Sommario

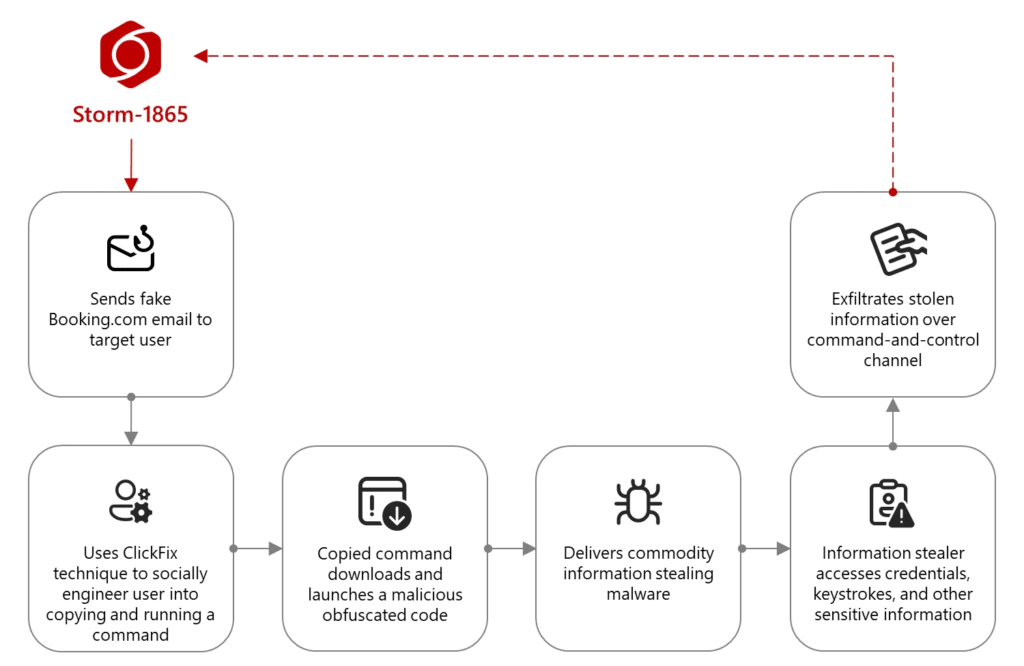

Un’importante campagna di phishing con la tecnica ClickFix ha preso di mira le organizzazioni del settore alberghiero, sfruttando falsi messaggi di Booking.com per distribuire malware in grado di rubare credenziali e dati finanziari. Secondo un’indagine condotta da Microsoft Threat Intelligence, questa operazione, identificata con il nome Storm-1865, è in corso dall’ultimo trimestre del 2024 e ha raggiunto un picco nei primi mesi del 2025.

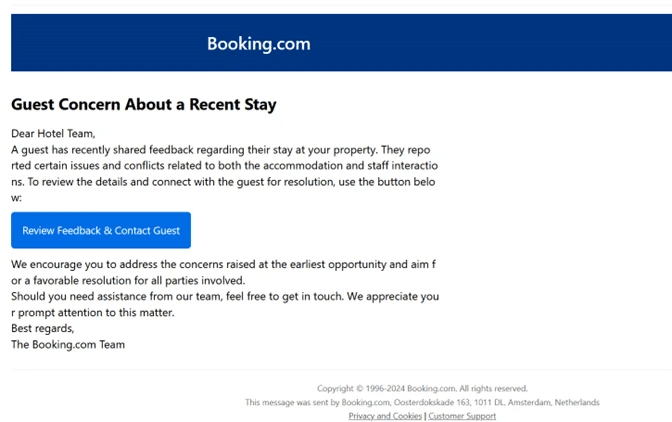

L’attacco si distingue per l’uso della tecnica ClickFix, una strategia di ingegneria sociale che induce gli utenti a eseguire comandi malevoli sul proprio dispositivo. Le vittime ricevono email apparentemente legittime che li invitano ad aprire un file PDF o a cliccare su un link, portandoli su una pagina web contraffatta. Questa pagina, con un’interfaccia simile a quella ufficiale di Booking.com, mostra un CAPTCHA falso che chiede all’utente di copiare e incollare un comando nel prompt di Windows, innescando così l’infezione.

Un attacco mirato alle strutture alberghiere

I criminali informatici dietro Storm-1865 hanno mirato a strutture alberghiere in diverse regioni, tra cui Nord America, Europa e Asia. L’email di phishing assume diverse forme, simulando comunicazioni ufficiali di Booking.com, come notifiche di recensioni negative, richieste di ospiti, opportunità promozionali o verifiche di sicurezza dell’account.

Una volta che l’utente segue le istruzioni e incolla il comando nel terminale, viene eseguito mshta.exe, un programma nativo di Windows spesso sfruttato per eseguire codice malevolo. Questa tecnica consente ai criminali di aggirare molti sistemi di sicurezza automatizzati, poiché l’esecuzione richiede un’interazione diretta dell’utente, rendendola più difficile da bloccare con strumenti anti-phishing convenzionali.

La distribuzione di malware e il furto di credenziali

Una volta attivato, l’attacco porta al download di una suite di malware specializzati nel furto di credenziali. I software dannosi individuati includono XWorm, Lumma Stealer, VenomRAT, AsyncRAT, Danabot e NetSupport RAT, strumenti noti per la loro capacità di esfiltrare dati finanziari e informazioni sensibili dalle macchine infette.

Questi malware permettono agli attaccanti di ottenere accesso remoto ai dispositivi, registrare battiture sulla tastiera, rubare dati di accesso ai portali bancari e intercettare comunicazioni aziendali. La combinazione di più strumenti all’interno della stessa infezione rende l’attacco particolarmente pericoloso, in quanto offre agli aggressori diverse opportunità per sfruttare i sistemi compromessi.

Microsoft ha osservato che Storm-1865 utilizza tecniche di evasione avanzate, tra cui l’offuscamento del codice e l’uso di infrastrutture di comando e controllo dinamiche, che consentono di modificare rapidamente i server di distribuzione del malware in caso di blocco.

L’evoluzione di Storm-1865 e i nuovi metodi di attacco

Storm-1865 non è un gruppo nuovo nel panorama del cybercrime. Già nel 2023 aveva lanciato campagne simili rivolte agli ospiti degli hotel, sfruttando notifiche di prenotazione fraudolente per sottrarre informazioni sensibili. Nel 2024, ha invece mirato agli utenti di piattaforme e-commerce, utilizzando messaggi di phishing per indurli a fornire dati di pagamento su siti web fasulli.

L’adozione della tecnica ClickFix segna un’ulteriore evoluzione nelle tattiche di attacco, dimostrando la capacità del gruppo di adattarsi alle contromisure di sicurezza implementate negli ultimi anni. Questa metodologia, che sfrutta la propensione delle persone a risolvere problemi tecnici, si è rivelata estremamente efficace nell’aggirare i controlli tradizionali.

Come difendersi da questa minaccia

Per mitigare il rischio di attacchi di questo tipo, Microsoft consiglia una serie di misure preventive che possono aiutare utenti e aziende a proteggersi:

- Verificare sempre il mittente delle email: evitare di fidarsi di comunicazioni che richiedono azioni urgenti senza previa conferma.

- Non copiare e incollare comandi suggeriti da email o siti web sospetti: qualsiasi richiesta di inserire manualmente stringhe nel terminale è un forte indicatore di attività malevola.

- Contattare direttamente il servizio clienti della piattaforma interessata: in caso di dubbi sulla legittimità di un messaggio, è sempre meglio verificare attraverso i canali ufficiali.

- Attivare l’autenticazione a più fattori (MFA) su tutti gli account sensibili: una misura di sicurezza che impedisce agli hacker di accedere agli account anche se in possesso delle credenziali.

- Monitorare il traffico di rete e bloccare connessioni a siti sospetti: strumenti di protezione come Microsoft Defender SmartScreen e firewall avanzati possono aiutare a identificare e bloccare tentativi di phishing.

Microsoft ha già aggiornato le proprie difese con firme di rilevamento per individuare e bloccare il traffico legato a Storm-1865. Gli utenti possono verificare la presenza di indicatori di compromissione (IoC) attraverso i log di rete e attivare funzioni avanzate di analisi delle minacce per identificare potenziali infezioni.

La campagna di phishing che impersona Booking.com rappresenta una delle minacce più insidiose dell’ultimo periodo, sfruttando tattiche di ingegneria sociale avanzate per indurre le vittime a compromettere i propri sistemi. L’uso di tecniche come ClickFix dimostra come i gruppi di cybercriminali stiano evolvendo i loro metodi per eludere i sistemi di sicurezza tradizionali.

La protezione contro queste minacce richiede un approccio combinato tra consapevolezza degli utenti, strumenti di sicurezza avanzati e monitoraggio continuo del traffico di rete. Le aziende del settore alberghiero, in particolare, dovrebbero intensificare la formazione del personale per riconoscere email di phishing e adottare misure proattive per ridurre l’esposizione agli attacchi.

Con l’aumento della sofisticazione degli attacchi, è fondamentale che utenti e aziende adottino strategie di sicurezza informatica sempre più avanzate per prevenire e mitigare il rischio di compromissione dei dati.