Sicurezza Informatica

Il curioso caso delle capacità informatiche estoni

Dutch Ruppersberger, un deputato degli Stati Uniti, una volta ha dovuto rispondere a una strana domanda: “Cosa la tiene sveglio la notte?”. E la sua risposta fu: “Cibo messicano piccante, armi di distruzione di massa e attacchi informatici”. In Pakistan, il cibo e le armi nucleari sono comunemente discussi in diverse forme, ma il fenomeno generalmente ignorato dai circoli politici e dagli studiosi è la minaccia dei cyberattacchi. In generale, si ritiene che solo le grandi potenze come Stati Uniti, Cina, Russia, ecc. siano attori di primo piano nel campo della guerra informatica. Ma c’è anche uno Stato più piccolo, l’Estonia, che si è sviluppato come una grande potenza nella sfera della guerra informatica e da cui Stati come il Pakistan possono imparare molto. La storia è iniziata nell’aprile e nel maggio 2007, quando l’Estonia ha dovuto affrontare una serie di attacchi informatici in cui molte istituzioni sono state prese di mira utilizzando armi informatiche. Questo è stato il primo esempio di un attacco informatico coordinato che aveva lo scopo di ottenere un risultato politico. Il motivo era che l’Estonia aveva spostato un monumento raffigurante un soldato sovietico da un luogo frequentato a un cimitero militare. Questa mossa ha suscitato l’indignazione dei russi e ha dato luogo al primo grande conflitto informatico in cui sono state prese di mira diverse istituzioni in un determinato Paese con effetti sincronizzati. Con lo sviluppo delle tecnologie dell’informazione e della comunicazione, l’Estonia si è trasformata in uno Stato moderno e tecnologicamente avanzato. Grazie ai progressi nel settore delle tecnologie dell’informazione, le istituzioni estoni, sia governative che private, dipendono da Internet e dai sistemi informatici per svolgere le operazioni della vita quotidiana. Anche le infrastrutture critiche, come i sistemi bancari e di voto, dipendono dalle reti informatiche. Questa forte dipendenza ha portato con sé anche molte vulnerabilità e durante il conflitto informatico del 2007, il partito di opposizione ha cercato di sfruttare queste debolezze.

Questi attacchi hanno messo l’Estonia in stato di massima allerta perché gli aggressori potevano potenzialmente violare importanti reti strategiche che potevano produrre risultati cinetici nel 2007, dopo gli attacchi informatici russi, il governo estone si è reso conto della necessità di un’adeguata politica di sicurezza informatica e ha lanciato la sua prima politica di sicurezza informatica nel 2008. Le regole di questa politica sono state attuate in due fasi diverse. La prima fase è stata dal 2009 al 2011 e la seconda dal 2011 al 2013. Per il periodo 2019-2022 è stata adottata una strategia rinnovata. L’Estonia è tra i pochi Paesi che hanno inserito la cybersecurity nel proprio ambito di sicurezza nazionale. Le istituzioni governative hanno adottato diverse misure per produrre una forza informatica attiva nel corso dell’anno. L’Estonia ha unito le agenzie governative, le istituzioni private e anche la società civile per sviluppare accordi di cybersecurity vigorosi. Molte istituzioni governative e non governative sono raggruppate perché considerano la cybersicurezza una grande minaccia per la sicurezza nazionale.

L’Estonia ha una struttura di comando e controllo informatico molto efficiente. Al Ministero degli Affari economici e delle comunicazioni è stato affidato il compito principale di supervisionare tutte le questioni relative alla sicurezza informatica. È supervisionato dal comitato di sicurezza del governo e supportato da diversi ministeri. Ciò che distingue l’Estonia da altri Paesi è il fatto che il pubblico sta svolgendo un ruolo molto efficace nel creare solide disposizioni in materia di sicurezza informatica. La Lega per la difesa informatica fa parte della Lega per la difesa che opera sotto il ministero della Difesa. La Lega per la difesa è un’organizzazione di volontari estoni che lavora a stretto contatto con il Ministero della difesa per contrastare qualsiasi tipo di minaccia alla sicurezza nazionale dell’Estonia. La Cyber Defense League è una lega di esperti che lavora sotto la supervisione del Ministero della Difesa. Il suo compito principale è quello di prevenire l’Estonia da attacchi informatici di alto livello. Le sue attività si dividono in due grandi categorie. La prima consiste nell’aumentare la capacità della popolazione locale e delle istituzioni governative contro gli attacchi informatici. L’Estonia è considerata uno degli Stati più piccoli del mondo.

Non ha una popolazione e una superficie enormi. Inoltre, le sue piccole forze e risorse militari sono meno importanti rispetto alle grandi potenze. Ma nel campo delle tecnologie dell’informazione e della comunicazione, l’Estonia si è trasformata in una grande potenza e ora agisce come modello per molti nel mondo. L’Estonia sta collaborando in modo molto efficace con altri Stati e organizzazioni internazionali. Questa collaborazione non solo ha aumentato le capacità informatiche dell’Estonia, ma è anche utile per altre parti per imparare dall’esperienza dell’Estonia. Il partenariato più importante dell’Estonia è quello con gli Stati membri della NATO. Il NATO Cooperative Cyber Defense Centre of Excellence, un’istituzione di primo piano per affrontare le minacce alla sicurezza informatica, si trova a Tallinn. Questo dipartimento ha il compito di sviluppare le capacità, coordinare le politiche e formare una forza congiunta efficace. A Tallinn ha sede anche un’importante agenzia dell’Unione Europea. Il suo nome è EU-LISA. Il suo ruolo principale è quello di gestire i sistemi informatici.

Rispetto ai grandi attori internazionali, gli Stati più piccoli sono sempre considerati vulnerabili agli attacchi. Ma il cyberspazio offre un enorme vantaggio agli Stati più piccoli in caso di conflitto con le grandi potenze, che possono così affrontare l’asimmetria convenzionale utilizzando la forza informatica. L’Estonia è tra i primi Paesi ad aver sviluppato una vera e propria politica di sicurezza informatica. Ha mostrato al mondo come un piccolo Stato possa svolgere un ruolo di primo piano nel campo della sicurezza informatica. L’Estonia sta svolgendo un ruolo di primo piano nell’Organizzazione del Trattato del Nord Atlantico per il rafforzamento delle infrastrutture di sicurezza informatica.

Per dirla con Thomas Waite, “siamo passati dalla guerra fredda alla guerra del codice”. Il Pakistan, in quanto membro della comunità internazionale e con i suoi interessi nella politica internazionale, non può isolarsi dagli effetti della “guerra dei codici”. Pertanto, è giunto il momento che il Pakistan impari da Stati come l’Estonia a elaborare un meccanismo adeguato per affrontare la minaccia della guerra cibernetica.

Sicurezza Informatica

NodeStealer e phishing via Google Calendar: nuove minacce

Tempo di lettura: 2 minuti. NodeStealer e phishing via Google Calendar: analisi delle minacce avanzate che compromettono dati finanziari e credenziali.

Le più recenti minacce evidenziano l’evoluzione delle tecniche utilizzate da cybercriminali per compromettere utenti e aziende. Tra queste, il malware NodeStealer che prende di mira account di Facebook Ads Manager e il phishing che sfrutta Google Calendar per eludere i filtri spam.

NodeStealer: malware avanzato basato su Python

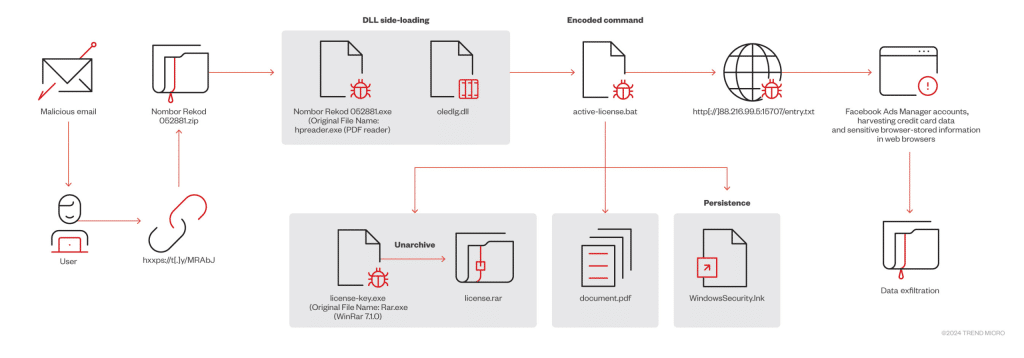

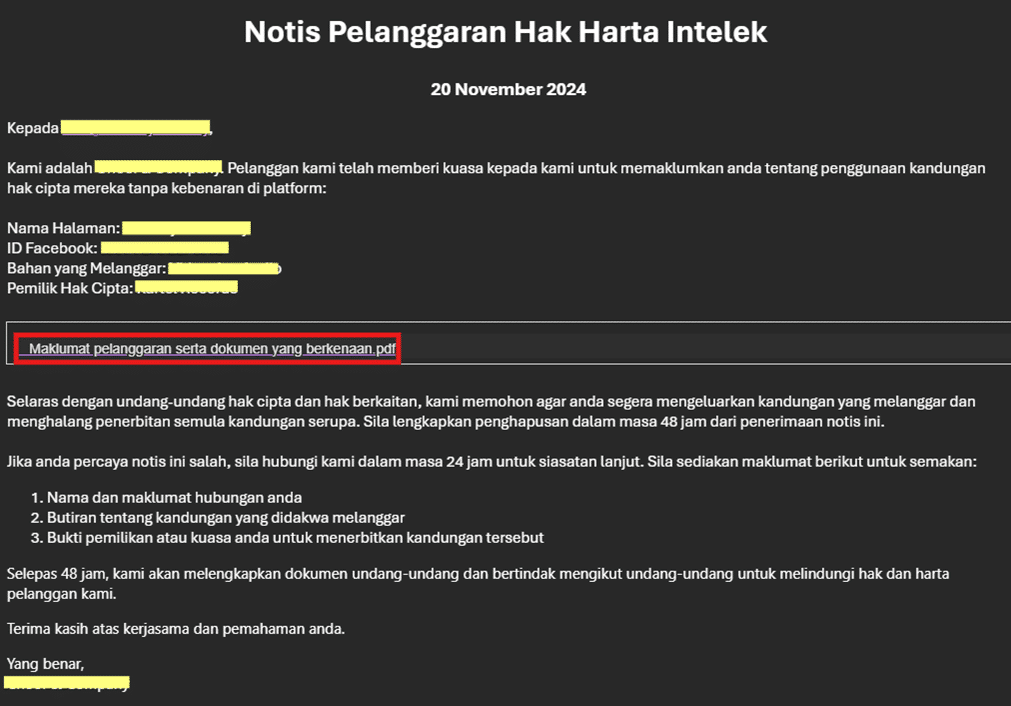

NodeStealer, originariamente un malware JavaScript, è stato aggiornato per utilizzare Python, ampliando le sue capacità di raccolta dati sensibili. In una recente campagna, il malware ha preso di mira un’istituzione educativa in Malesia, legata a un gruppo di cybercriminali vietnamiti.

Il malware si diffonde tramite email di spear-phishing contenenti link malevoli mascherati da PDF legittimi. Dopo l’apertura, un file dannoso esegue DLL sideloading e comandi PowerShell offuscati, installando il payload finale. Questo infostealer è progettato per sottrarre credenziali, dati memorizzati nei browser e informazioni finanziarie da account Facebook Ads Manager.

Il traffico dati rubati avviene attraverso Telegram, che garantisce anonimato e semplicità di gestione. La campagna rappresenta una minaccia crescente, data l’efficienza dei metodi di evasione e la specificità dei target come individuato da TrendMicro.

Phishing tramite Google Calendar: un inganno che sfrutta strumenti legittimi

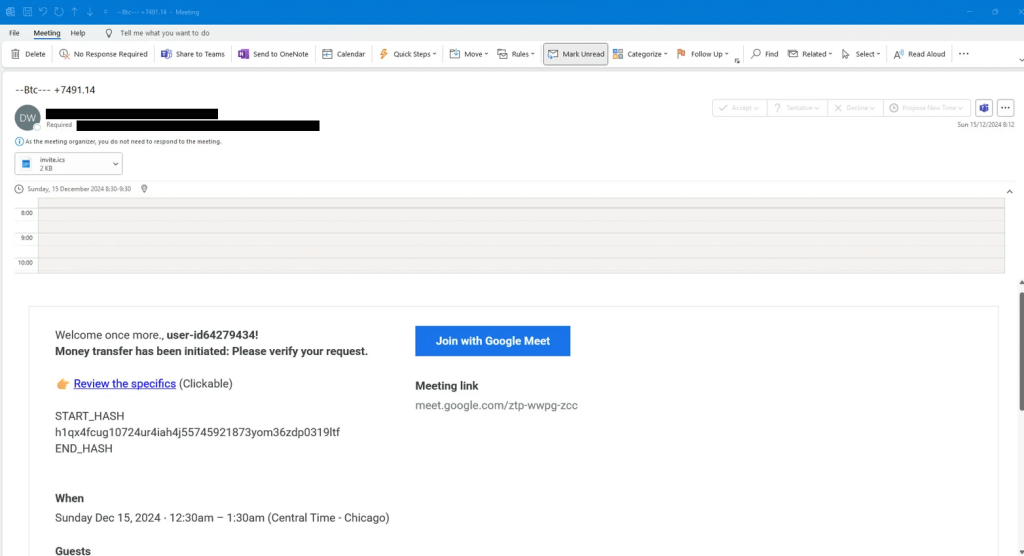

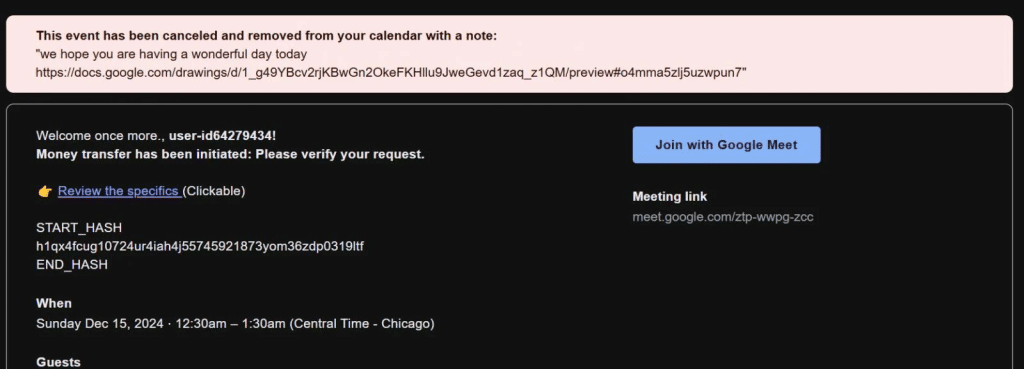

Una campagna di phishing osservata da Check Point utilizza Google Calendar per inviare inviti a eventi con link malevoli. Gli attacchi, indirizzati a oltre 300 brand, includono settori come banche, sanità ed educazione.

Gli inviti contengono link a Google Drawings o Google Forms, mascherati da pulsanti di supporto o reCaptcha. Una volta cliccati, conducono a pagine che raccolgono credenziali o altre informazioni sensibili.

Gli aggressori sfruttano la fiducia nei servizi Google, superando i controlli DKIM, SPF e DMARC per evitare i filtri spam. Inoltre, utilizzano la funzione di annullamento eventi per inviare messaggi di phishing aggiuntivi.

Per proteggersi, si consiglia di:

- Disabilitare l’aggiunta automatica di inviti nel calendario.

- Ignorare link in inviti sospetti, verificando sempre la legittimità del mittente.

Le campagne di malware e phishing descritte dimostrano l’importanza di misure preventive e consapevolezza degli utenti. Strumenti come NodeStealer e gli attacchi basati su Google Calendar sfruttano piattaforme legittime per attività malevole, sottolineando la necessità di approcci proattivi alla sicurezza.

Sicurezza Informatica

Salt Thypoon e APT29: a rischio Signal e RDP

Tempo di lettura: 4 minuti. Da smishing a malware come Raccoon Stealer e attacchi MITM di APT29, scopri le minacce attuali e le raccomandazioni per proteggerti.

Recentemente, diverse campagne di cybercriminalità hanno messo in evidenza la necessità di rafforzare le difese informatiche. Tra le minacce, si segnalano campagne di smishing mirate agli utenti di Poste Italiane, malware Raccoon Stealer, attacchi MITM tramite RDP orchestrati da APT29 e la raccomandazione di CISA di adottare app di messaggistica cifrata come Signal.

CISA: utilizzo di app cifrate dopo violazioni nelle telecomunicazioni

Dopo una serie di violazioni ai danni di otto operatori statunitensi, incluse T-Mobile e AT&T, la CISA ha raccomandato l’adozione di app di messaggistica cifrata, come Signal, per proteggere le comunicazioni da intercettazioni. Le violazioni, attribuite al gruppo Salt Typhoon, hanno consentito l’accesso prolungato ai sistemi di telecomunicazioni, esponendo dati sensibili.

Le raccomandazioni di CISA includono:

- Uso di autenticazione multi-fattore basata su hardware, come Yubico o Google Titan.

- Abbandono delle VPN commerciali con scarse politiche di sicurezza.

- Adozione di funzioni di sicurezza avanzate come Apple Lockdown Mode o il programma di protezione avanzata (APP) di Google.

Questi suggerimenti mirano a proteggere le comunicazioni personali e aziendali in un contesto di minacce crescenti.

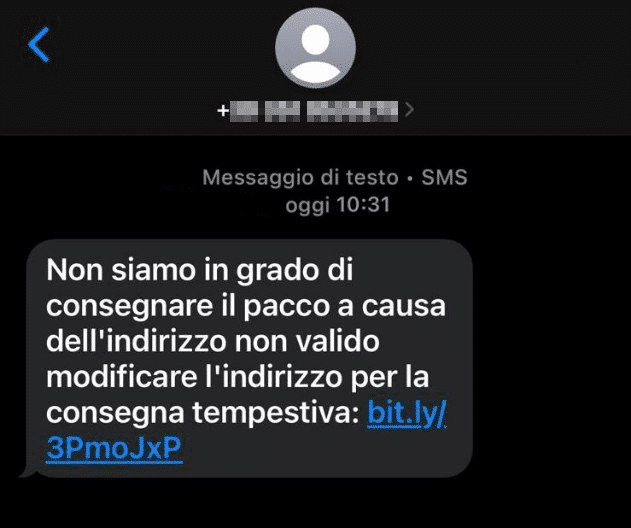

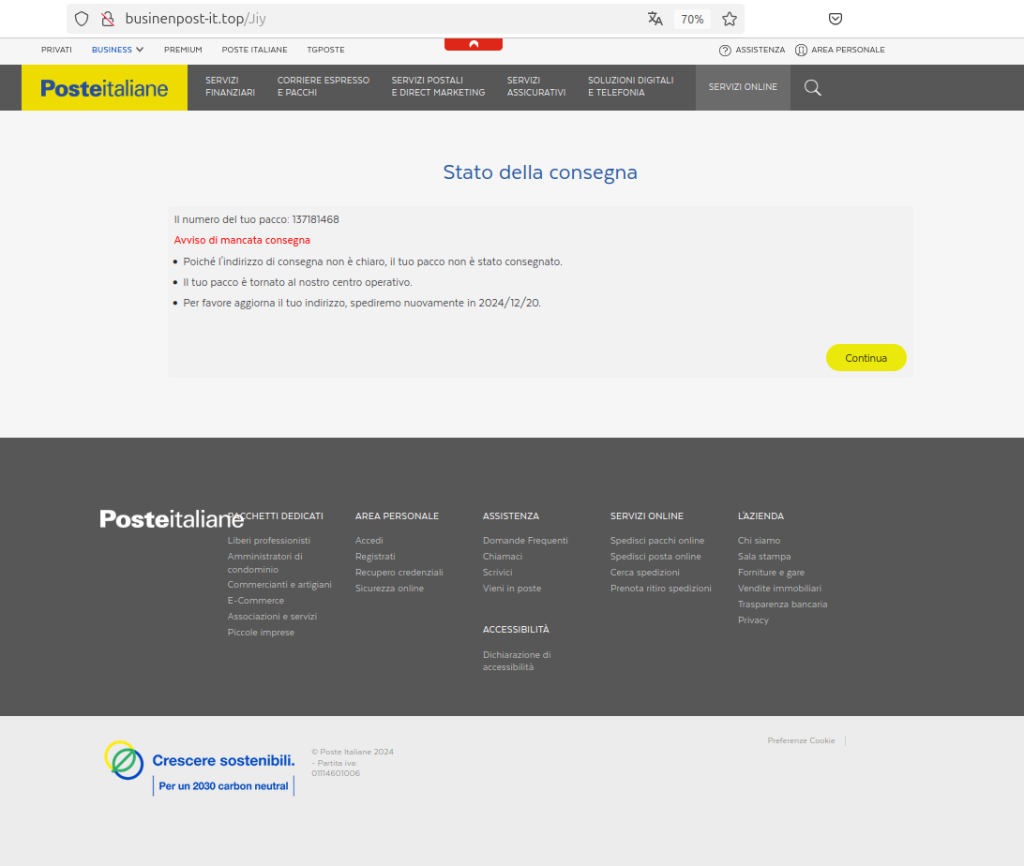

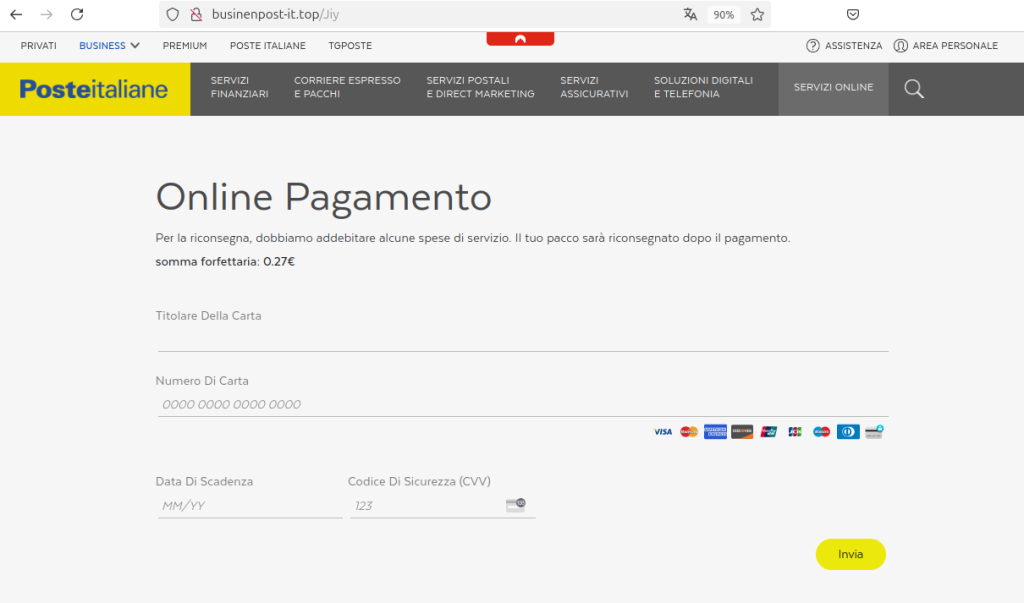

Smishing contro utenti Poste Italiane: attenzione ai falsi avvisi di consegna

Il CERT-AGID ha identificato una nuova campagna di smishing che sfrutta falsi messaggi SMS inviati agli utenti di Poste Italiane. L’SMS invita le vittime a cliccare su un link fraudolento per risolvere problemi di consegna.

Il link reindirizza a un sito che imita quello ufficiale di Poste Italiane, richiedendo dati personali e delle carte di credito. Dopo aver inserito le informazioni, gli utenti possono subire furti finanziari e compromissioni di identità.

Si consiglia di:

- Verificare sempre i link prima di cliccarvi.

- Utilizzare i canali ufficiali delle organizzazioni per chiarire eventuali dubbi.

- Segnalare messaggi sospetti a malware@cert-agid.gov.it.

Raccoon Stealer: operatore condannato e implicazioni per la sicurezza

L’operatore dietro al noto malware Raccoon Stealer è stato condannato a cinque anni di prigione negli Stati Uniti dopo essersi dichiarato colpevole. Questo malware è stato responsabile di numerosi attacchi globali, con furti di credenziali, dati bancari e criptovalute, colpendo milioni di utenti dal 2019 al 2022.

Raccoon Stealer funzionava come Malware-as-a-Service (MaaS), con gli sviluppatori che vendevano abbonamenti agli attori malevoli. Una volta attivato, il malware raccoglieva informazioni sensibili dalle macchine infette, inviandole a server di comando e controllo.

La condanna dell’operatore rappresenta un passo importante nella lotta contro il cybercrimine. Tuttavia, gli esperti avvertono che varianti del malware potrebbero continuare a circolare, con la necessità di implementare difese più robuste, come software anti-malware aggiornati e una maggiore consapevolezza tra gli utenti.

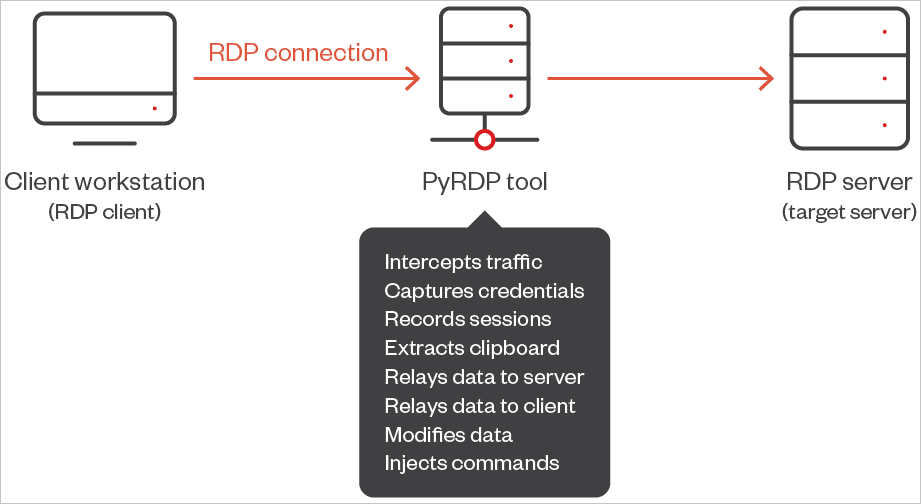

APT29: attacchi MITM tramite RDP proxy

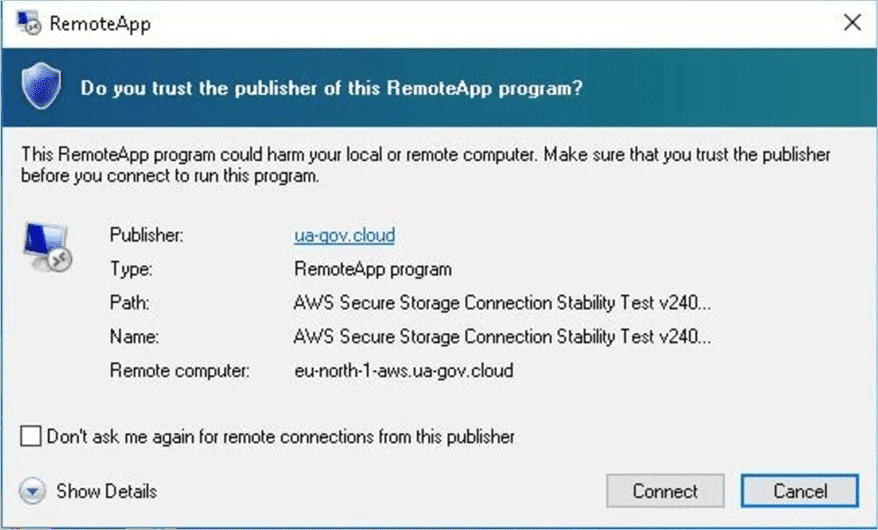

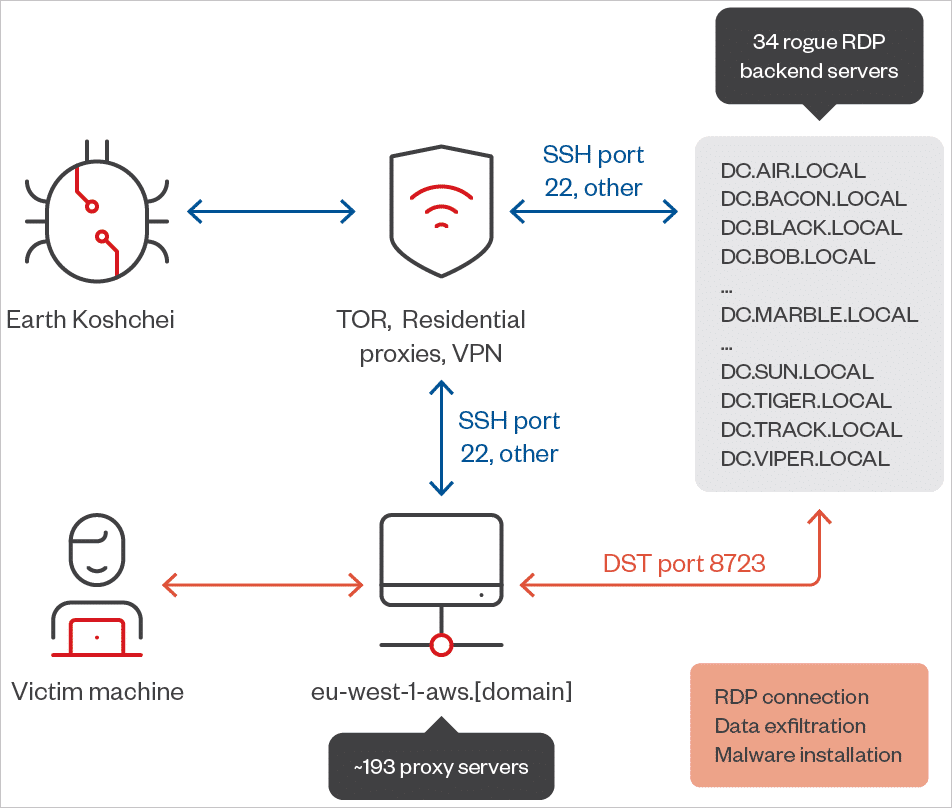

Il gruppo di cybercriminali APT29 (conosciuto anche come Midnight Blizzard o Earth Koshchei), associato alla Russia, sta utilizzando una rete di proxy RDP (Remote Desktop Protocol) per attacchi di tipo man-in-the-middle (MITM).

In questa campagna, gli aggressori inducono le vittime a connettersi a server RDP compromessi, consentendo loro di:

- Intercettare credenziali e sessioni di lavoro.

- Accedere a dati sensibili.

- Installare payload malevoli sui sistemi compromessi.

Il gruppo utilizza strumenti come PyRDP, una soluzione open-source originariamente pensata per scopi legittimi di simulazione red team, per sfruttare le connessioni RDP in modo illecito.

Gli attacchi sono stati mirati contro organizzazioni governative, militari e aziende tecnologiche in paesi come Stati Uniti, Francia, Germania e Australia. Per mitigare i rischi, si raccomanda di:

- Limitare l’uso dell’RDP solo a connessioni fidate.

- Applicare restrizioni di rete per impedire connessioni esterne non autorizzate.

- Monitorare le attività di rete per rilevare comportamenti anomali.

Le minacce descritte sottolineano la necessità di un approccio proattivo alla sicurezza informatica. Da campagne di smishing a malware avanzati come Raccoon Stealer, fino agli attacchi sofisticati di APT29, il panorama della sicurezza continua a evolversi. L’adozione di app cifrate, unita a pratiche di sicurezza solide, rappresenta una difesa fondamentale contro i rischi moderni.

Sicurezza Informatica

Windows, rischi Visual Studio Code, file MSC e kernel

Tempo di lettura: 3 minuti. Attacchi a Visual Studio Code e kernel di Windows: scopri come nuove minacce sfruttano estensioni malevole, file MSC e vulnerabilità critiche per colpire utenti globali.

Negli ultimi giorni, esperti di sicurezza hanno individuato nuove minacce che sfruttano estensioni malevole di Visual Studio Code, file MSC di Microsoft e una vulnerabilità critica nel kernel di Windows. Questi attacchi, sempre più sofisticati, rappresentano rischi significativi per sviluppatori, organizzazioni e utenti globali.

Visual Studio Code: estensioni malevole nel marketplace

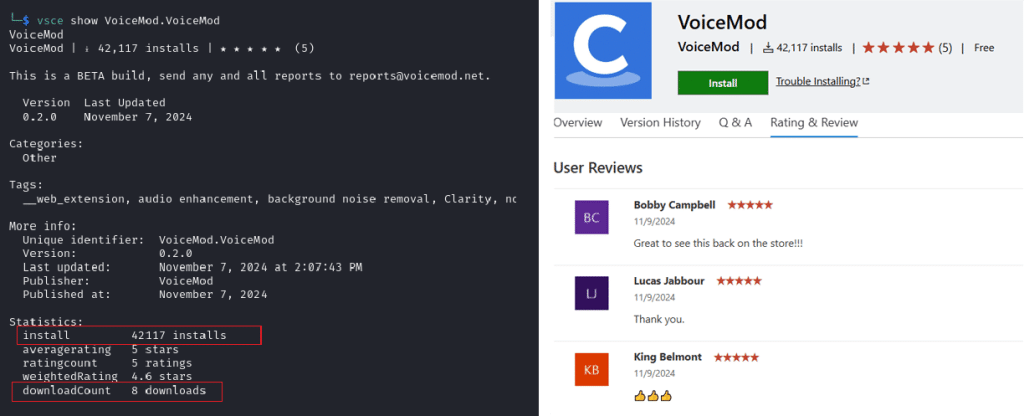

Un’ampia campagna di attacchi è stata individuata su Visual Studio Code (VSCode), con oltre 18 estensioni malevole progettate per colpire sviluppatori e comunità legate alle criptovalute. Le estensioni, tra cui “Ethereum.SoliditySupport” e “ZoomWorkspace.Zoom,” mascherano funzioni dannose attraverso falsi numeri di installazioni e recensioni positive.

Le estensioni scaricano payload offuscati da domini fasulli come “microsoft-visualstudiocode[.]com”. Una volta installate, attivano comandi PowerShell che decriptano stringhe AES per eseguire codice dannoso. I rischi principali includono il furto di credenziali e movimenti laterali verso risorse cloud, specialmente su piattaforme come Microsoft Azure.

Gli esperti raccomandano di validare sempre le estensioni prima di installarle e di controllare i loro codici sorgente per evitare compromissioni della supply chain.

Attacchi tramite file MSC: una minaccia emergente

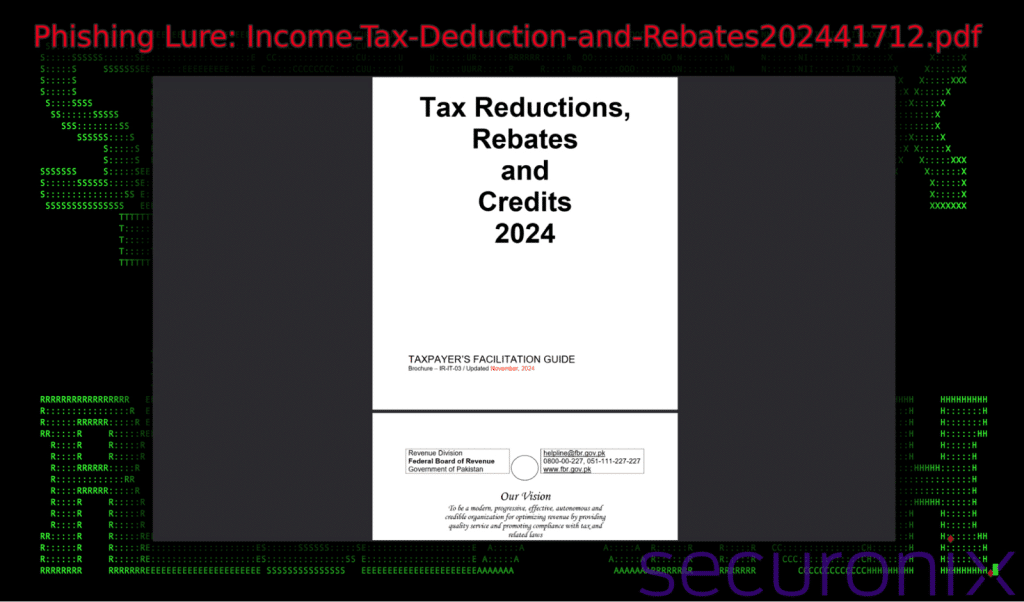

Un’altra campagna, denominata FLUX#CONSOLE, sfrutta file MSC (Microsoft Common Console Document) per distribuire backdoor mirate. Questi file, mascherati da documenti PDF (“Tax Reductions, Rebates and Credits 2024”), eseguono JavaScript integrato per caricare DLL dannose come “DismCore.dll.”

Gli attacchi sono stati osservati principalmente in Pakistan, dove gli aggressori utilizzano documenti a tema fiscale come esca. Questi file MSC rappresentano un’evoluzione dei tradizionali file LNK, offrendo agli attori malevoli un metodo stealth per infiltrarsi nei sistemi.

Le analisi suggeriscono che il malware installato tramite questi attacchi consente la raccolta di dati sensibili e l’esecuzione di comandi remoti, rendendo necessario un monitoraggio continuo e la segmentazione delle reti aziendali.

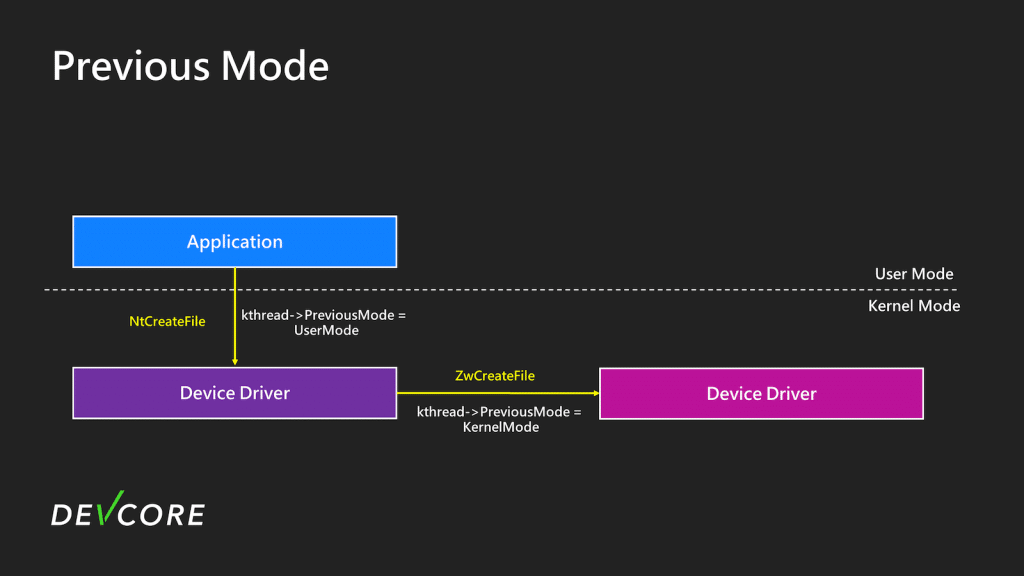

Kernel di Windows: vulnerabilità sfruttata per ottenere privilegi SYSTEM

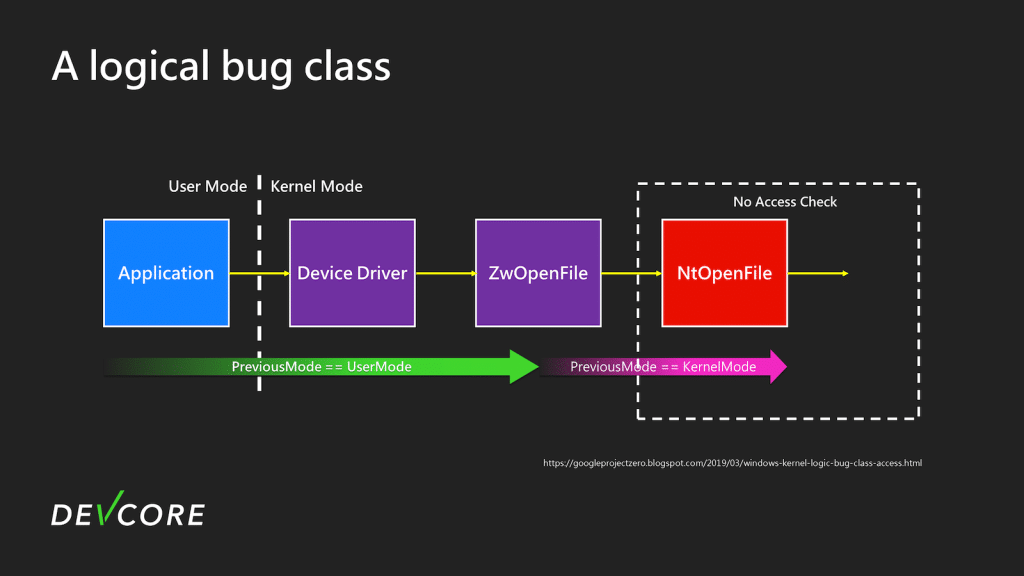

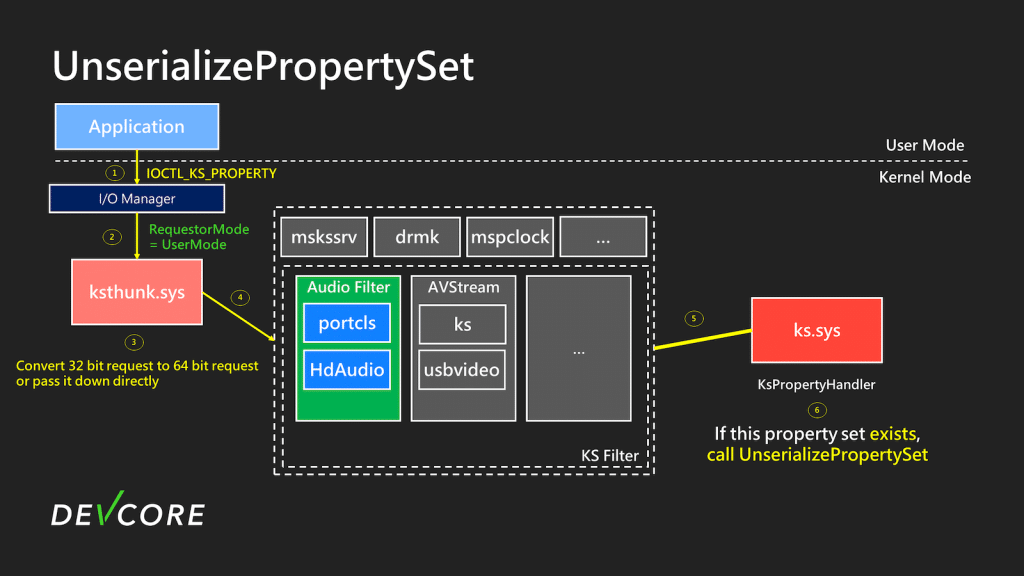

Una vulnerabilità critica del kernel di Windows, identificata come CVE-2024-35250, è attivamente sfruttata per ottenere privilegi SYSTEM. Questa falla, presente nel componente Microsoft Kernel Streaming Service (MSKSSRV.SYS), permette a un attore locale di eseguire attacchi a bassa complessità senza richiedere l’interazione dell’utente.

Originariamente scoperta dal team di ricerca DEVCORE e dimostrata durante il Pwn2Own Vancouver 2024, la vulnerabilità è stata corretta da Microsoft nel Patch Tuesday di giugno 2024. Tuttavia, con la recente pubblicazione di exploit Proof-of-Concept (PoC) su GitHub, gli attacchi sono aumentati in frequenza, rendendo necessario un intervento urgente per mitigare i rischi.

Meccanismo dell’attacco e conseguenze

Gli aggressori sfruttano un untrusted pointer dereference, un tipo di debolezza che consente loro di manipolare la memoria del kernel e di ottenere un controllo completo sul sistema. Durante i test, questa tecnica è stata utilizzata per compromettere dispositivi con Windows 11 versione 23H2, eseguendo comandi con i massimi privilegi.

CISA ha classificato questa vulnerabilità come prioritaria, aggiungendola al suo catalogo Known Exploited Vulnerabilities (KEV) e imponendo alle agenzie federali di aggiornare i propri sistemi entro il 6 gennaio 2025. L’agenzia raccomanda anche alle organizzazioni private di applicare immediatamente le patch e di implementare controlli di accesso rigorosi.

Queste campagne, che spaziano dall’abuso di estensioni di Visual Studio Code alle vulnerabilità nel kernel di Windows, dimostrano la crescente sofisticazione degli attacchi informatici. Proteggersi richiede un approccio proattivo, che includa l’aggiornamento regolare dei software, il monitoraggio delle attività di rete e la segmentazione delle risorse sensibili.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone1 settimana ago

Smartphone1 settimana agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica23 ore ago

Sicurezza Informatica23 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Sicurezza Informatica7 giorni ago

Sicurezza Informatica7 giorni agoVulnerabilità Cleo: attacchi zero-day e rischi di sicurezza