Truffe online

Truffatori pubblicano annunci per servizi di hacking sui siti web governativi

Tempo di lettura: 2 minuti. Sfruttando le vulnerabilità dei siti web governativi statunitensi, ignoti truffatori hanno caricato PDF che pubblicizzano servizi di hacking

Gli truffatori hanno pubblicato vari annunci per servizi di hacking sui siti web ufficiali di diversi governi statali, contea e locali, un’agenzia federale, così come numerose università. Gli annunci erano contenuti in file PDF caricati sui siti web ufficiali .gov appartenenti ai governi statali di California, North Carolina, New Hampshire, Ohio, Washington e Wyoming; la contea di St. Louis nel Minnesota, la contea di Franklin in Ohio, la contea di Sussex nel Delaware; la città di Johns Creek in Georgia; e l’Amministrazione federale per la vita comunitaria.

Le vittime dell’attacco

I truffatori hanno anche caricato annunci simili sui siti web .edu di diverse università: UC Berkeley, Stanford, Yale, UC San Diego, University of Virginia, UC San Francisco, University of Colorado Denver, Metropolitan Community College, University of Washington, University of Pennsylvania, University of Texas Southwestern, Jackson State University, Hillsdale College, United Nations University, Lehigh University, Community Colleges of Spokane, Empire State University, Smithsonian Institution, Oregon State University, University of Buckingham nel Regno Unito, e Universidad Del Norte in Colombia.

Il contenuto degli annunci

I PDF collegano a diversi siti web, alcuni dei quali pubblicizzano servizi che affermano di essere in grado di hackerare account Instagram, Facebook e Snapchat; servizi per barare nei videogiochi; e servizi per creare falsi follower. Alcuni dei documenti hanno date che suggeriscono che potrebbero essere online da anni.

Le implicazioni di sicurezza

Mentre questa campagna sembra essere un gioco di SEO apparentemente innocuo per promuovere servizi di truffa, gli hacker malintenzionati avrebbero potuto sfruttare le stesse falle per fare molto più danno, secondo John Scott-Railton, ricercatore senior presso il Citizen Lab. “In questo caso i PDF che hanno caricato avevano solo testo che puntava a un servizio di truffa che potrebbe anche essere malintenzionato per quanto ne sappiamo, ma avrebbero potuto caricare PDF con contenuti malintenzionati”, ha detto.

Sicurezza Informatica

Truffa “Il tuo partner ti tradisce”: chiedono di pagare per vedere le prove

Tempo di lettura: < 1 minuto. Una nuova truffa “Il tuo partner ti tradisce” chiede il pagamento per vedere prove false. Scopri come proteggerti dalle frodi online.

Una nuova truffa di sextortion sta circolando via email, sfruttando tattiche manipolative per ingannare le vittime, dove i truffatori inviano un messaggio affermando che il partner del destinatario sta tradendo, e offrono “prove” a pagamento. L’obiettivo è convincere le persone a pagare circa 2.500 dollari in Bitcoin per ottenere l’accesso ai presunti dati del partner.

Il messaggio tipico è formulato così:

“Il tuo partner sta tradendo. Abbiamo fatto un backup completo del suo dispositivo e abbiamo accesso a tutti i suoi contatti, messaggi e account sui social media. Pagando, ti daremo accesso a tutte le prove.”

I link presenti nel messaggio conducono spesso a siti che chiedono un pagamento in criptovaluta o presentano una schermata di login, che potrebbe rubare ulteriori informazioni personali.

Come agiscono i truffatori?

Gli attaccanti sfruttano dati personali provenienti da fughe di informazioni o violazioni di database per rendere i messaggi più credibili. In alcuni casi, usano nomi reali del partner della vittima, ottenuti attraverso social media o dati esposti in precedenti violazioni. Ad esempio, alcuni utenti di un sito di pianificazione matrimoniale, The Knot, hanno riportato di aver ricevuto queste email truffaldine, suggerendo che gli scammer potrebbero aver utilizzato credenziali compromesse da tale piattaforma.

Cosa fare in caso di email truffaldine?

- Non rispondere: rispondere conferma al truffatore che l’indirizzo email è attivo.

- Cambia la password: se l’email contiene una password che utilizzi ancora, assicurati di cambiarla immediatamente.

- Evita di cliccare sui link o aprire allegati: potrebbero installare malware o sottrarre ulteriori informazioni personali.

Per verificare quali dati personali potrebbero essere esposti, è possibile utilizzare strumenti come il Digital Footprint Scan offerto da Malwarebytes.

Sicurezza Informatica

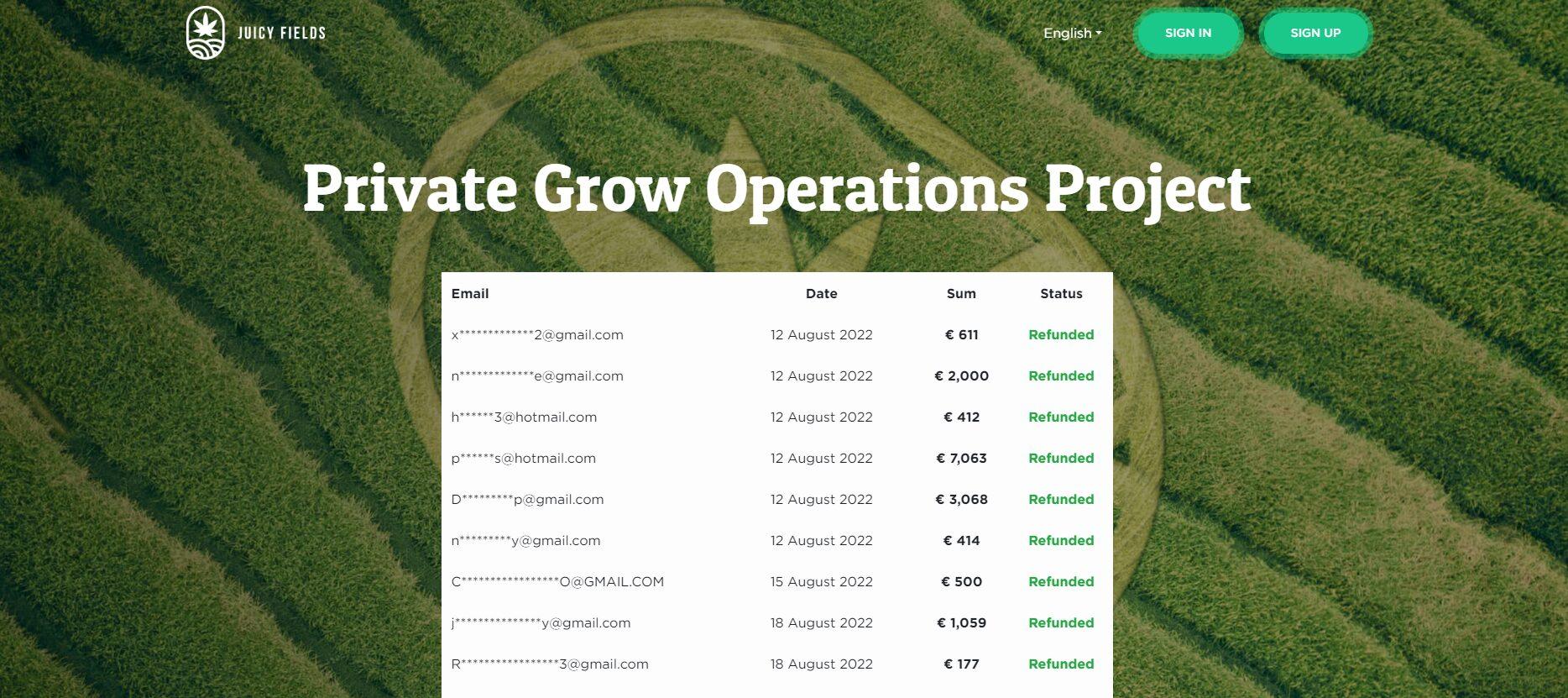

Arresti in Europa per una Truffa da 645 Milioni di Euro nel Caso JuicyFields

Tempo di lettura: 2 minuti. Un’operazione coordinata ha portato all’arresto di 9 sospetti nella frode d’investimento JuicyFields da 645 milioni di euro.

Una vasta operazione di polizia, supportata da Europol e Eurojust, ha portato all’arresto di nove sospetti coinvolti nella frode d’investimento “JuicyFields”, una delle più grandi truffe di crowdsourcing legate alla coltivazione di cannabis a scopo medicinale. Gli arresti sono il risultato di un’indagine congiunta che ha coinvolto più di 400 agenti di polizia in 11 paesi.

Dettagli dell’Operazione

Il giorno dell’azione, l’11 aprile 2024, sono stati eseguiti nove mandati di arresto e 38 perquisizioni domiciliari. Durante l’indagine e l’operazione, sono stati sequestrati o congelati beni per un totale di circa 8.921.000 euro, tra cui 4.700.000 euro in conti bancari, 1.515.000 euro in criptovalute, 106.000 euro in contanti e 2.600.000 euro in beni immobili. Sono stati inoltre sequestrati veicoli di lusso, opere d’arte, vari oggetti di lusso, nonché un gran numero di dispositivi elettronici e documenti.

Il Caso JuicyFields

JuicyFields è stata pubblicizzata come una piattaforma di crowdsourcing per la coltivazione, la raccolta e la distribuzione di piante di cannabis per uso medicinale. Gli investitori, che dovevano investire almeno 50 euro, erano stati attratti con la promessa di profitti elevati dalla vendita di marijuana a compratori autorizzati. Nonostante le promesse di rendimenti annuali del 100% o più, la piattaforma non ha mai rivelato come avrebbe raggiunto tali risultati. Alla fine, si è rivelato un classico schema Ponzi, dove i soldi degli investitori venivano usati per pagare i rendimenti agli investitori precedenti, piuttosto che per generare profitti legittimi.

Implicazioni Legali e di Sicurezza

L’intera operazione ha richiesto una coordinazione significativa a causa della complessità della frode e della vasta gamma di paesi coinvolti. Il team di investigazione congiunto, guidato dalle autorità di polizia tedesche e spagnole, dalla Gendarmerie francese e supportato da Europol, ha dovuto ricostruire una complessa rete di evidenze digitali per preparare questo ondata di arresti. Un obiettivo ad alto valore, ritenuto uno degli organizzatori principali dello schema, è stato rintracciato nella Repubblica Dominicana e arrestato con la collaborazione delle autorità locali.

Ruolo di Europol

Europol ha avuto un ruolo cruciale nell’indagine, coordinando le operazioni e fornendo supporto analitico su misura. Inoltre, ha condiviso i risultati delle indagini finanziarie e altre informazioni di intelligence con i paesi coinvolti. Il giorno dell’azione, Europol ha dispiegato ufficiali con uffici mobili in varie località globali per assistere con la coordinazione delle misure coercitive legali.

Questa operazione dimostra l’efficacia della cooperazione internazionale nel combattere le frodi online complesse e transnazionali. Inoltre, evidenzia l’importanza per gli investitori di rimanere vigili e scettici di fronte a opportunità d’investimento online che sembrano troppo belle per essere vere.

Truffe online

Truffa dei buoni SHEIN da 300 euro, scopri come proteggerti

Tempo di lettura: < 1 minuto. La truffa dei buoni SHEIN da 300 euro sta facendo nuovamente vittime in Italia, con un’impennata di segnalazioni soprattutto su piattaforme come TikTok. In questo articolo, esploreremo le dinamiche di questa truffa e ti forniremo consigli utili su come difenderti.

Il ritorno della truffa SHEIN

Dopo essere stata affrontata nel corso del 2023, la truffa delle fake gift card SHEIN è tornata a far parlare di sé, con una nuova ondata di attacchi tra marzo e aprile 2024. Questa volta, i truffatori stanno sfruttando i social media per raggiungere le loro vittime.

Come funziona la truffa

I malintenzionati contattano le persone tramite social media, email e WhatsApp, proponendo la possibilità di vincere buoni del valore di 200, 300 o 500 euro spendibili su SHEIN. Tuttavia, dietro queste promesse si cela un inganno: i link forniti reindirizzano a siti falsi che imitano il vero sito di SHEIN. Una volta lì, viene chiesto agli utenti di compilare sondaggi o fornire dati sensibili, con la falsa promessa di ricevere i premi promessi. In realtà, gli hacker possono accedere ai dati delle carte di credito o di debito degli utenti, utilizzandoli per effettuare transazioni non autorizzate.

Come proteggerti

Per evitare di cadere vittima di questa truffa, è importante seguire alcuni semplici accorgimenti. In primo luogo, ricorda che SHEIN non richiede mai pagamenti tramite email, ma solo attraverso la sua applicazione ufficiale. Inoltre, controlla sempre che i contatti da parte di SHEIN avvengano tramite account ufficiali, identificabili dai domini di posta elettronica @shein.com o @sheingroup.com. Infine, evita di cliccare su link inviati da mittenti sospetti e non fornire mai dati sensibili a siti web non affidabili.

Consigli

La truffa dei buoni SHEIN continua a rappresentare una minaccia per gli utenti di internet, ma seguendo alcuni semplici accorgimenti è possibile proteggersi efficacemente. Ricorda sempre di prestare attenzione ai segnali di allarme e di verificare l’autenticità delle comunicazioni prima di fornire qualsiasi tipo di informazione personale online.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone6 giorni ago

Smartphone6 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica4 giorni ago

Sicurezza Informatica4 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica9 ore ago

Sicurezza Informatica9 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoMicrosoft Patch Tuesday dicembre 2024: sicurezza e funzionalità