Sicurezza Informatica

Oltre 5,5 milioni di utenti a rischio: malware trovato in App popolari per Android

Tempo di lettura: 4 minuti. Scoperto malware in oltre 90 app popolari per Android, mettendo a rischio 5,5 milioni di utenti: scopri le misure di sicurezza necessarie.

Un recente rapporto della società di cybersecurity Zscaler ha rivelato una significativa violazione della sicurezza sul Google Play Store. Oltre 90 app malevole, camuffate da strumenti e utilità legittime, sono riuscite a bypassare il processo di verifica di Google e a infiltrarsi nell’app store ufficiale. Queste app hanno accumulato collettivamente oltre 5,5 milioni di download, sollevando serie preoccupazioni sull’efficacia delle misure di sicurezza di Google e mettendo in luce le tattiche sempre più sofisticate dei cybercriminali.

Le profondità ingannevoli di TeaBot

Trojan sofisticato

Tra le minacce identificate, spicca un trojan particolarmente sofisticato chiamato Anatsa, noto anche come TeaBot, per le sue tecniche astute. TeaBot impiega una strategia di dropper, mascherando le sue intenzioni malevole dietro utilità apparentemente innocue. Le categorie popolari sfruttate da TeaBot includono:

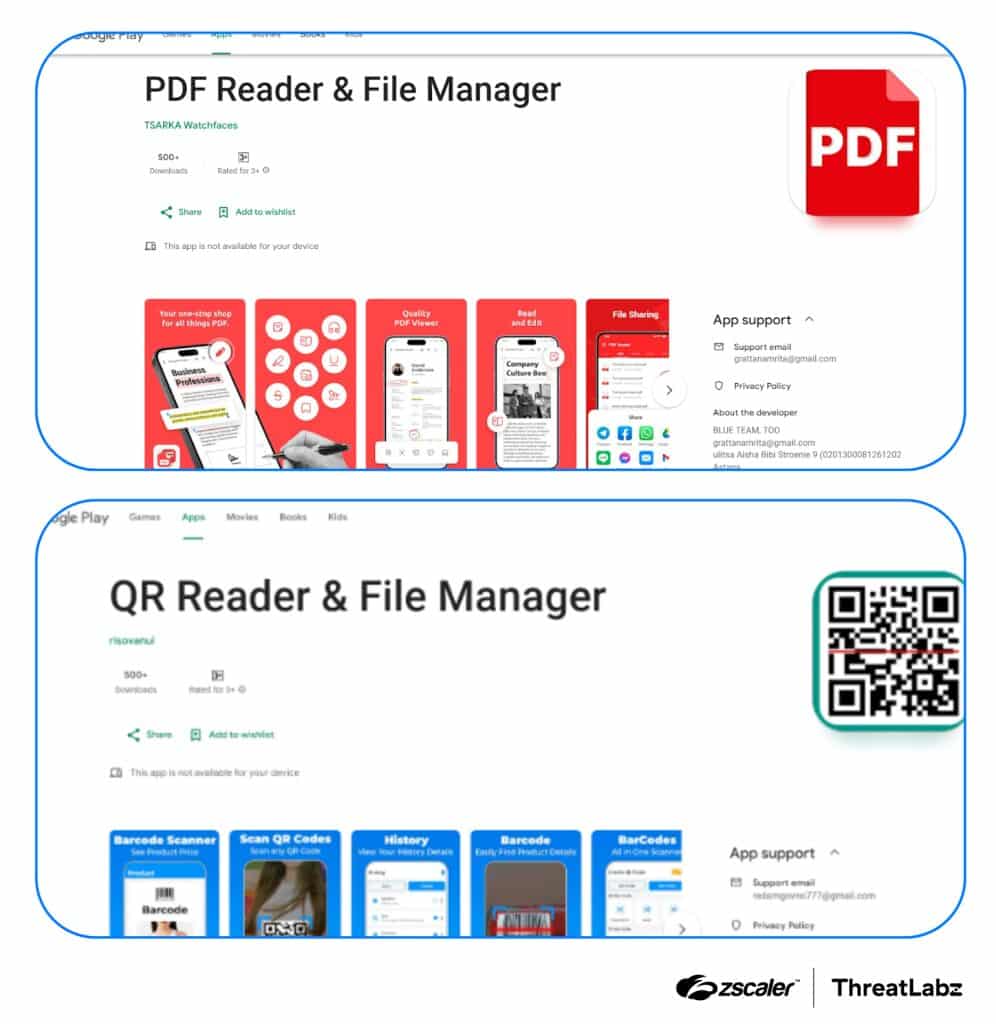

- Lettori PDF e Scanner QR Code: Questi strumenti quotidiani appaiono affidabili e offrono un punto di ingresso conveniente per gli utenti ignari. Due di queste app, “PDF Reader and File Manager” di Tsarka Watchfaces e “QR Reader and File Manager” di risovanul, hanno ottenuto oltre 70.000 download ciascuna prima di essere rimosse.

- App di Fotografia: Queste app possono attirare utenti interessati agli strumenti di fotografia mobile, compromettendo potenzialmente i loro dispositivi.

- Tracker di Salute e Fitness: Mirando agli utenti focalizzati sulla salute e il benessere, queste app sfruttano un segmento di mercato in crescita mentre iniettano malware nel sistema.

TeaBot è riuscito a bypassare la rilevazione e a colpire un numero significativo di utenti (oltre 650 istituzioni finanziarie secondo il rapporto), utilizzando tecniche avanzate tra cui:

- Offuscamento Avanzato: Il codice di TeaBot è deliberatamente offuscato, rendendo difficile per il software di sicurezza identificare la sua natura malevola.

- Download di Codice Dinamico: Il malware può scaricare codice malevolo aggiuntivo dopo l’installazione, permettendogli di rimanere aggiornato e di sfuggire alla rilevazione.

- Sovrapposizioni di Login False: TeaBot può creare sovrapposizioni di login false che imitano app bancarie legittime. Quando gli utenti inseriscono le loro credenziali, le forniscono inconsapevolmente agli attaccanti.

Panorama oltre TeaBot: minaccia del Malware su Android

Sebbene TeaBot sia il caso più preoccupante, il rapporto di Zscaler dipinge un quadro più ampio di una minaccia complessa rappresentata dal malware sul Google Play Store. Le app malevole identificate coprono diverse categorie, tra cui:

- Strumenti Essenziali: Gestori di file, editor e traduttori – applicazioni considerate cruciali per l’uso quotidiano del telefono – sono state armate per accedere a dati sensibili e potenzialmente compromettere la funzionalità del sistema.

- App di Produttività: Queste app possono mirare a professionisti e studenti, infiltrandosi nei dispositivi utilizzati per il lavoro o lo studio.

- App di Personalizzazione: App che modificano sfondi, suonerie o temi di launcher, apparentemente innocue in superficie, possono essere utilizzate come veicoli di malware.

Preoccupazioni di Sicurezza e la divisione della responsabilità

La presenza di queste app malevole sul Google Play Store solleva serie preoccupazioni sull’efficacia del processo di revisione delle app di Google. Mentre Google ha rimosso le app identificate, l’incidente espone potenziali vulnerabilità che i cybercriminali possono sfruttare. La responsabilità di combattere le minacce del malware non dovrebbe risiedere solo negli app store. Anche gli sviluppatori di app giocano un ruolo cruciale nella sicurezza, implementando pratiche di codifica robuste, cicli di sviluppo sicuri e rimanendo vigili contro le potenziali vulnerabilità del codice.

Consapevolezza degli utenti: la prima linea di Difesa contro il Malware Android

Il rapporto di Zscaler serve come un promemoria per gli utenti Android di esercitare estrema cautela quando scaricano app, anche dal Google Play Store. Ecco alcune pratiche essenziali per proteggere il tuo dispositivo:

- Controllare le Permessi delle App: Diffida delle app che richiedono permessi eccessivi che sembrano non correlati alla loro funzionalità principale.

- Leggere Recensioni e Controllare le Valutazioni: Cerca recensioni degli utenti e valutazioni per valutare la legittimità dell’app.

- Fare Ricerche: Se non sei sicuro di un’app, prenditi del tempo per cercarla online.

- Preferire Sviluppatori Rispettabili: Prioritizza le app di sviluppatori affermati con una storia di creazione di applicazioni affidabili.

- Considerare Alternative: Esplora app alternative con un comprovato track record di sicurezza e privacy degli utenti.

Il paesaggio delle minacce in evoluzione e la necessità di collaborazione

Il rapporto di Zscaler evidenzia un punto critico: la lotta contro il malware mobile è una battaglia continua. I cybercriminali raffinano costantemente le loro tattiche, sviluppando nuovi metodi per bypassare le misure di sicurezza e sfruttare le vulnerabilità degli utenti. Ecco alcune tendenze emergenti da tenere d’occhio:

- Tecniche di Ingegneria Sociale: I sviluppatori di malware stanno sempre più incorporando tattiche di ingegneria sociale nei loro progetti di app.

- Attacchi alla Catena di Fornitura: Una crescente preoccupazione è la potenziale compromissione degli strumenti o dei framework di sviluppo delle app legittime.

- Exploits Zero-Day: I cybercriminali cercano costantemente vulnerabilità nel sistema operativo Android e nelle app popolari.

La necessità di una Difesa Multistrato contro il malware Android

Combattere queste minacce in evoluzione richiede un approccio multistrato che coinvolga la collaborazione tra vari stakeholder:

- Ruolo di Google: Google deve migliorare continuamente il suo processo di revisione delle app.

- Responsabilità degli Sviluppatori di App: Gli sviluppatori di app devono dare priorità alla sicurezza durante tutto il ciclo di sviluppo.

- Educazione e Consapevolezza degli Utenti: Educare gli utenti sui comuni tattiche di malware e le pratiche sicure di download può ridurre significativamente il rischio di infezione.

Il futuro della Sicurezza Mobile

Il crescente numero di app malevole sul Google Play Store sottolinea la necessità di una vigilanza costante e di un approccio proattivo alla sicurezza mobile.

Sicurezza Informatica

HubPhish, targeting politico e vulnerabilità critiche

Tempo di lettura: 3 minuti. HubPhish, targeting politico e vulnerabilità critiche: analisi delle minacce e linee guida di sicurezza di CISA per dispositivi mobili e reti.

Le recenti analisi di esperti di sicurezza mettono in evidenza campagne sofisticate come HubPhish, che sfrutta strumenti di HubSpot per attacchi di phishing su larga scala, e azioni legali contro pratiche di targeting politico illecito in Europa. Parallelamente, CISA introduce linee guida per comunicazioni mobili sicure e aggiunge nuove vulnerabilità critiche al suo catalogo.

HubPhish: campagne di phishing sofisticate tramite HubSpot

Il gruppo responsabile della campagna HubPhish, individuato da Palo Alto Networks Unit 42, ha preso di mira oltre 20.000 utenti aziendali in Europa, utilizzando i servizi di HubSpot Free Form Builder per ingannare le vittime. I cybercriminali inviavano email di phishing a tema DocuSign che reindirizzavano a falsi login di Office 365, mirati a sottrarre credenziali.

La campagna sfrutta domini ospitati su TLD .buzz e infrastrutture come Bulletproof VPS per garantire persistenza nei sistemi compromessi. Gli attori aggiungono nuovi dispositivi sotto il loro controllo negli account compromessi, continuando con movimenti laterali verso infrastrutture Microsoft Azure per accedere a risorse cloud.

Questo esempio di phishing avanzato dimostra come i servizi legittimi possano essere abusati per campagne malevole, evidenziando la necessità di rigide misure di sicurezza, come il controllo di domini sconosciuti e l’uso di autenticazione a più fattori.

Targeting politico illecito e violazione del GDPR nell’UE

L’European Data Protection Supervisor (EDPS) ha dichiarato illegale il targeting politico dei cittadini basato sulle loro opinioni personali. La decisione segue una denuncia contro la Commissione Europea, accusata di utilizzare dati sensibili per una campagna a favore della regolamentazione CSAR (Child Sexual Abuse Regulation).

Le campagne di micro-targeting hanno sfruttato proxy data come parole chiave di interesse politico per segmentare il pubblico. La violazione del GDPR dimostra il rischio che pratiche simili possano influenzare la democrazia, spingendo i legislatori a considerare regolamenti più rigidi.

CISA: nuove linee guida per comunicazioni mobili sicure

La Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato un nuovo documento di riferimento con linee guida per migliorare la sicurezza delle comunicazioni mobili. Questo strumento è pensato per aiutare le organizzazioni a proteggere i dispositivi mobili aziendali e le reti wireless da minacce crescenti.

Le raccomandazioni principali includono:

- Segmentazione delle reti mobili per separare dispositivi aziendali da quelli personali.

- Autenticazione multi-fattore (MFA) per ridurre il rischio di compromissione delle credenziali.

- Aggiornamenti regolari del firmware per mitigare vulnerabilità nei sistemi operativi mobili.

- Monitoraggio continuo per identificare comportamenti anomali e attività sospette.

Le linee guida sottolineano anche l’importanza di educare i dipendenti sui rischi associati all’uso di dispositivi mobili per attività aziendali, enfatizzando il ruolo della consapevolezza nella protezione delle infrastrutture digitali.

Nuove vulnerabilità aggiunte al catalogo CISA

CISA ha aggiornato il proprio Known Exploited Vulnerabilities Catalog, aggiungendo quattro vulnerabilità critiche che sono già state sfruttate attivamente in attacchi mirati. Tra queste spiccano:

- CVE-2018-14933 NUUO NVRmini Devices OS Command Injection Vulnerability

- CVE-2022-23227 NUUO NVRmini 2 Devices Missing Authentication Vulnerability

- CVE-2019-11001 Reolink Multiple IP Cameras OS Command Injection Vulnerability

- CVE-2021-40407 Reolink RLC-410W IP Camera OS Command Injection Vulnerability

Queste vulnerabilità rappresentano rischi significativi per reti aziendali e infrastrutture governative. BOD 22-01, il Binding Operational Directive emesso da CISA, obbliga le agenzie federali a risolvere queste vulnerabilità entro scadenze specifiche. Tuttavia, CISA raccomanda a tutte le organizzazioni, pubbliche e private, di adottare lo stesso approccio per mitigare le minacce.

Le campagne di phishing come HubPhish, i rischi legati al targeting politico illecito e le vulnerabilità sfruttate attivamente evidenziano l’importanza di misure proattive di sicurezza. Con le nuove linee guida di CISA per le comunicazioni mobili e l’aggiornamento del catalogo di vulnerabilità, le organizzazioni possono rafforzare la propria difesa contro attacchi complessi e persistenti.

Sicurezza Informatica

TA397: spionaggio internazionale con WmRAT e MiyaRAT

Tempo di lettura: 2 minuti. TA397 utilizza nuove tecniche di attacco per distribuire WmRAT e MiyaRAT, colpendo organizzazioni governative e della difesa.

Il gruppo di cyber spionaggio TA397, noto anche come Bitter, ha introdotto nuove e sofisticate catene di attacco per colpire organizzazioni governative e del settore della difesa, principalmente nelle regioni EMEA (Europa, Medio Oriente e Africa) e APAC (Asia-Pacifico). Proofpoint ha analizzato una recente campagna che utilizza tecniche avanzate per distribuire i malware WmRAT e MiyaRAT, progettati per raccogliere informazioni sensibili.

Una catena di infezione mirata e ingannevole

Il 18 novembre 2024, TA397 ha condotto un attacco mirato contro un’organizzazione della difesa in Turchia, utilizzando un’esca sotto forma di email di spear phishing. L’email conteneva un archivio RAR con diversi file, tra cui:

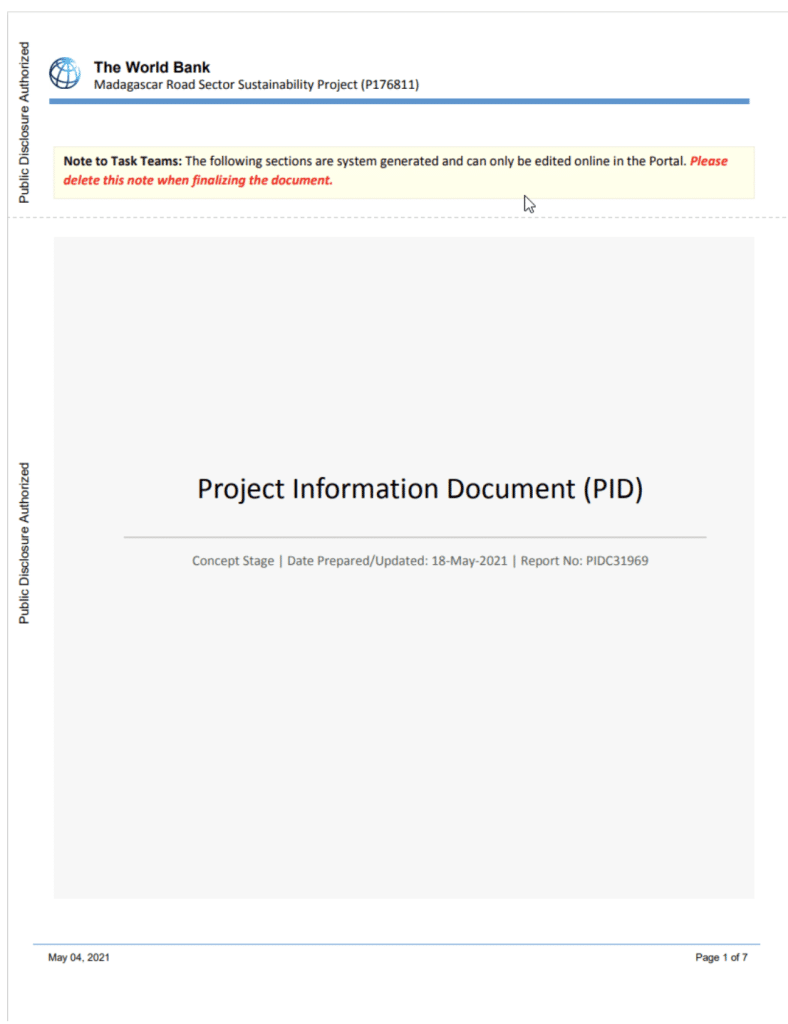

- Un documento PDF legittimo proveniente dalla World Bank che descrive un progetto infrastrutturale in Madagascar.

- Un file di collegamento LNK mascherato da documento PDF.

- Flussi di dati alternativi (ADS) nascosti che contenevano codice PowerShell dannoso.

L’utente, attirato dall’apparente legittimità del file PDF, eseguiva inavvertitamente il file LNK, attivando una catena di infezione che includeva:

- L’apertura del PDF come decoy per distrarre l’utente.

- L’esecuzione di script PowerShell tramite il flusso ADS.

- La creazione di un’attività pianificata che comunicava regolarmente con il server di comando e controllo (C2) jacknwoods[.]com.

Questa attività pianificata inviava informazioni di base sul dispositivo della vittima e scaricava ulteriori payload malevoli, tra cui i RAT (Remote Access Trojans) WmRAT e MiyaRAT.

WmRAT e MiyaRAT: strumenti di spionaggio avanzati

WmRAT, scritto in C++, offre funzionalità classiche di RAT, come la cattura di screenshot, l’esfiltrazione di file e l’esecuzione di comandi remoti. Il malware utilizza una semplice crittografia per comunicare con il server C2, rendendo difficile l’intercettazione da parte delle difese di rete.

MiyaRAT, introdotto più recentemente, include funzionalità simili, ma con una crittografia più sofisticata e un livello più elevato di offuscamento del codice. Questo strumento è riservato a obiettivi di alto valore, come evidenziato dalla distribuzione limitata in campagne selezionate.

Entrambi i malware sono stati utilizzati per raccogliere informazioni critiche, come dati sulle directory, processi in esecuzione e geolocalizzazione, e per interagire direttamente con la rete dell’organizzazione compromessa.

Tecniche di persistenza e copertura delle tracce

TA397 dimostra una notevole abilità nell’evadere le misure di sicurezza, utilizzando:

- Attività pianificate per garantire la persistenza.

- Offuscamento dei file esca, mascherati per sembrare innocui.

- Crittografia personalizzata per proteggere le comunicazioni con i server C2.

Queste tecniche, combinate con un’infrastruttura di comando e controllo che utilizza domini legittimi e indirizzi IP non direttamente riconducibili al gruppo, complicano ulteriormente le indagini forensi.

TA397 “rappresenta una minaccia significativa per organizzazioni strategiche in tutto il mondo”. Le sue campagne mirate dimostrano una continua evoluzione delle tecniche di attacco, sottolineando la necessità di misure di difesa avanzate e un monitoraggio costante delle infrastrutture IT per rilevare attività sospette.

Sicurezza Informatica

Careto: ritorna in scena lo storico APT

Tempo di lettura: 2 minuti. Careto APT torna in azione con nuove tecniche di attacco, sfruttando server email e malware avanzati come FakeHMP.

Il leggendario gruppo APT Careto, noto anche come The Mask, è tornato in azione con nuove tecniche di attacco avanzate, dopo un decennio di silenzio. Questo attore, attivo almeno dal 2007, si concentra su attacchi altamente mirati contro organizzazioni governative, diplomatiche e di ricerca. L’ultimo rapporto di Kaspersky, presentato alla Virus Bulletin International Conference 2024, rivela dettagli inediti sulle campagne più recenti di Careto.

Nuove tecniche di persistenza: attacchi al server MDaemon

Una delle campagne più recenti, osservata nel 2022, ha preso di mira un’organizzazione in America Latina, utilizzando un metodo sofisticato per mantenere la persistenza nei sistemi compromessi. Gli attaccanti hanno sfruttato una funzionalità del server email MDaemon, nota come WorldClient, che consente l’aggiunta di estensioni personalizzate per gestire richieste HTTP.

Careto ha creato un’estensione malevola configurata per caricare payload e mantenere il controllo del server tramite richieste HTTP indirizzate a una URL specifica. Questa tecnica ha permesso al gruppo di raccogliere informazioni sensibili e di diffondere l’infezione all’interno della rete tramite movimenti laterali.

FakeHMP e altre innovazioni per il movimento laterale

Un elemento centrale delle nuove campagne di Careto è il malware FakeHMP, progettato per eseguire azioni avanzate come:

- Registrare input da tastiera,

- Catturare screenshot,

- Estrarre file e distribuirli su sistemi compromessi.

Per diffondersi, Careto ha utilizzato file legittimi del software di sicurezza HitmanPro Alert, sfruttandone un driver vulnerabile (hmpalert.sys) per caricare un DLL malevolo. Questo ha permesso agli attaccanti di iniettare codice in processi privilegiati come winlogon.exe, garantendo un controllo persistente.

Una variante di questa tecnica è stata osservata nel 2024, quando gli attaccanti hanno sfruttato il processo di aggiornamento di Google per distribuire il malware.

Attacchi storici e sovrapposizioni tattiche

Il gruppo Careto è stato associato a diverse campagne storiche, tra cui attacchi documentati nel 2019 e tra il 2007 e il 2013. Le tattiche utilizzate, come il COM hijacking per la persistenza e l’uso di sistemi virtuali per archiviare plugin, sono rimaste coerenti nel tempo, suggerendo una continuità operativa.

Nel 2019, Careto ha utilizzato due framework malevoli denominati Careto2 e Goreto. Questi strumenti implementavano funzionalità avanzate, come keylogger e screenshot taker, e sfruttavano servizi cloud come Google Drive per caricare ed eseguire comandi in remoto.

Il ritorno di Careto APT dimostra la resilienza e l’evoluzione del gruppo, che continua a sviluppare tecniche innovative e malware multi-componente. La comunità di sicurezza deve restare vigile, poiché le future campagne di questo attore saranno probabilmente altrettanto sofisticate.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone6 giorni ago

Smartphone6 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica4 giorni ago

Sicurezza Informatica4 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica8 ore ago

Sicurezza Informatica8 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoPUMAKIT: analisi del RootKit malware Linux