Sicurezza Informatica

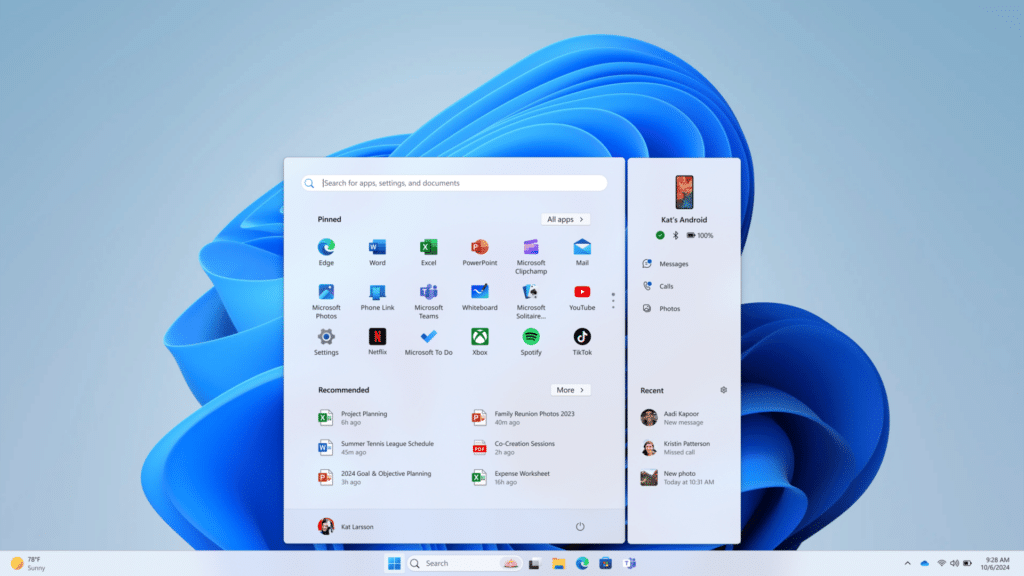

Windows 11 Insider Preview Build 22635.3790 e funzione Phone Link

Tempo di lettura: 2 minuti. Scopri le novità di Windows 11 Insider Preview Build 22635.3790 e la nuova funzione Phone Link accessibile dal menu Start

Microsoft ha recentemente annunciato due importanti aggiornamenti per gli utenti di Windows 11 nel programma Insider: il primo è il rilascio della Windows 11 Insider Preview Build 22635.3790 nel Beta Channel, mentre il secondo è una nuova funzionalità Phone Link accessibile direttamente dal menu Start.

Windows 11 Insider Preview Build 22635.3790

La Build 22635.3790 introduce una serie di nuove funzionalità, miglioramenti e correzioni. Gli utenti del Beta Channel possono ora usufruire delle nuove funzioni grazie a un pacchetto di abilitazione basato su Windows 11, versione 23H2. Gli aggiornamenti sono distribuiti gradualmente, permettendo agli utenti di scegliere di ricevere le ultime novità attivando l’apposito toggle nelle impostazioni di Windows Update.

Nuove funzionalità

- Phone Link: Una nuova funzionalità permette di utilizzare il dispositivo mobile direttamente dal menu Start di Windows 11. Questa funzione consente di rimanere connessi e accedere facilmente alle funzionalità del dispositivo mobile.

Miglioramenti

- File Explorer: Risolti problemi di contrasto in vari elementi di File Explorer nelle modalità chiara, scura e ad alto contrasto.

Correzioni

- Generale: Risolto un problema che causava crash delle impostazioni quando si tentava di visualizzare le proprietà del Wi-Fi.

- Impostazioni: Risolto un problema che causava il crash delle impostazioni durante l’installazione di una funzione opzionale.

Nuova funzione Phone Link dal menu Start

Una delle novità più rilevanti è la possibilità di accedere alle funzionalità del proprio dispositivo mobile direttamente dal menu Start di Windows 11. Questa funzione è attualmente disponibile per gli utenti Android nel Beta Channel e sarà estesa agli utenti iOS in futuro. Ecco alcune delle principali caratteristiche:

- Connettività senza sforzo: Visualizza lo stato della batteria e la connettività del telefono direttamente dal menu Start.

- Comunicazione unificata: Accedi a messaggi, chiamate e foto del telefono direttamente dal menu Start.

- Continuità dell’esperienza: Riprendi da dove avevi lasciato con le ultime attività del telefono, integrate nel menu Start.

Per utilizzare questa funzione, è necessario avere la Build 22635.3790 o superiore e Phone Link versione 1.24052.124.0 o superiore. Gli utenti possono gestire questa esperienza tramite

Impostazioni > Personalizzazione > Start

Questi aggiornamenti rappresentano un passo avanti significativo per migliorare l’integrazione e la funzionalità dei dispositivi mobili con Windows 11. Gli utenti sono incoraggiati a provare queste nuove funzioni e a fornire feedback tramite il Feedback Hub o le comunità online del programma Windows Insider.

Sicurezza Informatica

La sicurezza della memoria nei progetti Open Source critici

Tempo di lettura: 2 minuti. Rapporto congiunto di CISA, FBI, ASD e CCCS sulla sicurezza della memoria nei progetti open source critici: rischi e raccomandazioni.

La sicurezza dei progetti open source critici è di fondamentale importanza per garantire la protezione delle infrastrutture digitali. La Cybersecurity and Infrastructure Security Agency (CISA), in collaborazione con il Federal Bureau of Investigation (FBI), l’Australian Signals Directorate’s Australian Cyber Security Centre (ASD’s ACSC) e il Canadian Centre for Cyber Security (CCCS), ha pubblicato un rapporto congiunto che esplora la sicurezza della memoria nei progetti open source. Questa guida, pubblicata il 26 giugno 2024, analizza i rischi associati all’uso di linguaggi di programmazione non sicuri per la gestione della memoria.

Il rapporto congiunto evidenzia che le vulnerabilità legate alla sicurezza della memoria sono tra le più comuni e costose da gestire. Queste vulnerabilità possono portare a buffer overflow, uso dopo il rilascio della memoria e altri problemi che consentono agli avversari di prendere il controllo dei software, sistemi e dati. La guida mira a fornire un punto di partenza per creare roadmap di sicurezza della memoria, identificando i progetti open source critici e valutando l’uso di linguaggi di programmazione sicuri e non sicuri.

Metodologia e Risultati

L’analisi ha coinvolto 172 progetti critici identificati dalla Open Source Security Foundation (OpenSSF). Tra questi, il 52% dei progetti contiene codice scritto in linguaggi non sicuri per la memoria, e il 55% del totale delle linee di codice (LoC) è scritto in tali linguaggi. I linguaggi non sicuri per la memoria richiedono che i programmatori gestiscano manualmente l’uso e l’allocazione della memoria, aumentando il rischio di errori e vulnerabilità.

Proporzione di Linguaggi non sicuri nei Progetti

| Categoria | Progetti | Proporzione |

|---|---|---|

| Solo linguaggi sicuri | 82 | 48% |

| Almeno un linguaggio non sicuro | 90 | 52% |

| Linee di codice totali | 314,755,905 | |

| Linee di codice non sicure | 173,588,291 | 55% |

Discussione

L’analisi ha rivelato che molti progetti critici open source sono parzialmente scritti in linguaggi non sicuri per la memoria. Anche i progetti scritti principalmente in linguaggi sicuri possono contenere dipendenze da componenti scritti in linguaggi non sicuri. Questo aumenta il rischio di vulnerabilità di sicurezza della memoria.

È importante continuare a promuovere l’uso di linguaggi di programmazione sicuri per la memoria, come Rust, che trasferiscono la responsabilità della gestione della memoria dal programmatore al compilatore o all’interprete. Questo riduce significativamente le opportunità di introdurre vulnerabilità di sicurezza della memoria. Inoltre, è fondamentale adottare pratiche di codifica sicura e test di sicurezza rigorosi.

Raccomandazioni

Il rapporto congiunto raccomanda agli sviluppatori di software di creare roadmap per la sicurezza della memoria, compresi piani per affrontare la sicurezza della memoria nelle dipendenze esterne. È inoltre incoraggiato lo sviluppo e l’adozione di strumenti di analisi delle dipendenze per identificare e mitigare i rischi associati all’uso di linguaggi non sicuri.

Per ulteriori dettagli, il rapporto completo è disponibile qui.

Sicurezza Informatica

Vulnerabilità nei Router D-Link DIR-859: CVE-2024-0769

Tempo di lettura: 2 minuti. Scoperta vulnerabilità critica CVE-2024-0769 nei router D-Link DIR-859, che mette a rischio informazioni sensibili.

GreyNoise Labs ha recentemente scoperto una grave vulnerabilità nei router WiFi D-Link DIR-859. Identificata come CVE-2024-0769, questa vulnerabilità permette un traversal dei percorsi, portando alla divulgazione di informazioni sensibili. La vulnerabilità colpisce tutte le revisioni e i firmware dei router DIR-859, dispositivi che non riceveranno mai patch di sicurezza essendo stati dichiarati EOL.

Dettagli della Vulnerabilità

CVE-2024-0769 è una vulnerabilità di traversal dei percorsi che consente di accedere a file riservati all’interno del router, rivelando informazioni sensibili come nomi utente, password, gruppi e descrizioni di tutti gli utenti del dispositivo. L’exploit originale è stato descritto in un report disponibile qui. L’attacco utilizza il seguente payload per sfruttare la vulnerabilità:

bashCopia codice../../../../htdocs/webinc/getcfg/DHCPS6.BRIDGE-1.xml

GreyNoise ha osservato una variazione di questo exploit che rende visibile un file PHP diverso, permettendo di raccogliere informazioni complete sugli utenti del dispositivo.

Impatto e Rischi

Questa vulnerabilità rappresenta un rischio significativo, poiché permette agli attaccanti di accedere a dati sensibili e di utilizzarli per ulteriori attacchi. I router D-Link DIR-859 non riceveranno patch di sicurezza per questa vulnerabilità, aumentando il rischio di esposizione prolungata. Gli attaccanti possono sfruttare queste informazioni per compromettere ulteriormente le reti domestiche e aziendali.

Esempio di exploit osservato da GreyNoise:

xmlCopia codicePOST /hedwig.cgi HTTP/1.1

Host: <ip>:8088

Content-Length: 141

Content-Type: text/xml

Cookie: uid=R8tBjwtFc8

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 5.1; The World)

<?xml version="1.0" encoding="utf-8"?>

<postxml><module><service>

../../../htdocs/webinc/getcfg/DEVICE.ACCOUNT.xml

</service></module></postxml>

Misure di Sicurezza

Gli utenti dei router D-Link DIR-859 dovrebbero considerare seriamente la sostituzione dei loro dispositivi con modelli più recenti e sicuri che ricevano aggiornamenti regolari. È fondamentale monitorare costantemente le reti per individuare eventuali attività sospette e adottare misure preventive per proteggere le informazioni sensibili.

La vulnerabilità CVE-2024-0769 nei router D-Link DIR-859 evidenzia l’importanza di mantenere aggiornati i dispositivi di rete e di sostituire quelli dichiarati End-of-Life. La sicurezza delle informazioni è fondamentale, e le vulnerabilità non risolte rappresentano un rischio elevato per gli utenti. GreyNoise Labs ha dichiarato che continuerà a monitorare l’attività relativa a questa vulnerabilità per proteggere gli utenti e migliorare la sicurezza della rete.

Sicurezza Informatica

Google rafforza la sicurezza dei Certificati Digitali in Chrome

Tempo di lettura: 3 minuti. Google rafforza la sicurezza dei certificati digitali revocando la fiducia ai certificati Entrust a partire da novembre 2024.

Il Team di Sicurezza di Chrome dà priorità alla sicurezza e alla privacy degli utenti di Chrome e non è disposto a comprometterle e la Chrome Root Program Policy stabilisce che i certificati CA inclusi nel Chrome Root Store devono fornire un valore agli utenti di Google Chrome che superi il rischio della loro inclusione continuativa.

Negli ultimi anni, i rapporti sugli incidenti hanno evidenziato un comportamento preoccupante da parte di Entrust che non soddisfa le aspettative di affidabilità e integrità come CA di fiducia.

In risposta a queste preoccupazioni, Chrome adotterà le seguenti azioni per preservare l’integrità dell’ecosistema Web PKI.

Cambiamenti previsti in Chrome 127 e Versioni Successive

I certificati di autenticazione server TLS che validano alle seguenti radici Entrust con il primo Signed Certificate Timestamp (SCT) datato dopo il 31 ottobre 2024, non saranno più considerati affidabili per impostazione predefinita:

- CN=Entrust Root Certification Authority – EC1

- CN=Entrust Root Certification Authority – G2

- CN=Entrust.net Certification Authority (2048)

- CN=Entrust Root Certification Authority

- CN=Entrust Root Certification Authority – G4

- CN=AffirmTrust Commercial

- CN=AffirmTrust Networking

- CN=AffirmTrust Premium

- CN=AffirmTrust Premium ECC

I certificati che validano alle radici sopra elencate e con il primo SCT datato entro il 31 ottobre 2024 non saranno influenzati da questo cambiamento.

Perché Chrome sta adottando questa misura?

Le Autorità di Certificazione (CA) hanno un ruolo privilegiato e di fiducia su Internet, che supporta le connessioni crittografate tra browser e siti web. Questa grande responsabilità comporta l’adesione a aspettative di sicurezza e conformità ragionevoli e basate sul consenso, inclusi i requisiti di base TLS CA/Browser.

Negli ultimi sei anni, abbiamo osservato un modello di fallimenti di conformità, impegni di miglioramento non soddisfatti e l’assenza di progressi tangibili in risposta ai rapporti sugli incidenti divulgati pubblicamente. Quando questi fattori sono considerati in aggregato e confrontati con il rischio intrinseco che ogni CA di fiducia pubblica rappresenta per l’ecosistema Internet, riteniamo che la fiducia continuata di Chrome in Entrust non sia più giustificata.

Quando avverrà questa azione?

L’azione di blocco inizierà circa il 1° novembre 2024, influenzando i certificati emessi da quel momento in poi. L’azione di blocco avverrà nelle versioni di Chrome 127 e successive su Windows, macOS, ChromeOS, Android e Linux.

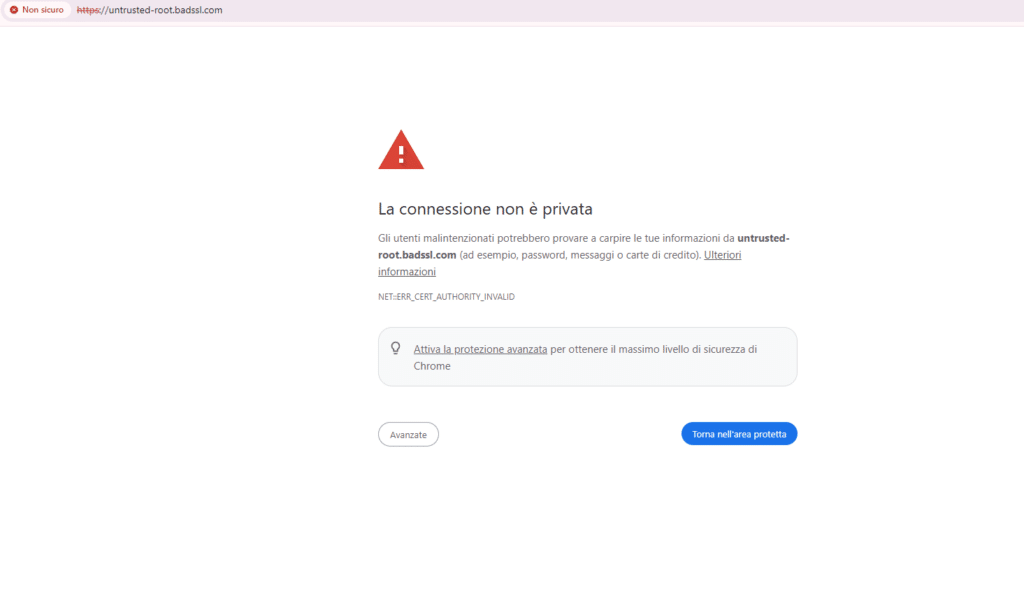

Impatto sugli Utenti

Gli utenti di Chrome che navigheranno su un sito web che serve un certificato emesso da Entrust o AffirmTrust dopo il 31 ottobre 2024 vedranno un’interstiziale a pagina intera simile a questa. I certificati emessi da altre CA non sono influenzati da questa azione.

Come verificare se il proprio sito è coinvolto

Gli operatori dei siti web possono determinare se sono coinvolti utilizzando il Chrome Certificate Viewer:

- Navigare su un sito web (es. https://www.google.com)

- Cliccare sull’icona “Tune”

- Cliccare su “Connessione Sicura”

- Cliccare su “Certificato Valido” (si aprirà il Chrome Certificate Viewer)

- Non è richiesta azione se il campo “Organizzazione (O)” sotto l’intestazione “Emesso Da” non contiene “Entrust” o “AffirmTrust”.

- È richiesta azione se il campo “Organizzazione (O)” sotto l’intestazione “Emesso Da” contiene “Entrust” o “AffirmTrust”.

Azioni da Intraprendere

Si consiglia agli operatori dei siti web coinvolti di passare a una nuova CA di fiducia pubblica il prima possibile. Per evitare un impatto negativo sugli utenti, l’azione deve essere completata prima che i certificati esistenti scadano, se la scadenza è prevista dopo il 31 ottobre 2024.

Testare le Modifiche

Un flag della riga di comando è stato aggiunto a partire da Chrome 128, consentendo agli amministratori e agli utenti avanzati di simulare l’effetto di un vincolo di diffidenza SCTNotAfter.

Per ulteriori dettagli, è possibile visitare il blog ufficiale di sicurezza di Google.

Smartphone1 settimana fa

Smartphone1 settimana faAggiornamenti di sicurezza Galaxy S21 FE e A55

Smartphone1 settimana fa

Smartphone1 settimana faRealme GT 6 vs POCO F6: quale scegliere?

Smartphone1 settimana fa

Smartphone1 settimana faHonor 200 Pro vs. Google Pixel 8 Pro: quale scegliere?

Smartphone1 settimana fa

Smartphone1 settimana faGalaxy A42 5G, S20 FE e A52s si aggiornano: One UI 6.1.1 arriva presto

Smartphone1 settimana fa

Smartphone1 settimana faSamsung Galaxy A53 5G, S23 FE e One UI 6.1.1: novità e aggiornamenti

Smartphone1 settimana fa

Smartphone1 settimana faSamsung dice addio a A51, A41 e M01: resiste l’S21 Ultra

Smartphone1 settimana fa

Smartphone1 settimana faSamsung Galaxy Z Fold 6, Z Flip 6 e S25 Ultra: novità e specifiche

Tech1 settimana fa

Tech1 settimana faPrezzi di Samsung Galaxy Buds 3, Watch 7 e Watch Ultra Online. Sono dolori