Sicurezza Informatica

Indirector: vulnerabilità colpisce i processori Intel di fascia alta

Tempo di lettura: 2 minuti. Scopri come gli attacchi di iniezione ad alta precisione sfruttano i predittori di rami indiretti nei processori Intel, rivelando nuove vulnerabilità e mitigazioni.

Il documento “Indirector: High-Precision Branch Target Injection Attacks Exploiting the Indirect Branch Predictor” presentato al USENIX Security Symposium di agosto 2024 introduce nuovi attacchi di iniezione ad alta precisione sui predittori di rami indiretti (IBP) nei processori Intel di fascia alta (Raptor Lake e Alder Lake).

Riassunto

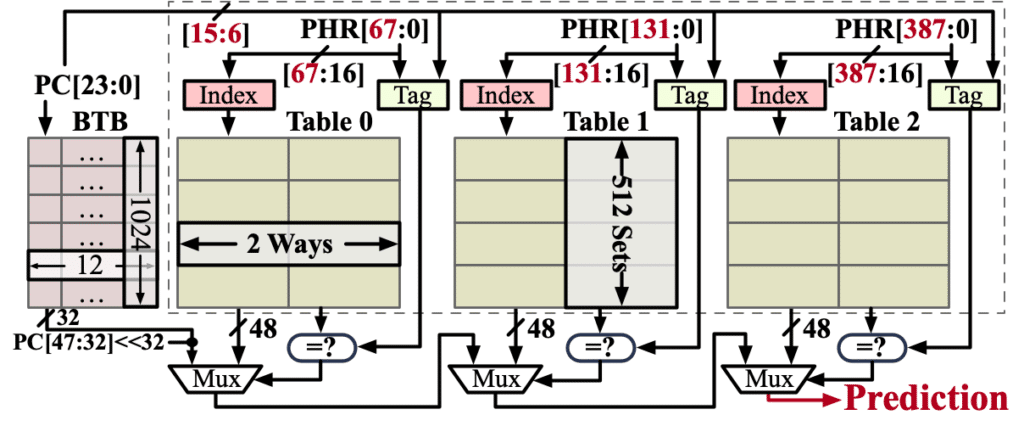

Questo studio fornisce una visione completa della struttura e delle funzioni dei predittori di rami indiretti (IBP) e del Branch Target Buffer (BTB) nei processori Intel, rivelando dettagli sconosciuti sulle difese hardware di Intel come IBPB, IBRS e STIBP. Utilizzando tecniche di reverse engineering, sono stati sviluppati attacchi di iniezione di rami ad alta precisione per violare i confini di sicurezza in vari scenari, compresi quelli cross-process e cross-privilege.

Contesto

Gli attacchi di Branch Target Injection (BTI) sfruttano l’hardware di predizione dei rami nei moderni CPU per reindirizzare il flusso di controllo di un programma. Dal 2018, con la scoperta di Spectre e Meltdown, sono stati condotti numerosi studi su BTB e RSB, ma l’IBP è rimasto in gran parte inesplorato. Questo lavoro colma questa lacuna, analizzando l’IBP per identificare nuove vulnerabilità.

Predittore di Rami Indiretti (IBP)

Il predittore di rami indiretti (IBP) è una componente hardware che prevede gli indirizzi target dei rami indiretti. Utilizzando una combinazione di cronologia globale e indirizzo del ramo, l’IBP predice l’indirizzo target dei rami indiretti.

| Caratteristica | Descrizione |

|---|---|

| Tabelle | Tre tabelle, ciascuna 2-way set associative |

| Struttura | Tabella 0: 68 bit di cronologia, Tabella 1: 132 bit, Tabella 2: 388 bit |

| Indici e Tag | Funzioni hash per calcolare indice e tag basati sulla cronologia globale e l’indirizzo del ramo |

Strumenti e Attacchi

iBranch Locator Tool

Un nuovo strumento ad alta risoluzione per localizzare qualsiasi ramo indiretto all’interno dell’IBP senza informazioni storiche precedenti.

Attacchi di iniezione

- IBP Injection Attack: Localizza voci IBP vittime e inietta indirizzi target arbitrari.

- BTB Injection Attack: Inietta target maligni nelle voci BTB della vittima tramite previsioni BTB.

Mitigazioni

Per mitigare i rischi posti dagli attacchi Indirector, si raccomandano le seguenti contromisure:

- Uso più aggressivo di IBPB: Attivare automaticamente IBPB durante i cambi di contesto tra utenti diversi per ridurre la frequenza delle transizioni.

- Progettazione Sicura del BPU: Integrare nuovi campi come Core-ID e Privilege Level nel design dell’IBP per prevenire aliasing tra rami indiretti provenienti da core SMT diversi e livelli di privilegio diversi.

Comunicazione responsabile

Le scoperte di sicurezza sono state comunicate a Intel nel febbraio 2024, che ha informato altri fornitori hardware/software interessati.

Per ulteriori dettagli, è possibile consultare il repository del codice.

Sicurezza Informatica

Perché non installare Signal su macOS: rischi evidenti

Tempo di lettura: 2 minuti. Un esperimento mostra potenziali vulnerabilità nella versione macOS di Signal, evidenziando rischi di clonazione delle sessioni e archiviazione non sicura dei file.

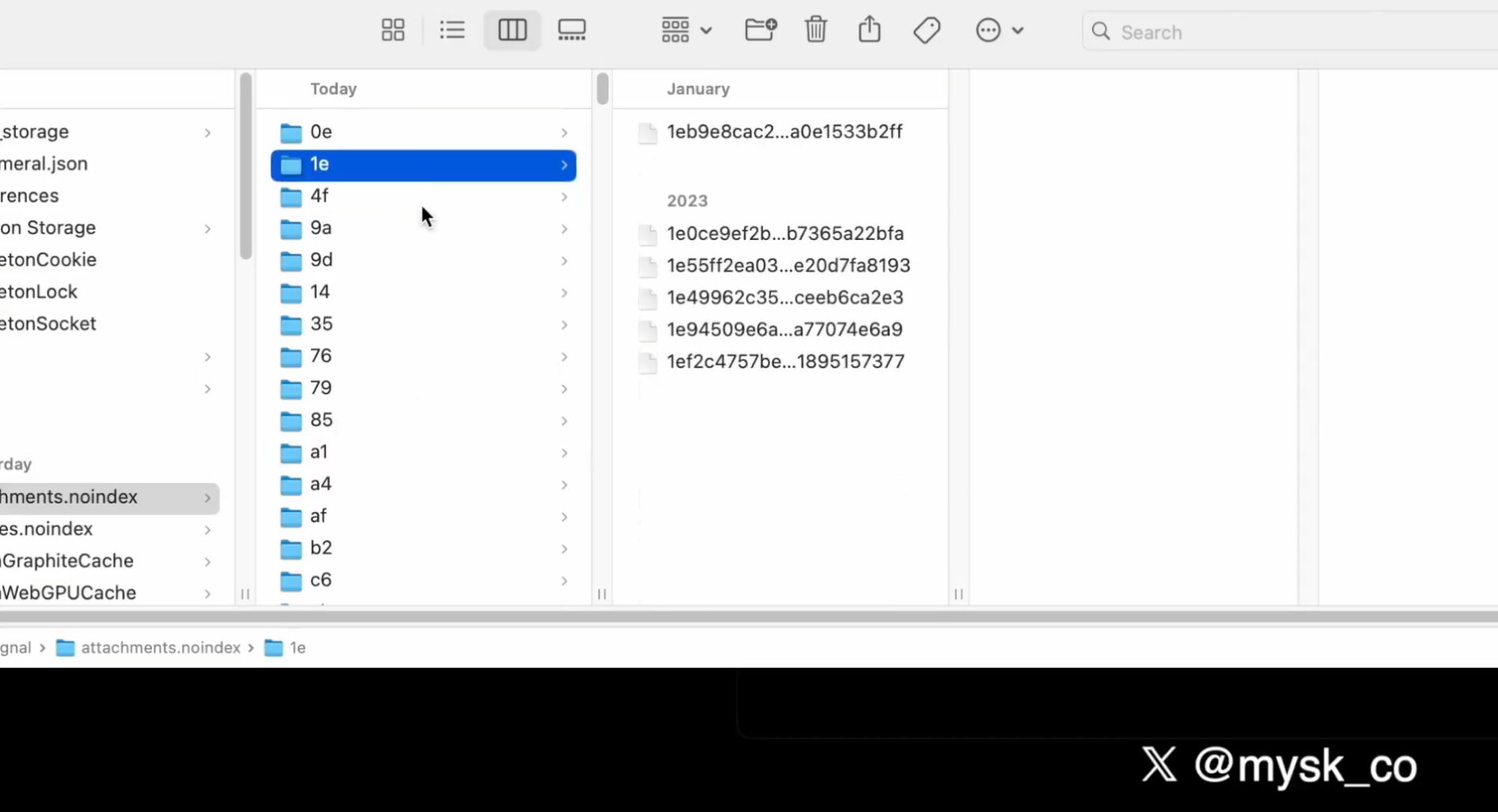

MySky_co, un utente su X, ha condotto un esperimento che mette in evidenza potenziali vulnerabilità nella versione macOS di Signal, l’app di messaggistica crittografata. Ecco un riassunto del suo esperimento e dei risultati:

Fasi dell’esperimento

- Creazione di uno Script Python: L’utente ha scritto uno script Python semplice che copia la directory di archiviazione locale di Signal in un’altra posizione, simulando un possibile script o app dannosa.

- Esecuzione dello Script: Lo script è stato eseguito nel Terminale, copiando con successo i dati di Signal sul Mac.

- Installazione in una VM: Dopo aver installato una nuova versione di macOS in una macchina virtuale (VM), l’utente ha trasferito la copia dei dati di Signal nella directory prevista:

~/Library/Application Support/Signal. - Avvio di Signal nella VM: Dopo aver installato Signal nella VM, l’app ha avviato la sessione ripristinando tutti i dati delle chat.

- Scambio di Messaggi: L’utente ha potuto scambiare messaggi con un contatto dalla VM, mentre Signal sul Mac e sull’iPhone erano ancora attivi.

- Sessioni Multiple: Con sorpresa dell’utente, le tre sessioni (Mac, iPhone e VM) erano tutte attive simultaneamente. Signal non ha avvisato l’utente della presenza della terza sessione clonata. Inoltre, l’app Signal sull’iPhone mostrava solo un dispositivo collegato.

Rischi identificati

Clonazione Silenziosa delle Sessioni: Un potenziale attaccante potrebbe clonare una sessione di Signal su macOS senza che l’utente venga avvisato. Questo potrebbe permettere a un attaccante sofisticato di intercettare le chat.

Archiviazione Non Sicura di File: Le foto e i documenti inviati tramite Signal sono memorizzati localmente senza crittografia, in una posizione accessibile da qualsiasi app o script. Tuttavia, i messaggi di testo sono memorizzati in un database crittografato.

L’esperimento evidenzia come un malintenzionato potrebbe sfruttare queste vulnerabilità per accedere alle conversazioni di Signal su macOS. Questo potrebbe spiegare perché alcuni utenti ritengano che Signal abbia una “backdoor”, poiché un attacco sofisticato potrebbe facilmente prendere di mira un utente di Signal su macOS e vedere le sue chat.

Consigli per la sicurezza

Monitorare le Sessioni Attive: Gli utenti dovrebbero monitorare attentamente le sessioni attive dei propri dispositivi e prestare attenzione a qualsiasi attività sospetta.

Aggiornamenti di Sicurezza: Si raccomanda di mantenere aggiornate le proprie applicazioni e il sistema operativo per beneficiare delle ultime patch di sicurezza.

Sicurezza Informatica

Nubia RedMagic 9S Pro e OnePlus Nord 4: lancio globale il 16 luglio

Tempo di lettura: 3 minuti. Nubia e OnePlus lanciano i nuovi smartphone RedMagic 9S Pro e Nord 4 il 16 luglio, portando innovazioni nel mercato.

Luglio si preannuncia un mese entusiasmante per gli appassionati di smartphone: Nubia e OnePlus hanno infatti annunciato il lancio globale dei loro nuovi dispositivi di punta, rispettivamente il RedMagic 9S Pro e il OnePlus Nord 4, previsto per il 16 luglio. Questi lanci promettono di portare significative innovazioni nel mercato dei dispositivi mobili, con specifiche tecniche avanzate e caratteristiche pensate per soddisfare una vasta gamma di utenti.

RedMagic 9S Pro: Potenza e Performance per il Gaming

Nubia ha confermato che il RedMagic 9S Pro sarà il primo smartphone a integrare la versione “Leading” del chip Qualcomm Snapdragon 8 Gen 3, leggermente overcloccato rispetto alla versione standard per offrire prestazioni superiori. Questo si traduce in un gameplay più fluido e tempi di caricamento più rapidi, ideali per i gamer.

Il dispositivo sfoggia un display AMOLED da 6,8 pollici con una frequenza di aggiornamento di 120Hz, che garantisce immagini nitide e fluide anche durante le sessioni di gioco più intense. Inoltre, il RedMagic 9S Pro, scopri su Amazon, è dotato di una tripla fotocamera posteriore con un sensore principale da 50 megapixel, e una fotocamera frontale da 16 megapixel per selfie di alta qualità durante le dirette streaming.

La batteria da 6500mAh, con supporto per la ricarica rapida da 80W, assicura che i giocatori possano rimanere connessi senza interruzioni. Il design del telefono, con un telaio in alluminio aeronautico e una striscia luminosa RGB, rimane fedele alle radici gaming di Nubia.

OnePlus Nord 4: campione di Fascia Media

Il OnePlus Nord 4, scopri su Amazon, previsto anch’esso per il 16 luglio, si propone come un forte concorrente nel segmento di fascia media. Equipaggiato con un display AMOLED da 6,74 pollici con una frequenza di aggiornamento di 120Hz e una luminosità di picco di 2150 nits, il Nord 4 promette un’esperienza visiva immersiva.

La configurazione della fotocamera include un sensore principale da 50 megapixel con stabilizzazione ottica dell’immagine (OIS), accompagnato da una fotocamera ultra grandangolare da 8 megapixel. La fotocamera frontale da 16 megapixel è perfetta per selfie nitidi e videochiamate.

Il cuore del Nord 4 è il processore Qualcomm Snapdragon 7+ Gen 3, supportato da 12GB o 16GB di RAM e opzioni di storage da 256GB e 512GB. La batteria da 5500mAh con supporto per la ricarica rapida da 100W garantisce una lunga durata e tempi di ricarica ridotti.

| Caratteristiche | RedMagic 9S Pro | OnePlus Nord 4 |

|---|---|---|

| Chip | Snapdragon 8 Gen 3 Leading Version | Snapdragon 7+ Gen 3 |

| Display | AMOLED 6,8 pollici, 120Hz | AMOLED 6,74 pollici, 120Hz, 2150 nits |

| Fotocamera posteriore | Tripla, 50MP | Doppia, 50MP OIS, 8MP ultra grandangolare |

| Fotocamera anteriore | 16MP | 16MP |

| Batteria | 6500mAh, 80W | 5500mAh, 100W |

Conclusione: innovazioni e aspettative

Il lancio simultaneo di RedMagic 9S Pro e OnePlus Nord 4 il 16 luglio segna un momento importante per gli appassionati di tecnologia. Mentre Nubia punta a conquistare i gamer con specifiche di alta gamma e un design accattivante, OnePlus offre una soluzione equilibrata per gli utenti di fascia media, con prestazioni solide e un display impressionante.

Entrambi i dispositivi promettono di portare un valore significativo ai loro rispettivi mercati, e gli utenti non vedono l’ora di scoprire come queste nuove uscite rivoluzioneranno l’esperienza mobile.

Sicurezza Informatica

Europol, dopo la crittografia, accusa l’home routing

Tempo di lettura: 2 minuti. Europol contesta le tecnologie di home routing nazionale per gli SMS, sostenendo che ostacolano le indagini criminali.

Europol ha recentemente pubblicato un documento esprimendo preoccupazioni riguardo a una tecnologia che, secondo l’agenzia, ostacola le indagini criminali. Questa volta, il bersaglio non è la crittografia end-to-end, ma il “home routing” degli SMS. Questa tecnologia permette ai fornitori di servizi di telecomunicazione di continuare a offrire i loro servizi quando i clienti visitano un altro paese, ma sta creando problemi significativi per le forze dell’ordine.

Problemi di Home Routing

La tecnologia di home routing fa sì che le comunicazioni mobili di un utente in roaming vengano elaborate attraverso la loro rete domestica. Ad esempio, se un cittadino britannico commette un crimine in Germania, la polizia tedesca non può richiedere dati non criptati come farebbe con un operatore domestico come Deutsche Telekom. Questo processo implica l’uso di crittografia a livello di servizio, rendendo difficile per le forze dell’ordine accedere ai dati in modo utile.

Europol ha evidenziato che, con la crittografia a livello di servizio, l’attrezzatura dell’abbonato scambia chiavi di crittografia basate su sessioni con il fornitore di servizi nella rete domestica. Se è abilitata la tecnologia di protezione della privacy (PET), la rete visitata non ha accesso alle chiavi usate dalla rete domestica e quindi non può recuperare i dati in chiaro.

Soluzioni proposte

Per affrontare questo problema, Europol ha suggerito due possibili soluzioni. La prima opzione, preferita dall’agenzia, è vietare legalmente le PET nel home routing, mantenendo lo stesso livello di crittografia delle comunicazioni che il sospetto avrebbe nel suo paese d’origine. Questa soluzione è considerata tecnicamente fattibile e facilmente implementabile, mantenendo l’attuale livello di sicurezza e privacy per utenti locali e in roaming.

La seconda opzione, meno preferita, prevede che uno Stato membro dell’UE possa richiedere le comunicazioni da un altro paese. Tuttavia, questa soluzione presenta diversi svantaggi, tra cui la mancanza di un metodo stabilito per condividere e interpretare i dati richiesti dalle autorità di polizia, e il rischio che gli sforzi delle forze dell’ordine dipendano dai fornitori di servizi stranieri.

Prossimi passi

Europol sottolinea l’urgenza di trovare una soluzione che consenta alle autorità di intercettare legalmente le comunicazioni dei sospetti nel loro territorio, senza compromettere in modo sproporzionato le comunicazioni sicure. L’agenzia invita a un dibattito su questo problema tecnico, che attualmente ostacola gravemente la capacità delle forze dell’ordine di accedere a prove cruciali.

Il documento di posizione di Europol mira a sensibilizzare sul problema del home routing e sulla necessità di una soluzione che equilibri le esigenze di sicurezza pubblica con la privacy delle comunicazioni. Il dibattito proposto dovrebbe considerare aspetti operativi, tecnici, di privacy e politici per trovare un compromesso efficace.

Smartphone1 settimana fa

Smartphone1 settimana faAggiornamenti e novità per i Galaxy A54, A05s, Watch 6 e S24

Smartphone1 settimana fa

Smartphone1 settimana faSamsung Galaxy S25 Ultra: design nuovo e specifiche potenti

Smartphone1 settimana fa

Smartphone1 settimana faNovità SmartTag 2 e per il Galaxy S25 Ultra

Smartphone1 settimana fa

Smartphone1 settimana faAggiornamenti Software per Galaxy A53, A55 e specifiche del nuovo A06

Economia1 settimana fa

Economia1 settimana faJulian Assange riceve una donazione di 500K in Bitcoin da un Anonimo

Smartphone1 settimana fa

Smartphone1 settimana faSamsung Galaxy Z Flip Fold 6, Watch 7 Ultra e Buds 3: render ufficiali

Inchieste7 giorni fa

Inchieste7 giorni faFascicolo Sanitario Elettronico: c’è da preoccuparsi?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faAttacco di iniezione di Prompt: esecuzione di Codice in Vanna.AI