Sommario

Il ransomware Qilin, noto per la sua capacità di eseguire attacchi di estorsione, ha recentemente aggiunto un nuovo metodo alle sue tattiche: il furto di credenziali salvate nei browser Google Chrome. Durante un’indagine condotta da Sophos X-Ops, è stato scoperto che gli attori dietro Qilin hanno utilizzato un PowerShell script per rubare le credenziali memorizzate in Chrome su una rete compromessa. Questo metodo potrebbe amplificare il caos già causato da un attacco ransomware, aumentando significativamente l’impatto sugli utenti colpiti.

Metodo di furto delle credenziali utilizzato da Qilin

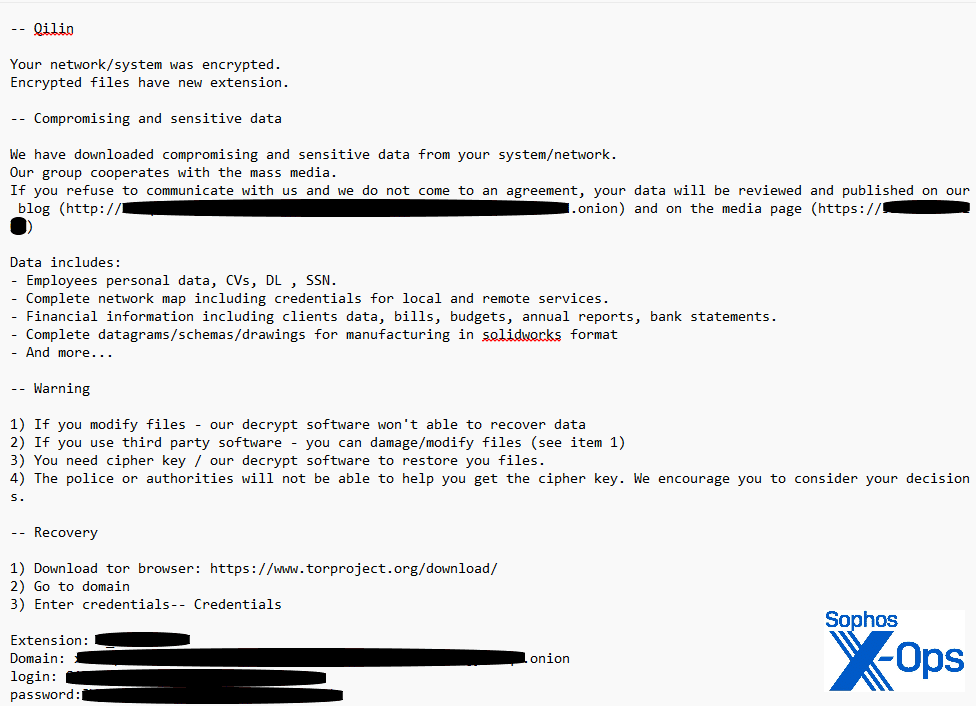

Qilin, attivo da circa due anni, è noto per attacchi che combinano il furto di dati e la cifratura dei sistemi delle vittime, una tattica nota come “doppia estorsione”. Recentemente, Sophos ha osservato un attacco in cui gli aggressori hanno compromesso una rete aziendale utilizzando credenziali rubate, in un ambiente senza protezione MFA (autenticazione a più fattori) sul portale VPN.

Dopo aver ottenuto l’accesso iniziale, gli attaccanti hanno atteso diciotto giorni prima di muoversi lateralmente nella rete, raggiungendo infine un controller di dominio. Qui, hanno modificato la politica di dominio predefinita per inserire un oggetto Group Policy (GPO) che eseguiva uno script PowerShell chiamato IPScanner.ps1. Questo script aveva il compito di estrarre le credenziali memorizzate nel browser Chrome su tutti i dispositivi connessi alla rete.

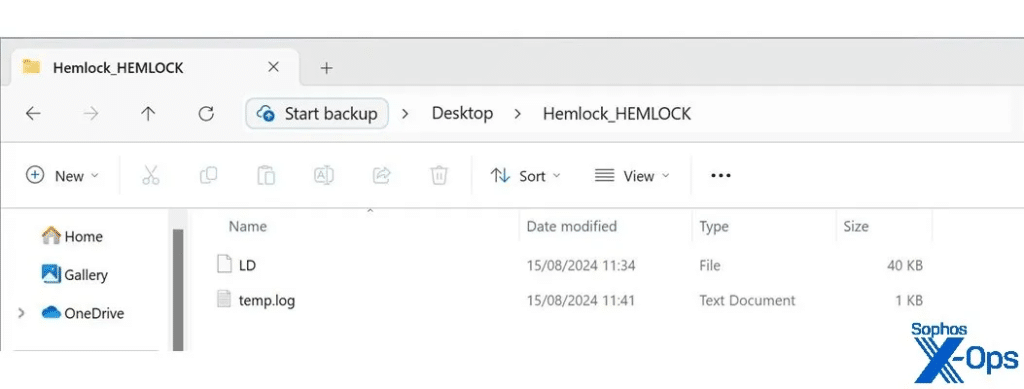

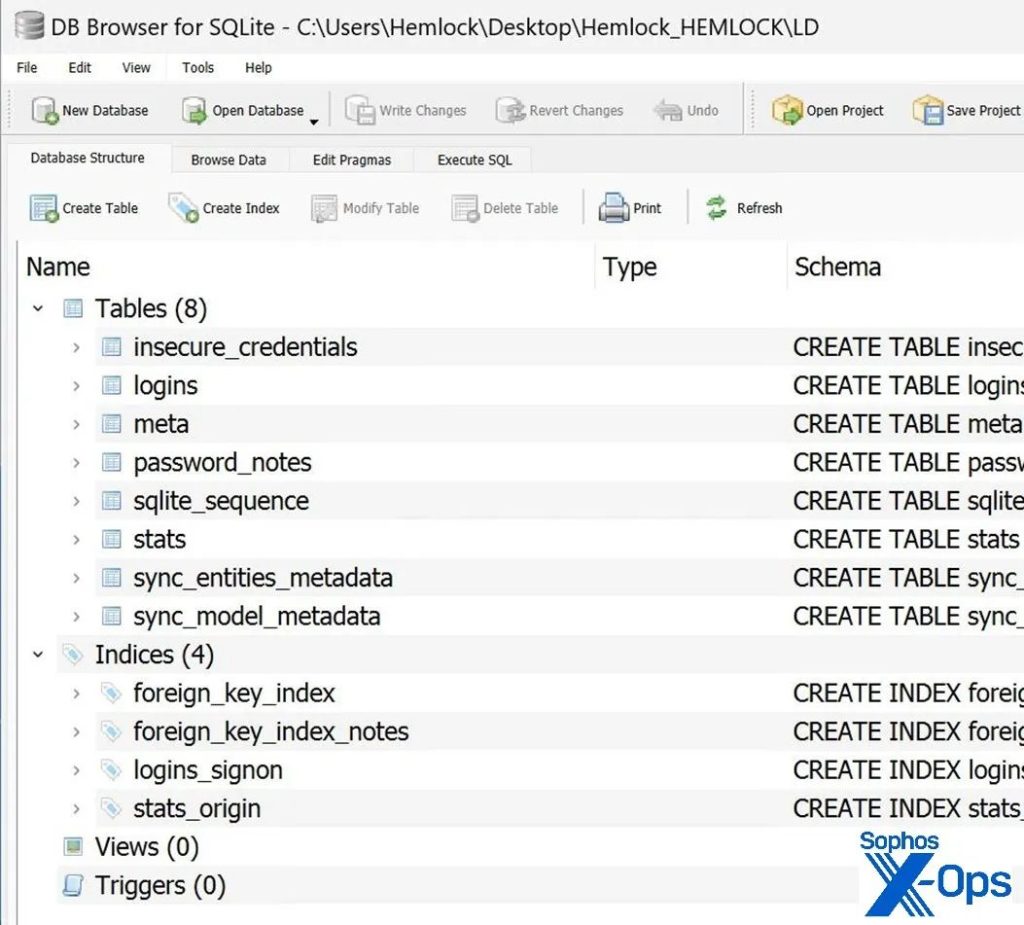

Lo script IPScanner.ps1 creava due file su ogni endpoint: un file di database SQLite (LD) e un file di log (temp.log), che venivano poi inviati a una directory condivisa sul server di dominio. Gli attaccanti hanno lasciato attivo questo GPO per oltre tre giorni, raccogliendo una grande quantità di credenziali prima di procedere alla cifratura dei file e alla distribuzione della richiesta di riscatto.

Implicazioni della raccolta di credenziali su larga scala

L’attacco di Qilin ha sfruttato la popolarità di Google Chrome, che detiene oltre il 65% del mercato dei browser, per raccogliere credenziali potenzialmente preziose. Le implicazioni di questa raccolta di credenziali vanno oltre la semplice estorsione: gli aggressori potrebbero utilizzare queste informazioni per ottenere accesso a ulteriori reti, perpetuando il ciclo di attacchi.

Questo attacco mette in evidenza la vulnerabilità dei gestori di password integrati nei browser, suggerendo l’adozione di gestori di password dedicati e l’implementazione di MFA per migliorare la sicurezza. Sophos ha identificato e bloccato il malware Qilin tramite diverse firme e rilevamenti comportamentali, ma l’attacco mostra come i gruppi ransomware continuino a evolvere le loro tattiche per massimizzare il danno.

La necessità di migliorare le difese contro il Ransomware

L’attacco del Qilin ransomware, che ora include il furto di credenziali oltre alla cifratura dei dati, rappresenta una minaccia significativa per le organizzazioni. Questo incidente sottolinea l’importanza di migliorare le difese di rete, inclusa l’adozione diffusa di MFA e l’uso di gestori di password sicuri, per proteggere meglio gli asset digitali contro le sempre più sofisticate minacce ransomware.