Sicurezza Informatica

Vulnerabilità critiche in Veeam, Mongolian Skimmer

Tempo di lettura: 5 minuti. Le vulnerabilità critiche in Veeam e le nuove tecniche di attacco come il Mongolian Skimmer rappresentano le principali minacce informatiche del 2024.

Nel 2024, il panorama delle minacce informatiche continua a evolversi rapidamente, con attacchi sempre più sofisticati che sfruttano vulnerabilità critiche e nuove tecniche di distribuzione di malware. Tra i casi più rilevanti ci sono le falle di sicurezza in Veeam Backup & Replication, utilizzate per diffondere ransomware, e l’emergere di campagne di skimming come il Mongolian Skimmer, che mira a rubare dati sensibili nei siti e-commerce. Questi attacchi dimostrano come gli hacker sfruttino le debolezze nei sistemi per infiltrarsi e causare danni su larga scala.

Veeam e la vulnerabilità CVE-2024-40711 sfruttata per distribuire ransomware

Una delle principali minacce rilevate nel 2024 riguarda una grave vulnerabilità nel software di Veeam Backup & Replication, identificata come CVE-2024-40711. Questa falla, che consente l’esecuzione di codice remoto senza autenticazione, ha ricevuto un punteggio 9.8 su 10 nella scala CVSS, indicandone la pericolosità. Nonostante Veeam abbia rilasciato una patch per correggere il problema a settembre 2024, molti sistemi non aggiornati sono ancora a rischio. Gli hacker stanno sfruttando attivamente questa vulnerabilità per distribuire ransomware, come Akira e Fog.

Gli attacchi iniziano compromettendo credenziali VPN di aziende che non hanno implementato l’autenticazione a più fattori. Gli aggressori utilizzano il servizio Veeam.Backup.MountService.exe, attraverso la porta 8000, per creare account locali con privilegi amministrativi. Una volta infiltrati nel sistema, cercano di distribuire ransomware e rubare dati. In uno degli attacchi rilevati, gli hacker hanno preso di mira un server Hyper-V non protetto, riuscendo a esfiltrare dati sensibili utilizzando lo strumento rclone. L’importanza di aggiornare tempestivamente i software critici e implementare adeguate misure di sicurezza, come la multifactor authentication, è fondamentale per prevenire questi tipi di attacchi.

Parallelamente, nel 2024 è emerso un nuovo ransomware denominato Lynx, un successore del ransomware INC. Lynx condivide gran parte del codice sorgente con INC e ha già colpito settori critici come il retail e l’architettura, principalmente negli Stati Uniti e nel Regno Unito. Anche il ransomware Trinity, apparso nel 2024, ha iniziato a prendere di mira il settore sanitario, utilizzando strategie di doppia estorsione per colpire le vittime.

Mongolian Skimmer: la nuova frontiera degli attacchi skimming nel 2024

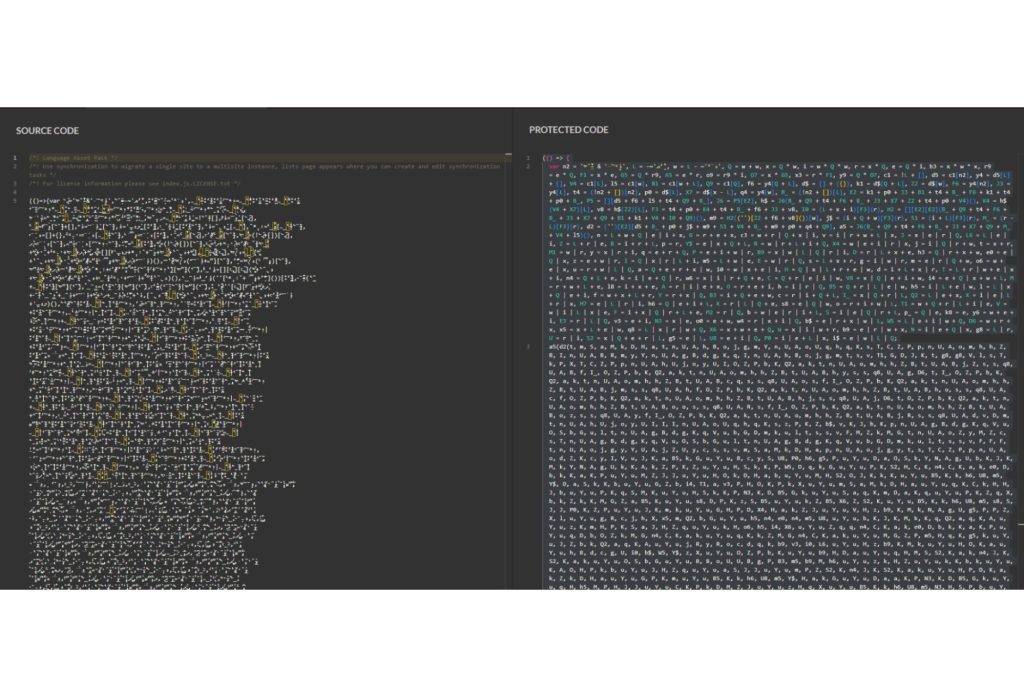

Un’altra minaccia emergente nel 2024 è rappresentata dal Mongolian Skimmer, scoperto dai ricercatori di Jscrambler. Questo attacco di skimming si distingue per l’uso di tecniche di offuscamento avanzate in codice JavaScript, progettate per sottrarre informazioni sensibili, come dati di pagamento, da siti di e-commerce compromessi. Il Mongolian Skimmer opera monitorando costantemente i campi di input di pagine web, come quelle di checkout, estraendo informazioni personali o di pagamento e inviandole a server remoti controllati dagli hacker.

Gli attacchi skimming mirano principalmente a rubare dati sensibili durante le transazioni, monitorando i campi come input e textarea utilizzati per inserire i dati di pagamento. Il Mongolian Skimmer sfrutta caratteri Unicode insoliti per offuscare il codice JavaScript e rendere più difficile l’individuazione del malware. Una volta che il malware è stato caricato, monitora il DOM per eventuali modifiche e invia i dati rubati a un server remoto tramite tecniche di esfiltrazione classiche, come l’uso di pixel di tracciamento.

Questa minaccia ha preso di mira principalmente siti basati su piattaforme Magento compromesse, dove gli hacker sfruttano vulnerabilità note per inserire i loro script. In alcuni casi, i ricercatori hanno scoperto che più gruppi di criminali informatici stavano sfruttando contemporaneamente lo stesso sito web, utilizzando il codice per comunicare tra loro e coordinare le attività di furto dati. Questo dimostra quanto siano sofisticati e organizzati questi attacchi.

GitHub, Telegram e QR Code: attacchi phishing sempre più sofisticati nel 2024

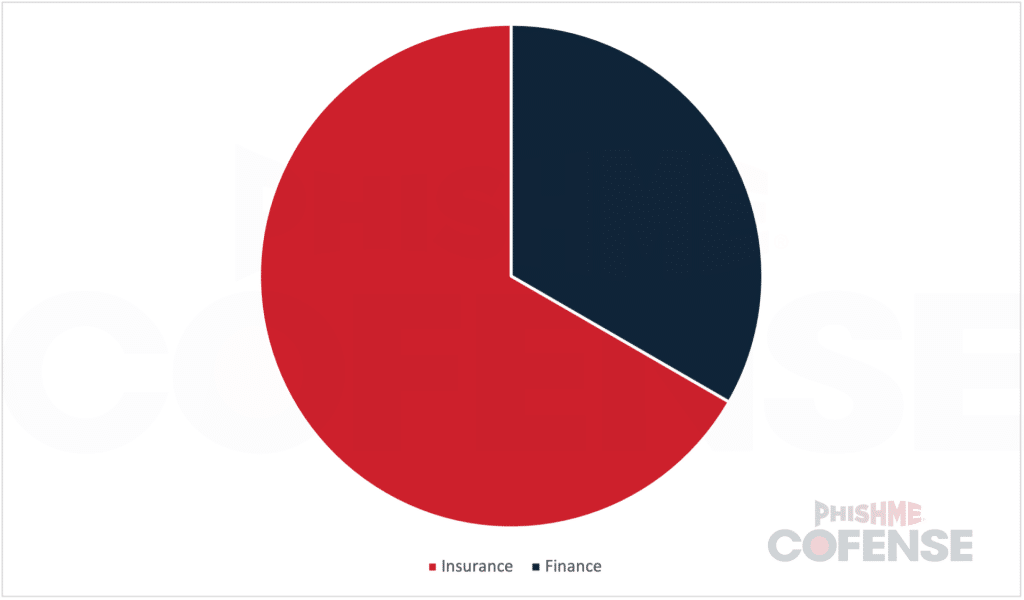

Nel 2024, le campagne di attacco informatico stanno diventando sempre più avanzate, con l’uso di tecniche come GitHub, bot di Telegram e codici QR per aggirare le misure di sicurezza. Queste nuove modalità di attacco phishing stanno prendendo di mira diversi settori, tra cui quello finanziario e assicurativo, e dimostrano come gli hacker siano in grado di sfruttare piattaforme legittime e tecnologie familiari per raggiungere le loro vittime.

GitHub e la campagna malware con Remcos RAT

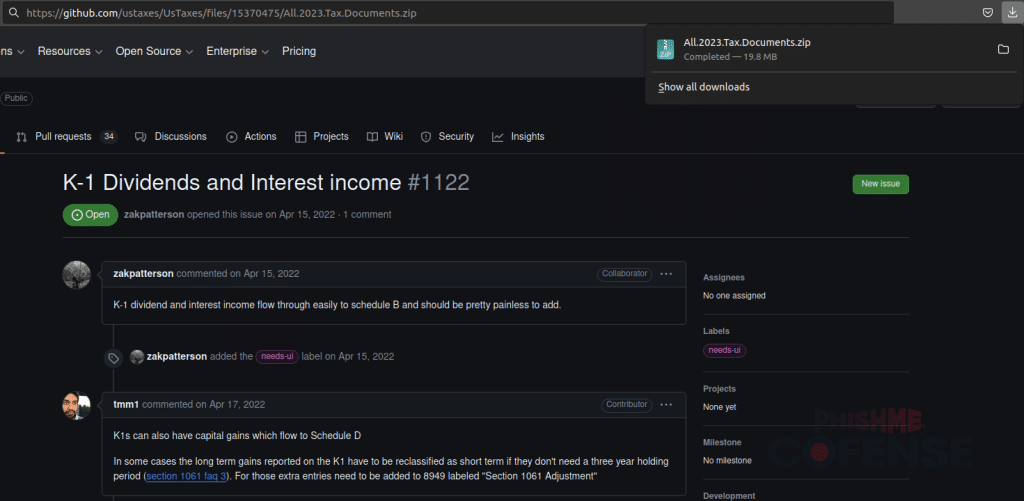

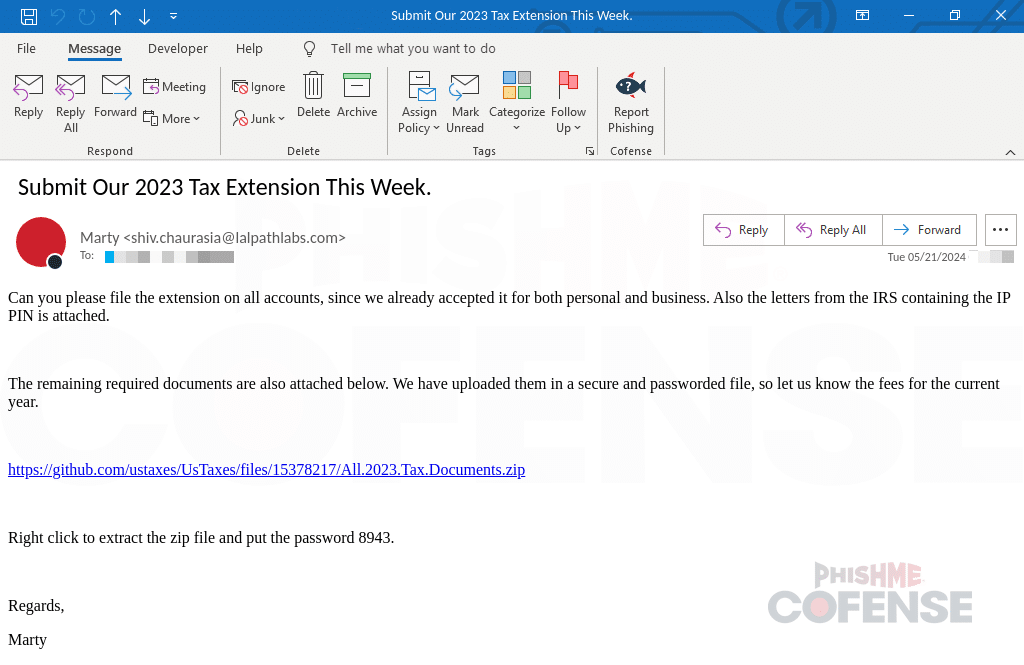

Una delle tecniche di attacco più rilevanti individuate nel 2024 coinvolge l’uso di GitHub per distribuire il malware Remcos RAT. Questa campagna di phishing, rilevata dai ricercatori di Cofense, sfrutta repository GitHub legittimi, come quelli di UsTaxes e InlandRevenue, per evitare i controlli di sicurezza delle email. Gli hacker inseriscono commenti con allegati dannosi, come archivi ZIP contenenti il trojan, che viene utilizzato per ottenere il controllo remoto dei sistemi infettati.

Il malware viene distribuito attraverso email di phishing che promettono assistenza per l’estensione delle scadenze fiscali, ma in realtà indirizzano le vittime a scaricare file infetti. Una volta aperti, i file installano il trojan, dando agli hacker pieno accesso al sistema della vittima. Questo metodo di attacco sfrutta la fiducia che molte aziende e utenti hanno nei confronti di GitHub, un dominio comunemente considerato sicuro e spesso escluso dai controlli dei gateway email. Ciò consente agli hacker di aggirare le protezioni di sicurezza.

Bot di Telegram e codici QR: nuove tecniche di phishing

Parallelamente, i ricercatori di ESET hanno rilevato un crescente utilizzo di bot di Telegram e codici QR da parte dei cybercriminali, in particolare nel contesto di truffe legate alle prenotazioni di alloggi. Questi attacchi sfruttano account compromessi di piattaforme come Booking.com e Airbnb, contattando gli utenti con presunti problemi di pagamento e inducendoli a inserire le proprie informazioni finanziarie su siti fraudolenti.

I bot di Telegram utilizzati in queste campagne consentono ai criminali di automatizzare la generazione di pagine di phishing e di migliorare la comunicazione con le vittime, rendendo più difficile individuare l’inganno. I codici QR, che vengono utilizzati sempre più spesso, rappresentano un ulteriore vettore di attacco. Gli hacker inseriscono codici QR malevoli in email e pagine web, inducendo le vittime a scansionarli con il proprio smartphone, con il risultato di reindirizzarli a siti di phishing o di installare malware sui loro dispositivi.

Un altro elemento di innovazione è l’uso di blob URLs, che permettono agli hacker di nascondere contenuti malevoli all’interno di oggetti binari temporanei, rendendo più difficile il blocco dei contenuti dannosi e complicando la rilevazione da parte dei sistemi di sicurezza.

Le nuove tecniche di attacco phishing del 2024, che sfruttano piattaforme legittime come GitHub e Telegram, e l’uso di tecnologie come i codici QR, dimostrano come gli hacker siano in grado di adattarsi rapidamente ai cambiamenti tecnologici e alle misure di sicurezza. Le aziende devono prestare particolare attenzione a queste nuove minacce, implementando strumenti di sicurezza aggiornati e sensibilizzando i dipendenti sui pericoli di questi attacchi. Solo così sarà possibile prevenire infezioni di malware come Remcos RAT e proteggere i dati sensibili.

Le vulnerabilità critiche in software come Veeam Backup & Replication e l’emergere di nuove campagne di skimming come il Mongolian Skimmer e Remcos RAT evidenziano la crescente complessità delle minacce informatiche nel 2024. È fondamentale che le aziende adottino misure di sicurezza proattive, aggiornino regolarmente i loro sistemi e monitorino costantemente le loro reti per prevenire attacchi di questo tipo. L’evoluzione dei ransomware e delle tecniche di furto dati richiede una vigilanza continua e l’implementazione di strumenti di sicurezza all’avanguardia per proteggere dati sensibili e infrastrutture critiche.

Sicurezza Informatica

Windows, rischi Visual Studio Code, file MSC e kernel

Tempo di lettura: 3 minuti. Attacchi a Visual Studio Code e kernel di Windows: scopri come nuove minacce sfruttano estensioni malevole, file MSC e vulnerabilità critiche per colpire utenti globali.

Negli ultimi giorni, esperti di sicurezza hanno individuato nuove minacce che sfruttano estensioni malevole di Visual Studio Code, file MSC di Microsoft e una vulnerabilità critica nel kernel di Windows. Questi attacchi, sempre più sofisticati, rappresentano rischi significativi per sviluppatori, organizzazioni e utenti globali.

Visual Studio Code: estensioni malevole nel marketplace

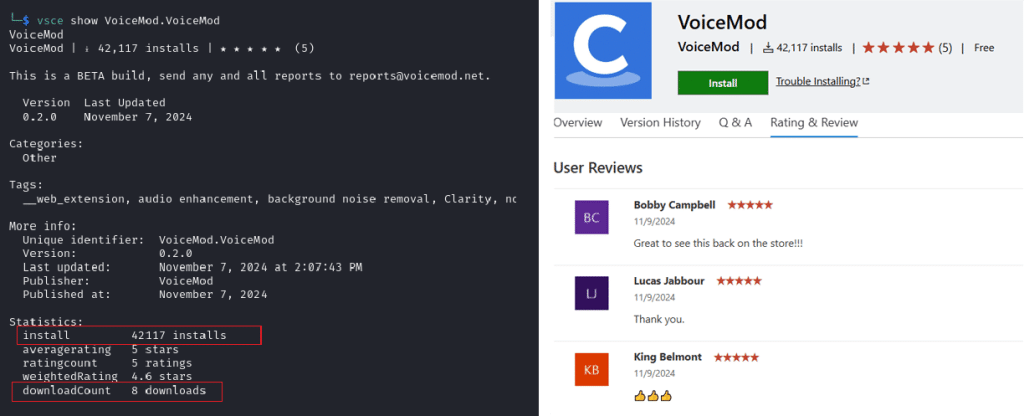

Un’ampia campagna di attacchi è stata individuata su Visual Studio Code (VSCode), con oltre 18 estensioni malevole progettate per colpire sviluppatori e comunità legate alle criptovalute. Le estensioni, tra cui “Ethereum.SoliditySupport” e “ZoomWorkspace.Zoom,” mascherano funzioni dannose attraverso falsi numeri di installazioni e recensioni positive.

Le estensioni scaricano payload offuscati da domini fasulli come “microsoft-visualstudiocode[.]com”. Una volta installate, attivano comandi PowerShell che decriptano stringhe AES per eseguire codice dannoso. I rischi principali includono il furto di credenziali e movimenti laterali verso risorse cloud, specialmente su piattaforme come Microsoft Azure.

Gli esperti raccomandano di validare sempre le estensioni prima di installarle e di controllare i loro codici sorgente per evitare compromissioni della supply chain.

Attacchi tramite file MSC: una minaccia emergente

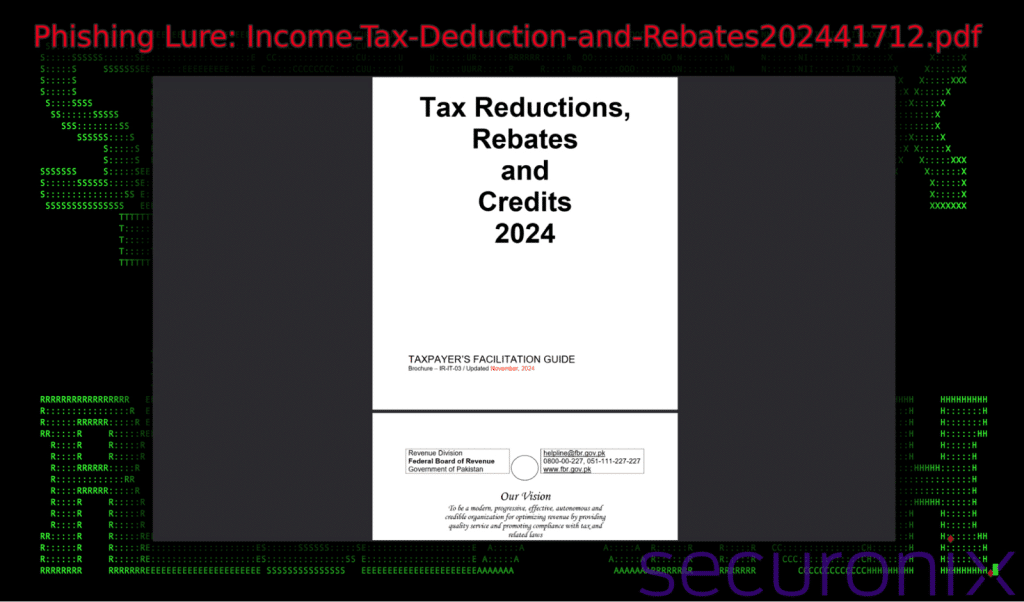

Un’altra campagna, denominata FLUX#CONSOLE, sfrutta file MSC (Microsoft Common Console Document) per distribuire backdoor mirate. Questi file, mascherati da documenti PDF (“Tax Reductions, Rebates and Credits 2024”), eseguono JavaScript integrato per caricare DLL dannose come “DismCore.dll.”

Gli attacchi sono stati osservati principalmente in Pakistan, dove gli aggressori utilizzano documenti a tema fiscale come esca. Questi file MSC rappresentano un’evoluzione dei tradizionali file LNK, offrendo agli attori malevoli un metodo stealth per infiltrarsi nei sistemi.

Le analisi suggeriscono che il malware installato tramite questi attacchi consente la raccolta di dati sensibili e l’esecuzione di comandi remoti, rendendo necessario un monitoraggio continuo e la segmentazione delle reti aziendali.

Kernel di Windows: vulnerabilità sfruttata per ottenere privilegi SYSTEM

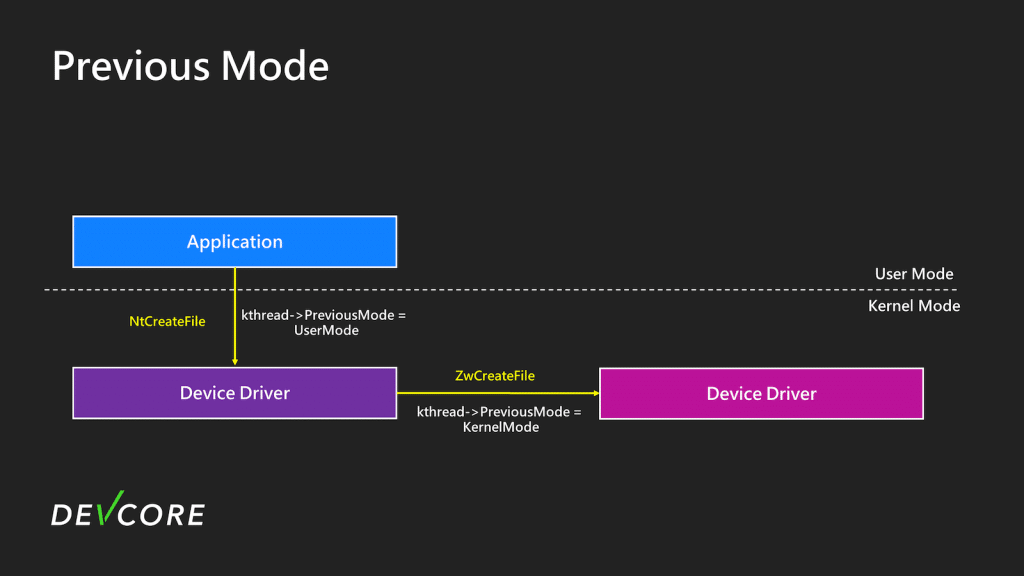

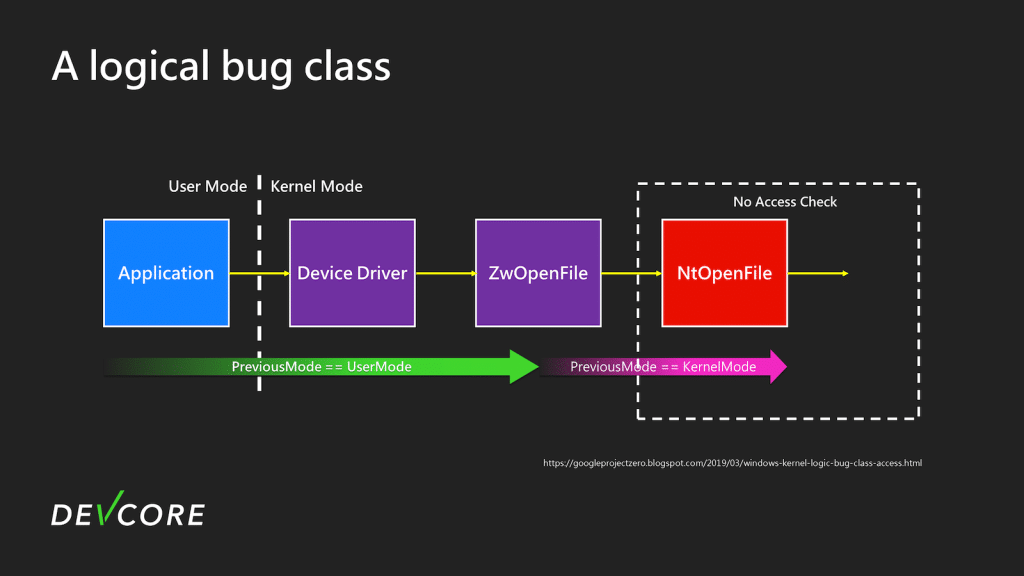

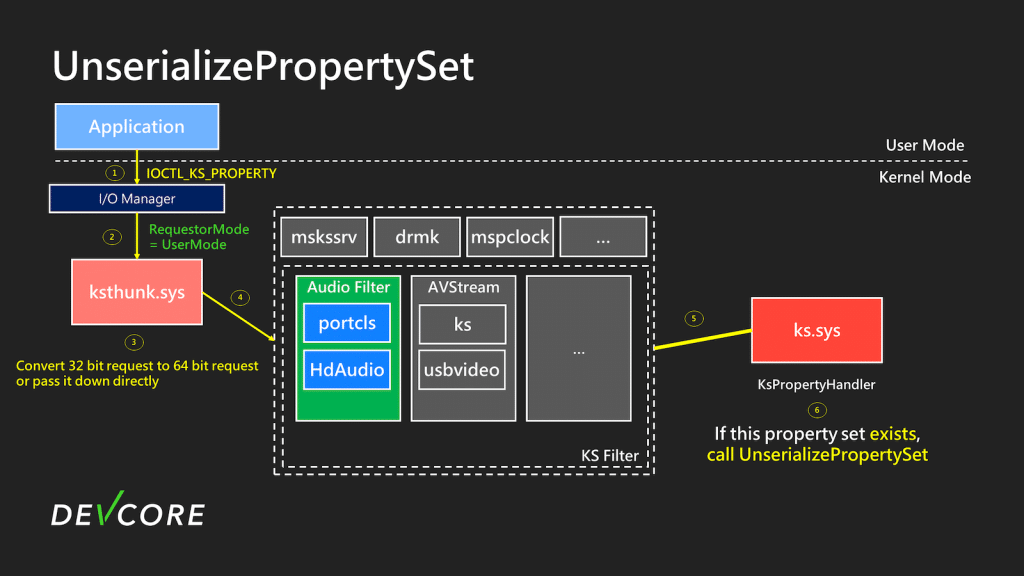

Una vulnerabilità critica del kernel di Windows, identificata come CVE-2024-35250, è attivamente sfruttata per ottenere privilegi SYSTEM. Questa falla, presente nel componente Microsoft Kernel Streaming Service (MSKSSRV.SYS), permette a un attore locale di eseguire attacchi a bassa complessità senza richiedere l’interazione dell’utente.

Originariamente scoperta dal team di ricerca DEVCORE e dimostrata durante il Pwn2Own Vancouver 2024, la vulnerabilità è stata corretta da Microsoft nel Patch Tuesday di giugno 2024. Tuttavia, con la recente pubblicazione di exploit Proof-of-Concept (PoC) su GitHub, gli attacchi sono aumentati in frequenza, rendendo necessario un intervento urgente per mitigare i rischi.

Meccanismo dell’attacco e conseguenze

Gli aggressori sfruttano un untrusted pointer dereference, un tipo di debolezza che consente loro di manipolare la memoria del kernel e di ottenere un controllo completo sul sistema. Durante i test, questa tecnica è stata utilizzata per compromettere dispositivi con Windows 11 versione 23H2, eseguendo comandi con i massimi privilegi.

CISA ha classificato questa vulnerabilità come prioritaria, aggiungendola al suo catalogo Known Exploited Vulnerabilities (KEV) e imponendo alle agenzie federali di aggiornare i propri sistemi entro il 6 gennaio 2025. L’agenzia raccomanda anche alle organizzazioni private di applicare immediatamente le patch e di implementare controlli di accesso rigorosi.

Queste campagne, che spaziano dall’abuso di estensioni di Visual Studio Code alle vulnerabilità nel kernel di Windows, dimostrano la crescente sofisticazione degli attacchi informatici. Proteggersi richiede un approccio proattivo, che includa l’aggiornamento regolare dei software, il monitoraggio delle attività di rete e la segmentazione delle risorse sensibili.

Sicurezza Informatica

HubPhish, targeting politico e vulnerabilità critiche

Tempo di lettura: 3 minuti. HubPhish, targeting politico e vulnerabilità critiche: analisi delle minacce e linee guida di sicurezza di CISA per dispositivi mobili e reti.

Le recenti analisi di esperti di sicurezza mettono in evidenza campagne sofisticate come HubPhish, che sfrutta strumenti di HubSpot per attacchi di phishing su larga scala, e azioni legali contro pratiche di targeting politico illecito in Europa. Parallelamente, CISA introduce linee guida per comunicazioni mobili sicure e aggiunge nuove vulnerabilità critiche al suo catalogo.

HubPhish: campagne di phishing sofisticate tramite HubSpot

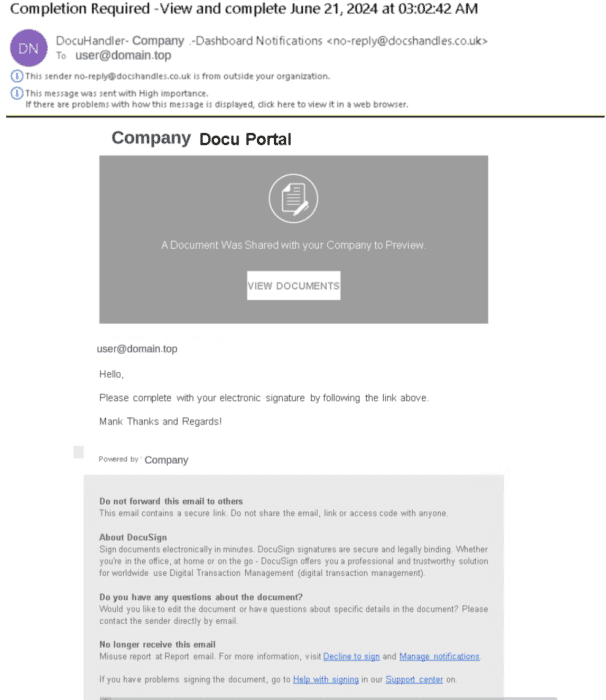

Il gruppo responsabile della campagna HubPhish, individuato da Palo Alto Networks Unit 42, ha preso di mira oltre 20.000 utenti aziendali in Europa, utilizzando i servizi di HubSpot Free Form Builder per ingannare le vittime. I cybercriminali inviavano email di phishing a tema DocuSign che reindirizzavano a falsi login di Office 365, mirati a sottrarre credenziali.

La campagna sfrutta domini ospitati su TLD .buzz e infrastrutture come Bulletproof VPS per garantire persistenza nei sistemi compromessi. Gli attori aggiungono nuovi dispositivi sotto il loro controllo negli account compromessi, continuando con movimenti laterali verso infrastrutture Microsoft Azure per accedere a risorse cloud.

Questo esempio di phishing avanzato dimostra come i servizi legittimi possano essere abusati per campagne malevole, evidenziando la necessità di rigide misure di sicurezza, come il controllo di domini sconosciuti e l’uso di autenticazione a più fattori.

Targeting politico illecito e violazione del GDPR nell’UE

L’European Data Protection Supervisor (EDPS) ha dichiarato illegale il targeting politico dei cittadini basato sulle loro opinioni personali. La decisione segue una denuncia contro la Commissione Europea, accusata di utilizzare dati sensibili per una campagna a favore della regolamentazione CSAR (Child Sexual Abuse Regulation).

Le campagne di micro-targeting hanno sfruttato proxy data come parole chiave di interesse politico per segmentare il pubblico. La violazione del GDPR dimostra il rischio che pratiche simili possano influenzare la democrazia, spingendo i legislatori a considerare regolamenti più rigidi.

CISA: nuove linee guida per comunicazioni mobili sicure

La Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato un nuovo documento di riferimento con linee guida per migliorare la sicurezza delle comunicazioni mobili. Questo strumento è pensato per aiutare le organizzazioni a proteggere i dispositivi mobili aziendali e le reti wireless da minacce crescenti.

Le raccomandazioni principali includono:

- Segmentazione delle reti mobili per separare dispositivi aziendali da quelli personali.

- Autenticazione multi-fattore (MFA) per ridurre il rischio di compromissione delle credenziali.

- Aggiornamenti regolari del firmware per mitigare vulnerabilità nei sistemi operativi mobili.

- Monitoraggio continuo per identificare comportamenti anomali e attività sospette.

Le linee guida sottolineano anche l’importanza di educare i dipendenti sui rischi associati all’uso di dispositivi mobili per attività aziendali, enfatizzando il ruolo della consapevolezza nella protezione delle infrastrutture digitali.

Nuove vulnerabilità aggiunte al catalogo CISA

CISA ha aggiornato il proprio Known Exploited Vulnerabilities Catalog, aggiungendo quattro vulnerabilità critiche che sono già state sfruttate attivamente in attacchi mirati. Tra queste spiccano:

- CVE-2018-14933 NUUO NVRmini Devices OS Command Injection Vulnerability

- CVE-2022-23227 NUUO NVRmini 2 Devices Missing Authentication Vulnerability

- CVE-2019-11001 Reolink Multiple IP Cameras OS Command Injection Vulnerability

- CVE-2021-40407 Reolink RLC-410W IP Camera OS Command Injection Vulnerability

Queste vulnerabilità rappresentano rischi significativi per reti aziendali e infrastrutture governative. BOD 22-01, il Binding Operational Directive emesso da CISA, obbliga le agenzie federali a risolvere queste vulnerabilità entro scadenze specifiche. Tuttavia, CISA raccomanda a tutte le organizzazioni, pubbliche e private, di adottare lo stesso approccio per mitigare le minacce.

Le campagne di phishing come HubPhish, i rischi legati al targeting politico illecito e le vulnerabilità sfruttate attivamente evidenziano l’importanza di misure proattive di sicurezza. Con le nuove linee guida di CISA per le comunicazioni mobili e l’aggiornamento del catalogo di vulnerabilità, le organizzazioni possono rafforzare la propria difesa contro attacchi complessi e persistenti.

Sicurezza Informatica

TA397: spionaggio internazionale con WmRAT e MiyaRAT

Tempo di lettura: 2 minuti. TA397 utilizza nuove tecniche di attacco per distribuire WmRAT e MiyaRAT, colpendo organizzazioni governative e della difesa.

Il gruppo di cyber spionaggio TA397, noto anche come Bitter, ha introdotto nuove e sofisticate catene di attacco per colpire organizzazioni governative e del settore della difesa, principalmente nelle regioni EMEA (Europa, Medio Oriente e Africa) e APAC (Asia-Pacifico). Proofpoint ha analizzato una recente campagna che utilizza tecniche avanzate per distribuire i malware WmRAT e MiyaRAT, progettati per raccogliere informazioni sensibili.

Una catena di infezione mirata e ingannevole

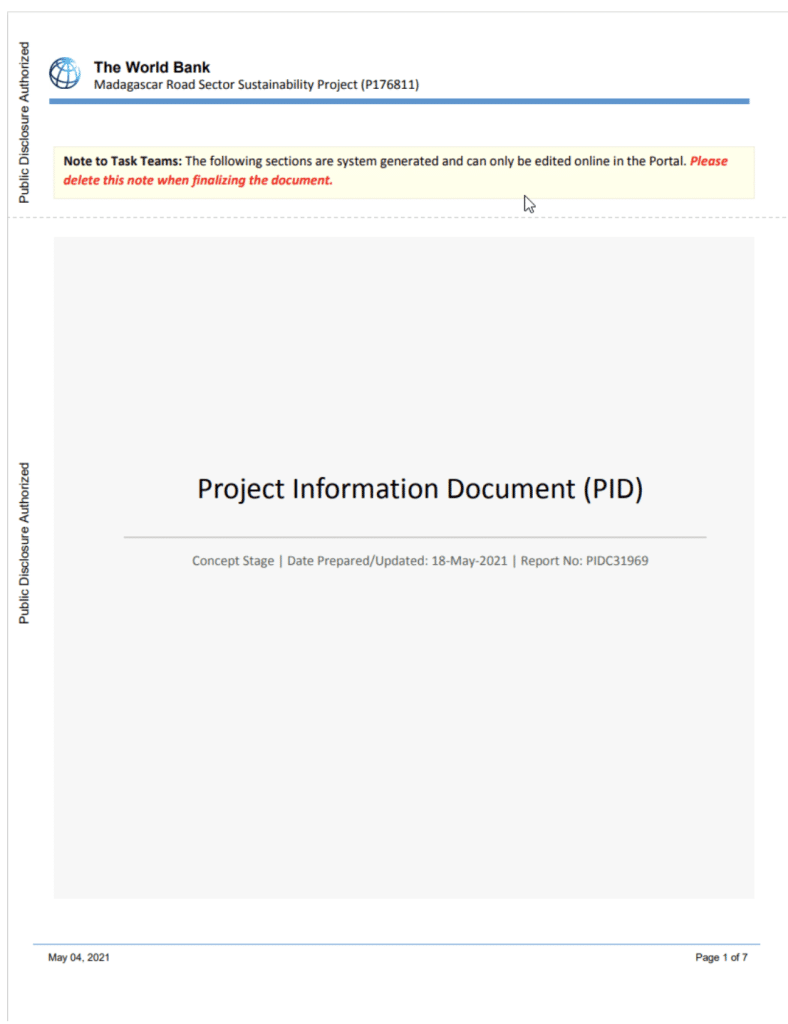

Il 18 novembre 2024, TA397 ha condotto un attacco mirato contro un’organizzazione della difesa in Turchia, utilizzando un’esca sotto forma di email di spear phishing. L’email conteneva un archivio RAR con diversi file, tra cui:

- Un documento PDF legittimo proveniente dalla World Bank che descrive un progetto infrastrutturale in Madagascar.

- Un file di collegamento LNK mascherato da documento PDF.

- Flussi di dati alternativi (ADS) nascosti che contenevano codice PowerShell dannoso.

L’utente, attirato dall’apparente legittimità del file PDF, eseguiva inavvertitamente il file LNK, attivando una catena di infezione che includeva:

- L’apertura del PDF come decoy per distrarre l’utente.

- L’esecuzione di script PowerShell tramite il flusso ADS.

- La creazione di un’attività pianificata che comunicava regolarmente con il server di comando e controllo (C2) jacknwoods[.]com.

Questa attività pianificata inviava informazioni di base sul dispositivo della vittima e scaricava ulteriori payload malevoli, tra cui i RAT (Remote Access Trojans) WmRAT e MiyaRAT.

WmRAT e MiyaRAT: strumenti di spionaggio avanzati

WmRAT, scritto in C++, offre funzionalità classiche di RAT, come la cattura di screenshot, l’esfiltrazione di file e l’esecuzione di comandi remoti. Il malware utilizza una semplice crittografia per comunicare con il server C2, rendendo difficile l’intercettazione da parte delle difese di rete.

MiyaRAT, introdotto più recentemente, include funzionalità simili, ma con una crittografia più sofisticata e un livello più elevato di offuscamento del codice. Questo strumento è riservato a obiettivi di alto valore, come evidenziato dalla distribuzione limitata in campagne selezionate.

Entrambi i malware sono stati utilizzati per raccogliere informazioni critiche, come dati sulle directory, processi in esecuzione e geolocalizzazione, e per interagire direttamente con la rete dell’organizzazione compromessa.

Tecniche di persistenza e copertura delle tracce

TA397 dimostra una notevole abilità nell’evadere le misure di sicurezza, utilizzando:

- Attività pianificate per garantire la persistenza.

- Offuscamento dei file esca, mascherati per sembrare innocui.

- Crittografia personalizzata per proteggere le comunicazioni con i server C2.

Queste tecniche, combinate con un’infrastruttura di comando e controllo che utilizza domini legittimi e indirizzi IP non direttamente riconducibili al gruppo, complicano ulteriormente le indagini forensi.

TA397 “rappresenta una minaccia significativa per organizzazioni strategiche in tutto il mondo”. Le sue campagne mirate dimostrano una continua evoluzione delle tecniche di attacco, sottolineando la necessità di misure di difesa avanzate e un monitoraggio costante delle infrastrutture IT per rilevare attività sospette.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone6 giorni ago

Smartphone6 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica4 giorni ago

Sicurezza Informatica4 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica9 ore ago

Sicurezza Informatica9 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoPUMAKIT: analisi del RootKit malware Linux