Editoriali

Benvenuto Trojan di Stato. Strumento utile, ma nato come abuso

L’Italia è in crisi per il Corona Virus ed il governo da più potere ai Trojan di Stato. Oramai siamo abituati a vedere come per i governi democratici di tutto il mondo le emergenze rappresentano spesso l’occasione per restringere i diritti dei propri cittadini. Le autorità inquirenti, Magistratura e Polizia giudiziaria, dal primo maggio 2020 potranno ampliare il campo di applicazione di softwares captatori per facilitarsi nelle intercettazioni ambientali e mirate di criminali sospetti.

PERCHÉ SI USA IL TROJAN? COSA E’?

Innanzitutto perché le intercettazioni telefoniche oramai sono inflazionate e di conseguenza chi ha bisogno di nascondere qualcosa si da appuntamento in un luogo non sempre esplicato telefonicamente e non sempre identificabile dalla Pubblica Autorità. Le stesse telefonate hanno perso vigore in fase di indagine perché nell’immaginario collettivo le telefonate sono tutte sotto controllo. La modifica della comunicazione tra i soggetti criminali ha aperto la necessità di accedere a informazioni più dettagliate e grazie alla moderna tecnologia è possibile farlo in tempo reale. Con i trojan potrebbe essere possibile sventare attacchi terroristici sul nascere, così come intercettare e fotografare scambi di mazzette nel momento in cui si concretizzano oppure monitorare giornate di vita quotidiana di interi clan mafiosi. Perché il software malevolo una volta installato ha pieno accesso al dispositivo, sia esso un pc sia uno smartphone, acquisendo privilegi di amministratore e quindi di totale controllo. Per infettare un dispositivo con un trojan ci sono due metodi. Il primo, utilizzato ad esempio nel caso Palamara, consiste nel mandare un messaggio, di tipo sms o di messaggistica istantanea, che comunica un disservizio all’utente, oppure una notizia clamorosa, e costringe psicologicamente a cliccare su un link che installa il file malevolo. Questo rappresenta un metodo mirato ad una singola persona, mentre la seconda strategia di infezione si cela spesso dietro delle app che offrono servizi, ma in silenzio hanno anche la caratteristica di impadronirsi del sistema operativo dove vengono installate e servono a monitorare intere comunità.

PERCHE’ POCO CLAMORE E TANTO SILENZIO SULLA VICENDA

Il Riformista, con i suoi giornalisti, rappresenta uno dei pochissimi organi di informazione che si è mosso su questa notizia prima che si verificasse l’adozione legislativa da parte del Governo, andando in contrordine all’imperativo dello Stato Italiano di relegare al “silenzio” le maggiori testate giornalistiche. Un silenzio garantito non solo dall’emergenza Corona Virus, ma da un altro dibattito inutile nel settore della cybersecurity perché passato in primo piano solo dopo che è diventato esecutivo, che riguarda il riconoscimento facciale di “Stato” oramai adottato in formula piena dall’Italia.

Anche in questo caso, la strategia è risultata essere la stessa perché si parla di questioni spinose per la sicurezza nazionale e non si DEVE intralciare l’ingresso dei captatori nel sistema giudiziario italiano. C’è poi un altro interesse che prevale nel mondo informatico ed è prettamente economico: sviluppare softwares capaci di inserirsi nei dispositivi di ogni marca e modello, aventi installati qualsiasi sistema operativo, rappresenta un affare milionario per chi già oggi opera nel mercato grigio. Il “Grey Market” è un luogo dove governo, ditte ed informatici non sempre “puliti” si incontrano e trattano l’acquisto di software spia utili alle operazioni civili e militari. La Procura attinge pubblicamente da società che frequentano questo ambiente.

IL RISCHIO PER I CITTADINI CHE NON SI DEVE SAPERE

A dire il vero, non c’è nulla di male nell’utilizzare dei software che aiutino i magistrati e la polizia giudiziaria nello stanare mafiosi, terroristi o corruttori, ma ci sono dei problemi che andrebbero risolti alla base per garantire massima sicurezza e non solo per le Procure, ma soprattutto per i cittadini.

Il codice del Trojan dovrebbe essere pubblico

Sembra un paradosso, ma non è così. Spiare la vita delle persone per motivi di sicurezza nazionale, ripetiamolo, non è certamente sbagliato. C’è però un aspetto da non sottovalutare: chi ci garantisce che questi software siano solamente abilitati alla lettura e non alla scrittura?

Bingo.

Questo è il maggiore problema tecnico che richiede una fiducia da parte del cittadino nei confronti della Pubblica Amministrazione su cui pende l’obbligo di essere credibile e “giusta”. Questo sospetto non ha una origine complottistica, ma trova origine dai casi di depistaggio, di trascrizioni strumentali, o semplicemente errate, che purtroppo ha già fornito la cronaca della Giustizia Italiana e di fatto non rende l’utilizzo del trojan trasparente come spesso anche le intercettazioni telefoniche hanno dimostrato. Se oggi molti processi si sono sgonfiati anche con telefonate che sembravano eloquenti quando diramate in pompa magna dalle testate giornalistiche, nulla toglie che possa avvenire anche a seguito dell’utilizzo dei software malevoli. Perché chi ne fa uso assume il controllo ed il possesso dei dispositivi informatici degli indagati e potrebbe provvedere in prima persona alla creazione di prove che in realtà non esistono perché mai commesse. Se con le intercettazioni è possibile sbagliare il montaggio degli audio e renderlo credibile alla tesi accusatoria, qui invece è possibile inviare un messaggio oppure caricare foto al posto degli indagati.

Il vero paradosso è questo e già si è verificato un caso simile su cui sta indagando proprio la Procura di Napoli. Parliamo del software Exodus, utilizzato dalle Procure di mezza Italia, che si è scoperto essere pieno di falle ed a disposizione di non si sa chi. Le intercettazioni fatte con questo captatore andavano oltre le persone indagate, presenti infatti tantissimi cittadini non sottoposti a verifica dell’Autorità Giudiziaria, ed i file delle registrazioni erano a disposizione di molti in chiaro. Appena uscita fuori la vicenda, si sospettava che fossero gli stessi camorristi ad intercettare le attività di indagine, ma poi è arrivata la conferma che lo stesso software era stato acquistato dai servizi di intelligence italiani e si è concretizzato il sospetto di spionaggio finalizzato ad un dossieraggio dove la criminalità forse non aveva interessi diretti.

L’UTILIZZO DELLE INTERCETTAZIONI

Spesso vengono diffuse le intercettazioni ambientali e telefoniche ai media che enfatizzano più aspetti di gossip e privati a dispetto delle argomentazioni giuridiche su cui gli inquirenti basano la loro accusa. Ebbene, deve essere chiara una cosa al lettore: il digitale aumenta le possibilità, ma anche i rischi. Inoltre, si fornisce un potere basato sulla conoscenza della vita privata di qualsiasi cittadino tramite l’acquisizione continua e costante di tutta la vita privata per un determinato periodo di tempo e questo potrebbe indurre qualche malintenzionato a minacciare addirittura le persone al di fuori del proprio ruolo giudiziario. Il caso di Quagliarella ci ha insegnato proprio questo e senza l’uso del Trojan.

I COSTI

L’utilizzo di captatori informatici prevede costi raddoppiati da parte della pubblica amministrazione, si spera che almeno con questa legge si proceda ad applicare un tariffario unico nazionale che consenta di razionalizzare le spese sostenute dalle Procure. Parliamo di soldi veri che potrebbero essere impiegati ad esempio per l‘assunzione di personale della Forze dell’Ordine che presidierebbe il territorio agendo tempestivamente, ma l’indirizzo naturale delle società democratiche è quello della sorveglianza di massa e poco importa se risulta più efficace essere presenti e monitorare 10 persone, rispetto al sorvegliare interi quartieri senza poter intervenire tempestivamente.

LA SOLUZIONE CREDIBILE

Se l’utilizzo dei trojan vuole essere superpartes, dovrebbe andare verso quel concetto etico ben esplicato dal prof. Luciano Floridi che descrive un ambiente dedicato esclusivamente a “soggetti” informatici senza la presenza e l’intervento dell’uomo. In poche parole, le intercettazioni dovrebbero essere gestite e filtrate da una Intelligenza Artificiale, che monitori allo stesso tempo il corretto funzionamento dei Trojan secondo gli indirizzi di legge. Solo un calcolo informatico può analizzare senza alcun pregiudizio milioni di dati sensibili, facendo a monte una cernita di quello che risulta utile alle indagini e quello che rappresenta un dato sensibile da non divulgare ad altre persone fisiche che potrebbero farne un uso improprio. Una volta reso pubblico il codice etico della suddetta Intelligenza Artificiale, in modo tale da mostrare al pubblico che agisce tutelando le persone indagate sia nella loro sfera privata che dal rischio di manipolazione dei dati, si potrà decretare uno stato di assoluzione o di colpevolezza all’interno di un procedimento giuridico senza ombre di alcun genere. Fino ad allora, il rischio di malagiustizia potrebbe aumentare per via di sbagliate, o addirittura strumentali, interpretazioni delle informazioni in maniera esponenziale, così come sarebbe giustificata una cultura del sospetto in materia.

CONCLUSIONI

Perché è vero che la Giustizia deve innovarsi, ma lo sta facendo con un software utilizzato dai pirati informatici per compiere reati come lo svuotamento di conti correnti e carte di credito, l’acquisizione di informazioni sensibili di persone e aziende da rivendersi al migliore offerente, oppure da un programma malevolo utilizzato dai regimi più sanguinari della storia attuale per monitorare i dissidenti.

Qui è in gioco anche la tutela della libertà di espressione di un popolo se non è chiaro, strano che molti attivisti o giornalisti interessati a rivendicare diritti democratici siano in silenzio dinanzi ad una tecnologia che se utilizzata in modo sbagliato, potrebbe rendere l’Italia simile alle, a loro dire, “odiate” Cina, Iran o Russia.

Editoriali

Bando ai bloccanti della pubertà in UK: l’Avvenire mente

Il quotidiano Avvenire dà una notizia sul bando del governo inglese ai bloccanti della pubertà, affermando che questo sia diventato definitivo. Dinanzi a una discussione, che potrebbe includere anche una componente ideologica, la notizia è stata accolta con grande entusiasmo. In particolare, da parte di chi ritiene che questa non sia la cura o il metodo necessario per affrontare la disforia di genere. Allo stesso tempo, però, sorprende che l’Inghilterra, uno dei paesi precursori su questo tema, faccia un passo indietro così significativo.

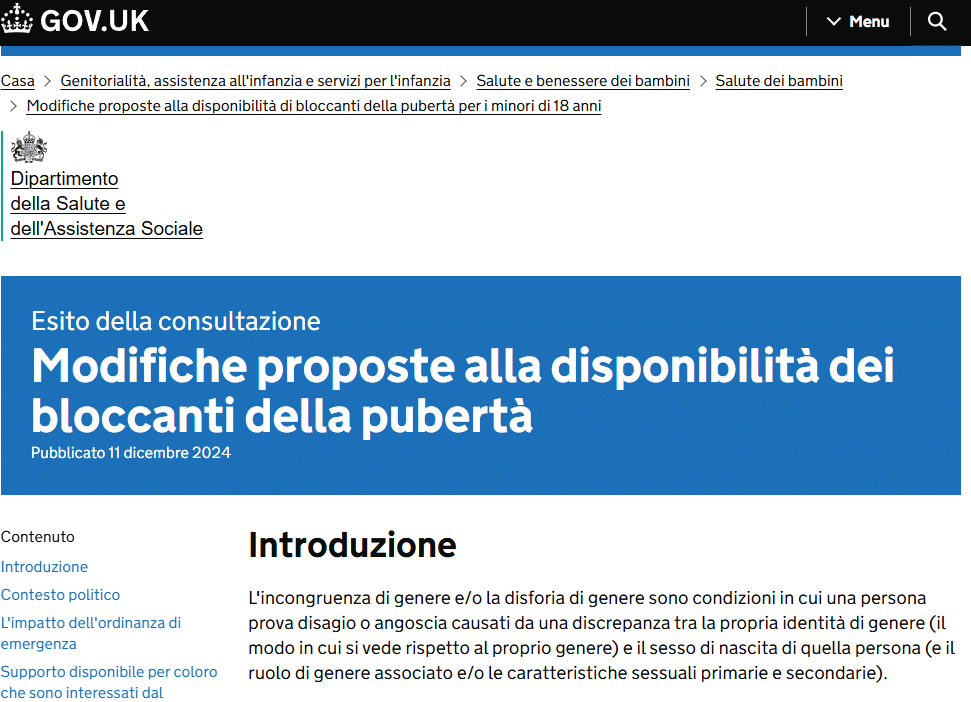

Dal punto di vista giornalistico, però, emerge la necessità di verificare la fonte istituzionale, che Avvenire non cita: il governo britannico. Consultando questa fonte, si scopre che il governo descrive non un provvedimento definitivo, ma una proposta di cambiamento sulla disponibilità dei farmaci bloccanti della pubertà. Questo aspetto evidenzia una scelta editoriale da parte di Avvenire, che privilegia una narrazione più conveniente rispetto alla reale situazione. Analizzando i due articoli, emerge chiaramente questa distinzione.

Cosa non torna nella narrazione dell’Avvenire?

L’apparente contraddizione tra l’articolo di Avvenire e la fonte ufficiale del governo britannico può essere risolta analizzando attentamente il contenuto di entrambe le fonti.

Avvenire

L’articolo di Avvenire afferma che il governo britannico ha reso definitivo il divieto dei bloccanti della pubertà per i minori, salvo per casi clinici sperimentali. Indica che questa decisione è stata ufficializzata dal Ministro della Sanità e si basa su raccomandazioni della Cass Review e su analisi successive, citando come punto di riferimento una revisione prevista nel 2027.

GOV.UK

La pagina ufficiale del governo britannico, tuttavia, chiarisce che:

- È in corso una consultazione pubblica per stabilire un divieto permanente.

- La legislazione attualmente in vigore è un ordine di emergenza temporaneo (iniziato a giugno 2024 e rinnovabile) che limita l’uso dei bloccanti della pubertà per i minori fuori da contesti clinici regolati.

- Il divieto definitivo è una proposta che sarà valutata dopo il periodo di consultazione (6 settimane di durata).

Analisi

- Stato attuale:

- Attualmente, non esiste ancora un divieto permanente per i bloccanti della pubertà, ma solo una legislazione temporanea attiva dal 3 giugno 2024.

- La proposta per rendere permanente questa restrizione è ancora in fase di consultazione e non è stata formalmente approvata.

- “Errore” di Avvenire:

- L’articolo di Avvenire sembra anticipare una decisione che il governo britannico non ha ancora preso. La consultazione non implica che il divieto permanente sia stato già deciso, ma piuttosto che si sta valutando questa possibilità.

- La fonte GOV.UK è più precisa. Il piano non è ancora definitivo, bensì in esame.

- Avvenire ha interpretato la situazione come se il divieto fosse già stato approvato in via permanente, ma ciò non corrisponde ai fatti.

E’ stato approvato o no?

Non è stato approvato un piano definitivo per il divieto dei bloccanti della pubertà. Attualmente, esiste una restrizione temporanea, e la decisione finale dipenderà dagli esiti della consultazione pubblica in corso e la notizia dell’Avvenire non solo non è firmato da un giornalista, ma dalla Redazione “è Vita” che dimostra già l’orientamento politico di chi scrive: peccato, però, che si tratta di una notizia e non di un editoriale.

Editoriali

Cybersicurezza: perchè c’è clamore sulle parole di Gratteri?

Tempo di lettura: 2 minuti. Nicola Gratteri critica il sistema IT italiano, paragonandolo agli acquedotti con il 45% di dati persi e denuncia uno scenario già noto sulla cybersicurezza

Nicola Gratteri, procuratore di Napoli, è intervenuto durante la trasmissione 8 e Mezzo, sollevando importanti riflessioni sullo stato della cybersicurezza italiana. Le sue parole hanno acceso un dibattito cruciale che, però, non dovrebbe essere una novità, considerando che il contesto della cybersecurity e dell’information technology presenta da tempo problematiche ben note.

Gratteri ha evidenziato alcune dinamiche fondamentali: la scarsità di reti di difesa da parte delle pubbliche amministrazioni, inclusa quella della Giustizia; l’inefficacia dell’ACN su determinate linee di attuazione che dovrebbero essere recepite; e, infine, la questione legata all’hardware utilizzato dal governo italiano.

Le criticità dell’hardware e della sicurezza

Secondo Gratteri, gli hardware attualmente acquistati non sono qualitativamente adeguati alle esigenze operative, evidenziando la necessità di rivedere le procedure di acquisizione, anche attraverso un’uscita dal sistema Consip. Gratteri sottolinea che il problema non riguarda solo l’Italia, ma ha una portata mondiale, con falle strutturali nei sistemi hardware che vanno oltre i computer, interessando anche i sistemi di controllo industriale, fondamentali per settori sensibili come l’aeronautica, il militare e il nucleare.

Il rischio maggiore, secondo Gratteri, si concretizza nella possibilità che hardware e software di ultima generazione utilizzati in ambiti governativi, come le auto di Stato assegnate a politici e alte cariche, possano rappresentare un veicolo per la sottrazione di dati sensibili e il trasferimento di informazioni ad apparati di intelligence straniera.

La fibra ottica e le occasioni perse

Gratteri ha anche affrontato la questione della fibra ottica, citando il caso dell’azienda di Benevento che forniva fibra ad altri Paesi, come l’Australia, ma che è stata costretta a chiudere. Questo episodio mette in evidenza la difficoltà dell’Italia nel preservare aziende tecnologiche di valore internazionale, preferendo concentrarsi su altri settori, come il lusso e le materie prime.

L’Italia ha perso importanti opportunità per affermarsi come produttore tecnologico di livello globale, un problema già emerso con la vicenda Olivetti, che continua a rappresentare un caso emblematico della mancanza di visione a lungo termine nel campo della tecnologia.

Una riflessione necessaria

Le parole di Gratteri sulla cybersicurezza portano a riflettere sul fatto che l’Italia dovrebbe valorizzare le sue eccellenze tecnologiche, non solo per esportarle, ma per utilizzarle internamente a beneficio del sistema paese. Preservare il know-how tecnologico e garantire la sicurezza dei dati e delle infrastrutture strategiche dovrebbe essere una priorità nazionale, soprattutto in un momento storico in cui le sfide legate alla cyber sicurezza si fanno sempre più pressanti.

Quello che sorprende però, è il clamore che nasce dalle parole di Gratteri nel settore IT dove esperti e professionisti che da anni lavorano in quel mercato, si sono mostrati sorpresi e preoccupati. Un aspetto grottesco se pensiamo che molti di loro lavorino grazie a Consip, offrendo i servizi della qualità criticata da Gratteri e dovrebbero essere a conoscenza dello stato attuale delle cose.

I rischi paventati dal Magistrato sono noti da tempo, ma perché emergono ora in pompa magna?

Che Gratteri si stia candidando alla guida dell’ACN nel post-Frattasi?

Editoriali

Emilia-Romagna e Umbria: Matrice Digitale aveva “sentito” il calo della destra

Tempo di lettura: 2 minuti. Elezioni regionali 2024 in Emilia-Romagna e Umbria: successo del centrosinistra e confronto con l’analisi social di ottobre. Risultati e tendenze politiche.

Le elezioni regionali del 17 e 18 novembre 2024 in Emilia-Romagna e Umbria hanno sancito una netta vittoria del centrosinistra. Il trionfo elettorale si intreccia con le dinamiche del dibattito social analizzate nel mese di ottobre, offrendo uno spaccato interessante sulle capacità di mobilitazione e consenso delle forze politiche.

Risultati elettorali: Emilia-Romagna e Umbria

In Emilia-Romagna, il centrosinistra guidato da Michele de Pascale ha ottenuto una vittoria schiacciante, superando Elena Ugolini del centrodestra con il 56,77% dei voti contro il 40,07%. Questo successo conferma la centralità del Partito Democratico, che ha raccolto il 42,94% dei voti, molto più del 23,74% di Fratelli d’Italia che assorbe le quote che furono della Lega.

In Umbria, Stefania Proietti, espressione del centrosinistra, ha sconfitto la governatrice uscente Donatella Tesei con il 51,13% dei voti contro il 46,17%. Questo risultato è particolarmente significativo in una regione storicamente oscillante, indicando un recupero elettorale per il Partito Democratico rispetto alla crescente influenza del centrodestra nelle ultime tornate elettorali.

L’affluenza, però, è stata molto bassa: in Emilia-Romagna solo il 46,42% degli aventi diritto si è recato alle urne, un calo del 21% rispetto al 2019. Anche in Umbria il dato è sceso al 52,3%, rispetto al 64,69% delle precedenti elezioni regionali. Sebbene l’astensionismo sia stato alto, il successo del centro sinistra in realtà denota l’assenza di slancio della destra e la sua capacità di portare la gente al voto sia per confermare sia per mandare a casa il nemico politico.

Dati social di ottobre: il Metaverso Politico

L’analisi social di ottobre condotta da Matrice Digitale, intitolata “Meloni regge nonostante le contestazioni” mostra come il dibattito politico su X (ex Twitter) abbia anticipato alcuni trend elettorali. Giorgia Meloni ha dominato in termini di interazioni, totalizzando 341.835 like, seguita da Matteo Salvini con 162.149 e Giuseppe Conte con 65.149. Elly Schlein, pur con numeri più bassi (25.518 like), ha ottenuto un engagement di qualità, riflettendo il suo potenziale di crescita tra gli elettori giovani e progressisti.

Gli hashtag di protesta, come #MeloniBugiarda e #GovernoDellaVergogna, hanno evidenziato una crescente polarizzazione nei confronti del governo, ma senza intaccare significativamente la base di sostenitori del centrodestra. Il campo social del centrosinistra, invece, ha mostrato segnali di coesione, che si sono concretizzati nei risultati elettorali.

Confronto tra elezioni e dati social

Il successo del centrosinistra in Emilia-Romagna e Umbria riflette l’efficacia di una strategia politica in grado di unire forze diverse, come Partito Democratico, Azione e Movimento 5 Stelle, nonché la capacità di rispondere alle critiche online con una narrazione coerente. Fratelli d’Italia, pur mantenendo una posizione dominante all’interno del centrodestra, ha registrato un calo rispetto alle elezioni politiche ed europee, evidenziando difficoltà nel consolidare il consenso locale.

I dati social di ottobre avevano previsto una competizione serrata per una destra abituata a vincere, ma i risultati elettorali hanno premiato l’unità del centrosinistra, sottolineando il ruolo cruciale delle coalizioni larghe e delle campagne mirate.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone1 settimana ago

Smartphone1 settimana agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica22 ore ago

Sicurezza Informatica22 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Sicurezza Informatica7 giorni ago

Sicurezza Informatica7 giorni agoVulnerabilità Cleo: attacchi zero-day e rischi di sicurezza