Sicurezza Informatica

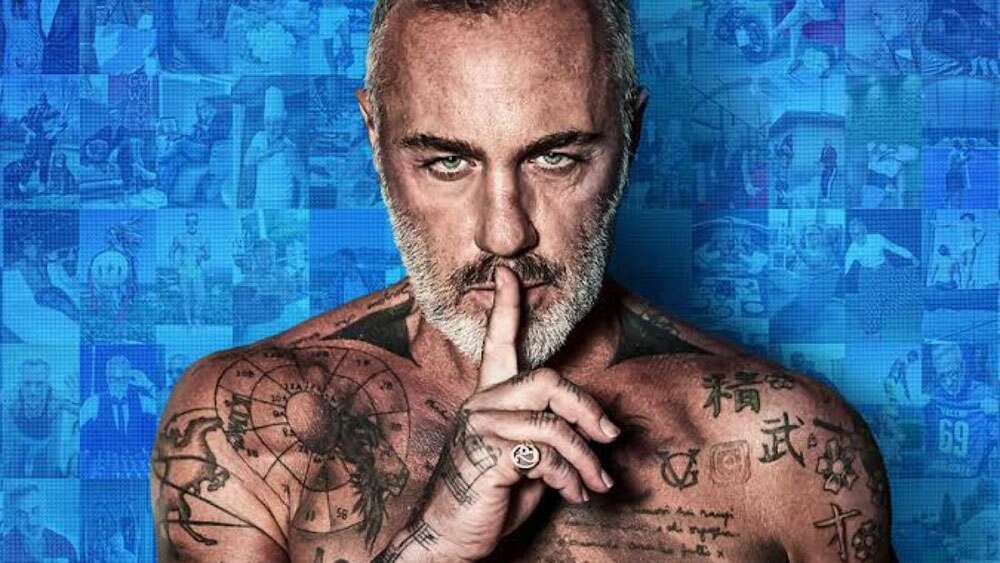

Gianluca Vacchi, testosterone e le accuse delle colf: partita la macchina del fango

Tempo di lettura: 4 minuti. La serie Tv da fastidio a qualcuno o è tutta una trovata pubblicitaria?

Gianluca Vacchi esce allo scoperto con una serie tv Amazon e parla della sua vita lussuosa, affrontando molte delle dicerie ascoltate sul suo conto in questi anni. Uno dei maggiori influencer italiani, capace di mobilitare milioni di persone sui social alle quali racconta la sua vita colma di sfarzo e di amicizie importanti, ha realizzato un prodotto audiovisivo dove ha ricostruito la sua vita negli ultimi anni grazie anche alla riproposizione storica dei suoi contenuti social che l’hanno portato a fare numeri da capogiro nel vasto mercato dei più importanti imprenditori digitali italiani.

La serie tv di Vacchi è molto più bella di quella presentata al pubblico dalla coppia Chiara Ferragni e Fedez per due motivi:

- Vacchi non ha bisogno di apparire e di ostentare una fortuna capitatagli e consolidata nel corso degli anni

- L’imprenditore, oltre ad essere ricco, rispetto alla Ferragni è un personaggio pieno di esperienza e comunica attraverso il suo corpo, la sua vita normalizzata al lusso, e dei suoi affari che arrivano al telespettatore prima delle debolezze e della sua vita familiare.

Quello che emerge dalla prima puntata della serie televisiva, è un Vacchi non proprio stupido come ci è stato descritto in questi anni dalle voci di corridoio che hanno più volte minato la sua credibilità. La storia dello scemo di famiglia tenuto alla larga dall’azienda è stata spiegata bene dal cugino di Vacchi che è amministratore della stessa azienda dove il protagonista della serie, terza generazione nella multinazionale, passa a fine anno ad incassare i dividendi.

Altro aspetto da non sottovalutare è il fatto che Vacchi sia stato indagato sia per il crack Parmalat sia per l’impreparazione dello stato italiano dinanzi alle prime fatturazioni internazionali generate dalle prime società “digitali” come last minute.com: il primo portale che forniva biglietti aerei ad una scontistica eccezionale. Già questo dovrebbe far comprendere anche la dimensione visionaria ed imprenditoriale di Gianluca Vacchi.

Dopo anni di indagini giudiziarie che hanno frenato la credibilità nel circuito che conta di un uomo nato ricco e diventato famoso per caso, la possibilità di riabilitarsi agli occhi della gente che lo riteneva un “cazzaro” patologico con un video autobiografico ha fatto breccia nell’opinione pubblica con grande entusiasmo ed il canale di distribuzione scelto è stato lo stesso di Ferragni Fedez: Amazon.

Mentre molti giornali hanno dedicato grandi approfondimenti, enfatizzandoli come accade quando si tratta di lanciare un prodotto, Gianluca Vacchi è stato colpito da un’inchiesta di La Repubblica nel quale emerge un presunto lato irrispettoso nei confronti di coloro che da anni lavorano all’interno delle sue strutture abitative degne di più grandi VIP americani. Le testimonianze dei dipendenti che si sono sentiti vessati ed hanno fatto causa nelle sedi opportune hanno fatto emergere un fronte nell’opinione pubblica avverso a Vacchi che lo ha già condannato senza capire se realmente sia successo quanto descritto dalle accuse senza avere un riscontro effettivo da più parti.

Quello che emerge dall’inchiesta non è solo il carattere di Vacchi, severo nei confronti dei suoi dipendenti da quanto si apprende da audio estrapolati, ma anche la notizia che il punto di forza dello statuario cinquantenne assuma testosterone.

Questo aspetto emerso da alcune intercettazioni rappresenta il nocciolo della questione da tutti sottovalutato.

È giusto dare delle informazioni così riservate al pubblico sull’utilizzo di un medicinale che ad oggi non è assolutamente considerato illegale per gli utilizzi che ne fa Vacchi?

Dove vuole arrivare questo chiacchiericcio su una violazione della sensibilità dei dati di Gianluca Vacchi?

Non solo odio nei confronti dell’imprenditore digitale, ma anche diffidenza nei confronti della stampa che ha dato voce a chi si è lamentato di Vacchi datore di lavoro nello stesso momento in cui esce un video promozionale. Dopo la prima lamentela, arrivano richieste a pioggia di risarcimento danni con altri dipendenti che gli chiedono conto di 700.000 € come rimborso delle prestazioni servite a Vacchi senza essere state tracciate da regolari contratti di lavoro.

Aspetto da non sottovalutare è che Gianluca Vacchi in questo momento non ha alcun procedimento penale per queste cose ed il fatto di dare risalto a delle pretese giuste da parte di dipendenti scontenti non è altro che un modo per denigrare la luce portata al personaggio, già vittima di mala giustizia durata vent’anni, da un contributo video che dovrebbe riabilitarlo agli occhi dell’opinione pubblica.

Non sorprende nemmeno che questa attività giornalistica sia una prassi che molto si presta a personaggi come Vacchi e che è arrivata nell’ultimo periodo addirittura a colpire una anonima preside di scuola entrata in un torbido scandalo sgonfiatosi successivamente. Fa riflettere invece l’assenza di reportage contro chi ha a che fare quotidianamente con i soldi pubblici del nostro Stato.

Non si tratta di benaltrismo, ma sarebbe opportuno riflettere sul fatto che il giornalismo più che essere il cane da guardia di un ricco imprenditore digitale, dovrebbe dedicarsi più ad attività che fanno riferimento alla corruzione senza che arrivino le veline di attività giudiziaria in redazione già chiuse dalle Procure. Gianluca Vacchi è rientrato nella macchina del fango, dove è già cascato in precedenza, ma sarebbe sicuramente più interessante capire e attendere gli esiti di queste denunce piuttosto che sventolarle ai quattro venti per pregiudicare il lavoro svolto con il documentario ed il suo ruolo di possessore azionario delle quote dell’azienda di famiglia.

In poche parole, se questa polemica tira più del documentario in sé, è molto probabile che ci sia un ritorno di immagine positivo per Gianluca Vacchi perchè tra i suoi tanti estimatori vedere un opportunismo giornalistico coincidente con un evento positivo che addirittura induce le masse ad ascoltare voci contrarie su quanto successo senza avere una sentenza o delle prove concrete, come una ammissione da parte dell’accusato o una sentenza, fa intendere che in Italia oltre a non perdonare l’essere ricchi a persone nate nella parte giusta della società, vige un senso di giustizialismo che nulla che vedere con i principi della Giustizia de La Repubblica.

Sicurezza Informatica

Windows, rischi Visual Studio Code, file MSC e kernel

Tempo di lettura: 3 minuti. Attacchi a Visual Studio Code e kernel di Windows: scopri come nuove minacce sfruttano estensioni malevole, file MSC e vulnerabilità critiche per colpire utenti globali.

Negli ultimi giorni, esperti di sicurezza hanno individuato nuove minacce che sfruttano estensioni malevole di Visual Studio Code, file MSC di Microsoft e una vulnerabilità critica nel kernel di Windows. Questi attacchi, sempre più sofisticati, rappresentano rischi significativi per sviluppatori, organizzazioni e utenti globali.

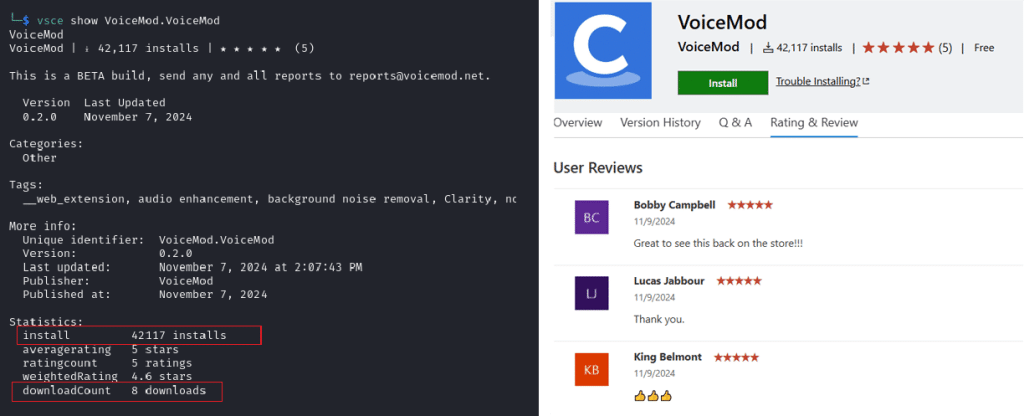

Visual Studio Code: estensioni malevole nel marketplace

Un’ampia campagna di attacchi è stata individuata su Visual Studio Code (VSCode), con oltre 18 estensioni malevole progettate per colpire sviluppatori e comunità legate alle criptovalute. Le estensioni, tra cui “Ethereum.SoliditySupport” e “ZoomWorkspace.Zoom,” mascherano funzioni dannose attraverso falsi numeri di installazioni e recensioni positive.

Le estensioni scaricano payload offuscati da domini fasulli come “microsoft-visualstudiocode[.]com”. Una volta installate, attivano comandi PowerShell che decriptano stringhe AES per eseguire codice dannoso. I rischi principali includono il furto di credenziali e movimenti laterali verso risorse cloud, specialmente su piattaforme come Microsoft Azure.

Gli esperti raccomandano di validare sempre le estensioni prima di installarle e di controllare i loro codici sorgente per evitare compromissioni della supply chain.

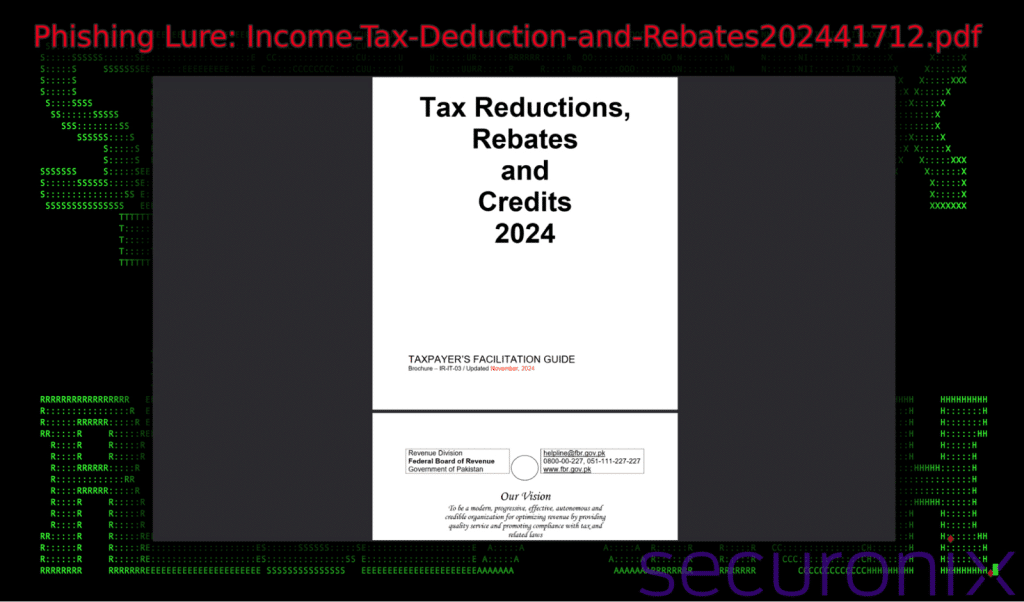

Attacchi tramite file MSC: una minaccia emergente

Un’altra campagna, denominata FLUX#CONSOLE, sfrutta file MSC (Microsoft Common Console Document) per distribuire backdoor mirate. Questi file, mascherati da documenti PDF (“Tax Reductions, Rebates and Credits 2024”), eseguono JavaScript integrato per caricare DLL dannose come “DismCore.dll.”

Gli attacchi sono stati osservati principalmente in Pakistan, dove gli aggressori utilizzano documenti a tema fiscale come esca. Questi file MSC rappresentano un’evoluzione dei tradizionali file LNK, offrendo agli attori malevoli un metodo stealth per infiltrarsi nei sistemi.

Le analisi suggeriscono che il malware installato tramite questi attacchi consente la raccolta di dati sensibili e l’esecuzione di comandi remoti, rendendo necessario un monitoraggio continuo e la segmentazione delle reti aziendali.

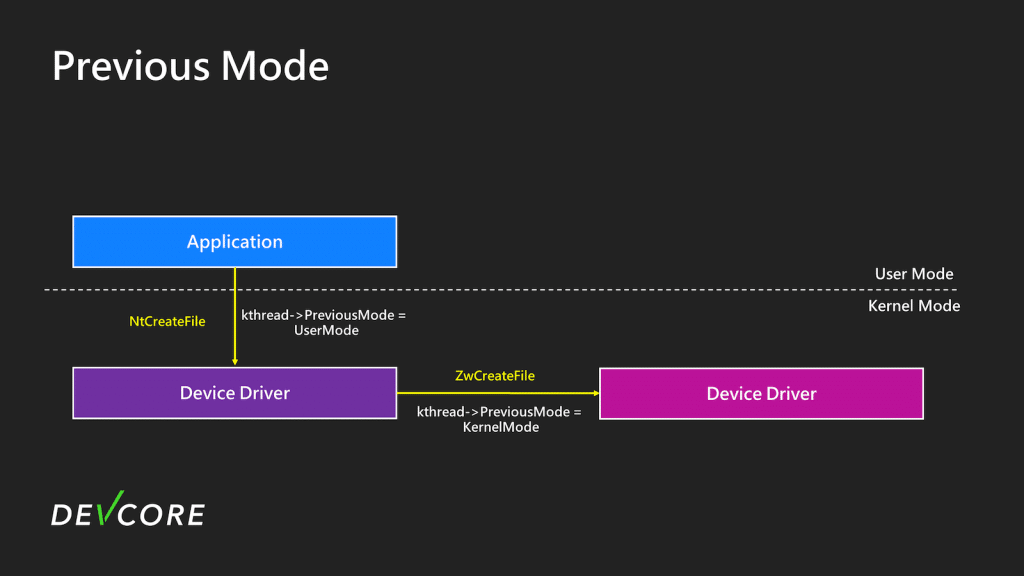

Kernel di Windows: vulnerabilità sfruttata per ottenere privilegi SYSTEM

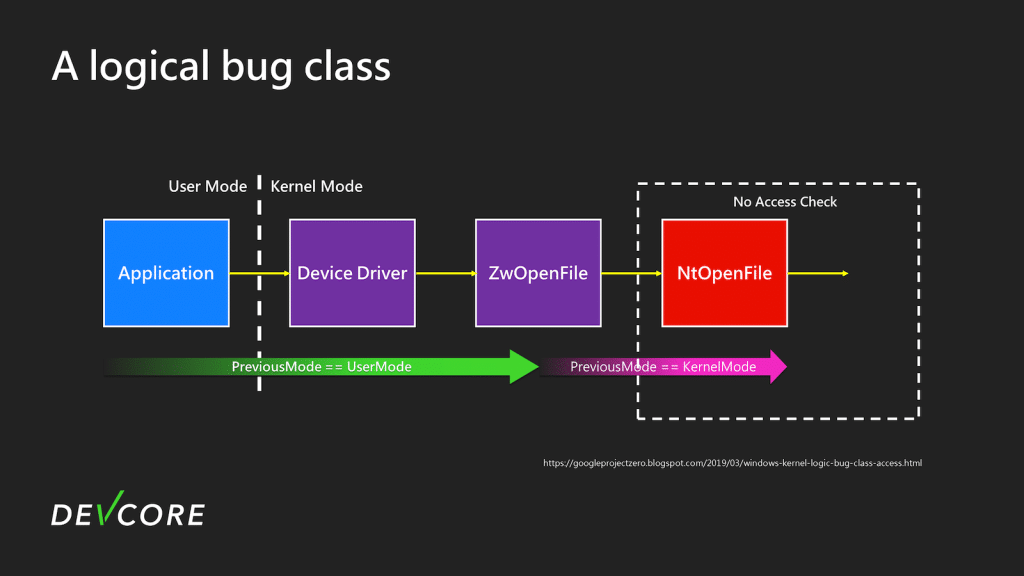

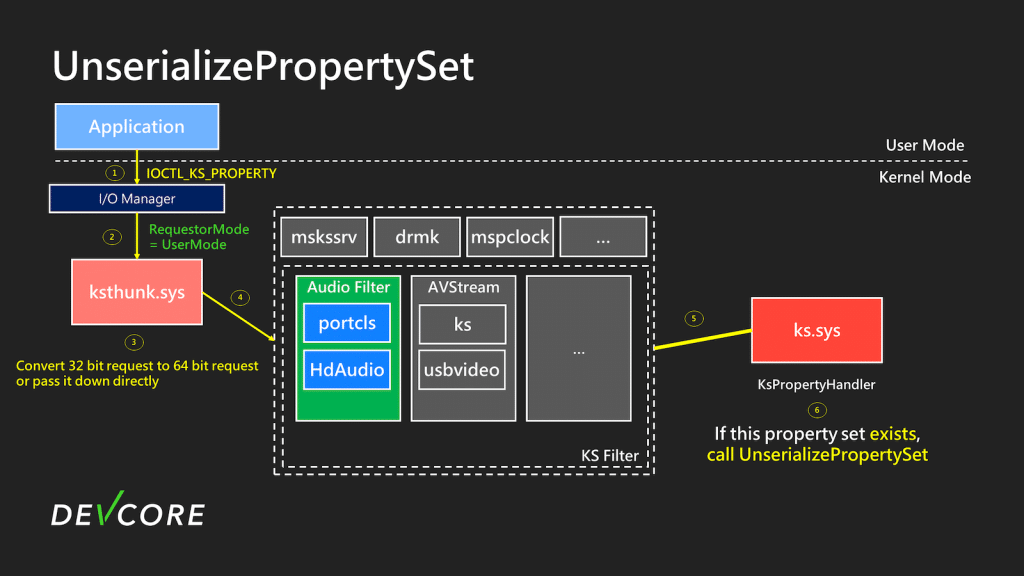

Una vulnerabilità critica del kernel di Windows, identificata come CVE-2024-35250, è attivamente sfruttata per ottenere privilegi SYSTEM. Questa falla, presente nel componente Microsoft Kernel Streaming Service (MSKSSRV.SYS), permette a un attore locale di eseguire attacchi a bassa complessità senza richiedere l’interazione dell’utente.

Originariamente scoperta dal team di ricerca DEVCORE e dimostrata durante il Pwn2Own Vancouver 2024, la vulnerabilità è stata corretta da Microsoft nel Patch Tuesday di giugno 2024. Tuttavia, con la recente pubblicazione di exploit Proof-of-Concept (PoC) su GitHub, gli attacchi sono aumentati in frequenza, rendendo necessario un intervento urgente per mitigare i rischi.

Meccanismo dell’attacco e conseguenze

Gli aggressori sfruttano un untrusted pointer dereference, un tipo di debolezza che consente loro di manipolare la memoria del kernel e di ottenere un controllo completo sul sistema. Durante i test, questa tecnica è stata utilizzata per compromettere dispositivi con Windows 11 versione 23H2, eseguendo comandi con i massimi privilegi.

CISA ha classificato questa vulnerabilità come prioritaria, aggiungendola al suo catalogo Known Exploited Vulnerabilities (KEV) e imponendo alle agenzie federali di aggiornare i propri sistemi entro il 6 gennaio 2025. L’agenzia raccomanda anche alle organizzazioni private di applicare immediatamente le patch e di implementare controlli di accesso rigorosi.

Queste campagne, che spaziano dall’abuso di estensioni di Visual Studio Code alle vulnerabilità nel kernel di Windows, dimostrano la crescente sofisticazione degli attacchi informatici. Proteggersi richiede un approccio proattivo, che includa l’aggiornamento regolare dei software, il monitoraggio delle attività di rete e la segmentazione delle risorse sensibili.

Sicurezza Informatica

HubPhish, targeting politico e vulnerabilità critiche

Tempo di lettura: 3 minuti. HubPhish, targeting politico e vulnerabilità critiche: analisi delle minacce e linee guida di sicurezza di CISA per dispositivi mobili e reti.

Le recenti analisi di esperti di sicurezza mettono in evidenza campagne sofisticate come HubPhish, che sfrutta strumenti di HubSpot per attacchi di phishing su larga scala, e azioni legali contro pratiche di targeting politico illecito in Europa. Parallelamente, CISA introduce linee guida per comunicazioni mobili sicure e aggiunge nuove vulnerabilità critiche al suo catalogo.

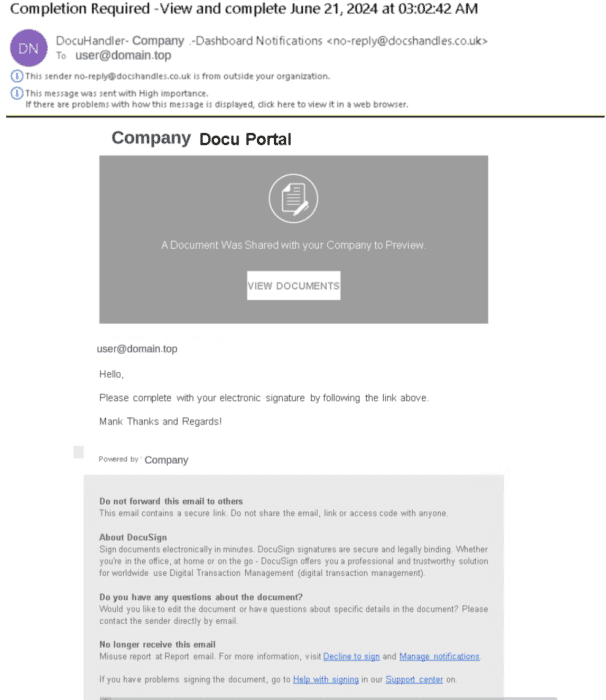

HubPhish: campagne di phishing sofisticate tramite HubSpot

Il gruppo responsabile della campagna HubPhish, individuato da Palo Alto Networks Unit 42, ha preso di mira oltre 20.000 utenti aziendali in Europa, utilizzando i servizi di HubSpot Free Form Builder per ingannare le vittime. I cybercriminali inviavano email di phishing a tema DocuSign che reindirizzavano a falsi login di Office 365, mirati a sottrarre credenziali.

La campagna sfrutta domini ospitati su TLD .buzz e infrastrutture come Bulletproof VPS per garantire persistenza nei sistemi compromessi. Gli attori aggiungono nuovi dispositivi sotto il loro controllo negli account compromessi, continuando con movimenti laterali verso infrastrutture Microsoft Azure per accedere a risorse cloud.

Questo esempio di phishing avanzato dimostra come i servizi legittimi possano essere abusati per campagne malevole, evidenziando la necessità di rigide misure di sicurezza, come il controllo di domini sconosciuti e l’uso di autenticazione a più fattori.

Targeting politico illecito e violazione del GDPR nell’UE

L’European Data Protection Supervisor (EDPS) ha dichiarato illegale il targeting politico dei cittadini basato sulle loro opinioni personali. La decisione segue una denuncia contro la Commissione Europea, accusata di utilizzare dati sensibili per una campagna a favore della regolamentazione CSAR (Child Sexual Abuse Regulation).

Le campagne di micro-targeting hanno sfruttato proxy data come parole chiave di interesse politico per segmentare il pubblico. La violazione del GDPR dimostra il rischio che pratiche simili possano influenzare la democrazia, spingendo i legislatori a considerare regolamenti più rigidi.

CISA: nuove linee guida per comunicazioni mobili sicure

La Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato un nuovo documento di riferimento con linee guida per migliorare la sicurezza delle comunicazioni mobili. Questo strumento è pensato per aiutare le organizzazioni a proteggere i dispositivi mobili aziendali e le reti wireless da minacce crescenti.

Le raccomandazioni principali includono:

- Segmentazione delle reti mobili per separare dispositivi aziendali da quelli personali.

- Autenticazione multi-fattore (MFA) per ridurre il rischio di compromissione delle credenziali.

- Aggiornamenti regolari del firmware per mitigare vulnerabilità nei sistemi operativi mobili.

- Monitoraggio continuo per identificare comportamenti anomali e attività sospette.

Le linee guida sottolineano anche l’importanza di educare i dipendenti sui rischi associati all’uso di dispositivi mobili per attività aziendali, enfatizzando il ruolo della consapevolezza nella protezione delle infrastrutture digitali.

Nuove vulnerabilità aggiunte al catalogo CISA

CISA ha aggiornato il proprio Known Exploited Vulnerabilities Catalog, aggiungendo quattro vulnerabilità critiche che sono già state sfruttate attivamente in attacchi mirati. Tra queste spiccano:

- CVE-2018-14933 NUUO NVRmini Devices OS Command Injection Vulnerability

- CVE-2022-23227 NUUO NVRmini 2 Devices Missing Authentication Vulnerability

- CVE-2019-11001 Reolink Multiple IP Cameras OS Command Injection Vulnerability

- CVE-2021-40407 Reolink RLC-410W IP Camera OS Command Injection Vulnerability

Queste vulnerabilità rappresentano rischi significativi per reti aziendali e infrastrutture governative. BOD 22-01, il Binding Operational Directive emesso da CISA, obbliga le agenzie federali a risolvere queste vulnerabilità entro scadenze specifiche. Tuttavia, CISA raccomanda a tutte le organizzazioni, pubbliche e private, di adottare lo stesso approccio per mitigare le minacce.

Le campagne di phishing come HubPhish, i rischi legati al targeting politico illecito e le vulnerabilità sfruttate attivamente evidenziano l’importanza di misure proattive di sicurezza. Con le nuove linee guida di CISA per le comunicazioni mobili e l’aggiornamento del catalogo di vulnerabilità, le organizzazioni possono rafforzare la propria difesa contro attacchi complessi e persistenti.

Sicurezza Informatica

TA397: spionaggio internazionale con WmRAT e MiyaRAT

Tempo di lettura: 2 minuti. TA397 utilizza nuove tecniche di attacco per distribuire WmRAT e MiyaRAT, colpendo organizzazioni governative e della difesa.

Il gruppo di cyber spionaggio TA397, noto anche come Bitter, ha introdotto nuove e sofisticate catene di attacco per colpire organizzazioni governative e del settore della difesa, principalmente nelle regioni EMEA (Europa, Medio Oriente e Africa) e APAC (Asia-Pacifico). Proofpoint ha analizzato una recente campagna che utilizza tecniche avanzate per distribuire i malware WmRAT e MiyaRAT, progettati per raccogliere informazioni sensibili.

Una catena di infezione mirata e ingannevole

Il 18 novembre 2024, TA397 ha condotto un attacco mirato contro un’organizzazione della difesa in Turchia, utilizzando un’esca sotto forma di email di spear phishing. L’email conteneva un archivio RAR con diversi file, tra cui:

- Un documento PDF legittimo proveniente dalla World Bank che descrive un progetto infrastrutturale in Madagascar.

- Un file di collegamento LNK mascherato da documento PDF.

- Flussi di dati alternativi (ADS) nascosti che contenevano codice PowerShell dannoso.

L’utente, attirato dall’apparente legittimità del file PDF, eseguiva inavvertitamente il file LNK, attivando una catena di infezione che includeva:

- L’apertura del PDF come decoy per distrarre l’utente.

- L’esecuzione di script PowerShell tramite il flusso ADS.

- La creazione di un’attività pianificata che comunicava regolarmente con il server di comando e controllo (C2) jacknwoods[.]com.

Questa attività pianificata inviava informazioni di base sul dispositivo della vittima e scaricava ulteriori payload malevoli, tra cui i RAT (Remote Access Trojans) WmRAT e MiyaRAT.

WmRAT e MiyaRAT: strumenti di spionaggio avanzati

WmRAT, scritto in C++, offre funzionalità classiche di RAT, come la cattura di screenshot, l’esfiltrazione di file e l’esecuzione di comandi remoti. Il malware utilizza una semplice crittografia per comunicare con il server C2, rendendo difficile l’intercettazione da parte delle difese di rete.

MiyaRAT, introdotto più recentemente, include funzionalità simili, ma con una crittografia più sofisticata e un livello più elevato di offuscamento del codice. Questo strumento è riservato a obiettivi di alto valore, come evidenziato dalla distribuzione limitata in campagne selezionate.

Entrambi i malware sono stati utilizzati per raccogliere informazioni critiche, come dati sulle directory, processi in esecuzione e geolocalizzazione, e per interagire direttamente con la rete dell’organizzazione compromessa.

Tecniche di persistenza e copertura delle tracce

TA397 dimostra una notevole abilità nell’evadere le misure di sicurezza, utilizzando:

- Attività pianificate per garantire la persistenza.

- Offuscamento dei file esca, mascherati per sembrare innocui.

- Crittografia personalizzata per proteggere le comunicazioni con i server C2.

Queste tecniche, combinate con un’infrastruttura di comando e controllo che utilizza domini legittimi e indirizzi IP non direttamente riconducibili al gruppo, complicano ulteriormente le indagini forensi.

TA397 “rappresenta una minaccia significativa per organizzazioni strategiche in tutto il mondo”. Le sue campagne mirate dimostrano una continua evoluzione delle tecniche di attacco, sottolineando la necessità di misure di difesa avanzate e un monitoraggio costante delle infrastrutture IT per rilevare attività sospette.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone7 giorni ago

Smartphone7 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica19 ore ago

Sicurezza Informatica19 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoVulnerabilità cavi USB-C, Ivanti, WPForms e aggiornamenti Adobe