Editoriali

App spione: vecchia storia su cui il Garante vuole fare luce in barba a luminari e negazionisti

Le App ruba dati sono la nuova frontiera dell’inchiesta giornalistica tech firmata Striscia la Notizia e adottata dal componente del Garante della Privacy, Guido Scorza, che ha guadagnato visibilità su una verità che per anni è stata spesso taciuta e sempre sminuita.

Un segreto di pulcinella già ampiamente trattato da chi come chi vi scrive è stato addirittura definito complottista per aver espresso dei concetti molto chiari nel suo libro del 2017 “la Prigione dell’Umanità“. Eppure la scienza in questo caso non ha dato dimostrazione dell’evento se non per delle applicazioni che acquisiscono i dati del microfono, dichiarando questo tipo di attività nelle policy fiume che solitamente nessuno legge, nemmeno un appassionato di Privacy come il Garante ed i suoi componenti.

Eppure la lezione di Shazam doveva essere utile a far capire che il GDPR non sarebbe bastato a contenere i vari data breachs di dati. Nessuno proprio è mai arrivato a ragionare sull’eventualità di indagare nel merito dell’acquisizione dei dati ambientali tramite il canale audio degli smartphone e questo ha consentito alle multinazionali di sviluppare tecnologie sempre più sofisticate che hanno consentito ai propri assistenti vocali, inclusi apparati hardware e software di acquisizione audio, di riconoscere la voce anche a bassissime frequenze.

Da dove nasce questa credenza popolare che i computer ed i cellulari ci spiano?

Dalla logica di più persone che parlano di un argomento e si ritrovano dopo poche ore o pochi giorni le pubblicità sui cellulari ed i pc. Non era possibile ci hanno detto: uno su tutti il professor Carroll che insieme alla giornalista Caldwaller ha dichiarato guerra a Cambridge Analytica scoprendo l’acqua calda delle profilazioni social, ribaltandola a strumentalizzazione politica in favore dell’ala liberista globale contro la bestia social di Bannon e company.

Tra i vari sostenitori della bufala dei dispositivi perennemente spioni c’è stato in questi anni il debunker Paolo Attivissimo che, non avendo riscontri scientifici e non svolge attività di inchiesta, ma di copia e incolla da fonti, non ha saputo anticipare e tradurre l’evidenza di una situazione se non palese, frequente, sotto gli occhi e le orecchie di molti. Bastava un umile silenzio, perché invece negarlo?

Come lui, tanti altri che oggi saliranno sul carro dei vincitori, senza smentirsi, ma c’è dell’altro purtroppo che andrebbe approfondito. Mentre il buon Marco Camisani Calzolai si sta concentrando sul settore dell’abbigliamento, il Garante ha sguinzagliato il nucleo della Guardia di Finanza specializzato e a supporto della struttura presenziata dal prof. Pasquale Stanzione con il fine di svolgere ulteriori approfondimenti. Proprio per dare un contributo fattivo alle varie ipotesi di tracciamento non autorizzato, si forniscono in questo editoriale degli spunti che vedremo possono assolvere addirittura altre app ed individuare altri nemici da tempo intoccabili, che quotidianamente tracciano senza che nessuno dica e faccia niente solo perché non lo dice “la scienza” dei luminari politicizzati come il Prof. Carroll.

In primo luogo c’è Facebook che supera tutti per invadenza della nostra vita su cui ho da riferirvi degli aneddoti particolari.

Il primo è che sotto il periodo di Natale, con cellulare in standby ed app chiusa, mi trovo a discutere con una collega del miglior tonno presente sul mercato individuandolo nella marca Callipo. Finita la conversazione, accendo il cellulare e indovinate quale offerta di cesto natalizio mi viene fuori sul social di Zuck? Quello della Callipo. Dimenticavo, il pc era acceso, ma sostenere che sia partito tutto da lì quando non erano presenti né mic né webcam, sarebbe un paradosso.

Altro particolare lampante con cellulare spento e app Facebook chiusa. Entro in un negozio di casalinghi, chiedo di un braciere da tavolo, esco dal negozio faccio 20 metri, apro Facebook e indovina indovinello quale pubblicità esce? Quella dei bracieri da tavolo. Avendo impostato la localizzazione solo ad app funzionanti, come è possibile che Facebook abbia saputo che ero in quel negozio? Chi mi ha ascoltato allora? Vuoi vedere che è stata Apple che l’ha trasferito a Facebook? Anche perché la sola localizzazione sarebbe stata insufficiente visto che in quel negozio vendevano di tutto e non solo i bracieri da tavolo. Qualcuno ha ascoltato direttamente o indirettamente la conversazione con il negoziante e l’indirettamente è riferito alla mia compagna che ha un Iphone come me.

Veniamo adesso all’ultimo caso ancora più lampante. Biglietto di Trenitalia da Napoli a Milano con sosta a Bologna. Appena mi siedo nel treno, compare una bellissima pubblicità elettorale di una candidata al consiglio comunale. Di Napoli? No di Bologna che non posso nemmeno votare. Più prosegue il viaggio e mi avvicino alla meta, ecco che mi arriva una sponsorizzata di Marinella che mi invita andare al negozio. Quale? Quello della sede storica di Napoli a via Chiaia? Macchè quello di Milano. Adesso non è chiaro come Facebook sapesse che la mia tratta fosse Napoli – Bologna – Milano, ma è certo che qualcuno ha avuto accesso all’App di Trenitalia.

E se fosse stato il wallet della Apple, dove avevo salvato il biglietto, a trasferire queste informazioni a Facebook come nel caso del braciere da tavolo?

Questo non è dato saperlo, ma una cosa è certa: chi vi dice che i cellulari non spiano e ascoltano, vi sta mentendo anche se non lo dice la scienza e questo mentire, delegittimando il lavoro di ricerca di molti, non ha fatto altro che dare tempo alle multinazionali di avere il giusto tempo per affinare le proprie tecnologie di tracciamento senza che nessuno le disturbasse.

Ovviamente queste tecniche non sono ancora perfette, perché mai un napoletano debba comprare le cravatte di Marinella a Milano?

Editoriali

Bando ai bloccanti della pubertà in UK: l’Avvenire mente

Il quotidiano Avvenire dà una notizia sul bando del governo inglese ai bloccanti della pubertà, affermando che questo sia diventato definitivo. Dinanzi a una discussione, che potrebbe includere anche una componente ideologica, la notizia è stata accolta con grande entusiasmo. In particolare, da parte di chi ritiene che questa non sia la cura o il metodo necessario per affrontare la disforia di genere. Allo stesso tempo, però, sorprende che l’Inghilterra, uno dei paesi precursori su questo tema, faccia un passo indietro così significativo.

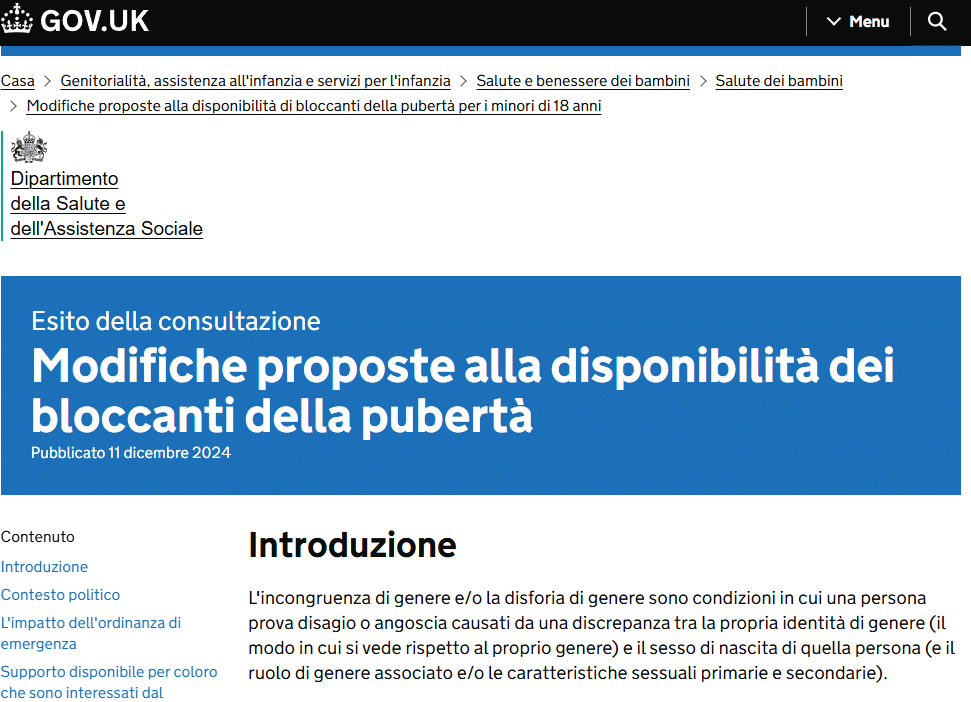

Dal punto di vista giornalistico, però, emerge la necessità di verificare la fonte istituzionale, che Avvenire non cita: il governo britannico. Consultando questa fonte, si scopre che il governo descrive non un provvedimento definitivo, ma una proposta di cambiamento sulla disponibilità dei farmaci bloccanti della pubertà. Questo aspetto evidenzia una scelta editoriale da parte di Avvenire, che privilegia una narrazione più conveniente rispetto alla reale situazione. Analizzando i due articoli, emerge chiaramente questa distinzione.

Cosa non torna nella narrazione dell’Avvenire?

L’apparente contraddizione tra l’articolo di Avvenire e la fonte ufficiale del governo britannico può essere risolta analizzando attentamente il contenuto di entrambe le fonti.

Avvenire

L’articolo di Avvenire afferma che il governo britannico ha reso definitivo il divieto dei bloccanti della pubertà per i minori, salvo per casi clinici sperimentali. Indica che questa decisione è stata ufficializzata dal Ministro della Sanità e si basa su raccomandazioni della Cass Review e su analisi successive, citando come punto di riferimento una revisione prevista nel 2027.

GOV.UK

La pagina ufficiale del governo britannico, tuttavia, chiarisce che:

- È in corso una consultazione pubblica per stabilire un divieto permanente.

- La legislazione attualmente in vigore è un ordine di emergenza temporaneo (iniziato a giugno 2024 e rinnovabile) che limita l’uso dei bloccanti della pubertà per i minori fuori da contesti clinici regolati.

- Il divieto definitivo è una proposta che sarà valutata dopo il periodo di consultazione (6 settimane di durata).

Analisi

- Stato attuale:

- Attualmente, non esiste ancora un divieto permanente per i bloccanti della pubertà, ma solo una legislazione temporanea attiva dal 3 giugno 2024.

- La proposta per rendere permanente questa restrizione è ancora in fase di consultazione e non è stata formalmente approvata.

- “Errore” di Avvenire:

- L’articolo di Avvenire sembra anticipare una decisione che il governo britannico non ha ancora preso. La consultazione non implica che il divieto permanente sia stato già deciso, ma piuttosto che si sta valutando questa possibilità.

- La fonte GOV.UK è più precisa. Il piano non è ancora definitivo, bensì in esame.

- Avvenire ha interpretato la situazione come se il divieto fosse già stato approvato in via permanente, ma ciò non corrisponde ai fatti.

E’ stato approvato o no?

Non è stato approvato un piano definitivo per il divieto dei bloccanti della pubertà. Attualmente, esiste una restrizione temporanea, e la decisione finale dipenderà dagli esiti della consultazione pubblica in corso e la notizia dell’Avvenire non solo non è firmato da un giornalista, ma dalla Redazione “è Vita” che dimostra già l’orientamento politico di chi scrive: peccato, però, che si tratta di una notizia e non di un editoriale.

Editoriali

Cybersicurezza: perchè c’è clamore sulle parole di Gratteri?

Tempo di lettura: 2 minuti. Nicola Gratteri critica il sistema IT italiano, paragonandolo agli acquedotti con il 45% di dati persi e denuncia uno scenario già noto sulla cybersicurezza

Nicola Gratteri, procuratore di Napoli, è intervenuto durante la trasmissione 8 e Mezzo, sollevando importanti riflessioni sullo stato della cybersicurezza italiana. Le sue parole hanno acceso un dibattito cruciale che, però, non dovrebbe essere una novità, considerando che il contesto della cybersecurity e dell’information technology presenta da tempo problematiche ben note.

Gratteri ha evidenziato alcune dinamiche fondamentali: la scarsità di reti di difesa da parte delle pubbliche amministrazioni, inclusa quella della Giustizia; l’inefficacia dell’ACN su determinate linee di attuazione che dovrebbero essere recepite; e, infine, la questione legata all’hardware utilizzato dal governo italiano.

Le criticità dell’hardware e della sicurezza

Secondo Gratteri, gli hardware attualmente acquistati non sono qualitativamente adeguati alle esigenze operative, evidenziando la necessità di rivedere le procedure di acquisizione, anche attraverso un’uscita dal sistema Consip. Gratteri sottolinea che il problema non riguarda solo l’Italia, ma ha una portata mondiale, con falle strutturali nei sistemi hardware che vanno oltre i computer, interessando anche i sistemi di controllo industriale, fondamentali per settori sensibili come l’aeronautica, il militare e il nucleare.

Il rischio maggiore, secondo Gratteri, si concretizza nella possibilità che hardware e software di ultima generazione utilizzati in ambiti governativi, come le auto di Stato assegnate a politici e alte cariche, possano rappresentare un veicolo per la sottrazione di dati sensibili e il trasferimento di informazioni ad apparati di intelligence straniera.

La fibra ottica e le occasioni perse

Gratteri ha anche affrontato la questione della fibra ottica, citando il caso dell’azienda di Benevento che forniva fibra ad altri Paesi, come l’Australia, ma che è stata costretta a chiudere. Questo episodio mette in evidenza la difficoltà dell’Italia nel preservare aziende tecnologiche di valore internazionale, preferendo concentrarsi su altri settori, come il lusso e le materie prime.

L’Italia ha perso importanti opportunità per affermarsi come produttore tecnologico di livello globale, un problema già emerso con la vicenda Olivetti, che continua a rappresentare un caso emblematico della mancanza di visione a lungo termine nel campo della tecnologia.

Una riflessione necessaria

Le parole di Gratteri sulla cybersicurezza portano a riflettere sul fatto che l’Italia dovrebbe valorizzare le sue eccellenze tecnologiche, non solo per esportarle, ma per utilizzarle internamente a beneficio del sistema paese. Preservare il know-how tecnologico e garantire la sicurezza dei dati e delle infrastrutture strategiche dovrebbe essere una priorità nazionale, soprattutto in un momento storico in cui le sfide legate alla cyber sicurezza si fanno sempre più pressanti.

Quello che sorprende però, è il clamore che nasce dalle parole di Gratteri nel settore IT dove esperti e professionisti che da anni lavorano in quel mercato, si sono mostrati sorpresi e preoccupati. Un aspetto grottesco se pensiamo che molti di loro lavorino grazie a Consip, offrendo i servizi della qualità criticata da Gratteri e dovrebbero essere a conoscenza dello stato attuale delle cose.

I rischi paventati dal Magistrato sono noti da tempo, ma perché emergono ora in pompa magna?

Che Gratteri si stia candidando alla guida dell’ACN nel post-Frattasi?

Editoriali

Emilia-Romagna e Umbria: Matrice Digitale aveva “sentito” il calo della destra

Tempo di lettura: 2 minuti. Elezioni regionali 2024 in Emilia-Romagna e Umbria: successo del centrosinistra e confronto con l’analisi social di ottobre. Risultati e tendenze politiche.

Le elezioni regionali del 17 e 18 novembre 2024 in Emilia-Romagna e Umbria hanno sancito una netta vittoria del centrosinistra. Il trionfo elettorale si intreccia con le dinamiche del dibattito social analizzate nel mese di ottobre, offrendo uno spaccato interessante sulle capacità di mobilitazione e consenso delle forze politiche.

Risultati elettorali: Emilia-Romagna e Umbria

In Emilia-Romagna, il centrosinistra guidato da Michele de Pascale ha ottenuto una vittoria schiacciante, superando Elena Ugolini del centrodestra con il 56,77% dei voti contro il 40,07%. Questo successo conferma la centralità del Partito Democratico, che ha raccolto il 42,94% dei voti, molto più del 23,74% di Fratelli d’Italia che assorbe le quote che furono della Lega.

In Umbria, Stefania Proietti, espressione del centrosinistra, ha sconfitto la governatrice uscente Donatella Tesei con il 51,13% dei voti contro il 46,17%. Questo risultato è particolarmente significativo in una regione storicamente oscillante, indicando un recupero elettorale per il Partito Democratico rispetto alla crescente influenza del centrodestra nelle ultime tornate elettorali.

L’affluenza, però, è stata molto bassa: in Emilia-Romagna solo il 46,42% degli aventi diritto si è recato alle urne, un calo del 21% rispetto al 2019. Anche in Umbria il dato è sceso al 52,3%, rispetto al 64,69% delle precedenti elezioni regionali. Sebbene l’astensionismo sia stato alto, il successo del centro sinistra in realtà denota l’assenza di slancio della destra e la sua capacità di portare la gente al voto sia per confermare sia per mandare a casa il nemico politico.

Dati social di ottobre: il Metaverso Politico

L’analisi social di ottobre condotta da Matrice Digitale, intitolata “Meloni regge nonostante le contestazioni” mostra come il dibattito politico su X (ex Twitter) abbia anticipato alcuni trend elettorali. Giorgia Meloni ha dominato in termini di interazioni, totalizzando 341.835 like, seguita da Matteo Salvini con 162.149 e Giuseppe Conte con 65.149. Elly Schlein, pur con numeri più bassi (25.518 like), ha ottenuto un engagement di qualità, riflettendo il suo potenziale di crescita tra gli elettori giovani e progressisti.

Gli hashtag di protesta, come #MeloniBugiarda e #GovernoDellaVergogna, hanno evidenziato una crescente polarizzazione nei confronti del governo, ma senza intaccare significativamente la base di sostenitori del centrodestra. Il campo social del centrosinistra, invece, ha mostrato segnali di coesione, che si sono concretizzati nei risultati elettorali.

Confronto tra elezioni e dati social

Il successo del centrosinistra in Emilia-Romagna e Umbria riflette l’efficacia di una strategia politica in grado di unire forze diverse, come Partito Democratico, Azione e Movimento 5 Stelle, nonché la capacità di rispondere alle critiche online con una narrazione coerente. Fratelli d’Italia, pur mantenendo una posizione dominante all’interno del centrodestra, ha registrato un calo rispetto alle elezioni politiche ed europee, evidenziando difficoltà nel consolidare il consenso locale.

I dati social di ottobre avevano previsto una competizione serrata per una destra abituata a vincere, ma i risultati elettorali hanno premiato l’unità del centrosinistra, sottolineando il ruolo cruciale delle coalizioni larghe e delle campagne mirate.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone7 giorni ago

Smartphone7 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica21 ore ago

Sicurezza Informatica21 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoMicrosoft Patch Tuesday dicembre 2024: sicurezza e funzionalità