Editoriali

ESCLUSIVA: Hanno spiato i nostri Iphone per due anni

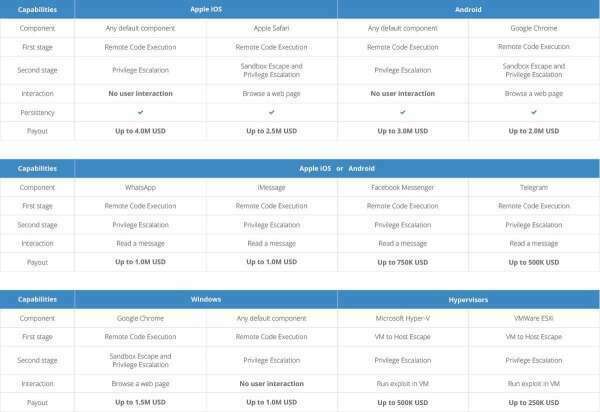

Il mondo della Cybersecurity è in grande agitazione dopo la scoperta de reparto di sicurezza informatica Google nel febbraio 2019 che ha consigliato ad Apple di rivedere una falla esistente da oltre due anni sul browser Safari perché rendeva vulnerabile il “cuore” del sistema operativo. Dopo la segnalazione, in rigoroso silenzio, i tecnici di Cupertino hanno risolto il problema senza comunicare l’accaduto.

La sintesi è questa ed evidentemente vi tornano in mente le parole che vi ripeto sempre circa i bugs informatici sui dispositivi mobile che recita: Apple è più sicura, fino a quando però non si viene a conoscenza di un bug che assume una portata inimmaginabile in termini di danni.

In effetti questa falla creava i presupposti all’attaccante di essere nella condizione di visionare tutti i dati racchiusi nella memoria del telefono, più i messaggi criptati sulle piattaforme di messaggistica come Telegram e WhatsApp.

Ed ecco che la Mela morsicata, di cui sono un assiduo utente da anni, è diventata frullata.

Di questo frullatore, molti del settore ne erano a conoscenza, tant’è vero che, possiamo notare come i prezzi al mercato grigio fossero calati per le vulnerabilità di Safari.

Questo ovviamente, noi comuni mortali non potevamo saperlo e non potevamo nemmeno immaginare che Samsung, con il suo Android, fosse diventato più certosino nel garantire maggiore sicurezza ai suoi utenti.

Partiamo prima da un uno “stimato ricercatore di sicurezza informatica” che in rete va sotto il nome di Odisseus”. Chiacchierando mi dice: “Ad esempio, se io voglio bucare il tuo iPhone devo usare una vulnerabilità che non è stata patchata: tuttavia se voglio davvero bucare un device, devo evitare che la sera, se la vittima spengne il telefono, anche il mio trojan si spenga con lui. Quindi una volta bucato un telefono si dice che il mio trojan diventa “persistente” se riesco a far in modo che esso venga “caricato” anche alla riaccensione. Per raggiungere questo scopo ci sono tecniche o vulnerabilità apposite sfruttate per ottenere tale effetto.”

Quindi uno spegnimento del dispositivo può azzerare l’infezione?

“Se il trojan non ha ancora eseguito tutta la sequenza o se è temporaneo, spegnere il telefono potrebbe interrompere la sua “installazione” nel telefono. Tuttavia quando uno buca un dispositivo ha lo scopo non solo di “entrare”, ma di “restarci”. Quindi usando le vulnerabilità che uno ha comprato (o scoperto) riesce a rendere persistente il trojan in pochi secondi. C’è da tenere in contro che un trojan di solito ha una sequenza di attacco stabilita su una piattaforma stabilita e usa delle vulnerabilità stabilite: entra in un sistema e chiama in sequenza le vulnerabilità e quindi cerca di rendersi persistente. A volte però gli exploit non funzionano, a volte trovano delle misconfiguration e non sempre gli attacchi vanno a buon fine.”

E come funzionava il sito che è stato scoperto a distribuire malware?

“Aveva una versione particolare di exploit kit: in base al tuo sistema operativo era in grado di inoculare il malware “giusto” per la tua piattaforma, Android, Windows che fosse. Succede spesso che su siti compromessi ci siano questo tipo di exploit kit che capiscono la piattforma con cui ti colleghi e ti iniettano il software malevolo su misura per il loro telefono/pc. Di solito gli antivirus se ne accorgono e bloccano l’infezione. In questo caso, usando diverse vulnerabilità su Apple, la gente si infettava senza che gli antivirus se ne accorgessero.”

Quindi questo non è un caso isolato?

“Ma sai quante volte succede? Hanno scoperto un malware nell’app di android CamScan: ma sai quante altre app ce l’hanno dentro e non lo sappiamo?”

Passiamo ora al parere di Andrea aka Pinperepette o the Pirate on Twitter, molto erudito sui sistemi di sicurezza dei dispositivi del mondo della mela morsicata, come spieghi questa vulnerabilità così rischiosa?

“Calcola che più volte nella storia di Iphone abbiamo visto fare il jailbreak addiritura da siti internet. Ricordo perfettamente Jailbreakme. Il Jailbreak, è la procedura non autorizzata che modifica il kernel (che è la parte dell’os che contiene le strutture base, driver ecc..) permettendoti di accedere al filesystem e di bypassare il controllo di signature del software, e se serve può anche riprogrammare la BaseBand (la parte della gestione telefonica x intenderci).”

Perchè avviene ciò?

“La scelta, commerciale di darti un device dove non sei root, cioè amministratore del dispositivo con pieni poteri, certamente non aiuta l’utente ad accorgersi di falle. “

Questi siti quali erano, si sa?

“Presumo non diranno quali sono i siti, e sicuramente l’attaccante non si espone con un sito di sua proprietà. Se sono servizi avranno comprato server in bitcoin, se sono pirati ne hanno preso qualcuno vulnerabile “

Perchè non diranno i siti? perchè il problema è stato risolto?

“Il problema è risolto altrimenti non verrebbe divulgato. I siti in questione saranno parte di un indagine “

Chi fa le indagini? e divulgheranno gli avanzamenti delle stesse?

“Non ne ho la minima idea, Apple se ha raccolto i dati, avrà fatto sicuramente una denuncia, da lì le competenze del paese in questione. Di certo non divulgheranno nulla perché 99% non troveranno nulla. Questi non sono ragazzetti sprovveduti. “

Ed ecco che entriamo nel campo più difficile da analizzare, quello che spesso viene addidato come complotto, ma poi però si rivela reale ed anche facilmente prevedibile. Forbes ha forse individuato un collegamento tra il modo di agire di questo malware con quello utilizzato dal Governo cinese per monitorare la popolazione musulmana insediata nel suo territorio. Ho chiesto un parere ad un agente impegnato nel campo dell’intelligence, che mi ha rivelato la poca solidità di questa notizia ed in effetti il suo ragionamento non fa una piega.

“In realtà, se ci fai caso, tutta la tecnologia dietro Internet è cinese ed è a basso costo. Se i cinesi volessero spiare, avrebbero tutto il modo di farlo senza farsi beccare. Idem i russi, mentre noi siamo gli unici stupidi ad usare antivirus “stranieri” e non abbiamo mai ragionato su un antivirus nazionale.”

ah, questo lo sostengo da tre anni e l’ho scritto nel mio libro.

“Se se devi dare la colpa a qualcuno, solitamente la dai russi o al cinese. Comunque anche se fosse stato un Governo, non lo prenderesti perché hanno un casino di risorse che non puoi neanche immaginarti e che gli consentono di passare sempre inosservati “

In conclusione, la falla è stata risolta, comunicata in ritardo ai consumatori, ma nessuno ha il coraggio di alzare il dito e chiedere: chi ha preso i dati? Chi ha subito l’attacco? Apple pagherà i danni agli utenti colpiti?

La società cambia, ma le popolazioni sono sempre più impotenti ed i loro dati sembrano avere un valore utile per esigenze lobbistiche commerciali e mai etiche., ma questo è un altro discorso che ricalca quelle sbarre della Prigione dell’Umanità.

Editoriali

Bando ai bloccanti della pubertà in UK: l’Avvenire mente

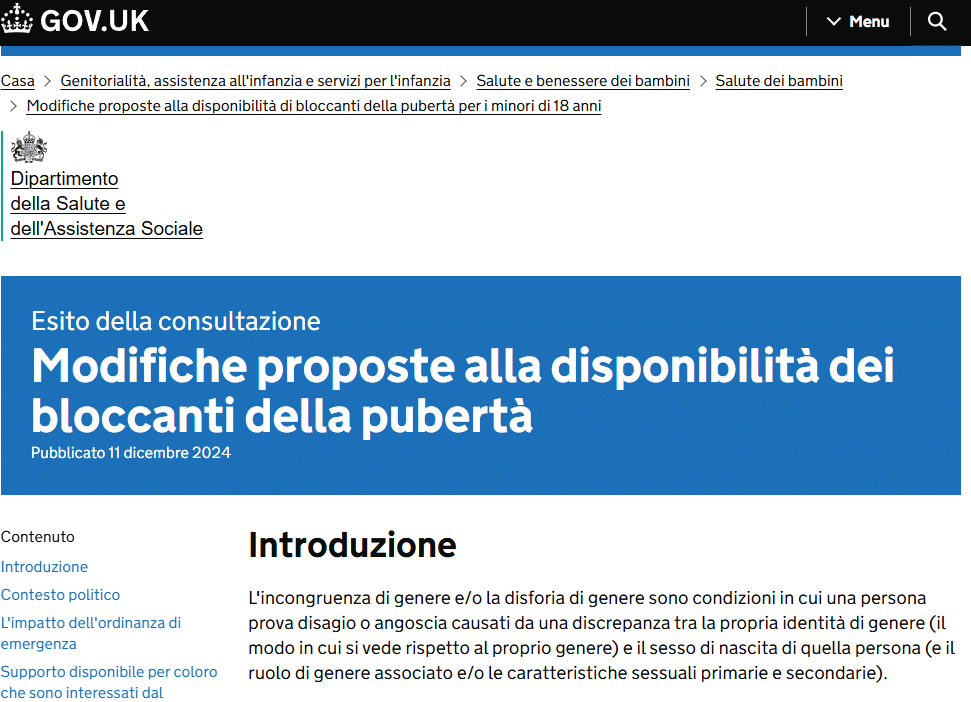

Il quotidiano Avvenire dà una notizia sul bando del governo inglese ai bloccanti della pubertà, affermando che questo sia diventato definitivo. Dinanzi a una discussione, che potrebbe includere anche una componente ideologica, la notizia è stata accolta con grande entusiasmo. In particolare, da parte di chi ritiene che questa non sia la cura o il metodo necessario per affrontare la disforia di genere. Allo stesso tempo, però, sorprende che l’Inghilterra, uno dei paesi precursori su questo tema, faccia un passo indietro così significativo.

Dal punto di vista giornalistico, però, emerge la necessità di verificare la fonte istituzionale, che Avvenire non cita: il governo britannico. Consultando questa fonte, si scopre che il governo descrive non un provvedimento definitivo, ma una proposta di cambiamento sulla disponibilità dei farmaci bloccanti della pubertà. Questo aspetto evidenzia una scelta editoriale da parte di Avvenire, che privilegia una narrazione più conveniente rispetto alla reale situazione. Analizzando i due articoli, emerge chiaramente questa distinzione.

Cosa non torna nella narrazione dell’Avvenire?

L’apparente contraddizione tra l’articolo di Avvenire e la fonte ufficiale del governo britannico può essere risolta analizzando attentamente il contenuto di entrambe le fonti.

Avvenire

L’articolo di Avvenire afferma che il governo britannico ha reso definitivo il divieto dei bloccanti della pubertà per i minori, salvo per casi clinici sperimentali. Indica che questa decisione è stata ufficializzata dal Ministro della Sanità e si basa su raccomandazioni della Cass Review e su analisi successive, citando come punto di riferimento una revisione prevista nel 2027.

GOV.UK

La pagina ufficiale del governo britannico, tuttavia, chiarisce che:

- È in corso una consultazione pubblica per stabilire un divieto permanente.

- La legislazione attualmente in vigore è un ordine di emergenza temporaneo (iniziato a giugno 2024 e rinnovabile) che limita l’uso dei bloccanti della pubertà per i minori fuori da contesti clinici regolati.

- Il divieto definitivo è una proposta che sarà valutata dopo il periodo di consultazione (6 settimane di durata).

Analisi

- Stato attuale:

- Attualmente, non esiste ancora un divieto permanente per i bloccanti della pubertà, ma solo una legislazione temporanea attiva dal 3 giugno 2024.

- La proposta per rendere permanente questa restrizione è ancora in fase di consultazione e non è stata formalmente approvata.

- “Errore” di Avvenire:

- L’articolo di Avvenire sembra anticipare una decisione che il governo britannico non ha ancora preso. La consultazione non implica che il divieto permanente sia stato già deciso, ma piuttosto che si sta valutando questa possibilità.

- La fonte GOV.UK è più precisa. Il piano non è ancora definitivo, bensì in esame.

- Avvenire ha interpretato la situazione come se il divieto fosse già stato approvato in via permanente, ma ciò non corrisponde ai fatti.

E’ stato approvato o no?

Non è stato approvato un piano definitivo per il divieto dei bloccanti della pubertà. Attualmente, esiste una restrizione temporanea, e la decisione finale dipenderà dagli esiti della consultazione pubblica in corso e la notizia dell’Avvenire non solo non è firmato da un giornalista, ma dalla Redazione “è Vita” che dimostra già l’orientamento politico di chi scrive: peccato, però, che si tratta di una notizia e non di un editoriale.

Editoriali

Cybersicurezza: perchè c’è clamore sulle parole di Gratteri?

Tempo di lettura: 2 minuti. Nicola Gratteri critica il sistema IT italiano, paragonandolo agli acquedotti con il 45% di dati persi e denuncia uno scenario già noto sulla cybersicurezza

Nicola Gratteri, procuratore di Napoli, è intervenuto durante la trasmissione 8 e Mezzo, sollevando importanti riflessioni sullo stato della cybersicurezza italiana. Le sue parole hanno acceso un dibattito cruciale che, però, non dovrebbe essere una novità, considerando che il contesto della cybersecurity e dell’information technology presenta da tempo problematiche ben note.

Gratteri ha evidenziato alcune dinamiche fondamentali: la scarsità di reti di difesa da parte delle pubbliche amministrazioni, inclusa quella della Giustizia; l’inefficacia dell’ACN su determinate linee di attuazione che dovrebbero essere recepite; e, infine, la questione legata all’hardware utilizzato dal governo italiano.

Le criticità dell’hardware e della sicurezza

Secondo Gratteri, gli hardware attualmente acquistati non sono qualitativamente adeguati alle esigenze operative, evidenziando la necessità di rivedere le procedure di acquisizione, anche attraverso un’uscita dal sistema Consip. Gratteri sottolinea che il problema non riguarda solo l’Italia, ma ha una portata mondiale, con falle strutturali nei sistemi hardware che vanno oltre i computer, interessando anche i sistemi di controllo industriale, fondamentali per settori sensibili come l’aeronautica, il militare e il nucleare.

Il rischio maggiore, secondo Gratteri, si concretizza nella possibilità che hardware e software di ultima generazione utilizzati in ambiti governativi, come le auto di Stato assegnate a politici e alte cariche, possano rappresentare un veicolo per la sottrazione di dati sensibili e il trasferimento di informazioni ad apparati di intelligence straniera.

La fibra ottica e le occasioni perse

Gratteri ha anche affrontato la questione della fibra ottica, citando il caso dell’azienda di Benevento che forniva fibra ad altri Paesi, come l’Australia, ma che è stata costretta a chiudere. Questo episodio mette in evidenza la difficoltà dell’Italia nel preservare aziende tecnologiche di valore internazionale, preferendo concentrarsi su altri settori, come il lusso e le materie prime.

L’Italia ha perso importanti opportunità per affermarsi come produttore tecnologico di livello globale, un problema già emerso con la vicenda Olivetti, che continua a rappresentare un caso emblematico della mancanza di visione a lungo termine nel campo della tecnologia.

Una riflessione necessaria

Le parole di Gratteri sulla cybersicurezza portano a riflettere sul fatto che l’Italia dovrebbe valorizzare le sue eccellenze tecnologiche, non solo per esportarle, ma per utilizzarle internamente a beneficio del sistema paese. Preservare il know-how tecnologico e garantire la sicurezza dei dati e delle infrastrutture strategiche dovrebbe essere una priorità nazionale, soprattutto in un momento storico in cui le sfide legate alla cyber sicurezza si fanno sempre più pressanti.

Quello che sorprende però, è il clamore che nasce dalle parole di Gratteri nel settore IT dove esperti e professionisti che da anni lavorano in quel mercato, si sono mostrati sorpresi e preoccupati. Un aspetto grottesco se pensiamo che molti di loro lavorino grazie a Consip, offrendo i servizi della qualità criticata da Gratteri e dovrebbero essere a conoscenza dello stato attuale delle cose.

I rischi paventati dal Magistrato sono noti da tempo, ma perché emergono ora in pompa magna?

Che Gratteri si stia candidando alla guida dell’ACN nel post-Frattasi?

Editoriali

Emilia-Romagna e Umbria: Matrice Digitale aveva “sentito” il calo della destra

Tempo di lettura: 2 minuti. Elezioni regionali 2024 in Emilia-Romagna e Umbria: successo del centrosinistra e confronto con l’analisi social di ottobre. Risultati e tendenze politiche.

Le elezioni regionali del 17 e 18 novembre 2024 in Emilia-Romagna e Umbria hanno sancito una netta vittoria del centrosinistra. Il trionfo elettorale si intreccia con le dinamiche del dibattito social analizzate nel mese di ottobre, offrendo uno spaccato interessante sulle capacità di mobilitazione e consenso delle forze politiche.

Risultati elettorali: Emilia-Romagna e Umbria

In Emilia-Romagna, il centrosinistra guidato da Michele de Pascale ha ottenuto una vittoria schiacciante, superando Elena Ugolini del centrodestra con il 56,77% dei voti contro il 40,07%. Questo successo conferma la centralità del Partito Democratico, che ha raccolto il 42,94% dei voti, molto più del 23,74% di Fratelli d’Italia che assorbe le quote che furono della Lega.

In Umbria, Stefania Proietti, espressione del centrosinistra, ha sconfitto la governatrice uscente Donatella Tesei con il 51,13% dei voti contro il 46,17%. Questo risultato è particolarmente significativo in una regione storicamente oscillante, indicando un recupero elettorale per il Partito Democratico rispetto alla crescente influenza del centrodestra nelle ultime tornate elettorali.

L’affluenza, però, è stata molto bassa: in Emilia-Romagna solo il 46,42% degli aventi diritto si è recato alle urne, un calo del 21% rispetto al 2019. Anche in Umbria il dato è sceso al 52,3%, rispetto al 64,69% delle precedenti elezioni regionali. Sebbene l’astensionismo sia stato alto, il successo del centro sinistra in realtà denota l’assenza di slancio della destra e la sua capacità di portare la gente al voto sia per confermare sia per mandare a casa il nemico politico.

Dati social di ottobre: il Metaverso Politico

L’analisi social di ottobre condotta da Matrice Digitale, intitolata “Meloni regge nonostante le contestazioni” mostra come il dibattito politico su X (ex Twitter) abbia anticipato alcuni trend elettorali. Giorgia Meloni ha dominato in termini di interazioni, totalizzando 341.835 like, seguita da Matteo Salvini con 162.149 e Giuseppe Conte con 65.149. Elly Schlein, pur con numeri più bassi (25.518 like), ha ottenuto un engagement di qualità, riflettendo il suo potenziale di crescita tra gli elettori giovani e progressisti.

Gli hashtag di protesta, come #MeloniBugiarda e #GovernoDellaVergogna, hanno evidenziato una crescente polarizzazione nei confronti del governo, ma senza intaccare significativamente la base di sostenitori del centrodestra. Il campo social del centrosinistra, invece, ha mostrato segnali di coesione, che si sono concretizzati nei risultati elettorali.

Confronto tra elezioni e dati social

Il successo del centrosinistra in Emilia-Romagna e Umbria riflette l’efficacia di una strategia politica in grado di unire forze diverse, come Partito Democratico, Azione e Movimento 5 Stelle, nonché la capacità di rispondere alle critiche online con una narrazione coerente. Fratelli d’Italia, pur mantenendo una posizione dominante all’interno del centrodestra, ha registrato un calo rispetto alle elezioni politiche ed europee, evidenziando difficoltà nel consolidare il consenso locale.

I dati social di ottobre avevano previsto una competizione serrata per una destra abituata a vincere, ma i risultati elettorali hanno premiato l’unità del centrosinistra, sottolineando il ruolo cruciale delle coalizioni larghe e delle campagne mirate.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone1 settimana ago

Smartphone1 settimana agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica1 giorno ago

Sicurezza Informatica1 giorno agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica6 giorni ago

Sicurezza Informatica6 giorni agoPUMAKIT: analisi del RootKit malware Linux

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano