Il mondo del metaverso è oramai una realtà solida. Il patron di Facebook, Mark Zuckerberg, ha presentato la sua nuova creatura nei mesi precedenti ed ha dato il via a diverse opportunità di lavoro. La storia di oggi è quella di un utente che ci ha scritto un dettaglio alquanto singolare se consideriamo che ha ricevuto una richiesta dalla donna dei suoi sogni.

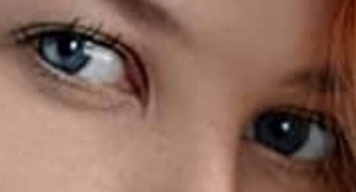

No, non si tratta di una donna a caso, ma di una fanciulla, maggiorenne sia chiaro, con i capelli rossi, gli occhi azzurri ed un seno prosperoso. L’utente, prima di accettare la richiesta insolita di amicizia, proveniente da un profilo russofono, ha fatto alcune verifiche ed ha notato qualcosa di strano.

La foto della donna è fake, finta, e non perchè non appartiene al profilo, ma perchè è stata sviluppata dall’intelligenza artificiale. Un deep fake esclamerebbero in tanti, ma il caso invece è singolare perchè la foto non esiste, come non esiste una manipolazione che possa ascrivere questo evento al noto fenomeno.

Perchè la foto è stata creata stesso dal computer

Quello che è evidente, invece, è la coincidenza tra i gusti personali dell’utente e la donna che gli si è proposta in foto.

Come riconoscere le immagini sviluppate dall’intelligenza artificiale

Per riconoscere le immagini generate da un algoritmo, non c’è bisogno di individuare l’utilizzo di particolari filtri, anche se a volte è possibile osservare le parti principali del corpo come testa occhi naso bocca collo e tronco ed osservare se sono assemblate.

L’utilizzo dei filtri al giorno d’oggi espone notevolmente le persone ad entrare in inganno perché sono la componente “obbligatoria” delle foto presenti sui social, che danno effetti di luminosità e di saturazione del colore “artificiali” se impiegati con una quantità eccessiva. Per osservare eventuali anomalie bisogna dare uno sguardo agli occhi.

Come è possibile notare dall’immagine, gli occhi sembrano diversi e posizionati in modo poco simmetrico. Avendo sottoposto l’immagine ad un pool di esperti, la risposta è stata unanime sull’origine artificiale della donna dei sogni di un utente Facebook e come lui, tanti altri sicuramente. Non è certo sapere che questo difetto visivo sarà per sempre in essere e quindi ci aiuterà a distinguere soggetti reali da quelli falsi, ma accontentiamoci per il momento che per distinguere una immagine prodotta dall’intelligenza artificiale da una reale, vale il detto:

gli occhi sono lo specchio dell’anima