Inchieste

Kimsuky: l’apt nordcoreano che fa concorrenza a Lazarus

Dopo aver affrontato la storia del gruppo nordcoreano APT Lazarus, il paese di Kim Jong un ha un altro commando noto alle cronache della guerra cibernetica mondiale. Il nome del gruppo Kimsuky deriva dall’account di posta elettronica, “Kimsukyang“, utilizzato come drop-point per i dati rubati. Dal 2013, il gruppo Kimsuky ha continuato una campagna di cyber-attacco contro le organizzazioni governative e le agenzie legate alla difesa in Corea del Sud, così come le istituzioni e le società legate all’impegno della Corea del Sud con la Corea del Nord. L’attività di Kimusky è iniziata nel 2012 ed è stata notata dopo diversi mesi che è stata monitorata una campagna di spionaggio informatico in corso contro i think-tank sudcoreani definita da molti straordinaria nella sua esecuzione e nella logistica impiegata. Un programma spia poco sofisticato che comunicava con il suo “master” attraverso un server di posta elettronica pubblica bulgaro e precisamente mail.bg.

La stringa del percorso di compilazione conteneva geroglifici coreani e questo ha portato i ricercatori a dare un’occhiata più da vicino a questo malware. Anche se l’elenco completo delle vittime rimane sconosciuto, gli obiettivi di questa campagna erano le seguenti organizzazioni.

L’Istituto Sejong è un’organizzazione privata senza scopo di lucro per l’interesse pubblico e un think tank leader in Corea del Sud, che conduce ricerche sulla strategia di sicurezza nazionale, strategia di unificazione, questioni regionali ed economia politica internazionale.

- Istituto coreano di analisi della difesa (KIDA) è un istituto di ricerca sulla difesa completo che copre una vasta gamma di questioni legate alla difesa è organizzato in sette centri di ricerca Centro per la sicurezza e la strategia; il Centro per la pianificazione militare; il Centro per lo sviluppo delle risorse umane; il Centro per la gestione delle risorse; il Centro per gli studi sui sistemi d’arma; il Centro per gli studi sui sistemi informativi; e il Centro per la modellazione e la simulazione. KIDA ha anche un gruppo di consulenza informatica e vari dipartimenti di supporto. La missione del KIDA è quella di contribuire a una politica di difesa razionale attraverso una ricerca e un’analisi intensiva e sistematica delle questioni relative alla difesa.

- Ministero dell’Unificazione: dipartimento esecutivo del governo sudcoreano responsabile di lavorare per la riunificazione della Corea. I suoi compiti principali sono stabilire la politica della Corea del Nord, coordinare il dialogo intercoreano, perseguire la cooperazione intercoreana ed educare il pubblico all’unificazione.

- Hyundai Merchant Marine è una compagnia logistica sudcoreana che fornisce servizi di spedizione di container in tutto il mondo. Alcuni indizi suggerivano anche che i computer appartenenti a “I sostenitori dell’unificazione coreana” (http://www.unihope.kr/) sono stati presi di mira. Tra le organizzazioni che abbiamo contato, 11 hanno sede in Corea del Sud e due entità risiedono in Cina.

In parte perché questa campagna è molto limitata e altamente mirata, non siamo ancora stati in grado di identificare come questo malware viene distribuito. I campioni maligni che abbiamo trovato sono il malware allo stadio iniziale più spesso consegnato da e-mail di spear-phishing.

Infettare un sistema il Trojan dropper iniziale è una Dynamic Link Library che funzionava come un caricatore per ulteriori malware. Non mantiene le esportazioni e semplicemente consegnava un’altra libreria criptata mantenuta nella sua sezione di risorse. Questa seconda libreria eseguiva tutte le funzionalità di spionaggio.

Quando veniva eseguita su Windows 7, la libreria dannosa utilizzava il codice open-source Win7Elevate del Metasploit Framework per iniettare codice dannoso in explorer.exe. In ogni caso, che sia Windows 7 o meno, questo codice maligno decripta la sua libreria di spionaggio dalle risorse, la salva su disco con un nome apparentemente casuale ma hardcoded, per esempio, ~DFE8B437DD7C417A6D.TMP, nella cartella temporanea dell’utente e carica questo file come libreria.

Questa libreria della fase successiva si copiava nella directory System32 della cartella di Windows dopo il nome del file hardcoded – o KBDLV2.DLL o AUTO.DLL, a seconda del campione di malware. Poi il servizio veniva creato per il servizio dll. Anche i nomi dei servizi potevano differire da versione a versione; abbiamo scoperto i seguenti nomi – DriverManage, WebService e WebClientManager. Queste funzioni assicuravano la persistenza del malware in un sistema operativo compromesso tra i riavvii del sistema.

In questa fase, il malware raccoglieva informazioni sul computer infetto. Questo include un output del comando systeminfo salvato nel file oledvbs.inc seguendo il percorso hardcoded: C:Program FilesCommon FilesSystemOle DBoledvbs.inc. C’era un’altra funzione che chiamava il malware creava una stringa contenente i nomi del computer e dell’utente, ma questa non veniva usata da nessuna parte.

In questa campagna sono state trovati diversi strumenti malevoli ma, stranamente, ognuno di essi implementava una singola funzione di spionaggio. Oltre alla libreria di base (KBDLV2.DLL / AUTO.DLL), responsabile della comunicazione comune con il suo master della campagna, sono stati in grado di trovare moduli che eseguivano le seguenti funzioni:

- Registrazione dei tasti

- Raccolta di elenchi di directory

- Furto di documenti HWP

- Download ed esecuzione di controllo remoto

- Accesso al controllo remoto

Disattivava anche il servizio Windows Security Center per evitare di avvisare l’utente del firewall disattivato. All’avvio del sistema, la libreria di base disabilitava il firewall di sistema e qualsiasi firewall AhnLab (un venditore di prodotti di sicurezza sudcoreano), azzerando i relativi valori nel registro:

Non è casuale che l’autore del malware abbia scelto il prodotto di sicurezza di AhnLab individuato anche da Lazarus come abbiamo visto in precedenza e che fa intendere l’interesse per vittime sudcoreane.

Una volta che il malware disabilitava il firewall AhnLab, controlla se il file taskmgr.exe si trova nella cartella hardcoded C:WINDOWS. Se il file è presente, esegue questo eseguibile. Successivamente, il malware va in loop ogni 30 minuti per segnalare se stesso e attendere la risposta del suo operatore.

Nel 2014 il governo sudcoreano ha pubblicato un rapporto che accusa la Corea del Nord per le intrusioni di rete che hanno rubato dati da Korea Hydro and Nuclear Power (KHNP), la società che gestisce i 23 reattori nucleari della Corea del Sud. Mentre il rapporto del governo ha dichiarato che solo le reti “non critiche” sono state colpite, gli aggressori hanno chiesto lo spegnimento di tre reattori subito dopo l’intrusione. Hanno anche minacciato la “distruzione” in un messaggio pubblicato su Twitter. Per molti versi, il cyber-attacco aveva le stesse caratteristiche dell’attacco a Sony Pictures messo in piedi da Lazarus: gli hacker hanno chiesto una quantità non specificata di denaro, hanno affermato di essere parte di un gruppo di attivisti, e hanno minacciato il rilascio di altri dati se non fossero state soddisfatte le richieste di chiusura di tre impianti nucleari. Il malware utilizzato nell’attacco è stato diffuso in un’ondata di 5.986 attacchi di phishing, inviati in e-mail a 3.571 dipendenti del KHNP e il primo rilascio di dati includeva informazioni personali su 10.799 dipendenti della KHNP.

“I codici maligni usati per l’hacking dell’operatore nucleare erano gli stessi nella composizione e nei metodi di lavoro del cosiddetto malware ‘kimsuky’ che gli hacker nordcoreani usano.” Il malware è stato compilato, come quello usato nell’attacco Sony, su un computer configurato per la lingua coreana.

La scorsa settimana, cianografie parziali di centrali nucleari, compresi i sistemi di acqua calda dei reattori della centrale nucleare di Kori a Gori, in Corea del Sud, sono trapelate tramite un account Twitter chiamato “Chi sono io = No Nuclear Power“. Il profilo dell’account affermava che l’autore era “presidente del gruppo anti-reattore nucleare delle Hawaii“. Questo è stato il sesto invio di informazioni dal 15 dicembre dello scorso anno. Altri dati rilasciati finora includevano ciò che equivale a una raccolta casuale di dati tecnici, tra cui un manuale per eseguire simulazioni Monte Carlo e documenti sulla progettazione del reattore.

In un recente post su Twitter, l’agenzia di stampa sudcoreana Yonhap ha riferito che l’attaccante “‘si è congratulato’ con il KHNP per aver trovato 7.000 virus, ma ha affermato che altri 9.000 erano in attesa del suo ordine“. Gli aggressori sostenevano anche di avere dati sul programma del reattore nucleare indigeno della Corea del Sud e minacciano di venderli.

“Hanno bisogno di soldi. Solo bisogno di soddisfare alcune richieste… Molti paesi del Nord Europa, del Sud-Est asiatico e del Sud America stanno dicendo che compreranno informazioni sui reattori nucleari. Temono che vendere l’intera informazione possa minare gli sforzi del presidente Park (Geun-hye) per esportare i reattori nucleari“, ha detto il post. Oltre a identificare il malware utilizzato nell’attacco, l’indagine del governo sudcoreano ha rintracciato il traffico Internet relativo all’attacco fino agli indirizzi di una rete nel nord-est della Cina vicino al confine nordcoreano. Il governo aveva già chiesto assistenza al governo cinese per identificare la fonte dell’attacco.

Nel 2018 l’East Security Cyber Threat Intelligence (CTI) Specialized Security Response Center (ESRC) ha rilevato una serie di file dannosi per l’ultimo attacco APT creato il 31 ottobre 2018 e ha completato una risposta di emergenza a dei file dannosi creati in modo intensivo tra le 00:48 e le 13:15 del 31 ottobre, ora coreana (KST), e le versioni a 32 e 64 bit sono state create in modo diverso a seconda dell’ambiente di infezione.

In particolare, questi file dannosi erano camuffati da icone di specifici prodotti di sicurezza in Corea, la lingua delle risorse e delle icone di gruppo è impostata sul codice coreano (1042), e se il computer risultava infetto, le informazioni principali del sistema e i contenuti dell’input da tastiera; dati sensibili come gli account utente potevano essere trapelati all’esterno senza autorizzazione. La risorsa di dialogo del codice dannoso trovata questa volta includeva la didascalia di “Informazioni sul baby“, il codice di testo “baby, versione 1.0”, “Copyright (C) 2017” e utilizza parole chiave simili come funzione mutex.

L’ESRC ha confrontato e analizzato casi simili in passato sulla base dell’intelligence sulle minacce e ha confermato che il vettore di attacco pubblicato il 19 aprile sotto “Operazione Baby Coin” e i codici sottostanti erano fortemente collegati. L’attacco è stato effettuato utilizzando un tema di criptovaluta combinando la vulnerabilità “CVE-2017-11882” e la tecnica di spear phishing, ed è stato confermato che l’attaccante poteva usare liberamente le espressioni coreane. Inoltre, nello stesso flusso di attacco, è stata confermata una storia di utilizzo di un attacco complesso che utilizzava la vulnerabilità del file di documento HWP I principali codici dannosi sono stati distribuiti attraverso il sito Web di editori nel campo infermieristico e medico in Corea e alcuni di essi esistevano in forma crittografata come nei vettori di attacco esistenti. In “Operazione Baby Coin” il file crittografato “UPDATE.CA” è stato creato come file “UPDATE.TMP” decifrato e, analogamente al successivo attacco dell’epoca, in questa operazione è stato utilizzato il file crittografato “store.sys“

Nel maggio del 2018, ASERT ha scoperto una campagna APT definita STOLEN PENCIL, che prende di mira le istituzioni accademiche almeno da maggio 2018. La motivazione dietro l’operazione non era chiara, ma gli attori delle minacce sono sembrati da subito abili nel cercare le credenziali. La strategia composta da e-mail utilizzate per lo spear phishing, portava gli utenti a un sito Web che mostrava un documento esca che richiedeva immediatamente di installare un’estensione di Google Chrome dannosa. Una volta preso piede, gli attori delle minacce utilizzavano strumenti standard per garantire la persistenza, incluso Remote Desktop Protocol (RDP) per mantenere l’accesso.

Un’ampia varietà di domini di phishing implicava altri obiettivi, ma quelli incentrati sul mondo accademico avevano lo scopo di installare un’estensione Chrome dannosa. Un gran numero di vittime, per lo più università, aveva esperienza in ingegneria biomedica, suggerendo forse una motivazione specifica per gli autori di questo attacco dove utilizzavano strumenti di amministrazione Windows integrati e software commerciale standard ed usava RDP per accedere ai sistemi compromessi anziché una backdoor o un Trojan di accesso remoto (RAT). La persistenza post-sfruttamento veniva mantenuta raccogliendo password da un’ampia varietà di fonti come memoria di processo, browser Web, sniffing di rete e keylogger. Non ci sono state prove di furto di dati.

Gli attori delle minacce hanno utilizzato alcuni strumenti per automatizzare le intrusioni ed è stato trovato un archivio ZIP di strumenti che dimostravano la loro propensione alla propagazione del furto di password. All’interno dell’archivio abbiamo trovato i seguenti strumenti:

- KPortScan – un portscanner basato su GUI

- PsExec – uno strumento per eseguire comandi in remoto su sistemi Windows

- File batch per abilitare RDP e ignorare le regole del firewall

- Procdump: uno strumento per eseguire il dump della memoria di processo, insieme a un file batch per eseguire il dump del processo lsass per l’estrazione della password

- Mimikatz: uno strumento per scaricare password e hash

- La suite di exploit Eternal, insieme a file batch per una rapida scansione e sfruttamento

- Nirsoft Mail PassView: uno strumento per scaricare le password di posta salvate

- Nirsoft Network Password Recovery: uno strumento per scaricare la password di Windows salvata

- Nirsoft Remote Desktop PassView: uno strumento per scaricare le password RDP salvate

- Nirsoft SniffPass – uno strumento per annusare la rete per le password inviate tramite protocolli non sicuri

- Nirsoft WebBrowserPassView – uno strumento per scaricare le password memorizzate in una varietà di browser

Chiaramente questo set di strumenti poteva essere utilizzato per cercare le password archiviate in un’ampia gamma di posizioni. Utilizzando una combinazione di password rubate, account backdoor e un servizio RDP ad apertura forzata, è probabile che gli attori delle minacce mantenevano un punto d’appoggio su un sistema compromesso.

Nel febbraio 2019, i ricercatori dell’Unità 42 di Palo Alto Networks hanno identificato le email di spear phishing inviate nel novembre 2018 contenenti un nuovo malware che condivideva l’infrastruttura con i playbook associati alle campagne nordcoreane. Le e-mail di spear phishing sono state scritte per sembrare inviate da un esperto di sicurezza nucleare che lavorava come consulente negli Stati Uniti. Le e-mail sono state inviate utilizzando un indirizzo e-mail pubblico con il nome dell’esperto e avevano un oggetto che faceva riferimento ai problemi nucleari della Corea del Nord. Le e-mail avevano in allegato un documento macro Excel dannoso che, una volta eseguito, ha portato a una nuova famiglia di malware basata su script Microsoft Visual Basic (VB) soprannominata “BabyShark“.

BabyShark era un malware relativamente nuovo perché già visto nel novembre 2018 e veniva lanciato eseguendo il primo stadio HTA da una posizione remota, quindi poteva essere consegnato tramite diversi tipi di file, compresi i file PE e i documenti dannosi. Esfiltrava le informazioni di sistema al server C2, manteneva la persistenza sul sistema e attende ulteriori istruzioni dall’operatore. BabyShark veniva utilizzato in una campagna di spear phishing limitata iniziata a novembre 2018 ed è ancora in corso. L’attore della minaccia dietro di essa aveva un chiaro obiettivo di raccogliere informazioni relative ai problemi di sicurezza nazionale dell’Asia nord-orientale. Le e-mail di spear phishing e le esche ben realizzate suggerivano l’azione mirata dell’attore e finalizzata a raccogliere le ultime informazioni. Anche se non è definitivo, l’attore delle minacce dietro BabyShark è stato associato allo stesso gruppo che ha usato la famiglia di malware KimJongRAT, condividendo le risorse impiegate nella campagna STOLEN PENCIL.

BabyShark aveva una catena di infezione a più stadi con controlli tra ogni stadio per garantire che solo gli host mirati siano avanzati allo stadio successivo, prima di essere finalmente segnalati all’attaccante.

Il malware secondario viene consegnato come set:

- un caricatore EXE

- un caricatore DLL

- un carico utile codificato

La funzionalità dei caricatori EXE e DLL è la stessa: l’unica differenza è il tipo di file. Questi caricatori venivano poi eseguiti alla ricezione di un comando di esecuzione: “execute” per invocare il caricatore di tipo EXE o “power com” per lanciare il caricatore di tipo DLL. Per avere due diversi tipi di caricatori era chiara la necessità di ridondanza per caricare il payload in caso di interruzione del software anti-virus.

Gli attacchi maligni che sfruttavano il malware BabyShark hanno ampliato la loro operazione per colpire il settore delle criptovalute. L’implementazione lato server del malware ha mostrato che l’autore ha fatto alcuni sforzi per mantenere la sicurezza operativa per il funzionamento del malware e delle infrastrutture C2. L’attore della minaccia sfruttava altri strumenti sviluppati su misura nelle loro campagne. In questo caso, erano PCRat e KimJongRAT.

Il 7 gennaio 2019, una mail di spear-phishing con un allegato dannoso è stata inviata ai membri del corpo stampa del Ministero dell’Unificazione. Si presumeva da subito che gli autori dietro la mail e il malware fossero il cosiddetto gruppo Kimsuky. Nel frattempo, notevoli segnali indicavano una lista di obiettivi ampliata ad aziende finanziarie e organizzazioni di criptovalute, insieme al settore politico. Poiché la situazione economica della Corea del Nord continuava a deteriorarsi a causa delle sanzioni in corso, gli aggressori sembravano mirare a guadagni finanziari oltre all’agenda politica. Kimsuky è stato responsabile di una serie di attacchi recenti che hanno preso di mira aziende e istituzioni sudcoreane:

- gli identici codici shell;

- malware che condividono gli stessi codici e processi operativi;

- e la generazione di identici malware aggiuntivi e identici IP per la connessione allo stesso server C&C.

Oltre a eludere il rilevamento da parte delle soluzioni di sicurezza con file criptati, Kimsuky utilizzava varie tecniche come l’auto-cancellazione e nomi di file variabili per eludere i ricercatori di sicurezza. Tuttavia, c’è un fattore notevole a cui dovremmo prestare attenzione. Kimsuky, dopo aver mostrato tale subdolezza, ha utilizzato le stesse vulnerabilità di Hancom Office e i codici shell utilizzati nei precedenti attacchi del 2014. Ciò rivela che Kimsuky era ben consapevole del fatto che gli obiettivi continuano a utilizzare versioni obsolete di Hancom Office senza applicare gli aggiornamenti di sicurezza di base.

Inchieste

I Core Update di Google censurano Internet e fomentano truffe SEO

Da quando è iniziata l’epoca dell’intelligenza artificiale, Google sta trasformando la rete. Google ha la capacità di farlo? Assolutamente sì, essendo l’azienda monopolista su cui si basa il maggior numero di ricerche online. Non solo grazie al suo motore di ricerca, ma anche grazie a YouTube, un altro potente motore di ricerca video appartenente alla stessa azienda statunitense.

L’aspetto più importante di questa situazione, già descritto da Matrice Digitale, riguarda la componente su cui Google sta basando la ricerca. Nei risultati si trovano spesso aziende con solidi rapporti con la società e considerate autorevoli. Stiamo assistendo a cambiamenti significativi nel mondo della ricerca, dipendenti dalle scelte editoriali di Google, azienda che sembra non riuscire a trovare una linea chiara oppure ce l’ha e non risulta essere la migliore per la totalità degli utenti e degli imprenditori.

SEO prima vittima ed Editori privilegiati

Le prime vittime sono stati i siti internet che per anni hanno lavorato sul posizionamento SEO (Search Engine Optimization). Questa attività ha subito cambiamenti radicali, soprattutto a causa dei Core Update di Google: aggiornamenti strutturali dell’algoritmo che determinano il posizionamento delle pagine. Il funzionamento esatto di questi aggiornamenti non è chiaro, ma esistono sospetti che non si tratti di un algoritmo autonomo. Emergono ipotesi di rapporti diretti tra Google e aziende editoriali, che ricevono finanziamenti per produrre informazione. Un tempo garantiti dallo Stato, questi fondi provengono ora da privati verso altri privati. Un settore, quello di Google News, che rappresenta una lobby gestita dai soliti noti ed in mano alla politica così come raccontato nell’inchiesta a tema di Matrice Digitale.

Google fa politica, riscrive la storia e chiude il mercato

Google non risponde solo a logiche commerciali, ma mostra un indirizzo politico, influenzato da lobbisti e dinamiche globali. Con l’eventuale ritorno di Donald Trump, potrebbe modificare il proprio posizionamento sui contenuti visibili in rete anche se ad oggi risulta essere in antitesi alla cordata di Musk dove si sono aggregati dopo l’esito delle elezioni sia Zuckerberg sia Bezos con tanto di strizzatina d’occhio da parte di Gates.

Un altro aspetto rilevante è l’ascesa di nuovi motori di ricerca basati su intelligenza artificiale, come SearchGPT di OpenAI, che fornisce risposte in base a domande anziché parole chiave. Questo fenomeno solleva questioni legate a linee politiche imposte da multinazionali, governi e organi sovranazionali.

Google sta riscrivendo la storia: deindicizza o rende inutili contenuti alternativi rispetto alla narrazione mainstream dell’informazione, della ricerca scientifica e della politica. Giornalisti e artisti vengono relegati in fondo ai risultati di ricerca, generando caos tra chi si occupa di ottimizzazione dei contenuti e chi cerca di emergere nel panorama informativo.

I Core Update e l’esempio della manina dietro l’algoritmo

I Core Update premiano spesso siti improbabili a scapito di quelli storici e di qualità. L’ottimizzazione della ricerca proposta da Google si basa su due principi: la velocità di caricamento e l’autorevolezza. La velocità è valutata tramite i Core Web Vitals, mentre l’autorevolezza si costruisce attraverso citazioni da fonti ritenute autorevoli. Questo sistema ha spinto le testate editoriali a omettere chi ha dato la notizia per primo, modificando il panorama giornalistico oltre a fomentare un mercato parallelo di citazioni a pagamento sulla base di insider trader all’interno delle redazioni di siti posizionati con un ottimo page rank.

Google censura le notizie e non premia il giornalismo

Google dovrebbe premiare, secondo regole meritocratiche, chi fornisce le notizie in anteprima. Tuttavia, l’algoritmo sembra invece favorire chi mantiene rapporti privilegiati con l’azienda. Parallelamente, l’utilizzo dell’intelligenza artificiale nei contenuti ha premiato siti di affiliazione di dubbia qualità, dimostrando l’incoerenza del sistema dove richiede contenuti esclusivi per poter indicizzare in modo privilegiato i contenuti. Google censura inoltre notizie esclusive, che spesso non appaiono tra i risultati di ricerca nelle categorie news o video e non è chiaro secondo quale principio.

Google facilita le truffe nel mercato SEO ?

Le regole opache di Google stanno trasformando il settore, creando difficoltà a chi si occupa di SEO, costringendo molti professionisti a cambiare mestiere o a proporre servizi poco efficaci.

Questa situazione sta livellando il mercato verso il basso. Da un lato, esistono persone oneste ma impreparate; dall’altro, truffatori che approfittano di aziende incapaci di navigare le nuove regole. I Core Update stanno favorendo un sottobosco di figure poco professionali, aumentando la sfiducia nelle opportunità offerte da Internet.

Il web, un tempo simbolo di libertà e accessibilità, sta diventando un luogo sempre più chiuso e costoso. Oggi, per emergere, non basta più creare un blog o un sito di qualità: bisogna investire ingenti somme per promuovere contenuti indicizzati ma invisibili senza la garanzia di un ritorno. Questo sistema alimenta il business dei social network, creando un cartello economico che avvantaggia un ristretto gruppo di grandi aziende.

La rete sta subendo una trasformazione radicale, diventando sempre meno libera e non solo per quanto riguarda la varietà delle informazioni, ma anche per le possibilità di accesso al mercato globale. I contenuti vengono manipolati per favorire narrazioni di parte, alimentando sistemi propagandistici, a volte anche di tipo militare visti gli ultimi tempi, capaci di spingere intere società verso conflitti prima social e, in casi estremi, globali.

Inchieste

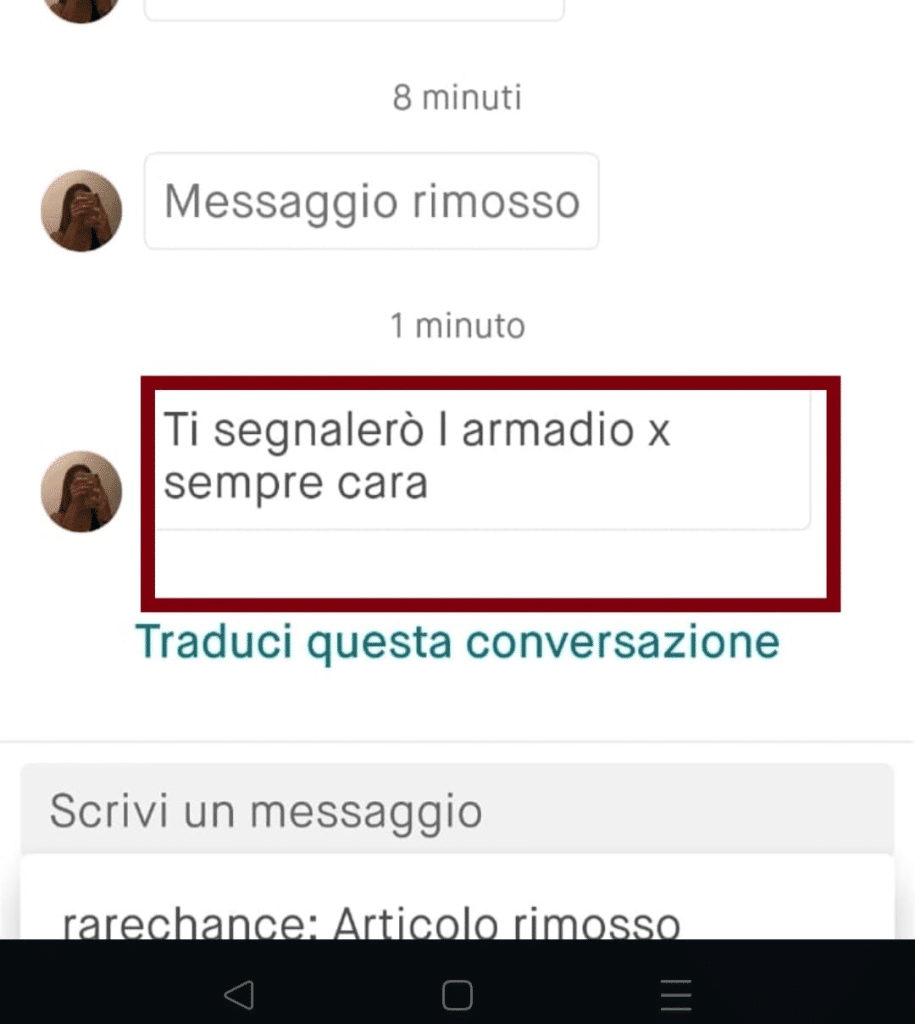

Stalking, bullismo e Report Bombing su Vinted: assistenza latita

Tempo di lettura: 3 minuti. La storia di Chiara, vittima di report bombing su Vinted, evidenzia gravi carenze nella gestione dei reclami e nella protezione degli utenti da bullismo e stalking digitale.

Le piattaforme di e-commerce e scambio di beni usati, come Vinted, sono sempre più diffuse grazie alla loro capacità di connettere persone in cerca di convenienza e sostenibilità. Tuttavia, quando il sistema di gestione dei reclami e la moderazione non funzionano come dovrebbero, queste piattaforme possono trasformarsi in un terreno fertile per abusi e vessazioni al limite dello stalking. Questo è il caso di una venditrice esperta, che chiameremo Chiara, la cui esperienza raccontata in ESCLUSIVA a Matrice Digitale getta luce su gravi falle nella gestione di problematiche critiche da parte di Vinted e della tecnica del Report Bombing subita per mesi.

Dieci mesi di vessazioni

Chiara, iscritta su Vinted dal 2021 con un profilo di alta reputazione (340 recensioni, 4.9 di rating), si è trovata vittima di un autentico report bombing. Dopo un diverbio con un’utente aggressiva sul forum, il suo account è diventato il bersaglio di segnalazioni continue, apparentemente infondate. Secondo quanto riferito, l’utente in questione ha dedicato mesi a segnalare ripetutamente i suoi articoli, portando alla rimozione di inserzioni, al blocco temporaneo dell’account e, infine, a una sospensione permanente.

Le segnalazioni, spesso ridicole, includevano accuse di:

- Vendita di articoli inesistenti o doppi (anche quando non lo erano).

- Violazioni di copyright, nonostante Chiara avesse dimostrato di essere l’autrice delle immagini.

- Vendita di brand contraffatti, malgrado fossero presenti etichette, scontrini e altri documenti di autenticità.

- Articoli ritenuti non sicuri, senza prove concrete.

Nonostante le numerose prove fornite da Chiara, Vinted ha risposto con messaggi preconfezionati e, nei casi di insistenza, con risposte giudicate sgarbate e prive di umanità.

Assenza di tutela e inadeguatezza dell’assistenza

Chiara ha segnalato ripetutamente le minacce ricevute, allegando prove documentali, ma le sue richieste sono rimaste inascoltate. Paradossalmente, l’utente che ha perpetuato il report bombing continua a utilizzare la piattaforma indisturbata, nonostante alcune recensioni la descrivano come una persona problematica.

Dopo mesi di tentativi infruttuosi, Chiara ha aperto un reclamo presso un organo europeo (ODR), ma anche in questo caso non ha ottenuto alcuna risposta. Ha inoltre tentato di contattare Vinted attraverso l’indirizzo email legal@vinted.it, indicato come riferimento per controversie legali, senza ricevere alcun riscontro.

La questione del bullismo sulle piattaforme digitali

L’esperienza di Chiara mette in evidenza un problema sistemico. Nonostante il grande successo di Vinted, la piattaforma sembra trascurare l’importanza di una gestione responsabile delle problematiche degli utenti favorendo non solo il proliferare di truffe, ma anche la stalking ai danni dei venditori. Le accuse di bullismo e stalking digitale non possono essere ignorate, soprattutto quando si tratta di episodi documentati con prove.

La mancanza di un’assistenza adeguata solleva interrogativi sulla capacità di Vinted di proteggere i propri utenti da abusi e vessazioni. In un’era in cui le denunce per comportamenti scorretti online sono in aumento, è essenziale che piattaforme di questa portata si dotino di strumenti efficaci per contrastare episodi di cyberbullismo e stalking.

La vicenda di Chiara non è un caso isolato, sono tante le anomalie raccontate da Matrice Digitale su Vinted ed il suo sistema spesso claudicante nel garantire venditori e consumatori vittime di truffe e minacce, ma rappresenta un esempio emblematico di come l’assenza di un’assistenza efficace possa esacerbare situazioni già gravi. È fondamentale che Vinted e altre piattaforme simili rivedano le loro politiche di moderazione e assistenza, adottando un approccio più umano e trasparente per garantire la sicurezza e la tutela di tutti gli utenti.

Inchieste

Elezioni annullate in Romania: cosa è successo? E’ un colpo di stato?

Tempo di lettura: 5 minuti. Romania annulla le elezioni presidenziali: 85.000 cyberattacchi e manipolazione su TikTok costringono a ripetere il primo turno.

La Romania si trova nel mezzo di una crisi politica e tecnologica senza precedenti: la Corte Costituzionale ha annullato il primo turno delle elezioni presidenziali dopo oltre 85.000 attacchi informatici contro i sistemi elettorali e un’influenza significativa su TikTok attribuita a campagne coordinate. Questi eventi hanno portato all’annullamento del ballottaggio previsto e all’intervento della Commissione Europea per indagare su manipolazioni sistemiche e rischi legati alla piattaforma.

Cyberattacchi e manipolazione elettorale

Secondo il Servizio di Intelligence Rumeno (SRI), il sistema elettorale è stato preso di mira da oltre 85.000 cyberattacchi, compresi tentativi di compromissione dei server dell’Autorità Permanente Elettorale. Questi attacchi, attribuiti a un presunto attore statale, avevano come obiettivo il furto di credenziali e la manipolazione dei dati elettorali.

Un altro elemento chiave è stato l’uso di TikTok per influenzare gli elettori. Una rete di 25.000 account falsi ha promosso il candidato pro-Mosca, Călin Georgescu, attraverso video virali e strategie coordinate di disinformazione. Sebbene non vi siano prove che il candidato fosse direttamente coinvolto, la Corte Costituzionale ha sottolineato che l’intero processo elettorale è stato compromesso, richiedendo la ripetizione del primo turno.

Le manipolazioni non si sono limitate alla disinformazione. Credenziali rubate sono state trovate in forum russi, alimentando preoccupazioni sulla sicurezza dei dati e sull’integrità del voto. La decisione della Corte di annullare le elezioni è stata definita dal Primo Ministro Marcel Ciolacu come “l’unica soluzione possibile per preservare la democrazia”.

Intervento della Commissione Europea

In seguito agli eventi, la Commissione Europea ha emesso un ordine di conservazione dei dati per TikTok, obbligando la piattaforma a conservare documenti relativi ai rischi sistemici che potrebbero minacciare i processi elettorali. Questo include informazioni sui sistemi di raccomandazione e sull’uso di account falsi per manipolare l’opinione pubblica.

TikTok è stata anche invitata a fornire dettagli sul modo in cui affronta i rischi derivanti dall’uso non autentico del servizio, come bot e campagne coordinate. La piattaforma ha dichiarato di aver rimosso alcune reti di account, ma la portata delle manipolazioni rimane oggetto di indagini approfondite.

La Commissione Europea, in base al Digital Services Act, mira a garantire che TikTok rispetti gli obblighi di trasparenza e sicurezza, evitando interferenze in ulteriori elezioni all’interno dell’Unione Europea.

Cosa non torna dal rapporto dell’intelligence sulle elezioni in Romania?

Mancanza di prove convincenti

I documenti di intelligence non forniscono prove concrete di interferenze straniere o manipolazioni. Al contrario, si basano su parallelismi circostanziali con presunti metodi russi utilizzati in altri contesti (ad esempio in Ucraina e Moldavia). Pur documentando una campagna su TikTok a favore di Călin Georgescu, con 25.000 account coordinati tramite Telegram, mancano evidenze definitive di:

- Amplificazione artificiale (ad esempio, bot o account falsi).

- Finanziamenti esteri o coinvolgimento diretto di attori statali.

- Un chiaro nesso causale tra la campagna e i cambiamenti nel comportamento degli elettori.

L’esistenza di campagne coordinate sui social media non è di per sé né sospetta né insolita, ma rappresenta una pratica standard nella politica moderna a livello globale.

Errata interpretazione dell’attività nella Campagna Elettorale

Le attività descritte—canali Telegram coordinati, pagamenti a influencer, messaggi specifici—sono in linea con le normali strategie di marketing digitale. Le tariffe riportate per gli influencer (400 lei per 20.000 follower o 1.000 euro per video promozionale) rientrano nei parametri di mercato. Questo solleva dubbi sul fatto che la campagna sia stata ingiustamente etichettata come dannosa solo per la sua efficacia o sofisticazione.

Parallelismi circostanziali vs prove concrete

L’affidamento dei documenti a paralleli con operazioni russe è problematico. Comportamenti come l’attivazione di account dormienti durante le elezioni sono comuni quando cresce l’interesse politico e non solo in Romania. Insinuare manipolazioni senza prove tecniche di amplificazione o account falsificati confonde la linea tra campagne strategiche e interferenze malevole.

Influenza sugli Elettori e efficacia non dimostrata

Sebbene la campagna possa aver aumentato la visibilità di Georgescu, i documenti non forniscono metriche di coinvolgimento complete, come:

- La reale portata e impatto dei contenuti oltre il numero di visualizzazioni.

- Quanti elettori hanno effettivamente cambiato preferenza.

- Se questa campagna sia stata determinante rispetto a fattori tradizionali come politiche, copertura mediatica o insoddisfazione generale per gli altri candidati.

Precedente più ampio

Annullare un’elezione basandosi sull’esistenza di una campagna social coordinata è senza precedenti. Stabilendo questo standard, la corte rumena rischia di:

- Minare i processi democratici invalidando le elezioni basandosi su sospetti piuttosto che su prove.

- Creare un precedente che potrebbe essere usato per contestare risultati scomodi sotto la giustificazione di combattere interferenze.

- Scoraggiare campagne politiche legittime per il timore di accuse simili.

Danneggiare la Democrazia per proteggerla: analisi dell’autore

Quanto accaduto in Romania rappresenta il primo caso di elezioni annullate a causa dell’influenza della rete. Non è chiaro, vista l’assenza di prove inconfutabili, se la causa principale sia stata la presenza di un candidato contrario alle posizioni di Bruxelles o un’ingerenza russa. Tuttavia, è evidente che i servizi di intelligence rumeni, strettamente collegati agli Stati Uniti, abbiano un ruolo importante, considerando anche il forte interesse della NATO in Romania, con la costruzione di diverse basi militari installate per far fronte all’invasione militare del Cremlino: soggetto accusato di sponsorizzare il candidato vincente.

D’altra parte, è altrettanto rilevante la presenza di una componente russa che, attraverso strumenti democratici, potrebbe aver influenzato i cittadini rumeni, configurando una sorta di “conquista pacifica” a botte di post sui social network. Questo porta a una riflessione cruciale: indipendentemente dall’eventuale ingerenza verificatasi sul social network cinese, la situazione suggerisce un interrogativo più ampio.

L’Europa, che si proclama baluardo dei principi democratici, è davvero disposta ad applicare tali principi in ogni circostanza?

Le elezioni continuano ad avere un ruolo determinante, o sono percepite come una minaccia per l’establishment?

Per la Romania, le elezioni rappresentano un pericolo per il potere costituito ma, al contempo, restano un patrimonio da tutelare come dovrebbe essere in ogni democrazia.

Un parallelismo può essere tracciato con le ultime elezioni statunitensi, dove il social network di Elon Musk ha avuto un ruolo rilevante per Donald Trump. Nonostante le accuse di favoritismi da parte di Musk, che avrebbe amplificato le visualizzazioni di Trump e del Partito Democratico, emerge un tema chiave:

perché l’Unione Europea non interviene costantemente contro le grandi piattaforme che, attraverso forme di censura, sostengono in modo evidente le narrazioni europeiste?

Il rischio è che, indipendentemente dal volere popolare, prevalga una narrazione costruita nel medio-lungo periodo, orientata a eliminare voci contrarie all’interno dell’arena democratica. Questo potrebbe portare a un punto di rottura: se il processo fosse davvero così, l’Occidente perderebbe il ruolo di modello democratico globale, e la sua democrazia non potrebbe più essere considerata un faro per il resto del mondo.

Proprio per questo motivo, ironia della sorte, la decisione di annullare l’elezione potrebbe fare più danni alla democrazia di qualsiasi presunta manipolazione. Intervenendo sulle scelte degli elettori basandosi su accuse non provate, le autorità rischiano di erodere la fiducia pubblica nei processi elettorali. Questo approccio potrebbe incoraggiare altri governi a usare accuse simili per reprimere il dissenso o annullare risultati non graditi ed il caso Georgia rappresenta il caso da scongiurare dove i democratici europeisti imbracciano la protesta violenta per sovvertire l’esito elettorale.

La decisione della Corte Costituzionale rumena sottolinea l’importanza di prove chiare e trasparenza nelle decisioni che riguardano i processi democratici. Sebbene sia fondamentale proteggere le elezioni da interferenze, azioni intraprese senza prove concrete rischiano di delegittimare le istituzioni stesse. Questo caso dovrebbe servire da monito sul delicato equilibrio tra sicurezza nazionale e integrità democratica.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone6 giorni ago

Smartphone6 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica4 giorni ago

Sicurezza Informatica4 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica9 ore ago

Sicurezza Informatica9 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoMicrosoft Patch Tuesday dicembre 2024: sicurezza e funzionalità