Multilingua

AMD e Meta insieme per il riciclo di RAM con CXL

Tempo di lettura: < 1 minuto. AMD e Meta lavorano su CXL per riciclare petabyte di RAM, promettendo risparmi e prestazioni migliori per iperscalatori

AMD ha unito le forze con Meta per sviluppare una tecnologia che potrebbe rivoluzionare l’uso della memoria nei server, utilizzando la tecnologia Compute Express Link (CXL). Questo standard aperto per l’interfaccia ad alta velocità tra processore e dispositivo o memoria può portare a un utilizzo della memoria molto più efficiente, consentendo agli iperscalatori di risparmiare decine di milioni di dollari e migliorare le prestazioni contemporaneamente.

Innovazione nel riciclo della memoria con CXL

Durante il Global Summit 2023 del Open Compute Project (OCP), è stata presentata una dimostrazione di espansione della memoria CXL 2.0, costruita intorno a un processore AMD EPYC 9004 Genoa. Questa configurazione permette di riutilizzare la memoria DRAM esistente, interfacciandosi con la RAM DDR4 o DDR5, il che potrebbe portare a significativi risparmi sui costi, soprattutto considerando l’investimento richiesto per la gestione dei data center durante la transizione dalla DDR4 alla DDR5.

Efficienza e risparmio

L’uso della memoria CXL rappresenta una soluzione per le aziende che vogliono smettere di utilizzare le unità di RAM DDR4, permettendo loro di integrarle come memoria aggiuntiva per rafforzare le configurazioni dei server. Con diverse configurazioni di memoria CXL in sviluppo, la tecnologia promette di ridurre la latenza e il consumo energetico, oltre a incrementare la capacità dei server.

Sviluppi futuri e impatto sul mercato

Samsung ha già introdotto una nuova versione della sua memoria DRAM, che integra un controller ASIC CXL e 512GB di DRAM DDR5, offrendo un significativo aumento di capacità. Questi sviluppi indicano un futuro in cui la memoria CXL potrebbe diventare uno standard per l’espansione e l’efficienza dei server.

Multilingua

DarkGate e l’iniezione di Template Remoti: nuove tattiche di attacco

Tempo di lettura: 2 minuti. Nuove tattiche di DarkGate: iniezione di template remoti per aggirare le difese e infettare con malware tramite documenti Excel.

Recentemente, Cisco Talos ha rilevato un aumento significativo di campagne email malevole contenenti allegati sospetti di Microsoft Excel che, una volta aperti, infettano il sistema della vittima con il malware DarkGate. Queste campagne, attive dalla seconda settimana di marzo, utilizzano tecniche, tattiche e procedure (TTP) mai osservate prima negli attacchi DarkGate.

Tecnica dell’Iniezione di Template Remoti

Le recenti campagne di DarkGate sfruttano una tecnica chiamata “Remote Template Injection” per bypassare i controlli di sicurezza delle email e ingannare l’utente a scaricare ed eseguire codice malevolo quando viene aperto il documento Excel. Questa tecnica consente di importare template da fonti esterne per espandere le funzionalità di un documento, eludendo i protocolli di sicurezza che potrebbero non essere stringenti per i template rispetto ai file eseguibili.

Dettagli Tecnici dell’Attacco

Le email malevole individuate da Cisco Talos contenevano allegati di Excel con nomi distintivi, principalmente riguardanti questioni finanziarie o ufficiali, per convincere il destinatario ad aprire il documento. L’infezione inizia quando il documento Excel viene aperto, scaricando ed eseguendo un file VBS da un server controllato dall’attaccante. Il file VBS contiene un comando che esegue uno script PowerShell dal server di comando e controllo (C2) di DarkGate.

Cambiamenti nei Payload e nei Linguaggi di Scripting

Dal 12 marzo 2024, le campagne di DarkGate hanno iniziato a utilizzare script AutoHotKey invece di AutoIT. AutoHotKey offre funzionalità avanzate di manipolazione del testo, supporto per hotkey e una vasta libreria di script user-contributed. Gli script AutoHotKey scaricano e decodificano dati binari direttamente in memoria, eseguendo il payload di DarkGate senza mai salvarlo su disco.

Meccanismi di Persistenza

I componenti utilizzati durante l’ultima fase dell’infezione vengono memorizzati nella directory C:\\ProgramData\\cccddcb\\. La persistenza attraverso i riavvii viene stabilita creando un file di collegamento nella directory di avvio del sistema infetto. Cisco Talos ha sviluppato meccanismi di rilevamento e blocco per queste campagne su prodotti Cisco Secure.

Multilingua

LightSpy: la nuova minaccia per macOS

Tempo di lettura: 3 minuti. Il malware LightSpy che prende di mira i dispositivi macOS, i metodi di infezione e le funzionalità dei plugin per l’esfiltrazione di dati.

Recentemente, è stata scoperta una variante del malware LightSpy che prende di mira i dispositivi macOS. Questo malware, originariamente noto per attaccare dispositivi iOS e Android, ha ora dimostrato di poter compromettere anche i sistemi macOS. Le indagini condotte da ThreatFabric e Huntress hanno rivelato dettagli tecnici significativi sulle capacità di questo malware e sui metodi utilizzati per infettare i dispositivi.

Contesto e Scoperta

Il framework di spyware LightSpy è noto per la sua versatilità e capacità di compromettere vari sistemi operativi. Originariamente, il malware ha preso di mira dispositivi iOS e Android, ma ora ha esteso il suo raggio d’azione a macOS. La variante per macOS è stata identificata tramite campioni caricati su VirusTotal e analizzati da Huntress e ThreatFabric.

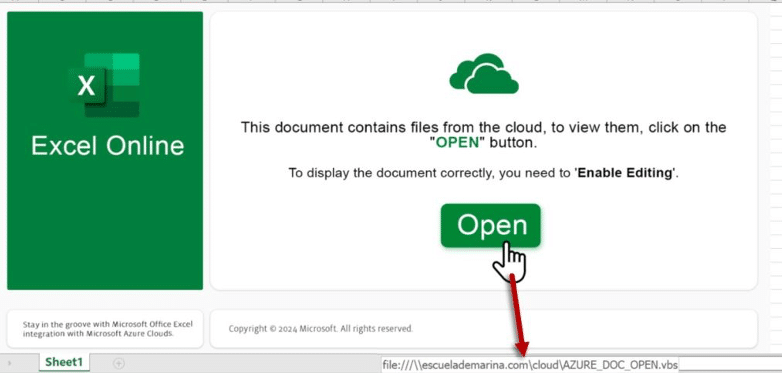

Metodi di Infezione

Il gruppo di attori malevoli dietro LightSpy utilizza exploit pubblicamente disponibili per distribuire gli impianti su macOS. Due exploit noti, CVE-2018-4233 e CVE-2018-4404, sono stati utilizzati per colpire versioni di macOS 10.13.3 e iOS precedenti alla 11.4.

Il malware inizia con l’esecuzione arbitraria di codice tramite una vulnerabilità di WebKit all’interno di Safari, seguita da un’escalation di privilegi specifica del sistema operativo.

Analisi Tecnica

Fase Iniziale

Il punto di partenza dell’attacco è un exploit di WebKit che consente l’esecuzione di codice arbitrario non privilegiato. Una volta attivato, l’exploit distribuisce un payload denominato “20004312341.png”, che è in realtà un file eseguibile MachO x86_64 contenente una funzione di iniezione.

Downloader Intermedio

Il file “20004312341.png” decifra un blocco di 0x400 byte incorporato nel file eseguibile e lancia il risultato utilizzando launchd. Questo script scarica tre ulteriori file utilizzando l’utilità curl, inclusi “ssudo” (un exploit di escalation dei privilegi), “ddss” (un file di cifratura/decifratura) e un archivio ZIP contenente “update” e “update.plist”.

Loader e Persistenza

Il file “update” è progettato per configurare e avviare il Core di LightSpy, fornendo le informazioni necessarie per la comunicazione con il server di comando e controllo (C2). Una volta eseguito, “update” assicura la persistenza nel sistema utilizzando launchctl, avviandosi ad ogni riavvio del sistema.

Funzionalità del Core e Plugin

Il Core di LightSpy è responsabile della raccolta delle informazioni sul dispositivo e della gestione dei comandi dal server C2. Utilizza un database SQLite per memorizzare dati di configurazione, comandi e piani di controllo. Durante l’indagine, è stata scoperta una versione del Core denominata “C40F0D27”, che funge da orchestratore del framework di sorveglianza.

Plugin Specifici

LightSpy per macOS supporta 10 plugin principali per l’esfiltrazione di informazioni private:

- SoundRecord: Registra l’audio dal microfono del dispositivo.

- Browser: Esfiltra la cronologia dei browser Safari e Chrome.

- CameraModule: Scatta foto utilizzando la fotocamera del dispositivo.

- FileManage: Esfiltra e manipola file e directory, compresi dati da messaggistica come WeChat, Telegram e QQ.

- Keychain: Esfiltra password, certificati e chiavi dalla Keychain di Apple.

- LanDevices: Scansiona la rete locale per trovare dispositivi connessi.

- Softlist: Esfiltra l’elenco delle applicazioni installate e dei processi in esecuzione.

- ScreenRecorder: Registra video dello schermo del dispositivo.

- ShellCommand: Fornisce una shell remota per l’operatore.

- WiFi: Esfiltra dati sulle reti Wi-Fi vicine e la cronologia delle connessioni Wi-Fi.

Implicazioni e Conclusioni

La scoperta della variante macOS di LightSpy dimostra che il malware è in continua evoluzione e in grado di prendere di mira una gamma più ampia di dispositivi. Gli utenti di macOS devono essere consapevoli delle potenziali minacce e adottare misure per proteggere i loro sistemi, inclusi aggiornamenti regolari e l’uso di strumenti di sicurezza avanzati. La collaborazione tra ricercatori di sicurezza e aziende come Huntress e ThreatFabric è cruciale per identificare e mitigare queste minacce.

Multilingua

Commando Cat: Cryptojacking innovativo che sfrutta i Server API Remoti di Docker

Tempo di lettura: 2 minuti. Commando Cat, un attacco di cryptojacking che sfrutta i server API remoti di Docker esposti, mette in luce la necessità di pratiche di sicurezza robuste per i contenitori.

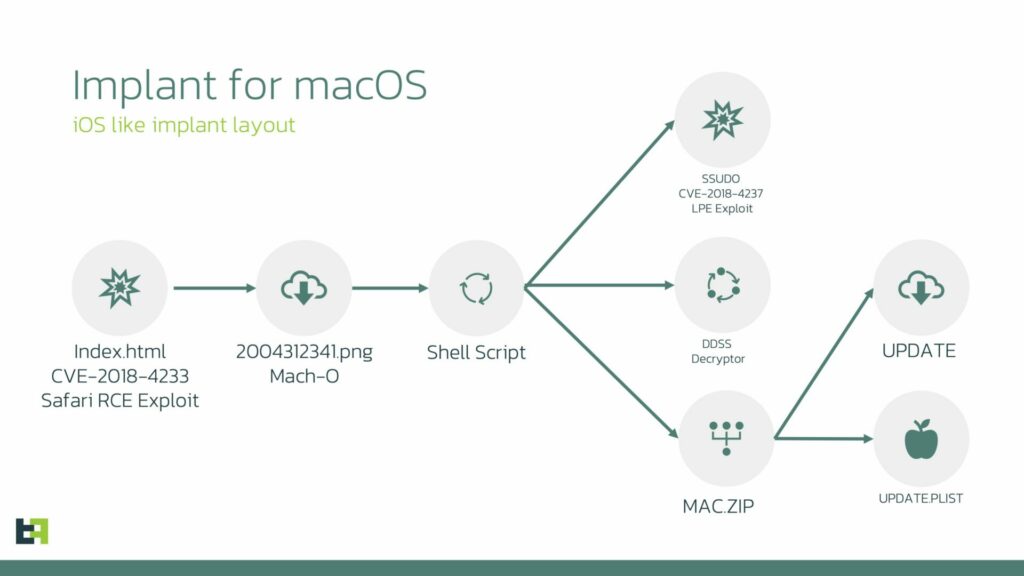

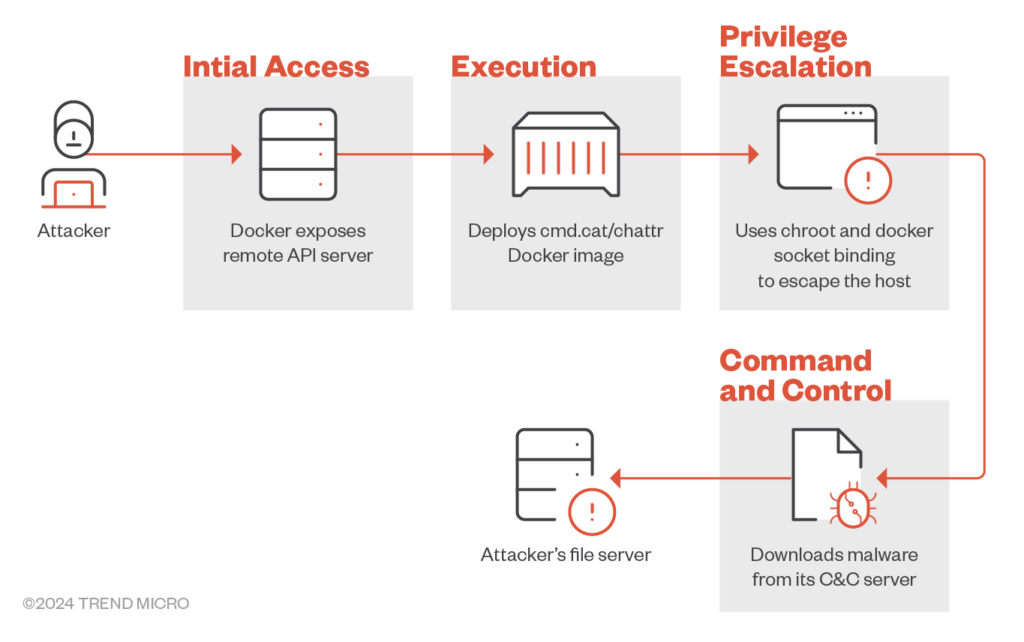

Un nuovo attacco di cryptojacking, denominato Commando Cat, sta prendendo di mira i server API remoti di Docker esposti per distribuire miner di criptovalute. Gli attaccanti utilizzano immagini Docker del progetto open-source Commando per eseguire questa campagna.

Dettagli dell’Attacco Commando Cat

Il team di ricercatori ha analizzato una campagna di attacco che sfrutta i server API remoti di Docker esposti per distribuire miner di criptovalute. Gli attaccanti impiegano l’immagine Docker cmd.cat/chattr per ottenere l’accesso iniziale, utilizzando tecniche come chroot e il binding dei volumi per uscire dal contenitore ed accedere al sistema host.

Accesso Iniziale

Per ottenere l’accesso iniziale, l’attaccante distribuisce un’immagine Docker denominata cmd.cat/chattr. Una volta distribuita, l’attaccante crea un contenitore Docker basato su questa immagine e utilizza chroot per uscire dal contenitore e ottenere l’accesso al sistema operativo host. Successivamente, utilizza curl o wget per scaricare il binario malevolo sul sistema host.

Sequenza dell’Attacco

- Probing del Server API Remoto di Docker: L’attacco inizia con una richiesta di ping al server API remoto di Docker per verificare lo stato del server.

- Creazione del Contenitore con l’Immagine cmd.cat/chattr: Una volta confermato che il server è operativo, l’attaccante procede a creare un contenitore utilizzando l’immagine cmd.cat/chattr.

- Escape dal Contenitore: L’attaccante utilizza chroot e il binding dei volumi per sfuggire al contenitore. Il binding /:/hs monta la directory root dell’host nella directory /hs del contenitore, garantendo all’attaccante l’accesso illimitato al file system dell’host.

- Creazione dell’Immagine Docker in Caso di Assenza: Se la richiesta di creazione del contenitore restituisce un errore di “immagine non trovata”, l’attaccante scarica l’immagine chattr dal repository cmd.cat.

- Distribuzione del Contenitore: Con l’immagine pronta, l’attaccante crea un contenitore Docker ed esegue un payload codificato in base64, che tradotto risulta essere uno script shell malevolo che scarica ed esegue un binario malevolo dal server di comando e controllo.

Raccomandazioni per la Sicurezza

Per proteggere gli ambienti di sviluppo dagli attacchi che prendono di mira i contenitori e gli host, Trend Micro raccomanda di adottare le seguenti best practices:

- Configurare correttamente i contenitori e le API per minimizzare il rischio di attacchi.

- Utilizzare solo immagini Docker ufficiali o certificate.

- Eseguire i contenitori senza privilegi di root.

- Configurare i contenitori in modo che l’accesso sia garantito solo a fonti attendibili, come la rete interna.

- Eseguire audit di sicurezza a intervalli regolari per rilevare eventuali contenitori e immagini sospetti.

La campagna di attacco Commando Cat mette in luce la minaccia rappresentata dall’abuso dei server API remoti di Docker esposti. Sfruttando le configurazioni Docker e utilizzando strumenti open-source come cmd.cat, gli attaccanti possono ottenere l’accesso iniziale e distribuire binari malevoli, eludendo le misure di sicurezza convenzionali. Questo evidenzia l’importanza di implementare robuste pratiche di sicurezza per i contenitori.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone6 giorni ago

Smartphone6 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica4 giorni ago

Sicurezza Informatica4 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica9 ore ago

Sicurezza Informatica9 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoPUMAKIT: analisi del RootKit malware Linux