Sommario

Un nuovo attacco di cryptojacking, denominato Commando Cat, sta prendendo di mira i server API remoti di Docker esposti per distribuire miner di criptovalute. Gli attaccanti utilizzano immagini Docker del progetto open-source Commando per eseguire questa campagna.

Dettagli dell’Attacco Commando Cat

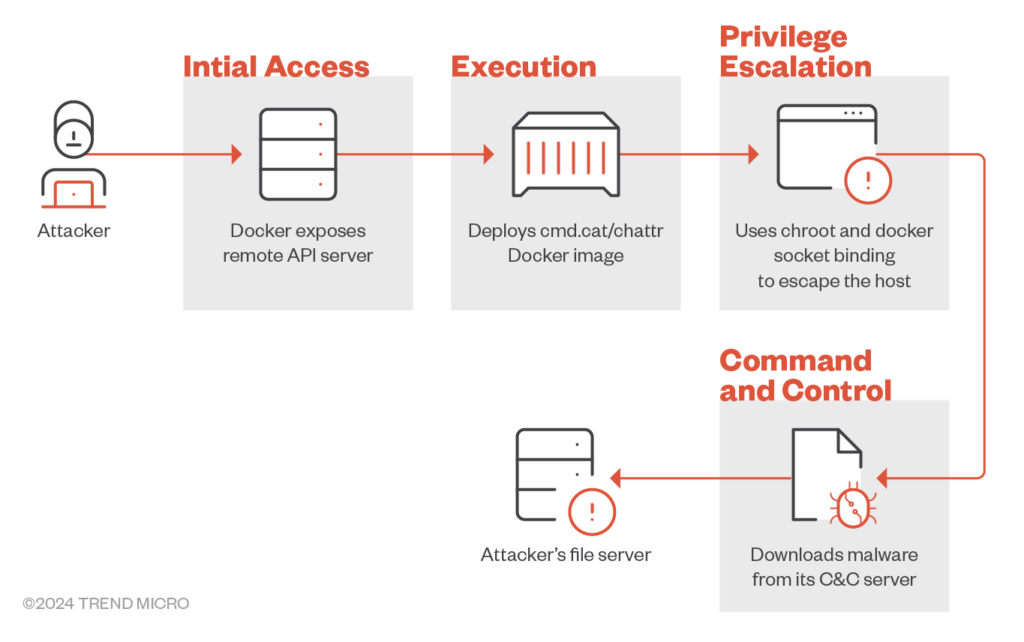

Il team di ricercatori ha analizzato una campagna di attacco che sfrutta i server API remoti di Docker esposti per distribuire miner di criptovalute. Gli attaccanti impiegano l’immagine Docker cmd.cat/chattr per ottenere l’accesso iniziale, utilizzando tecniche come chroot e il binding dei volumi per uscire dal contenitore ed accedere al sistema host.

Accesso Iniziale

Per ottenere l’accesso iniziale, l’attaccante distribuisce un’immagine Docker denominata cmd.cat/chattr. Una volta distribuita, l’attaccante crea un contenitore Docker basato su questa immagine e utilizza chroot per uscire dal contenitore e ottenere l’accesso al sistema operativo host. Successivamente, utilizza curl o wget per scaricare il binario malevolo sul sistema host.

Sequenza dell’Attacco

- Probing del Server API Remoto di Docker: L’attacco inizia con una richiesta di ping al server API remoto di Docker per verificare lo stato del server.

- Creazione del Contenitore con l’Immagine cmd.cat/chattr: Una volta confermato che il server è operativo, l’attaccante procede a creare un contenitore utilizzando l’immagine cmd.cat/chattr.

- Escape dal Contenitore: L’attaccante utilizza chroot e il binding dei volumi per sfuggire al contenitore. Il binding /:/hs monta la directory root dell’host nella directory /hs del contenitore, garantendo all’attaccante l’accesso illimitato al file system dell’host.

- Creazione dell’Immagine Docker in Caso di Assenza: Se la richiesta di creazione del contenitore restituisce un errore di “immagine non trovata”, l’attaccante scarica l’immagine chattr dal repository cmd.cat.

- Distribuzione del Contenitore: Con l’immagine pronta, l’attaccante crea un contenitore Docker ed esegue un payload codificato in base64, che tradotto risulta essere uno script shell malevolo che scarica ed esegue un binario malevolo dal server di comando e controllo.

Raccomandazioni per la Sicurezza

Per proteggere gli ambienti di sviluppo dagli attacchi che prendono di mira i contenitori e gli host, Trend Micro raccomanda di adottare le seguenti best practices:

- Configurare correttamente i contenitori e le API per minimizzare il rischio di attacchi.

- Utilizzare solo immagini Docker ufficiali o certificate.

- Eseguire i contenitori senza privilegi di root.

- Configurare i contenitori in modo che l’accesso sia garantito solo a fonti attendibili, come la rete interna.

- Eseguire audit di sicurezza a intervalli regolari per rilevare eventuali contenitori e immagini sospetti.

La campagna di attacco Commando Cat mette in luce la minaccia rappresentata dall’abuso dei server API remoti di Docker esposti. Sfruttando le configurazioni Docker e utilizzando strumenti open-source come cmd.cat, gli attaccanti possono ottenere l’accesso iniziale e distribuire binari malevoli, eludendo le misure di sicurezza convenzionali. Questo evidenzia l’importanza di implementare robuste pratiche di sicurezza per i contenitori.