Sicurezza Informatica

Rapporto Interpol: crimini finanziari e informatici i più diffusi

Tempo di lettura: 5 minuti. La mappa mondiale dei crimini informatici secondo il rapporto delle forze di polizia globali

I risultati, che fanno parte del primo rapporto di INTERPOL sulle tendenze della criminalità globale, hanno visto oltre il 60% degli intervistati classificare crimini come il riciclaggio di denaro, il ransomware, il phishing e le truffe online come minacce elevate o molto elevate. Inoltre, oltre il 70% degli intervistati prevede che crimini come il ransomware e gli attacchi di phishing aumenteranno o aumenteranno significativamente nei prossimi tre-cinque anni. Il rapporto, riservato alle forze dell’ordine, raccoglie i dati ricevuti dai 195 Paesi membri di INTERPOL, oltre a informazioni e analisi dettagliate provenienti dal patrimonio di dati dell’organizzazione e da altre fonti. Mostrando come le aree di criminalità convergano in modi complessi e che si rafforzano a vicenda, il rapporto osserva che la comprensione di questa complessità è fondamentale per informare il processo decisionale collettivo delle forze di polizia di tutto il mondo. “Comprendere e anticipare le tendenze del crimine è un fondamento assoluto dell’attività di polizia e il rapporto Global Crime Trend di INTERPOL offre un quadro senza precedenti del panorama criminale globale visto dagli agenti di polizia di tutto il mondo.” Jürgen Stock, Segretario Generale di INTERPOL “Questa iniziativa, che continueremo a sviluppare nei prossimi anni, rappresenta una vera e propria risorsa per le forze dell’ordine di tutto il mondo”, ha aggiunto il Segretario Generale. Il rapporto è stato presentato in occasione della 90a Assemblea generale di INTERPOL, che si svolge questa settimana (18-21 ottobre) a Nuova Delhi.

Criminalità finanziaria come servizio

I crimini finanziari e la criminalità informatica sono invariabilmente collegati, poiché una quantità significativa di frodi finanziarie avviene attraverso le tecnologie digitali (rendendole “cyber-enabled”) e i criminali informatici dipendono anche dalle frodi finanziarie per riciclare i loro guadagni illeciti. In questo modo, mentre la “criminalità informatica come servizio” è un concetto criminale ben noto, la pandemia ha anche accelerato l’emergere della “criminalità finanziaria come servizio”, compresi gli strumenti digitali di riciclaggio di denaro che possono rivelarsi fondamentali per i criminali che cercano di fare cassa. Gli intervistati hanno classificato il riciclaggio di denaro come la prima minaccia criminale nel rapporto INTERPOL, con il 67% che l’ha classificata come “alta” o “molto alta” nella loro lista. Il ransomware è al secondo posto, con il 66%, e la minaccia criminale che si prevede aumenterà di più (72%). L’aspetto più preoccupante è forse l’aumento dello sfruttamento e dell’abuso sessuale dei minori online (OCSEA), che il 62% degli intervistati prevede in aumento o in misura significativa – la terza minaccia criminale futura in ordine di importanza. Anche la domanda e la produzione di materiale OCSEA sono aumentate in modo significativo durante la pandemia. Mentre il traffico di droga ha tradizionalmente dominato gli elenchi delle minacce criminali, la criminalità finanziaria basata sulla tecnologia informatica è aumentata vertiginosamente negli ultimi anni, in particolare durante la pandemia globale COVID-19. Durante e dopo le serrate, i tassi di digitalizzazione si sono accelerati, con attività professionali e personali svolte quasi esclusivamente da casa e online. Anche la criminalità si è spostata online e i crimini finanziari abilitati dal cyber, come la compromissione delle e-mail aziendali, le frodi dei CEO (in cui i criminali informatici si spacciano per dirigenti), le truffe di e-commerce e le frodi sugli investimenti, si sono intensificati in quasi tutte le regioni. Gli attacchi ransomware di oggi mirano a bersagli “importanti”, tra cui grandi aziende, governi e infrastrutture critiche. Per massimizzare il danno e il profitto illecito, le strategie sono passate a tecniche come la doppia estorsione, in cui i dati o i file delle vittime vengono sia criptati che minacciati di essere esposti al pubblico, aggravando i rischi di interruzione dell’attività e di danni alla reputazione. All’inizio di quest’anno, INTERPOL ha lanciato il suo Centro per il crimine finanziario e la lotta alla corruzione (IFCACC) per fornire una risposta globale coordinata contro la crescita esponenziale del crimine finanziario transnazionale. Proprio il mese scorso, un’operazione coordinata dall’IFCACC ha visto l’arresto di 75 presunti membri di organizzazioni criminali finanziarie dell’Africa occidentale in 14 Paesi, con l’intercettazione di oltre 1 milione di dollari e di beni e informazioni di valore inestimabile. Due risoluzioni sul rafforzamento della risposta di INTERPOL alla criminalità finanziaria e all’OCSEA attraverso un maggiore impegno da parte dei Paesi membri sono state presentate all’Assemblea Generale per l’approvazione.

Una lente regionale

Suddividendo i risultati per cinque regioni mondiali, il rapporto di INTERPOL mostra che mentre alcune minacce criminali si classificano ai primi posti in tutte le zone geografiche, altre differiscono in base a fattori regionali e nazionali.

Africa

In Africa, il phishing e le truffe online sono stati considerati sia la principale minaccia attuale (83%) sia il crimine che più probabilmente aumenterà nei prossimi tre-cinque anni (72%). Il ruolo di primo piano svolto dai Paesi africani nelle transazioni di denaro mobile e nella digitalizzazione del settore finanziario ha portato innumerevoli vantaggi alla regione. Un sottoprodotto di questa rapida crescita, tuttavia, è un forte aumento delle frodi bancarie online, delle frodi con le carte di credito e delle truffe con le criptovalute. Secondo i risultati del rapporto, anche il traffico di esseri umani, il contrabbando di droga e la criminalità organizzata sono i principali problemi.

Americhe e Caraibi

Secondo gli intervistati, il traffico illecito di armi da fuoco è la principale minaccia criminale (88%) nella regione delle Americhe e dei Caraibi, davanti a ransomware (84%) e OCSEA (83%). Il rapporto INTERPOL prevede che la stampa 3D renderà più facile per i criminali creare armi fatte in casa, comprese le “armi fantasma” che possono essere prodotte senza identificatori come i numeri di serie, rendendo più difficile la tracciabilità delle armi da fuoco illegali. Nel corso di un’operazione INTERPOL contro il traffico di armi del 2022, le autorità di St. Kitts e Nevis hanno effettuato il primo sequestro di pistole fantasma, assemblate utilizzando l’80% di telai di pistole. La criminalità informatica è in cima alla classifica dei crimini che le forze dell’ordine regionali percepiscono come minacce future, con truffe online, ransomware e compromissione delle e-mail aziendali citati da oltre il 60% degli intervistati.

Asia e Pacifico (APAC)

La criminalità finanziaria è stata considerata la principale minaccia nella regione APAC, in particolare la frode finanziaria (76%) e il riciclaggio di denaro (67%), insieme al traffico di droghe sintetiche, che il 67% degli intervistati considera una minaccia elevata o molto elevata. Le droghe sintetiche, o psicotrope, sono anche il secondo tipo di droga più frequentemente indicato negli avvisi o nelle diffusioni di INTERPOL dalla regione APAC, si legge nel rapporto. Secondo il 67% degli intervistati dalle forze dell’ordine della regione, il traffico di droghe sintetiche è destinato ad aumentare o ad aumentare significativamente in futuro, così come le minacce informatiche come il ransomware (79%), gli attacchi di phishing, la compromissione delle e-mail aziendali, il furto di identità e l’estorsione online (rispettivamente 63%).

Europa

Il 76% degli intervistati in Europa prevede che l’OCSEA aumenterà o aumenterà significativamente nei prossimi tre-cinque anni. Il rapporto INTERPOL rileva che la domanda di abusi in livestreaming è aumentata costantemente negli ultimi anni, intensificandosi probabilmente durante la pandemia. Sebbene gli abusi su minori a distanza avvengano per lo più nel Sud-Est asiatico, di recente sono stati rilevati casi anche nell’Unione Europea. Secondo gli intervistati, le tre principali minacce che l’Europa deve affrontare attualmente sono il phishing e le truffe online (62%), il riciclaggio di denaro (60%) e il traffico di droghe sintetiche (57%).

Medio Oriente e Nord Africa (MENA)

Secondo l’89% degli intervistati della regione MENA, la principale minaccia criminale, e quella che ha maggiori probabilità di aumentare nel prossimo futuro, è il traffico di precursori di droghe. Diverse fonti citate nel rapporto INTERPOL rilevano che la cannabis è il mercato criminale della droga più pervasivo in Nord Africa. Tuttavia, le maggiori quantità di anfetamina – ovvero il captagon – sequestrate in tutto il mondo provengono sempre dal Medio Oriente, dove viene prodotta la maggior parte della droga. Anche i crimini informatici, come le intrusioni informatiche, gli attacchi di phishing e i ransomware, sono al primo posto tra le minacce attuali (78%) e future (89%). Il rapporto rileva che alcuni Paesi del Medio Oriente sono tra i più bersagliati a livello globale dalla criminalità informatica e che i criminali informatici di questa regione sembrano selezionare attentamente le industrie che possiedono dati sensibili dei clienti, nella speranza di massimizzare i guadagni finanziari.

Sicurezza Informatica

Salt Thypoon e APT29: a rischio Signal e RDP

Tempo di lettura: 4 minuti. Da smishing a malware come Raccoon Stealer e attacchi MITM di APT29, scopri le minacce attuali e le raccomandazioni per proteggerti.

Recentemente, diverse campagne di cybercriminalità hanno messo in evidenza la necessità di rafforzare le difese informatiche. Tra le minacce, si segnalano campagne di smishing mirate agli utenti di Poste Italiane, malware Raccoon Stealer, attacchi MITM tramite RDP orchestrati da APT29 e la raccomandazione di CISA di adottare app di messaggistica cifrata come Signal.

CISA: utilizzo di app cifrate dopo violazioni nelle telecomunicazioni

Dopo una serie di violazioni ai danni di otto operatori statunitensi, incluse T-Mobile e AT&T, la CISA ha raccomandato l’adozione di app di messaggistica cifrata, come Signal, per proteggere le comunicazioni da intercettazioni. Le violazioni, attribuite al gruppo Salt Typhoon, hanno consentito l’accesso prolungato ai sistemi di telecomunicazioni, esponendo dati sensibili.

Le raccomandazioni di CISA includono:

- Uso di autenticazione multi-fattore basata su hardware, come Yubico o Google Titan.

- Abbandono delle VPN commerciali con scarse politiche di sicurezza.

- Adozione di funzioni di sicurezza avanzate come Apple Lockdown Mode o il programma di protezione avanzata (APP) di Google.

Questi suggerimenti mirano a proteggere le comunicazioni personali e aziendali in un contesto di minacce crescenti.

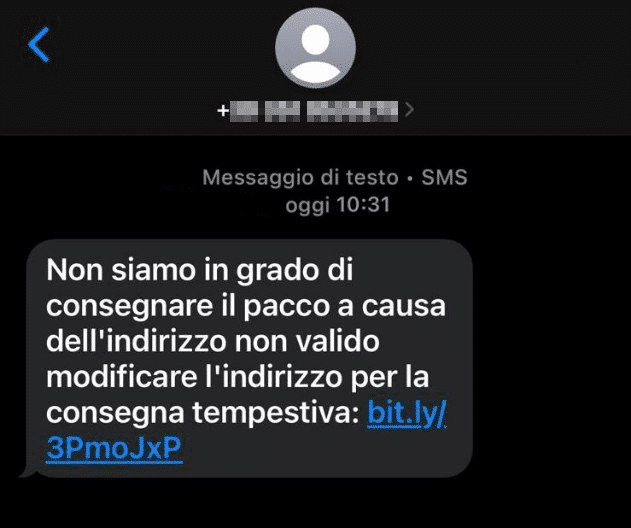

Smishing contro utenti Poste Italiane: attenzione ai falsi avvisi di consegna

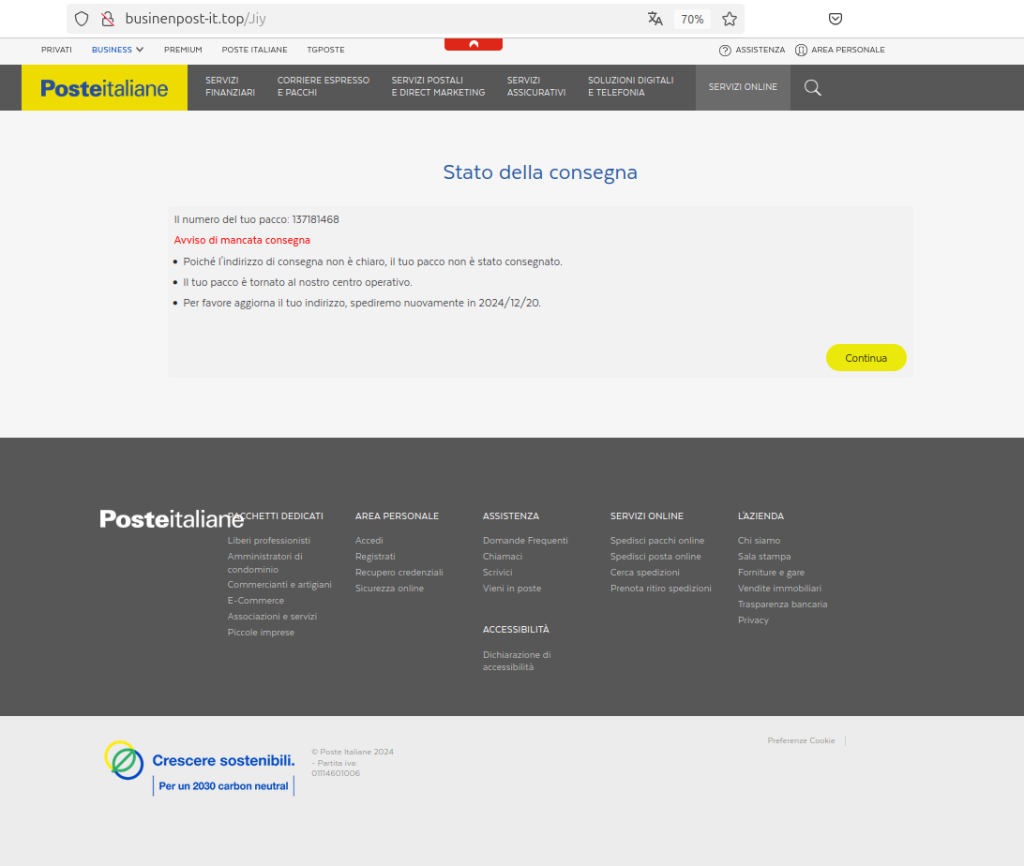

Il CERT-AGID ha identificato una nuova campagna di smishing che sfrutta falsi messaggi SMS inviati agli utenti di Poste Italiane. L’SMS invita le vittime a cliccare su un link fraudolento per risolvere problemi di consegna.

Il link reindirizza a un sito che imita quello ufficiale di Poste Italiane, richiedendo dati personali e delle carte di credito. Dopo aver inserito le informazioni, gli utenti possono subire furti finanziari e compromissioni di identità.

Si consiglia di:

- Verificare sempre i link prima di cliccarvi.

- Utilizzare i canali ufficiali delle organizzazioni per chiarire eventuali dubbi.

- Segnalare messaggi sospetti a malware@cert-agid.gov.it.

Raccoon Stealer: operatore condannato e implicazioni per la sicurezza

L’operatore dietro al noto malware Raccoon Stealer è stato condannato a cinque anni di prigione negli Stati Uniti dopo essersi dichiarato colpevole. Questo malware è stato responsabile di numerosi attacchi globali, con furti di credenziali, dati bancari e criptovalute, colpendo milioni di utenti dal 2019 al 2022.

Raccoon Stealer funzionava come Malware-as-a-Service (MaaS), con gli sviluppatori che vendevano abbonamenti agli attori malevoli. Una volta attivato, il malware raccoglieva informazioni sensibili dalle macchine infette, inviandole a server di comando e controllo.

La condanna dell’operatore rappresenta un passo importante nella lotta contro il cybercrimine. Tuttavia, gli esperti avvertono che varianti del malware potrebbero continuare a circolare, con la necessità di implementare difese più robuste, come software anti-malware aggiornati e una maggiore consapevolezza tra gli utenti.

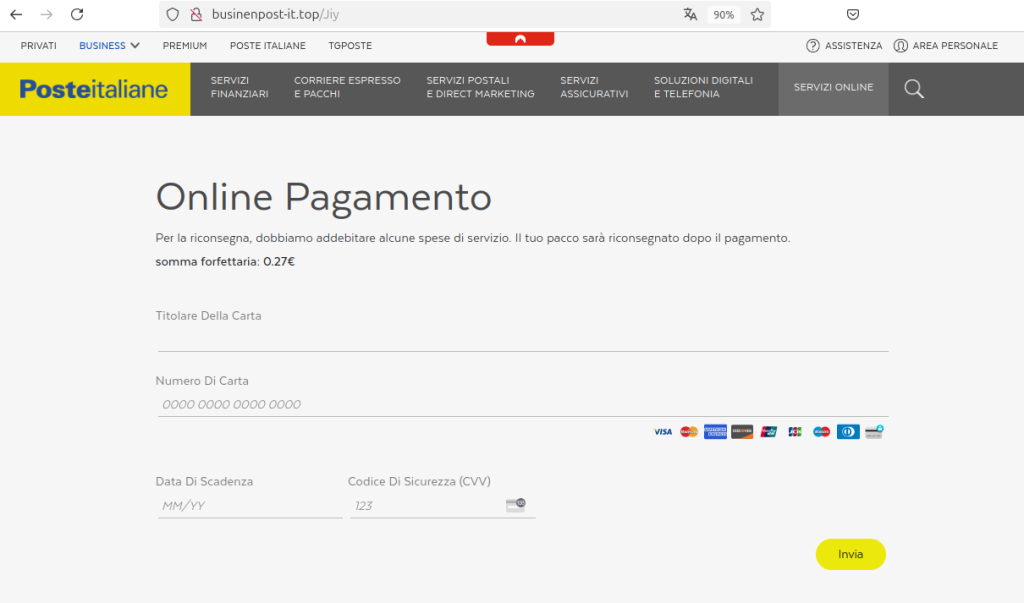

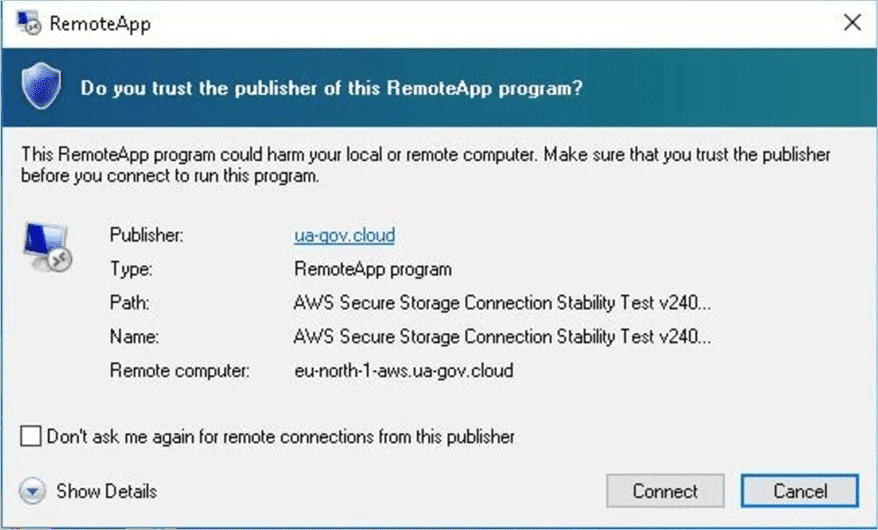

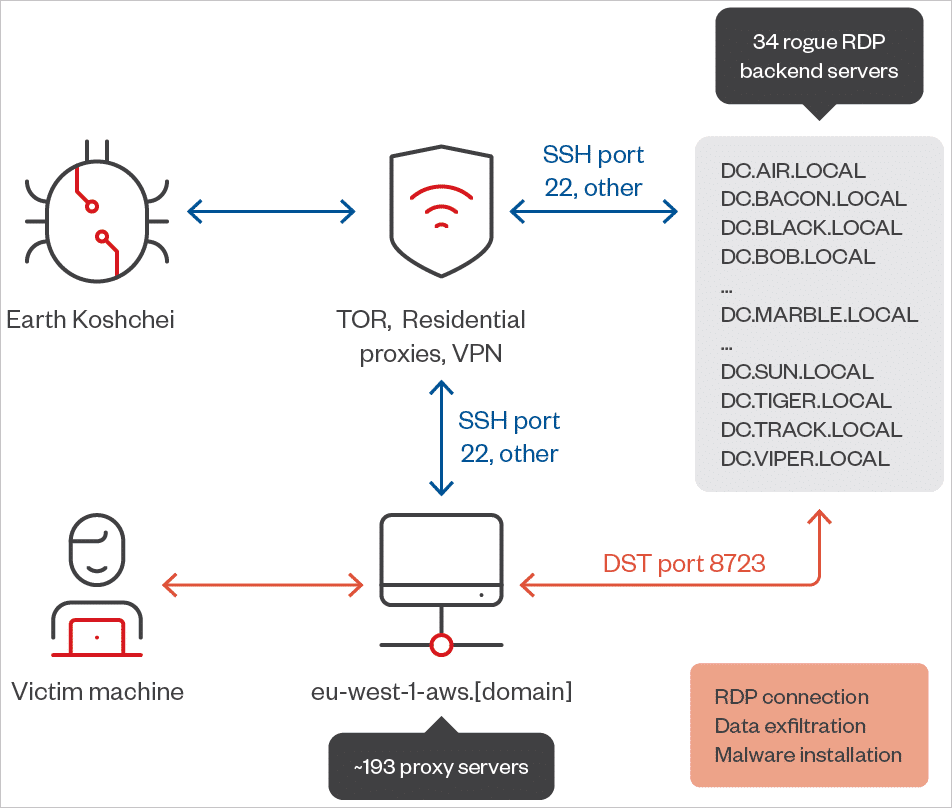

APT29: attacchi MITM tramite RDP proxy

Il gruppo di cybercriminali APT29 (conosciuto anche come Midnight Blizzard o Earth Koshchei), associato alla Russia, sta utilizzando una rete di proxy RDP (Remote Desktop Protocol) per attacchi di tipo man-in-the-middle (MITM).

In questa campagna, gli aggressori inducono le vittime a connettersi a server RDP compromessi, consentendo loro di:

- Intercettare credenziali e sessioni di lavoro.

- Accedere a dati sensibili.

- Installare payload malevoli sui sistemi compromessi.

Il gruppo utilizza strumenti come PyRDP, una soluzione open-source originariamente pensata per scopi legittimi di simulazione red team, per sfruttare le connessioni RDP in modo illecito.

Gli attacchi sono stati mirati contro organizzazioni governative, militari e aziende tecnologiche in paesi come Stati Uniti, Francia, Germania e Australia. Per mitigare i rischi, si raccomanda di:

- Limitare l’uso dell’RDP solo a connessioni fidate.

- Applicare restrizioni di rete per impedire connessioni esterne non autorizzate.

- Monitorare le attività di rete per rilevare comportamenti anomali.

Le minacce descritte sottolineano la necessità di un approccio proattivo alla sicurezza informatica. Da campagne di smishing a malware avanzati come Raccoon Stealer, fino agli attacchi sofisticati di APT29, il panorama della sicurezza continua a evolversi. L’adozione di app cifrate, unita a pratiche di sicurezza solide, rappresenta una difesa fondamentale contro i rischi moderni.

Sicurezza Informatica

Windows, rischi Visual Studio Code, file MSC e kernel

Tempo di lettura: 3 minuti. Attacchi a Visual Studio Code e kernel di Windows: scopri come nuove minacce sfruttano estensioni malevole, file MSC e vulnerabilità critiche per colpire utenti globali.

Negli ultimi giorni, esperti di sicurezza hanno individuato nuove minacce che sfruttano estensioni malevole di Visual Studio Code, file MSC di Microsoft e una vulnerabilità critica nel kernel di Windows. Questi attacchi, sempre più sofisticati, rappresentano rischi significativi per sviluppatori, organizzazioni e utenti globali.

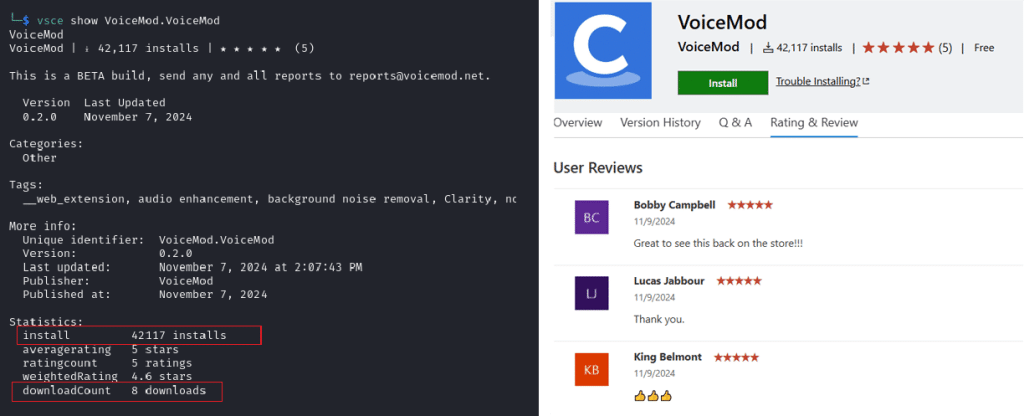

Visual Studio Code: estensioni malevole nel marketplace

Un’ampia campagna di attacchi è stata individuata su Visual Studio Code (VSCode), con oltre 18 estensioni malevole progettate per colpire sviluppatori e comunità legate alle criptovalute. Le estensioni, tra cui “Ethereum.SoliditySupport” e “ZoomWorkspace.Zoom,” mascherano funzioni dannose attraverso falsi numeri di installazioni e recensioni positive.

Le estensioni scaricano payload offuscati da domini fasulli come “microsoft-visualstudiocode[.]com”. Una volta installate, attivano comandi PowerShell che decriptano stringhe AES per eseguire codice dannoso. I rischi principali includono il furto di credenziali e movimenti laterali verso risorse cloud, specialmente su piattaforme come Microsoft Azure.

Gli esperti raccomandano di validare sempre le estensioni prima di installarle e di controllare i loro codici sorgente per evitare compromissioni della supply chain.

Attacchi tramite file MSC: una minaccia emergente

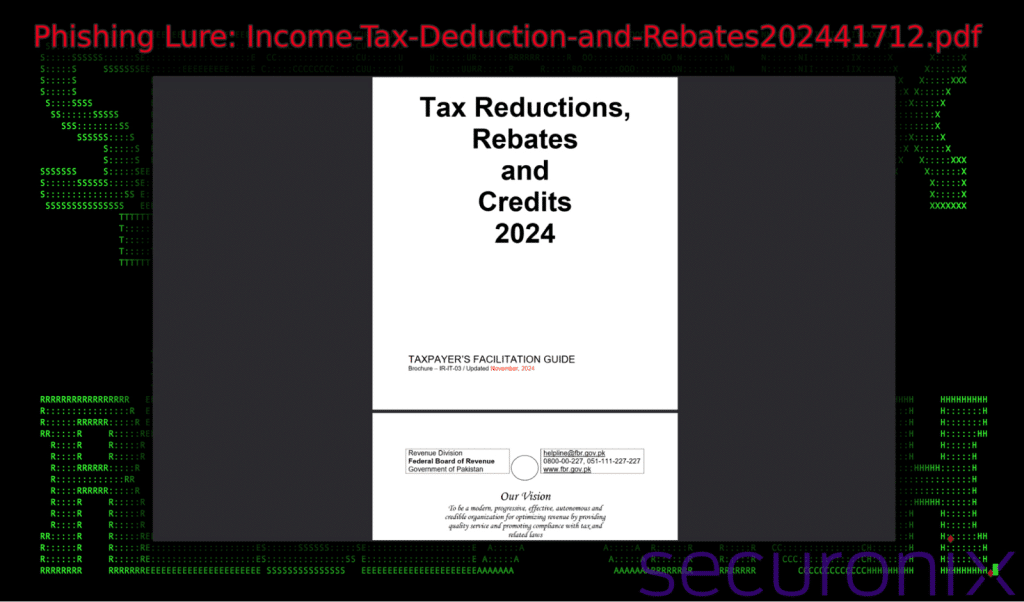

Un’altra campagna, denominata FLUX#CONSOLE, sfrutta file MSC (Microsoft Common Console Document) per distribuire backdoor mirate. Questi file, mascherati da documenti PDF (“Tax Reductions, Rebates and Credits 2024”), eseguono JavaScript integrato per caricare DLL dannose come “DismCore.dll.”

Gli attacchi sono stati osservati principalmente in Pakistan, dove gli aggressori utilizzano documenti a tema fiscale come esca. Questi file MSC rappresentano un’evoluzione dei tradizionali file LNK, offrendo agli attori malevoli un metodo stealth per infiltrarsi nei sistemi.

Le analisi suggeriscono che il malware installato tramite questi attacchi consente la raccolta di dati sensibili e l’esecuzione di comandi remoti, rendendo necessario un monitoraggio continuo e la segmentazione delle reti aziendali.

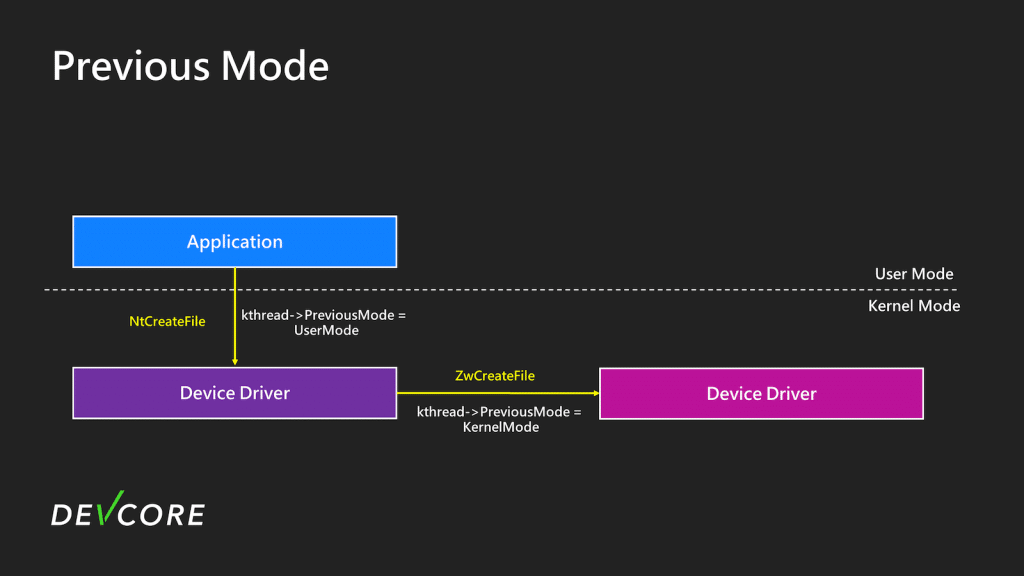

Kernel di Windows: vulnerabilità sfruttata per ottenere privilegi SYSTEM

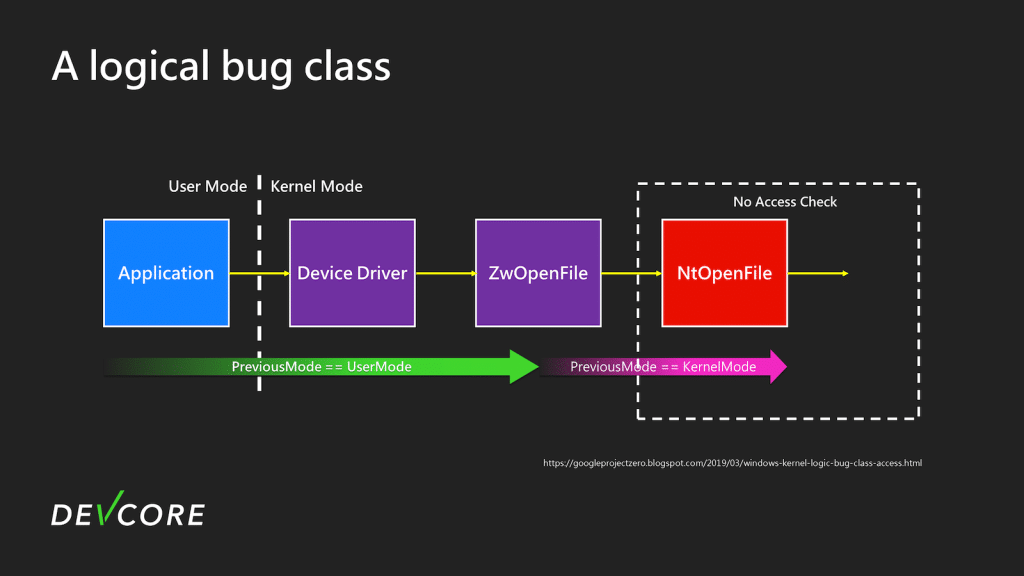

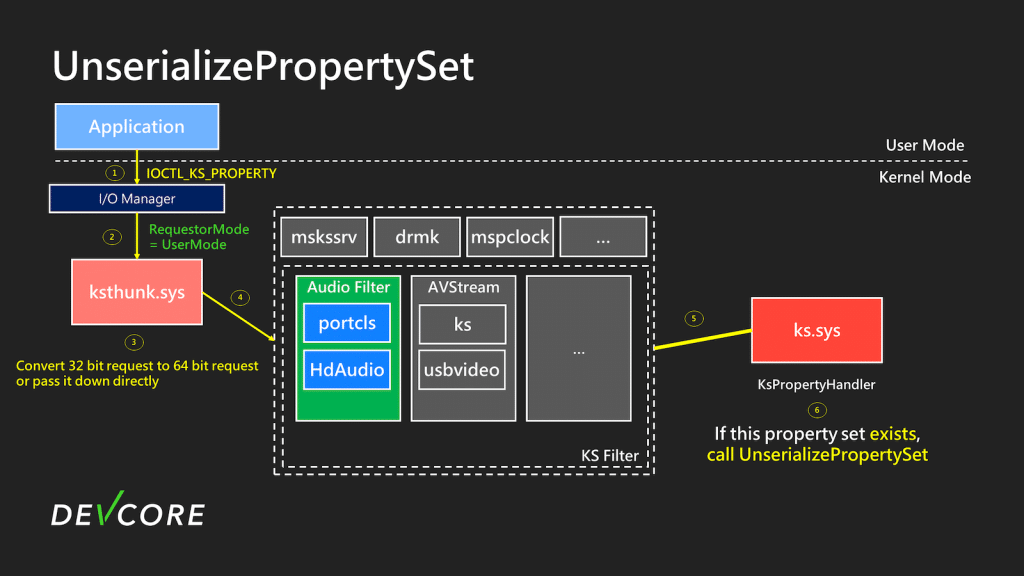

Una vulnerabilità critica del kernel di Windows, identificata come CVE-2024-35250, è attivamente sfruttata per ottenere privilegi SYSTEM. Questa falla, presente nel componente Microsoft Kernel Streaming Service (MSKSSRV.SYS), permette a un attore locale di eseguire attacchi a bassa complessità senza richiedere l’interazione dell’utente.

Originariamente scoperta dal team di ricerca DEVCORE e dimostrata durante il Pwn2Own Vancouver 2024, la vulnerabilità è stata corretta da Microsoft nel Patch Tuesday di giugno 2024. Tuttavia, con la recente pubblicazione di exploit Proof-of-Concept (PoC) su GitHub, gli attacchi sono aumentati in frequenza, rendendo necessario un intervento urgente per mitigare i rischi.

Meccanismo dell’attacco e conseguenze

Gli aggressori sfruttano un untrusted pointer dereference, un tipo di debolezza che consente loro di manipolare la memoria del kernel e di ottenere un controllo completo sul sistema. Durante i test, questa tecnica è stata utilizzata per compromettere dispositivi con Windows 11 versione 23H2, eseguendo comandi con i massimi privilegi.

CISA ha classificato questa vulnerabilità come prioritaria, aggiungendola al suo catalogo Known Exploited Vulnerabilities (KEV) e imponendo alle agenzie federali di aggiornare i propri sistemi entro il 6 gennaio 2025. L’agenzia raccomanda anche alle organizzazioni private di applicare immediatamente le patch e di implementare controlli di accesso rigorosi.

Queste campagne, che spaziano dall’abuso di estensioni di Visual Studio Code alle vulnerabilità nel kernel di Windows, dimostrano la crescente sofisticazione degli attacchi informatici. Proteggersi richiede un approccio proattivo, che includa l’aggiornamento regolare dei software, il monitoraggio delle attività di rete e la segmentazione delle risorse sensibili.

Sicurezza Informatica

HubPhish, targeting politico e vulnerabilità critiche

Tempo di lettura: 3 minuti. HubPhish, targeting politico e vulnerabilità critiche: analisi delle minacce e linee guida di sicurezza di CISA per dispositivi mobili e reti.

Le recenti analisi di esperti di sicurezza mettono in evidenza campagne sofisticate come HubPhish, che sfrutta strumenti di HubSpot per attacchi di phishing su larga scala, e azioni legali contro pratiche di targeting politico illecito in Europa. Parallelamente, CISA introduce linee guida per comunicazioni mobili sicure e aggiunge nuove vulnerabilità critiche al suo catalogo.

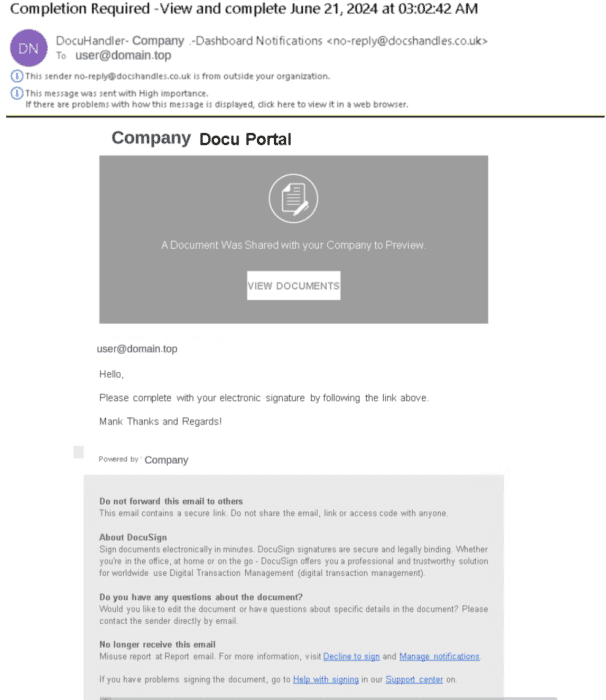

HubPhish: campagne di phishing sofisticate tramite HubSpot

Il gruppo responsabile della campagna HubPhish, individuato da Palo Alto Networks Unit 42, ha preso di mira oltre 20.000 utenti aziendali in Europa, utilizzando i servizi di HubSpot Free Form Builder per ingannare le vittime. I cybercriminali inviavano email di phishing a tema DocuSign che reindirizzavano a falsi login di Office 365, mirati a sottrarre credenziali.

La campagna sfrutta domini ospitati su TLD .buzz e infrastrutture come Bulletproof VPS per garantire persistenza nei sistemi compromessi. Gli attori aggiungono nuovi dispositivi sotto il loro controllo negli account compromessi, continuando con movimenti laterali verso infrastrutture Microsoft Azure per accedere a risorse cloud.

Questo esempio di phishing avanzato dimostra come i servizi legittimi possano essere abusati per campagne malevole, evidenziando la necessità di rigide misure di sicurezza, come il controllo di domini sconosciuti e l’uso di autenticazione a più fattori.

Targeting politico illecito e violazione del GDPR nell’UE

L’European Data Protection Supervisor (EDPS) ha dichiarato illegale il targeting politico dei cittadini basato sulle loro opinioni personali. La decisione segue una denuncia contro la Commissione Europea, accusata di utilizzare dati sensibili per una campagna a favore della regolamentazione CSAR (Child Sexual Abuse Regulation).

Le campagne di micro-targeting hanno sfruttato proxy data come parole chiave di interesse politico per segmentare il pubblico. La violazione del GDPR dimostra il rischio che pratiche simili possano influenzare la democrazia, spingendo i legislatori a considerare regolamenti più rigidi.

CISA: nuove linee guida per comunicazioni mobili sicure

La Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato un nuovo documento di riferimento con linee guida per migliorare la sicurezza delle comunicazioni mobili. Questo strumento è pensato per aiutare le organizzazioni a proteggere i dispositivi mobili aziendali e le reti wireless da minacce crescenti.

Le raccomandazioni principali includono:

- Segmentazione delle reti mobili per separare dispositivi aziendali da quelli personali.

- Autenticazione multi-fattore (MFA) per ridurre il rischio di compromissione delle credenziali.

- Aggiornamenti regolari del firmware per mitigare vulnerabilità nei sistemi operativi mobili.

- Monitoraggio continuo per identificare comportamenti anomali e attività sospette.

Le linee guida sottolineano anche l’importanza di educare i dipendenti sui rischi associati all’uso di dispositivi mobili per attività aziendali, enfatizzando il ruolo della consapevolezza nella protezione delle infrastrutture digitali.

Nuove vulnerabilità aggiunte al catalogo CISA

CISA ha aggiornato il proprio Known Exploited Vulnerabilities Catalog, aggiungendo quattro vulnerabilità critiche che sono già state sfruttate attivamente in attacchi mirati. Tra queste spiccano:

- CVE-2018-14933 NUUO NVRmini Devices OS Command Injection Vulnerability

- CVE-2022-23227 NUUO NVRmini 2 Devices Missing Authentication Vulnerability

- CVE-2019-11001 Reolink Multiple IP Cameras OS Command Injection Vulnerability

- CVE-2021-40407 Reolink RLC-410W IP Camera OS Command Injection Vulnerability

Queste vulnerabilità rappresentano rischi significativi per reti aziendali e infrastrutture governative. BOD 22-01, il Binding Operational Directive emesso da CISA, obbliga le agenzie federali a risolvere queste vulnerabilità entro scadenze specifiche. Tuttavia, CISA raccomanda a tutte le organizzazioni, pubbliche e private, di adottare lo stesso approccio per mitigare le minacce.

Le campagne di phishing come HubPhish, i rischi legati al targeting politico illecito e le vulnerabilità sfruttate attivamente evidenziano l’importanza di misure proattive di sicurezza. Con le nuove linee guida di CISA per le comunicazioni mobili e l’aggiornamento del catalogo di vulnerabilità, le organizzazioni possono rafforzare la propria difesa contro attacchi complessi e persistenti.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone1 settimana ago

Smartphone1 settimana agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica22 ore ago

Sicurezza Informatica22 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoMicrosoft Patch Tuesday dicembre 2024: sicurezza e funzionalità