Mandiant Intelligence sta monitorando una crescente tendenza tra le operazioni di cyber spionaggio cinesi e le loro APT che utilizzano reti proxy note come “ORB networks” (operational relay box networks). Queste reti sono simili a botnet e sono composte da server virtuali privati (VPS), dispositivi Internet of Things (IoT) compromessi, dispositivi smart e router spesso non più supportati dai loro produttori.

Come Funzionano le Reti ORB

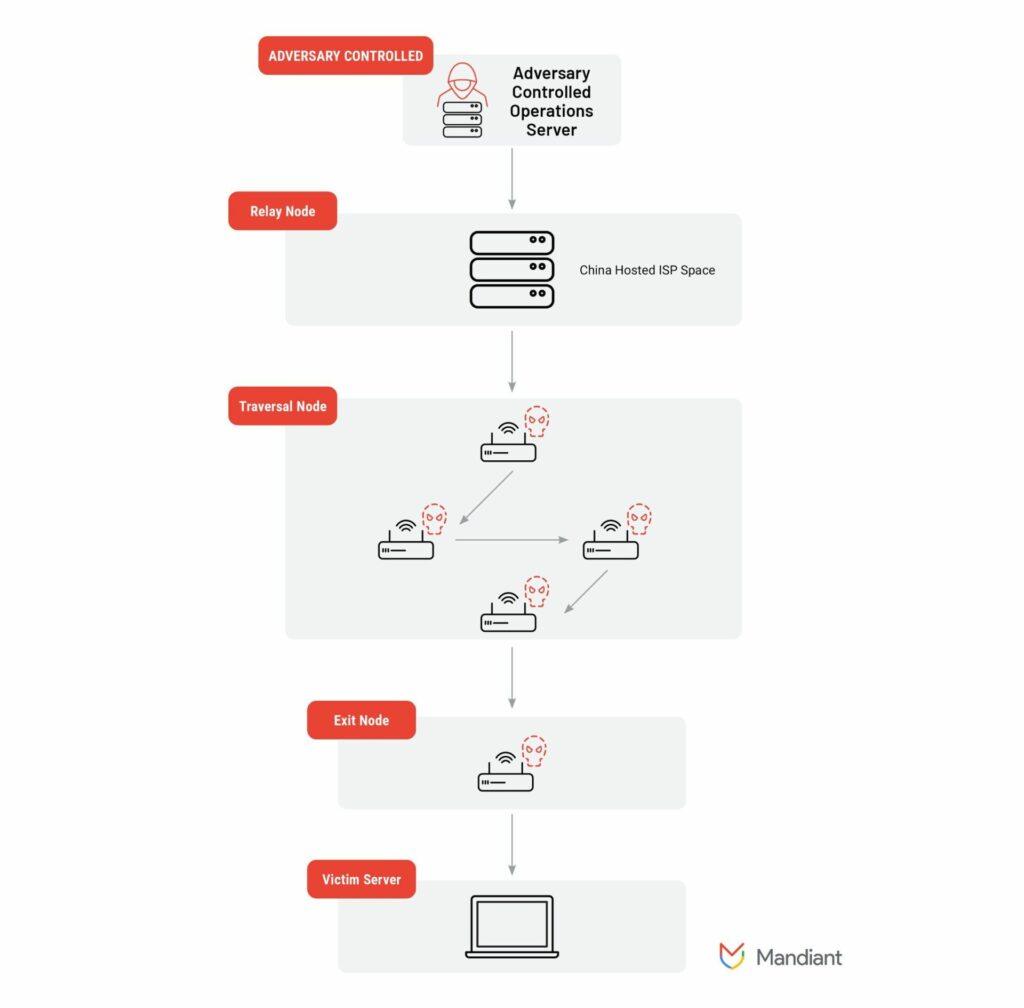

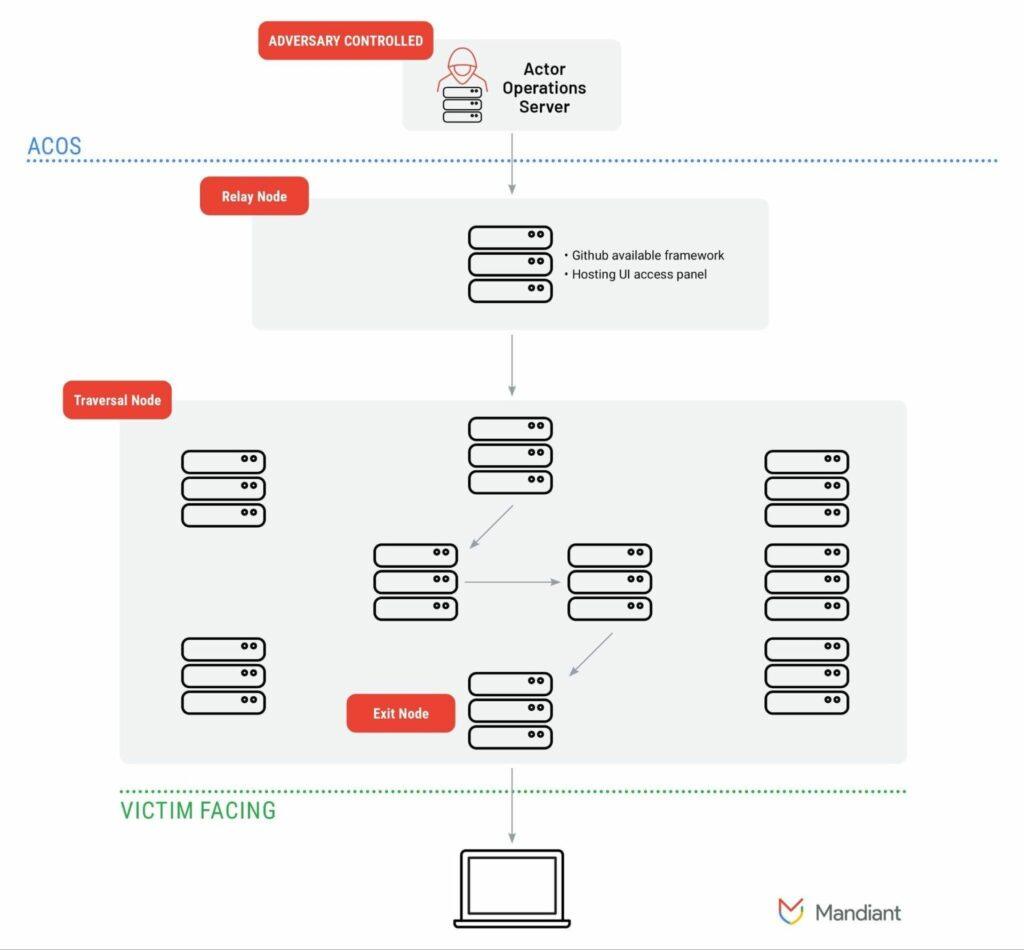

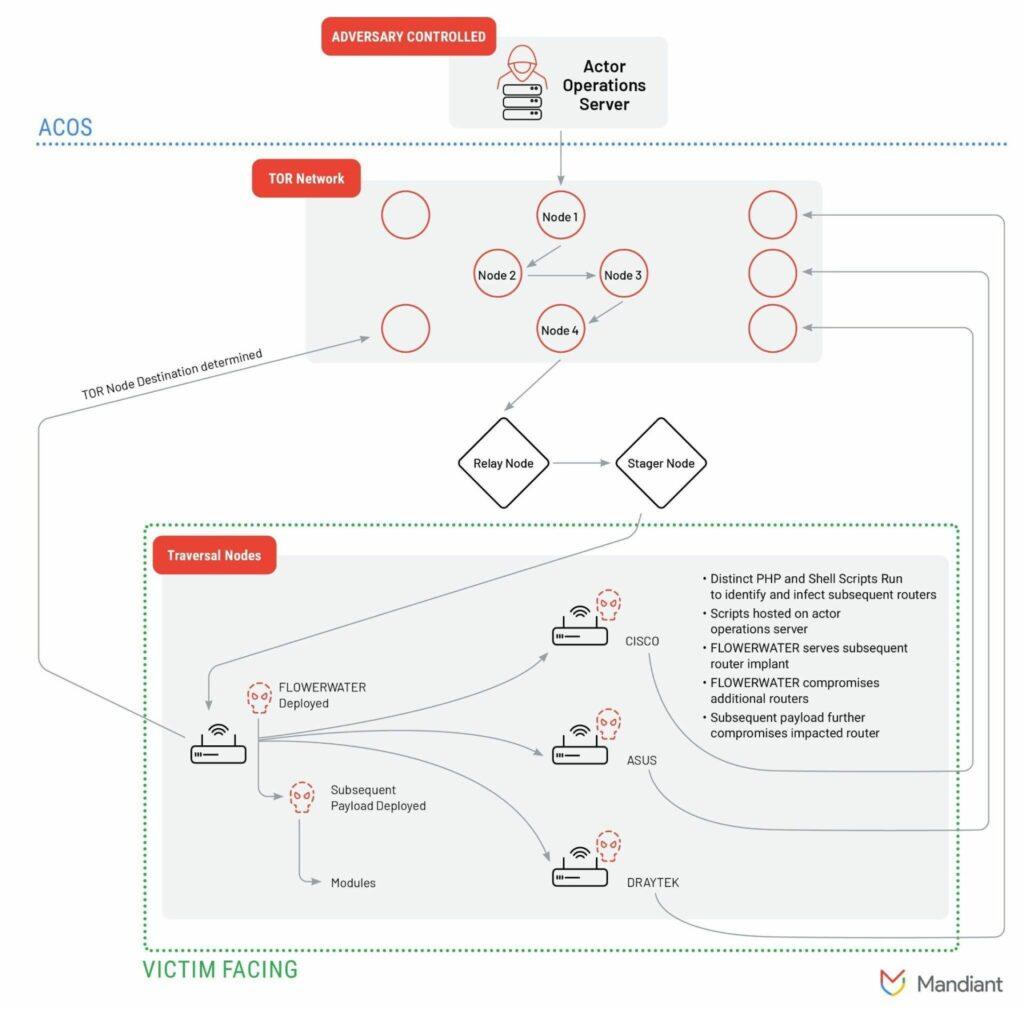

Le reti ORB permettono agli attori di minaccia di nascondere il traffico esterno tra l’infrastruttura di comando e controllo (C2) e gli ambienti delle vittime, inclusi dispositivi edge vulnerabili sfruttati tramite vulnerabilità zero-day. Questi attori utilizzano nodi VPS affittati combinati con malware progettato per compromettere router, ampliando così il numero di dispositivi in grado di trasmettere il traffico all’interno delle reti compromesse.

Implicazioni e Strategie di Difesa

Mandiant valuta con moderata fiducia che questa tattica sia un tentativo di aumentare i costi di difesa delle reti aziendali, spostando il vantaggio verso gli operatori di spionaggio evadendo il rilevamento e complicando l’attribuzione. Mandiant suggerisce che i difensori delle reti aziendali dovrebbero cambiare il paradigma di difesa attuale, trattando le infrastrutture avversarie come entità evolutive simili ai gruppi APT, piuttosto che come semplici indicatori di compromissione (IOC).

Punti Chiave delle Reti ORB

- Infrastruttura Controllata da Attori Indipendenti: Le reti ORB sono amministrate da entità indipendenti, contractor o amministratori all’interno della Repubblica Popolare Cinese (RPC). Non sono controllate da un singolo attore APT, ma vengono utilizzate da più attori APT per condurre spionaggio e ricognizione.

- Ciclo di Vita Breve delle Infrastrutture ORB: La durata di un indirizzo IPv4 associato a un nodo ORB può essere di soli 31 giorni. La capacità di ciclaggio di una significativa percentuale delle infrastrutture compromesse o affittate su base mensile è un fattore distintivo tra i contractor delle reti ORB in Cina.

- Difficoltà di Attribuzione: L’attribuzione delle operazioni di spionaggio non può basarsi solo sull’infrastruttura di rete. La complessità degli strumenti e delle tattiche osservate come parte di un’intrusione rende necessario un approccio più approfondito per identificare l’attore che utilizza la rete ORB.

Anatomia di una Rete ORB

Le reti ORB sono composte da nodi di infrastruttura di rete, che possono essere router compromessi, dispositivi VPS affittati o una combinazione di entrambi. Questi nodi sono distribuiti globalmente e non sono specifici di una sola località geografica. Gli amministratori delle reti ORB si affidano a fornitori di Autonomous System Number (ASN) in diverse parti del mondo per ridurre la dipendenza da qualsiasi infrastruttura internet nazionale.

Le reti ORB rappresentano una sfida crescente per la sicurezza informatica, complicando il rilevamento e l’attribuzione degli attacchi di spionaggio delle APT cinesi. Per contrastare efficacemente queste minacce, le aziende devono adottare un approccio evolutivo alla difesa delle reti, monitorando e tracciando le reti ORB come entità dinamiche e multidentitarie.