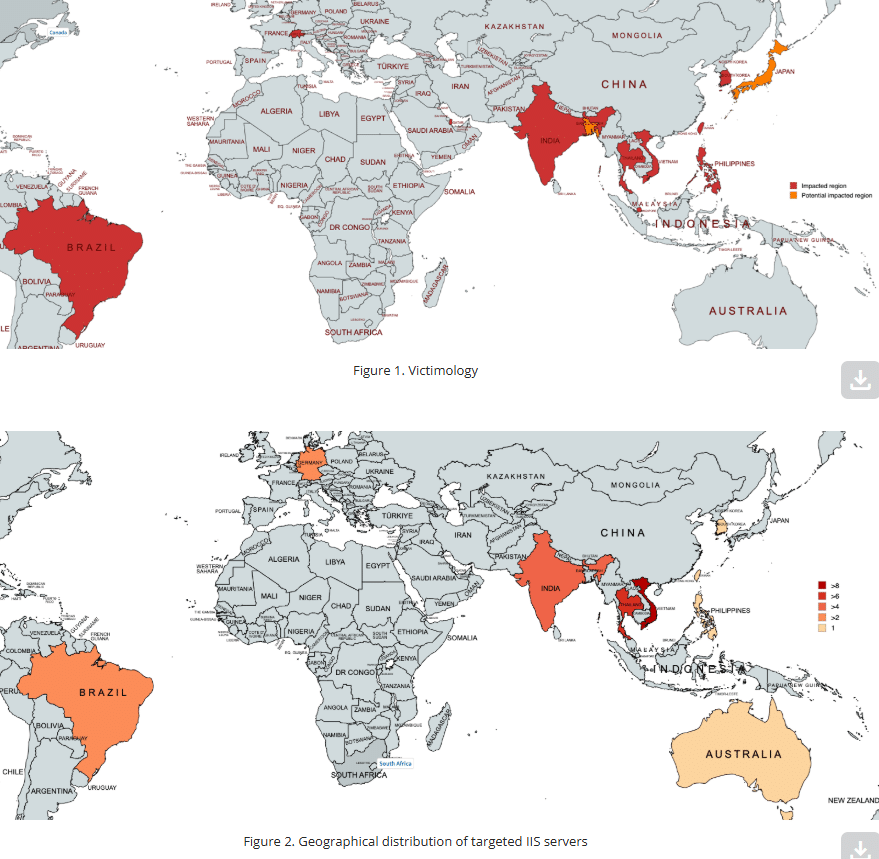

Un gruppo di cybercriminali di lingua cinese ha lanciato una nuova campagna che sfrutta le vulnerabilità di Microsoft IIS (Internet Information Services) per manipolare i risultati SEO, diffondere contenuti malevoli e persino facilitare attacchi watering hole contro target specifici. Secondo un recente report di Trend Micro, questa tecnica, identificata con il nome BadIIS, rappresenta una minaccia crescente per le aziende e i siti web che utilizzano IIS come server web.

Cosa leggere

Il funzionamento dell’attacco BadIIS: come viene compromessa la SEO

La tecnica sfruttata dagli attaccanti prevede l’iniezione di codice JavaScript obfuscato all’interno delle pagine ospitate sui server IIS compromessi. Questo codice, nascosto nel backend, viene eseguito in fase di caricamento della pagina, permettendo agli aggressori di ridirezionare il traffico, alterare il ranking SEO e diffondere contenuti fraudolenti.

L’obiettivo principale di questa campagna è favorire siti di gambling illegali, generando un flusso di traffico artificiale grazie a risultati SEO manipolati. Tuttavia, gli stessi metodi possono essere facilmente adattati per scopi più pericolosi, tra cui:

- Distribuzione di malware attraverso download drive-by.

- Attacchi watering hole, in cui i visitatori legittimi di un sito vengono infettati tramite exploit mirati.

- Furto di credenziali e session hijacking, sfruttando l’esecuzione di codice malevolo direttamente nel browser delle vittime.

Il codice dannoso iniettato è spesso nascosto in moduli IIS non ufficiali o attraverso script difficili da rilevare. Durante l’esecuzione, il codice decifra dinamicamente URL di comando e controllo (C2), rendendo più complessa l’identificazione delle origini dell’attacco.

Perché IIS è un bersaglio critico per questo attacco

IIS è utilizzato da numerose aziende e organizzazioni per ospitare applicazioni web critiche, rendendolo un obiettivo allettante per i cybercriminali. Un server IIS compromesso consente agli attaccanti di alterare il comportamento di un intero ecosistema di siti web, influenzando sia gli utenti finali sia l’infrastruttura stessa.

Le principali vulnerabilità sfruttate dal gruppo BadIIS includono:

- Configurazioni di sicurezza deboli, come l’uso di credenziali di default o l’assenza di autenticazione a più fattori per l’accesso amministrativo.

- Installazione di moduli IIS non verificati, che possono contenere backdoor o codice dannoso.

- Assenza di aggiornamenti di sicurezza, lasciando i server esposti a exploit già noti.

L’uso di IIS in ambienti aziendali lo rende un bersaglio ancora più critico: un attacco riuscito può compromettere dati sensibili, interrompere servizi web e causare danni reputazionali difficilmente recuperabili.

Le implicazioni sulla sicurezza e le contromisure necessarie

La campagna BadIIS sottolinea l’importanza di una protezione avanzata per i server IIS. Gli esperti di Trend Micro consigliano le seguenti misure per mitigare il rischio:

- Eseguire audit di sicurezza periodici, per identificare eventuali moduli IIS non ufficiali o script anomali iniettati nel codice.

- Limitare l’accesso amministrativo ai server IIS, implementando autenticazione multi-fattore e restrizioni di accesso basate su IP.

- Monitorare i log di sistema, alla ricerca di attività sospette come installazioni di moduli non riconosciuti o connessioni a server di comando e controllo.

- Aggiornare regolarmente IIS e i moduli associati, per proteggersi da vulnerabilità note.

- Utilizzare firewall e sistemi di prevenzione delle intrusioni (IPS), per rilevare e bloccare traffico dannoso diretto ai server.

L’uso di strumenti avanzati come Trend Vision One™, che combina AI e threat intelligence per il monitoraggio proattivo delle minacce, può rappresentare un ulteriore strato di protezione per le aziende.

L’evoluzione delle minacce SEO-based e la necessità di una sicurezza proattiva

La campagna BadIIS dimostra come le tecniche di manipolazione SEO non siano più limitate a semplici frodi pubblicitarie, ma possano diventare veri e propri strumenti di attacco informatico su larga scala. Il fatto che IIS venga sfruttato come vettore principale solleva interrogativi critici sulla sicurezza delle infrastrutture web aziendali e sulla necessità di implementare misure di protezione più avanzate.

Le aziende che utilizzano IIS devono agire immediatamente per rafforzare le loro difese, evitando che i loro server vengano trasformati in piattaforme di attacco per la manipolazione del traffico, la diffusione di malware e il furto di dati sensibili. Con minacce sempre più sofisticate e campagne cybercriminali che si evolvono rapidamente, la sicurezza proattiva è l’unico approccio possibile per mitigare il rischio e proteggere le risorse digitali.