Sommario

Il panorama del phishing come servizio (PaaS) continua a evolversi, con importanti cambiamenti osservati tra novembre e dicembre 2024: Rockstar2FA, una delle piattaforme più prolifiche per la creazione di campagne di phishing, ha subito un crollo infrastrutturale, aprendo la strada all’ascesa di un’operazione simile, denominata FlowerStorm. Entrambe rappresentano una sfida significativa per la sicurezza informatica globale.

Rockstar2FA: un sistema in declino

Rockstar2FA era una piattaforma PaaS che permetteva ai cybercriminali di acquistare strumenti per gestire campagne di phishing. Utilizzava pagine di accesso false per acquisire credenziali e token di autenticazione a due fattori (2FA), inviando i dati a server controllati dagli attaccanti. I clienti gestivano queste campagne tramite bot su Telegram, ricevendo URL personalizzati per colpire specifici target.

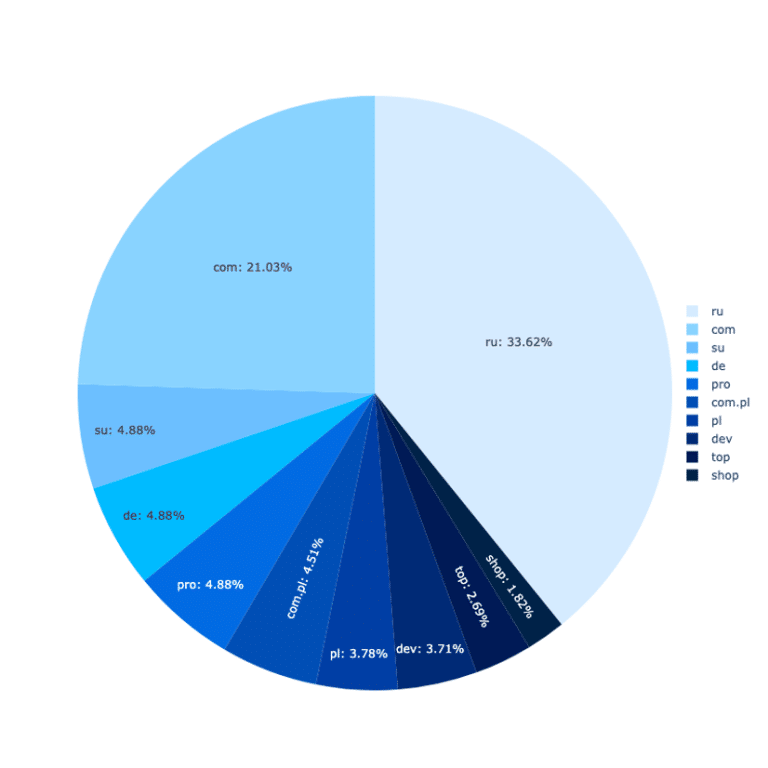

I domini utilizzati da Rockstar2FA erano principalmente registrati in TLD come .ru, .com e .moscow. Tuttavia, l’infrastruttura della piattaforma ha subito un arresto improvviso l’11 novembre 2024. Il problema sembra essere stato causato da errori tecnici nei server backend, con pagine che restituivano errori HTTP 522 (assenza di comunicazione con la rete Cloudflare). Anche i bot Telegram associati alla piattaforma sono andati offline, segno di una crisi operativa più ampia.

L’ascesa di FlowerStorm

Dopo il crollo di Rockstar2FA, FlowerStorm è emerso rapidamente come nuova piattaforma PaaS per il phishing. Come il suo predecessore, FlowerStorm utilizza pagine di accesso false per rubare credenziali e dati di autenticazione. Le pagine hanno titoli e temi legati al mondo botanico (ad esempio “OreganoLeaf” o “Blossom”), mantenendo però molte somiglianze tecniche con Rockstar2FA, inclusa la struttura HTML e il backend basato su file PHP.

FlowerStorm ha mostrato un’attività in crescita a partire da metà novembre, con la registrazione di nuovi domini e il lancio di campagne focalizzate su settori specifici. I target principali includono aziende di servizi, costruzioni, consulenza legale e ingegneria. I Paesi più colpiti sono Stati Uniti, Canada, Regno Unito e Italia, con oltre il 94% degli attacchi rilevati concentrati in Nord America ed Europa.

Tecniche avanzate e rischi futuri

FlowerStorm utilizza un’infrastruttura decentralizzata, sfruttando Cloudflare Pages per la distribuzione delle sue pagine di phishing. Tuttavia, errori di configurazione nei portali di autenticazione hanno permesso agli analisti di sicurezza di identificare e interrompere alcune operazioni. Le pagine phishing di FlowerStorm inviano dati sensibili a backend server tramite richieste HTTP POST, utilizzando token JWT per tracciare le sessioni.

La rapida diffusione di FlowerStorm suggerisce una struttura operativa robusta, ma anche una certa fretta nell’espandere le operazioni, che potrebbe portare a ulteriori errori sfruttabili dai difensori. Il declino di Rockstar2FA e l’ascesa di FlowerStorm dimostrano quanto sia dinamico e resiliente il mercato del cybercrime. Questi sviluppi sottolineano l’importanza di una difesa proattiva per prevenire attacchi sofisticati e proteggere dati sensibili.