Sicurezza Informatica

Facestealer attenzione alle app Android che rubano dati su Facebook

Un malware progettato per rubare le credenziali di Facebook di un utente di un dispositivo Android continua a comparire sul Google Play Store, secondo quanto dichiarato dai ricercatori lunedì.

Conosciuto come Facestealer, il malware è tipicamente nascosto in applicazioni che altrimenti sembrano innocue. I ricercatori di Trend Micro hanno dichiarato di aver recentemente identificato più di 200 varianti nello store e Google le ha eliminate.

Alcune delle app fasulle “sono state installate più di centomila volte“, ha dichiarato Trend Micro. Le app Facestealer spesso si presentano come strumenti per la modifica, la manipolazione o la condivisione di foto, ma possono assumere altre forme.

I ricercatori hanno citato “Daily Fitness OL“, pubblicizzata come app per il fitness, “completa di esercizi e video dimostrativi“. Ma come la variante iniziale, è stata progettata per rubare le credenziali di Facebook dei suoi utenti“.

Le app Facestealer, identificate per la prima volta nel luglio 2021, sono state collegate a server russi dai ricercatori della società di sicurezza mobile Pradeo. Gli aggressori di solito utilizzano gli account Facebook compromessi “per scopi dannosi come truffe di phishing, post falsi e bot pubblicitari“, ha dichiarato Trend Micro.

La falsa app per il fitness chiede agli utenti di accedere a Facebook attraverso un browser incorporabile, quindi un pezzo di codice JavaScript viene “iniettato nella pagina web caricata per rubare le credenziali inserite dall’utente“.

Altre applicazioni Facestealer trovate da Trend Micro avevano i nomi di Enjoy Photo Editor, Panorama Camera, Photo Gaming Puzzle, Swarm Photo e Business Meta Manager.

I ricercatori hanno anche notato di aver trovato circa 40 false app per il mining di criptovalute che sono invece progettate per rubare dati. Trend Micro aveva segnalato applicazioni simili nell’agosto 2021.

Ad aprile Google ha comunicato di aver rimosso più di 1 milione di app potenzialmente dannose dal Play Store nel 2021.

Sicurezza Informatica

Androxgh0st Botnet: il ritorno di Mozi

Tempo di lettura: 2 minuti. Androxgh0st botnet eredita il codice di Mozi e amplia le minacce con attacchi IoT e server web: vulnerabilità sfruttate e le implicazioni per la sicurezza.

CloudSEK ha rilevato una significativa evoluzione nel panorama delle minacce digitali con l’apparizione di Androxgh0st, una botnet che combina tattiche avanzate con exploit preesistenti del celebre Mozi. Attivo dal gennaio 2024, Androxgh0st sfrutta vulnerabilità multiple per attaccare server web e dispositivi IoT, integrando payload di Mozi per una propagazione ancora più vasta e mirata.

La nuova vita del botnet: da Mozi a Androxgh0st

Mozi, una botnet nota per aver colpito router Netgear, D-Link e DVR MVPower, era stato temporaneamente neutralizzato nel 2021 a seguito di arresti effettuati dalle autorità cinesi. Tuttavia, la sua infrastruttura è stata recentemente riutilizzata da Androxgh0st, che ha ampliato il proprio raggio d’azione sfruttando vulnerabilità in tecnologie critiche come Cisco ASA, Atlassian JIRA e framework PHP.

Con oltre 20 vulnerabilità attivamente sfruttate, tra cui problemi noti come CVE-2017-9841 (PHP), CVE-2018-15133 (Laravel) e CVE-2021-41773 (Apache), il botnet si distingue per la capacità di mantenere backdoor persistenti e sfruttare credenziali rubate.

Le vulnerabilità sfruttate

Androxgh0st si concentra su exploit di alto profilo che coinvolgono prodotti di largo utilizzo. Alcuni esempi includono:

- Apache Web Server (CVE-2021-41773): vulnerabilità di path traversal che consente l’accesso a file sensibili.

- Atlassian JIRA (CVE-2021-26086): possibilità di leggere file attraverso il traversal.

- Router GPON (CVE-2018-10561): bypass dell’autenticazione e esecuzione di comandi remoti.

Convergenza tra Androxgh0st e Mozi

Androxgh0st non si limita a riprendere le tattiche di Mozi, ma ne integra funzionalità specifiche, come la propagazione nei dispositivi IoT e l’uso di payload condivisi. Questo suggerisce un controllo operativo unificato tra i due botnet, con l’obiettivo di aumentare l’efficacia degli attacchi e colpire bersagli più ampi.

Implicazioni per la sicurezza globale

L’ascesa di Androxgh0st, analizzata da ClouSek, rappresenta una minaccia significativa per le infrastrutture digitali globali. Organizzazioni e utenti devono monitorare i segni di compromissione e adottare contromisure proattive, come aggiornamenti di sicurezza regolari e analisi delle configurazioni di rete.

Sicurezza Informatica

Campagna TikTok per Georgescu finanziata dagli avversari del PNL

Tempo di lettura: 2 minuti. Scoperto il finanziamento PNL alla campagna #EchilibrușiVerticalitate su TikTok: promozione implicita di Călin Georgescu e irregolarità nei fondi elettorali. c’è un piccolo dettaglio: il PNL è un partito schierato contro il vincitore del primo turno in Romania annullato dalla Corte Suprema.

Recenti indagini dell’ANAF (Agenzia Nazionale per l’Amministrazione Fiscale) hanno rivelato che il Partito Nazionale Liberale (PNL) ha finanziato una campagna su TikTok che ha indirettamente promosso Călin Georgescu, un candidato controverso alle elezioni presidenziali romene. Questa scoperta ha acceso un acceso dibattito sulle implicazioni politiche e legali di tali attività, portando alla luce irregolarità nel finanziamento delle campagne.

La campagna #EchilibrușiVerticalitate

La campagna incriminata, denominata #EchilibrușiVerticalitate, è stata concepita inizialmente per promuovere valori generici come serietà ed equilibrio, senza menzionare direttamente un candidato specifico. Tuttavia, una revisione approfondita ha mostrato che questa è stata utilizzata per promuovere implicitamente il candidato Călin Georgescu, attraverso contenuti generati da influencer su TikTok.

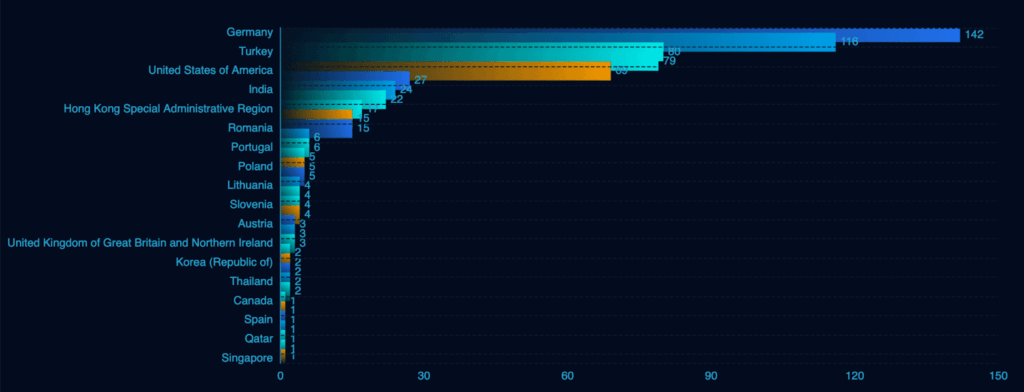

Il PNL ha commissionato la campagna alla società Kensington Communication, che a sua volta ha coinvolto oltre 130 influencer tramite la piattaforma FameUp. I brief forniti agli influencer includevano script che, pur non menzionando esplicitamente Georgescu, utilizzavano descrizioni e messaggi strettamente associati alla sua figura.

Modifiche non autorizzate e discrepanze

Secondo Kensington Communication, il nome originale della campagna, #EchilibrusiSeriozitate, è stato modificato in #EchilibrușiVerticalitate senza il loro consenso o quello del PNL. Questa discrepanza ha sollevato dubbi sulla trasparenza del processo e sull’effettivo controllo esercitato dal partito sul contenuto della campagna.

Un documento desecretato del Consiglio Supremo di Difesa del Paese (CSAT) ha rivelato che la campagna è stata intenzionalmente strutturata per promuovere Georgescu, con similitudini a precedenti operazioni di influenza condotte in altri paesi, come la campagna “Frate pentru Frate” in Ucraina.

Finanziamenti e reazioni

L’ANAF ha confermato che i fondi per la campagna provenivano direttamente dal PNL, con pagamenti effettuati alla Kensington Communication. Questo ha sollevato interrogativi sulla legalità dell’utilizzo di fondi pubblici per attività che promuovevano, di fatto, un candidato diverso da quelli ufficiali del partito.

Diverse figure politiche e organizzazioni non governative hanno chiesto chiarimenti e investigazioni approfondite. Nonostante ciò, i leader del PNL hanno evitato commenti diretti, aumentando le speculazioni sul coinvolgimento del partito in pratiche elettorali discutibili.

Questo caso, emerso dopo un lavoro di inchiesta da parte di Snoop.ro, rappresenta un campanello d’allarme sull’uso non trasparente dei social media nelle campagne elettorali, sottolineando la necessità di regolamentazioni più severe. Le implicazioni politiche e legali delle scoperte dell’ANAF potrebbero avere un impatto significativo sulla percezione pubblica e sul futuro delle campagne elettorali in Romania.

Sicurezza Informatica

Aggiornamenti Fortimanager e CISA per ICS e vulnerabilità note

Tempo di lettura: 2 minuti. CISA e Fortinet: aggiornamenti per FortiManager, ICS e nuove vulnerabilità conosciute. Scopri come proteggere sistemi critici e reti aziendali.

CISA ha rilasciato aggiornamenti fondamentali per rafforzare la sicurezza delle infrastrutture critiche, affrontando minacce rilevanti legate a FortiManager, sistemi di controllo industriale (ICS) e una nuova vulnerabilità aggiunta al catalogo delle vulnerabilità sfruttate attivamente. Questi aggiornamenti sono cruciali per la protezione di reti aziendali, infrastrutture pubbliche e private.

Fortinet FortiManager: aggiornamento critico contro RCE

Fortinet ha rilasciato aggiornamenti per FortiManager, riportate da CISA, per mitigare una vulnerabilità critica che consente l’esecuzione remota di codice (RCE). Questa falla, se sfruttata, potrebbe permettere agli attori malevoli di prendere il controllo completo di un sistema compromesso, con il rischio di accesso non autorizzato e compromissione dei dati aziendali.

I dettagli tecnici e le istruzioni per l’aggiornamento sono disponibili nel bollettino ufficiale di Fortinet. Gli amministratori di sistema devono applicare immediatamente la patch per evitare potenziali exploit che potrebbero compromettere reti sensibili.

Sicurezza nei sistemi ICS: otto nuovi advisory da CISA

CISA ha pubblicato otto nuovi avvisi dedicati alla sicurezza dei sistemi di controllo industriale (ICS), evidenziando vulnerabilità in software e dispositivi utilizzati in settori critici, come energia, trasporti e sanità.

- ICSA-24-354-01 Hitachi Energy RTU500 series CMU

- ICSA-24-354-02 Hitachi Energy SDM600

- ICSA-24-354-03 Delta Electronics DTM Soft

- ICSA-24-354-04 Siemens User Management Component

- ICSA-24-354-05 Tibbo AggreGate Network Manager

- ICSA-24-354-06 Schneider Electric Accutech Manager

- ICSA-24-354-07 Schneider Electric Modicon Controllers

- ICSMA-24-354-01 Ossur Mobile Logic Application

Questi avvisi includono:

- Vulnerabilità nei firmware di dispositivi industriali.

- Problemi nei protocolli di comunicazione SCADA e in sistemi legacy non aggiornati.

- Rischi derivanti da configurazioni insicure o esposizioni involontarie su reti pubbliche.

Gli operatori di infrastrutture critiche sono incoraggiati a consultare i dettagli tecnici forniti da CISA e a implementare misure di mitigazione per ridurre i rischi di attacchi mirati.

Catalogo delle vulnerabilità conosciute: aggiunta di CVE-2024-12356

CISA ha aggiornato il Known Exploited Vulnerabilities Catalog aggiungendo la vulnerabilità CVE-2024-12356, che interessa BeyondTrust Privileged Remote Access (PRA) e Remote Support (RS). Questa falla consente un’injection command attivamente sfruttata da attori malevoli per accedere a sistemi critici.

L’inclusione nel catalogo fa parte della Binding Operational Directive (BOD) 22-01, che obbliga le agenzie federali statunitensi a correggere tali vulnerabilità entro una data stabilita. Tuttavia, CISA raccomanda anche alle organizzazioni private di prioritizzare la risoluzione di queste vulnerabilità come parte delle loro strategie di gestione del rischio.

Le iniziative di CISA e Fortinet dimostrano l’importanza di agire rapidamente per mitigare le vulnerabilità note, soprattutto in settori critici dove un attacco potrebbe avere conseguenze catastrofiche. Aggiornamenti regolari, analisi proattive e collaborazione tra enti pubblici e privati sono essenziali per rafforzare le difese contro minacce sempre più sofisticate.

-

Economia4 giorni ago

Economia4 giorni agoSanzioni per violazioni del GDPR per Meta e Netflix

-

Sicurezza Informatica2 giorni ago

Sicurezza Informatica2 giorni agoMinacce npm, firewall Sophos e spyware su Android

-

Sicurezza Informatica4 giorni ago

Sicurezza Informatica4 giorni agoNodeStealer e phishing via Google Calendar: nuove minacce

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoWindows, rischi Visual Studio Code, file MSC e kernel

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoHubPhish, targeting politico e vulnerabilità critiche

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoPUMAKIT: analisi del RootKit malware Linux