Due importanti eventi mettono in evidenza le crescenti minacce alla sicurezza informatica: l’identificazione del malware GodLoader, che sfrutta il motore di gioco Godot per infettare migliaia di dispositivi, e un possibile incidente di sicurezza che ha spinto Zello, l’app push-to-talk, a richiedere il reset delle password per gli account creati prima del novembre 2024.

GodLoader: malware nascosto nei file Godot

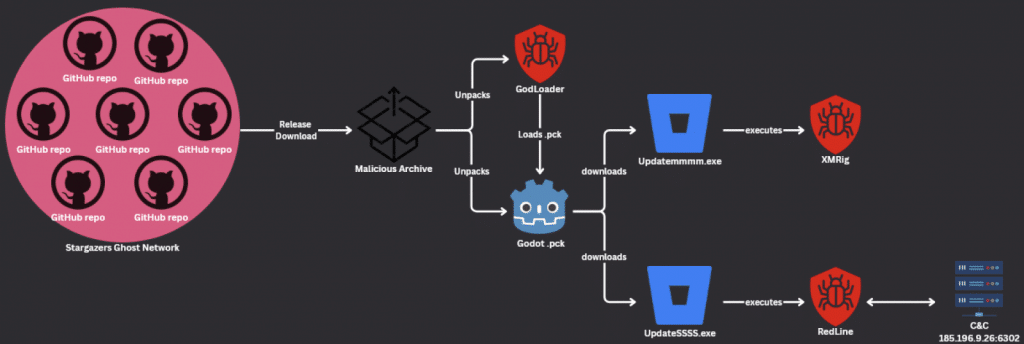

GodLoader è un malware innovativo che utilizza le capacità del motore di gioco Godot per evadere i controlli di sicurezza e compromettere oltre 17.000 dispositivi in soli tre mesi. Scoperto da Check Point Research, il malware sfrutta il linguaggio di scripting GDScript per incorporare codice dannoso all’interno dei file .pck, comunemente usati per i giochi.

Meccanismo di infezione

Una volta eseguito, GodLoader consente agli attaccanti di rubare credenziali o installare payload come il crypto miner XMRig, utilizzato per estrarre criptovalute. Il malware viene distribuito tramite repository GitHub apparentemente legittimi, che sfruttano la fiducia nella comunità open-source per attirare sviluppatori e giocatori.

Nonostante la maggior parte delle infezioni sia stata rilevata su Windows, il malware può essere adattato facilmente per colpire altri sistemi, tra cui Linux e macOS.

Misure di protezione

- Scaricare software solo da fonti affidabili.

- Evitare di eseguire file

.pcko runtime non verificati. - Utilizzare soluzioni antivirus aggiornate per rilevare script dannosi.

Zello e la richiesta di reset delle password

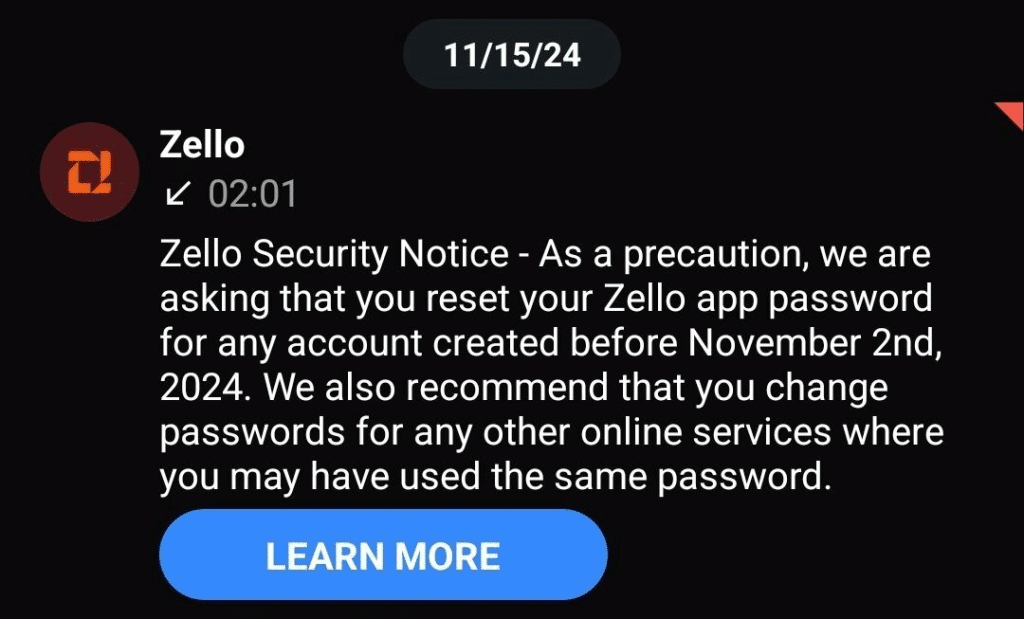

Zello, un’app popolare tra i primi soccorritori e le aziende per la comunicazione push-to-talk, ha chiesto agli utenti di reimpostare le password per tutti gli account creati prima del 2 novembre 2024. Sebbene i dettagli precisi non siano stati confermati, si sospetta un possibile data breach o un attacco di credential stuffing.

Precedenti e raccomandazioni

Zello aveva già subito un attacco nel 2020, quando le credenziali degli utenti furono compromesse. Per questo incidente, l’azienda ha invitato gli utenti a:

- Cambiare le password di Zello e di altri servizi dove potrebbero aver usato le stesse credenziali.

- Monitorare eventuali attività sospette sugli account.

- Utilizzare password uniche e abilitare l’autenticazione a due fattori, se disponibile.

Lezioni di sicurezza

Questi episodi evidenziano l’importanza di una vigilanza costante e di buone pratiche di sicurezza digitale. GodLoader dimostra come i motori di sviluppo open-source possano essere utilizzati in modi dannosi, mentre il caso Zello sottolinea la necessità di adottare password robuste e protezioni aggiuntive contro le violazioni.