Il malware Hadooken, recentemente scoperto dai ricercatori di Aqua Nautilus, rappresenta una nuova minaccia per i server WebLogic di Oracle, comunemente utilizzati in ambienti aziendali critici come quelli bancari e di e-commerce. Questo malware sfrutta vulnerabilità note nei server WebLogic, inclusi problemi di configurazione e password deboli, per ottenere accesso non autorizzato, eseguire codice malevolo e installare un cryptominer, oltre a un malware Tsunami. L’attacco, ribattezzato Hadooken, prende il nome dal celebre attacco “surge fist” del videogioco Street Fighter, e si sta diffondendo rapidamente in ambienti che utilizzano server WebLogic vulnerabili.

Attacco ai Server WebLogic: Hadooken in azione

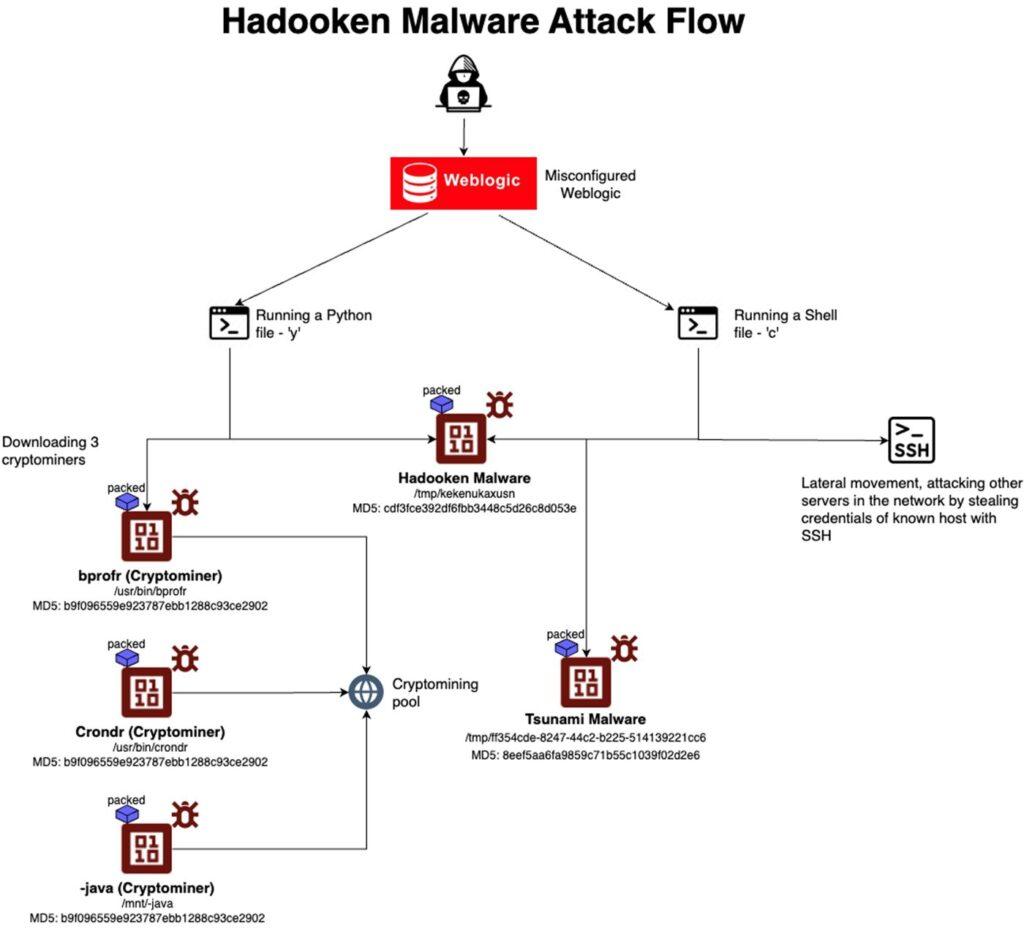

I server WebLogic, sviluppati da Oracle, sono ampiamente utilizzati per gestire e distribuire applicazioni aziendali su larga scala. Tuttavia, a causa delle loro vulnerabilità, sono spesso bersagliati dagli attori delle minacce. In questo caso, l’attacco Hadooken sfrutta un sistema di honeypot per ottenere l’accesso iniziale attraverso una combinazione di vulnerabilità e password deboli. Dopo l’accesso, l’attacco si divide in più fasi che coinvolgono l’esecuzione di codice remoto, l’installazione di script shell e Python, e infine l’esecuzione del payload principale.

Il malware Hadooken utilizza una combinazione di script shell e Python per eseguire i suoi payload su server compromessi. Questi script scaricano ed eseguono il malware da directory temporanee, eliminandolo successivamente per evitare il rilevamento. La componente principale del malware include un cryptominer, progettato per sfruttare le risorse del server infetto a beneficio degli attaccanti. Una seconda componente, il malware Tsunami, non viene attivata immediatamente, ma può essere utilizzata per ulteriori attacchi in futuro.

Inoltre, Hadooken cerca di ottenere informazioni sensibili, come chiavi SSH e credenziali utente, per eseguire attacchi laterali su altri server all’interno della stessa rete. Questo movimento laterale consente agli attaccanti di diffondere ulteriormente il malware e di compromettere più risorse. Infine, i log vengono eliminati per evitare che l’attacco venga rilevato dalle misure di sicurezza.

Metodi di propagazione del Malware

Una volta che il malware Hadooken ottiene l’accesso al server WebLogic, esegue una serie di passaggi per stabilire una presenza persistente. Viene utilizzato un sistema di cron jobs per eseguire il malware a intervalli regolari, consentendo al cryptominer di funzionare in modo continuo e di mantenere il controllo del server compromesso. I file malevoli vengono nascosti in diverse directory sotto nomi comuni come /usr/bin/crondr o /mnt/-java, rendendo più difficile il loro rilevamento.

Il malware utilizza anche tecniche di offuscamento, come la codifica base64, per mascherare le sue attività e sfuggire ai controlli di sicurezza. Gli attori delle minacce dietro Hadooken non si limitano a colpire solo i server Linux, ma potrebbero prendere di mira anche sistemi Windows con il ransomware Mallox, distribuito tramite script PowerShell.

La pericolosità del malware Hadooken risiede nella sua capacità di sfruttare server WebLogic mal configurati e non aggiornati, diffondendosi lateralmente attraverso la rete e compromettendo altre risorse. Le analisi mostrano che il malware utilizza indirizzi IP associati a gruppi di minaccia come TeamTNT e Gang 8220, ma non ci sono prove definitive che li colleghino direttamente a questi attacchi.

Il malware Hadooken rappresenta una minaccia crescente per le organizzazioni che utilizzano server WebLogic non protetti. Questo attacco evidenzia l’importanza di mantenere aggiornati i sistemi e di rafforzare le misure di sicurezza, come l’uso di password forti e la protezione delle console amministrative esposte e Acquasec consiglia alle aziende di implementare soluzioni di sicurezza avanzate, come strumenti di scansione delle configurazioni e di monitoraggio runtime, per rilevare e prevenire attacchi futuri.