Negli ultimi anni, le autorità internazionali e i ricercatori di sicurezza hanno osservato un’evoluzione nei metodi fraudolenti utilizzati da lavoratori IT nordcoreani per ottenere impieghi in aziende occidentali. Questi lavoratori, spesso sotto falsa identità, riescono a entrare in posizioni remote in aziende di paesi come Stati Uniti, Regno Unito e Australia. L’attività è collegata a gruppi di minaccia come NICKEL TAPESTRY, che utilizzano queste operazioni per generare fondi destinati al regime della Corea del Nord, contribuendo ai programmi militari del Paese.

L’evoluzione degli schemi fraudolenti

Gli schemi dei lavoratori IT nordcoreani sono stati documentati in varie indagini, inclusi episodi in cui i contractor, una volta assunti, hanno esfiltrato dati aziendali o chiesto riscatti alle loro vittime. In uno dei casi riportati, un lavoratore ha sottratto dati aziendali quasi immediatamente dopo l’assunzione e ha successivamente richiesto un riscatto in criptovaluta di sei cifre per evitare la diffusione dei dati rubati.

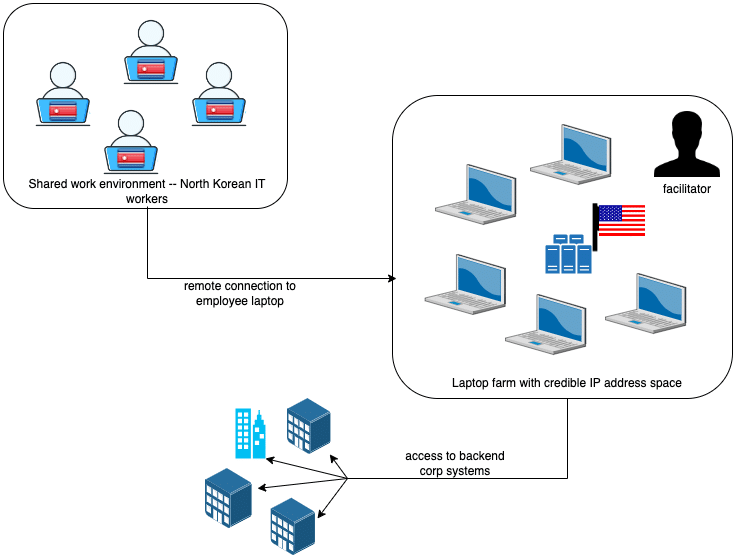

Uno schema comune prevede la richiesta di modifiche agli indirizzi di consegna di dispositivi aziendali, come laptop, reindirizzandoli verso facilitatori in “fattorie di laptop” appositamente predisposte. Questo stratagemma consente ai lavoratori fraudolenti di evitare l’uso di dispositivi aziendali tracciabili, riducendo le prove forensi lasciate sugli endpoint aziendali e limitando la possibilità di essere individuati.

Tattiche e strumenti utilizzati

Questi lavoratori preferiscono utilizzare dispositivi personali e VPN per accedere ai sistemi aziendali. Strumenti come Chrome Remote Desktop e AnyDesk, che non fanno parte delle loro mansioni lavorative, sono stati utilizzati per la gestione remota dei sistemi. La presenza di connessioni VPN legate a indirizzi IP residenziali e commerciali, come quelli di Astrill VPN, ha contribuito a mascherare le origini delle attività malevole.

In aggiunta, i lavoratori evitano l’uso delle videocamere durante le videoconferenze, spesso affermando di avere problemi con le webcam dei dispositivi aziendali. L’analisi forense ha rivelato l’uso di software come SplitCam, che consente di falsificare i feed video, facilitando la partecipazione alle videochiamate aziendali senza rivelare la vera identità o posizione.

Comportamenti sospetti e richieste di estorsione

Un segnale d’allarme rilevato in questi schemi è il cambio ripetuto degli indirizzi di consegna e delle coordinate bancarie per il pagamento degli stipendi. Gli attori della minaccia utilizzano spesso servizi di pagamento come Payoneer Inc. per evitare i sistemi bancari tradizionali e bypassare i controlli di sicurezza.

Inoltre, diverse indagini hanno mostrato collegamenti tra più lavoratori fraudolenti all’interno della stessa azienda. In alcuni casi, un lavoratore fornisce referenze per un altro, creando reti di contractor fraudolenti che assumono posizioni simili all’interno della stessa organizzazione. A volte, la stessa persona può adottare più identità, come evidenziato da stili di scrittura diversi nelle comunicazioni via email.

Rischi per le aziende

L’introduzione di richieste di estorsione rappresenta una significativa evoluzione rispetto agli schemi precedenti. Storicamente, i lavoratori IT nordcoreani si limitavano a ricevere lo stipendio, ma ora l’obiettivo si è esteso al furto di proprietà intellettuale e alla richiesta di riscatti. Questo cambiamento modifica drasticamente il profilo di rischio per le aziende che inconsapevolmente assumono lavoratori fraudolenti.

Le aziende secondo SecureWorks dovrebbero prestare particolare attenzione ai candidati che richiedono posizioni completamente remote e che presentano caratteristiche sospette, come curriculum clonati, richieste di pagamento tramite servizi non tradizionali e comportamenti insoliti durante le videoconferenze.