Il panorama del ransomware continua a essere in costante mutamento, con gruppi criminali sempre più organizzati e forze dell’ordine impegnate in una lotta senza sosta per contrastarli. Mentre il famigerato LockBit subisce un duro colpo con l’estradizione di uno dei suoi presunti sviluppatori principali, il gruppo Black Basta si sta espandendo con nuove tecniche d’attacco, tra cui un sistema automatizzato per colpire VPN e firewall vulnerabili.

Le due notizie evidenziano due facce opposte della stessa medaglia: da un lato, il lavoro delle forze di sicurezza globali che cercano di smantellare le infrastrutture ransomware più potenti, dall’altro, la continua innovazione criminale che permette a questi gruppi di aggirare le difese e colpire nuove vittime con strumenti sempre più sofisticati.

LockBit: estradato negli Stati Uniti uno degli sviluppatori chiave

Le autorità statunitensi hanno confermato l’estradizione di Rostislav Panev, un cittadino con doppia nazionalità russa e israeliana, sospettato di essere uno degli sviluppatori principali del ransomware LockBit. L’uomo era stato arrestato in Israele nell’agosto 2024 e, secondo gli investigatori, aveva un ruolo chiave nella gestione e nello sviluppo degli strumenti di attacco del gruppo.

Le prove raccolte sul suo laptop includono codici di accesso ai sistemi interni di LockBit, il codice sorgente del ransomware e il tool StealBit, utilizzato per il furto di dati prima della crittografia dei file delle vittime. Questo materiale è stato fondamentale per identificare le modalità operative del gruppo e fornire nuove informazioni utili alle indagini.

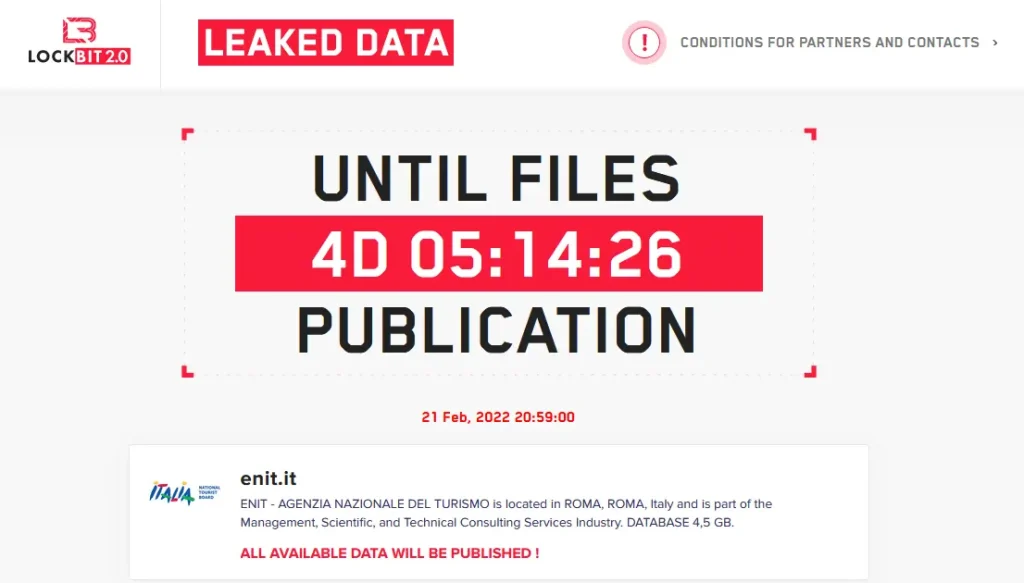

LockBit è attualmente considerato uno dei gruppi ransomware più aggressivi e redditizi al mondo, con attacchi a oltre 2.500 aziende e istituzioni pubbliche in più di 120 paesi. Secondo il Dipartimento di Giustizia degli Stati Uniti, il gruppo avrebbe ottenuto oltre 500 milioni di dollari in riscatti, colpendo ospedali, scuole, aziende private e governi.

L’estradizione è un colpo definitivo?

L’arresto e il trasferimento negli USA di Panev rappresentano un duro colpo per l’infrastruttura di LockBit, ma non segnano la fine del gruppo. Il leader della banda, noto come LockBitSupp, rimane in libertà e continua a coordinare le operazioni, nonostante la pressione delle forze dell’ordine. Gli Stati Uniti hanno offerto una taglia di 10 milioni di dollari per informazioni che portino alla sua cattura, ma il gruppo sta già cercando di riorganizzarsi per continuare le sue operazioni.

Black Basta introduce BRUTED: attacchi automatizzati contro VPN e firewall

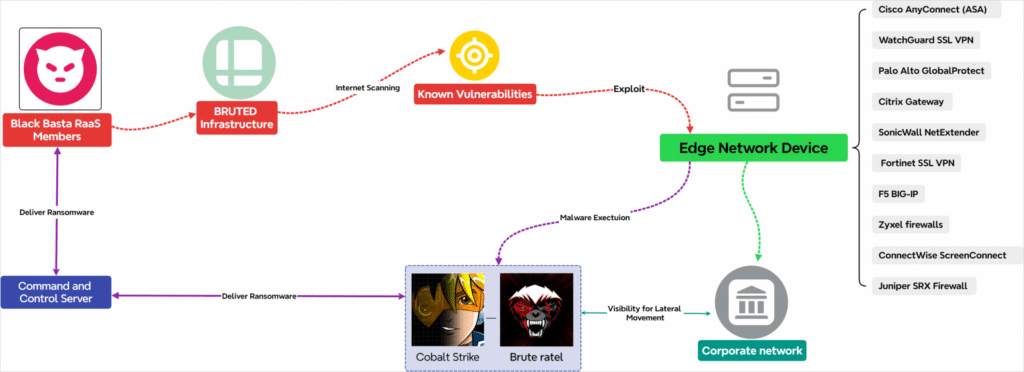

Mentre LockBit affronta battute d’arresto, il gruppo Black Basta sta evolvendo i propri metodi di attacco con BRUTED, una piattaforma automatizzata progettata per colpire dispositivi di rete vulnerabili.

Secondo un’analisi di EclecticIQ, questo strumento, attivo dal 2023, permette a Black Basta di identificare e attaccare VPN e firewall esposti su Internet, sfruttando tecniche di brute-force e credential stuffing per ottenere accesso ai sistemi delle vittime. Tra i dispositivi presi di mira ci sono:

- SonicWall NetExtender

- Palo Alto GlobalProtect

- Cisco AnyConnect

- Fortinet SSL VPN

- Citrix NetScaler

- Microsoft RDWeb (Remote Desktop Web Access)

- WatchGuard SSL VPN

Come funziona BRUTED?

BRUTED utilizza una combinazione di tecniche avanzate per individuare e violare sistemi di sicurezza esposti su Internet. Il processo si sviluppa in più fasi:

- Scansione delle reti: il framework cerca dispositivi vulnerabili utilizzando enumerazione di subdomini e risoluzione IP.

- Identificazione degli obiettivi: attraverso l’analisi dei certificati SSL, BRUTED raccoglie informazioni sui nomi dei dispositivi e sulle convenzioni di naming utilizzate.

- Attacco brute-force: una volta identificati i bersagli, BRUTED utilizza password generate dinamicamente e dizionari di credenziali rubate per tentare di ottenere accesso ai dispositivi.

- Utilizzo di proxy: per nascondere la propria attività, il framework sfrutta una rete di proxy SOCKS5 con server situati in Russia.

Questa automazione del processo di attacco consente a Black Basta di compromettere rapidamente un numero elevato di bersagli, riducendo il tempo e le risorse necessarie per ogni singolo attacco.

Perché Black Basta è una minaccia sempre più grave?

Il ransomware Black Basta è diventato rapidamente uno dei più pericolosi al mondo, spesso utilizzato per attaccare aziende di alto profilo e istituzioni governative. L’implementazione di BRUTED segna un’evoluzione nelle strategie di attacco, rendendo il gruppo ancora più efficace nell’infiltrare le reti aziendali.

Gli esperti di sicurezza hanno osservato un aumento significativo degli attacchi brute-force nel 2024, molti dei quali potrebbero essere stati eseguiti proprio attraverso BRUTED o strumenti simili. Inoltre, l’utilizzo di questo framework dimostra come i gruppi ransomware si stiano spostando verso un modello sempre più automatizzato e scalabile, abbassando la barriera di ingresso per nuovi cybercriminali.

Come difendersi dagli attacchi ransomware?

Con attacchi sempre più sofisticati, è fondamentale che aziende e istituzioni adottino strategie di sicurezza informatica avanzate per proteggersi da minacce come LockBit e Black Basta. Alcune contromisure essenziali includono:

- Utilizzo di autenticazione a più fattori (MFA) per impedire accessi non autorizzati anche in caso di credenziali rubate.

- Implementazione di password robuste e uniche per ogni dispositivo di rete e account aziendale.

- Monitoraggio costante dei tentativi di accesso per identificare e bloccare attività sospette in tempo reale.

- Aggiornamenti frequenti del firmware e delle patch di sicurezza, per ridurre le vulnerabilità sfruttabili dai criminali.

- Segmentazione della rete, per limitare i danni in caso di violazione e impedire la diffusione del ransomware all’interno dell’infrastruttura.

Una battaglia in continua evoluzione

L’estradizione di uno degli sviluppatori di LockBit rappresenta un passo importante nella lotta contro il ransomware, ma la guerra contro questi gruppi criminali è tutt’altro che finita. Mentre le autorità colpiscono le infrastrutture di LockBit, altre bande come Black Basta continuano a rafforzare le proprie operazioni con strumenti sempre più sofisticati.

La diffusione di BRUTED dimostra quanto l’automazione sia diventata un’arma potente nelle mani dei cybercriminali, facilitando attacchi su larga scala e rendendo sempre più difficile la difesa delle infrastrutture IT. Per questo motivo, le organizzazioni devono rimanere vigili e adottare strategie di sicurezza proattive per ridurre il rischio di attacchi.

Nei prossimi mesi, sarà interessante vedere se l’arresto di Panev porterà a nuove operazioni contro LockBit e come i governi e le aziende risponderanno alla crescente minaccia rappresentata da Black Basta.