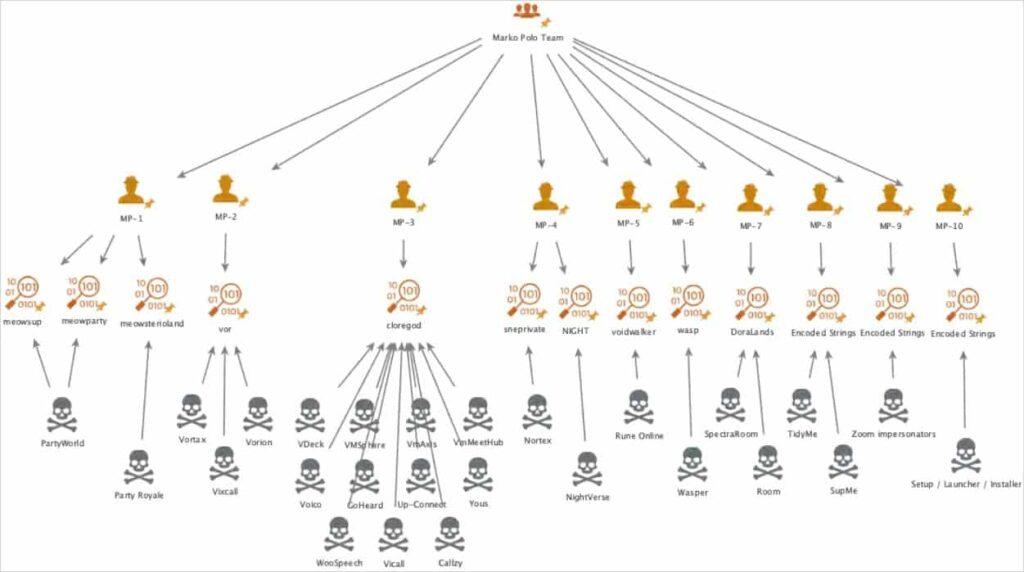

L’operazione di cybercriminalità conosciuta come Marko Polo, recentemente scoperta, ha portato alla compromissione di decine di migliaia di dispositivi a livello globale, puntando in particolare su utenti di criptovalute, gamer e sviluppatori di software. Secondo un’indagine condotta dal gruppo di ricerca Insikt Group, il gruppo Marko Polo utilizza una vasta gamma di malware infostealer, inclusi AMOS, Stealc e Rhadamanthys, per rubare dati sensibili. Le tecniche di attacco impiegate spaziano dal spearphishing all’uso di marchi falsi e campagne di malvertising per indurre le vittime a scaricare software dannoso. Questo approccio rappresenta una seria minaccia sia per i consumatori che per le aziende, con potenziali perdite finanziarie nell’ordine di milioni di euro.

Tecniche di attacco e malware utilizzati

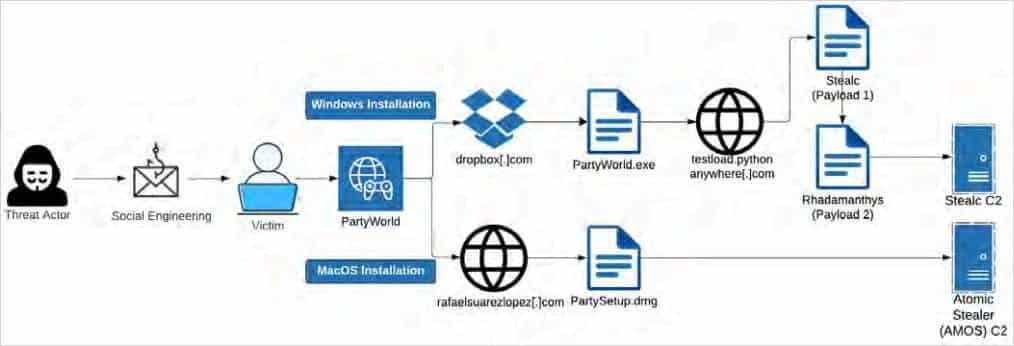

Il gruppo Marko Polo utilizza una combinazione di strumenti sofisticati e tecniche di social engineering per raggiungere i propri obiettivi. Tra le tattiche più efficaci vi sono gli attacchi di spearphishing attraverso messaggi diretti sui social media, che prendono di mira principalmente personalità del mondo delle criptovalute e del gaming. Le vittime vengono spesso convinte a scaricare software dannoso, credendo che si tratti di offerte di lavoro legittime o opportunità di collaborazione.

L’operazione ha colpito in particolar modo utenti che utilizzano sia sistemi Windows che macOS, dimostrando l’abilità del gruppo di operare su più piattaforme. Su Windows, il malware più diffuso è Stealc, un infostealer che raccoglie dati da browser e applicazioni di criptovalute. Un altro malware utilizzato è Rhadamanthys, capace di rubare una vasta gamma di informazioni, inclusi dati delle criptovalute. Invece, per gli utenti macOS, Marko Polo utilizza AMOS, un malware capace di accedere ai dati critici del portachiavi Apple, rubare credenziali Wi-Fi, password e altre informazioni criptate.

Distribuzione del malware e impatto globale

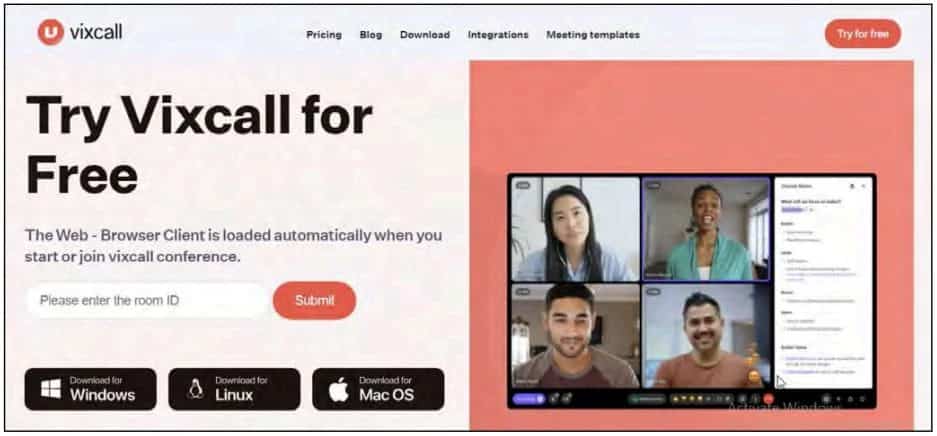

L’indagine di Recorded Future ha identificato oltre 30 campagne distinte e 50 varianti di malware utilizzate nell’operazione Marko Polo. Questi malware vengono distribuiti attraverso una vasta gamma di canali, tra cui pubblicità dannose, file torrent e persino software di meeting online falsi. Alcuni dei marchi più comunemente utilizzati per queste truffe includono Fortnite, Zoom, e RuneScape. Le vittime, spesso inconsapevoli del rischio, scaricano questi programmi dannosi dai siti web compromessi, mettendo a rischio la loro privacy e i loro dati finanziari.

Il gruppo ha guadagnato milioni di euro attraverso queste operazioni, e il numero di dispositivi compromessi potrebbe continuare a crescere. Questo tipo di attacco non solo espone gli utenti privati al furto di identità e ai danni finanziari, ma rappresenta anche un rischio per le aziende, con potenziali violazioni dei dati e danni alla reputazione aziendale.

L’operazione Marko Polo dimostra l’evoluzione costante delle minacce cibernetiche, in cui i gruppi di cybercriminali sviluppano tecniche sempre più sofisticate e mirate per colpire specifici settori, come quello delle criptovalute e del gaming. Il successo di questa operazione, che ha portato alla compromissione di migliaia di dispositivi e a perdite finanziarie considerevoli, sottolinea la necessità di difese adattabili e consapevolezza della sicurezza informatica. Aziende e utenti privati devono essere costantemente vigili per proteggersi da queste minacce in continua evoluzione.