Un attore minaccioso a scopo finanziario colpisce con un nuovo ransomware e malware clipper. Una nuova campagna a scopo finanziario che è iniziata nel dicembre 2022 ha visto l’attore minaccioso non identificato dietro di essa utilizzare un nuovo ransomware chiamato MortalKombat e un malware clipper noto come Laplas. Cisco Talos ha affermato di aver “osservato l’attore che scansiona Internet alla ricerca di macchine vittime con una porta protocollo desktop remoto (RDP) esposta, la 3389”. Gli attacchi si concentrano principalmente su individui, piccole imprese e grandi organizzazioni situate negli Stati Uniti e in misura minore nel Regno Unito, in Turchia e nelle Filippine.

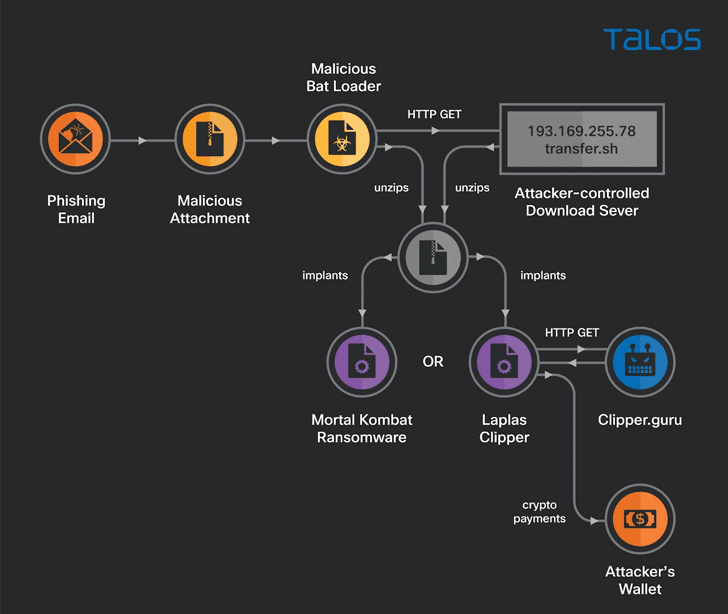

Il punto di partenza che avvia la catena di attacco a più fasi è una e-mail di phishing che contiene un file ZIP dannoso che viene utilizzato come via di consegna sia per il clipper che per il ransomware. Oltre all’utilizzo di richiami via e-mail a tema criptovaluta che impersonano CoinPayments, l’attore minaccioso è anche noto per cancellare i marker di infezione nel tentativo di coprire le proprie tracce.

MortalKombat, rilevato per la prima volta nel gennaio 2023, è in grado di crittografare i file di sistema, applicazione, backup e macchina virtuale nel sistema compromesso. Inoltre, corrompe Windows Explorer, disabilita la finestra del comando Esegui e rimuove le applicazioni e le cartelle dall’avvio di Windows.

Un’analisi del codice sorgente del ransomware rivela che fa parte della famiglia di ransomware Xorist, ha affermato il ricercatore di Cisco Talos Chetan Raghuprasad. Il clipper Laplas è una variante Golang del malware emersa nel novembre 2022. È progettato per monitorare gli appunti alla ricerca di qualsiasi indirizzo del portafoglio di criptovaluta e sostituirlo con un portafoglio controllato dall’attore per effettuare transazioni fraudolente. “Il clipper legge i contenuti degli appunti della macchina vittima ed esegue una funzione per eseguire una corrispondenza di pattern di espressioni regolari per rilevare l’indirizzo del portafoglio di criptovaluta”, ha spiegato Raghuprasad. “Quando viene identificato un indirizzo del portafoglio di criptovaluta, il clipper invia l’indirizzo del portafoglio al bot del clipper. In risposta, il clipper riceve un indirizzo del portafoglio controllato dall’attaccante simile a quello della vittima e sovrascrive l’originale indirizzo del portafoglio di criptovaluta negli appunti.”