Sommario

Un nuovo gruppo di hacker APT denominato ‘AtlasCross’ prende di mira le organizzazioni con esche di phishing che si spacciano per la Croce Rossa Americana per consegnare malware backdoor. La società di cybersecurity NSFocus ha identificato due trojan precedentemente non documentati, DangerAds e AtlasAgent, associati agli attacchi del nuovo gruppo APT. NSFocus riferisce che gli hacker di AtlasCross sono sofisticati ed elusivi, impedendo ai ricercatori di determinare la loro origine.

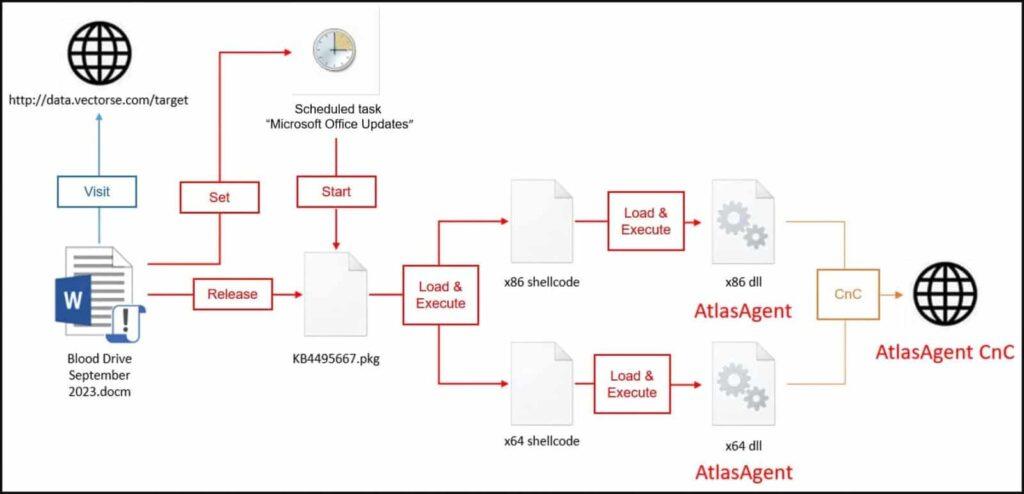

Catena di attacco AtlasCross

Gli attacchi di AtlasCross iniziano con un messaggio di phishing che finge di essere dalla Croce Rossa Americana, chiedendo al destinatario di partecipare a un “September 2023 Blood Drive”. Queste email contengono un allegato di un documento Word abilitato per macro (.docm) che invita la vittima a fare clic su “Abilita contenuto” per visualizzare il contenuto nascosto. Tuttavia, facendo ciò si attiveranno macro malevoli che infetteranno il dispositivo Windows con i malware DangerAds e AtlasAgent.

Dettagli AtlasAgent

AtlasAgent è un trojan personalizzato in C++ e le sue funzioni principali includono l’estrazione di dettagli host e processo, impedendo l’avvio di numerosi programmi, eseguendo ulteriore shellcode sulla macchina compromessa e scaricando file dai server C2 dell’attaccante. Al primo avvio, il malware invia informazioni ai server dell’attaccante, inclusi nome del computer locale, informazioni sull’adattatore di rete, indirizzo IP locale, informazioni sulla scheda di rete, architettura e versione del sistema operativo e una lista di processi in esecuzione.

Conclusione

Nonostante il rapporto di NSFocus sia il primo a dettagliare il nuovo gruppo di hacking, AtlasCross rimane una minaccia in gran parte sconosciuta che opera con motivi poco chiari e un ambito di targeting oscuro. La selezione mirata dell’attore della minaccia, i trojan su misura e i loader di malware, combinati con una preferenza per metodi di infezione discreti rispetto all’efficienza, hanno permesso loro di operare non rilevati per una durata indefinita.