Sommario

L’Agenzia per la Cybersicurezza nazionale (ACN), in collaborazione con il Dipartimento per la trasformazione digitale, ha adottato un nuovo Regolamento unico per le infrastrutture e i servizi cloud destinati alla Pubblica Amministrazione (PA). Questo regolamento, che entrerà in vigore il 1° agosto 2024, mira a definire le misure minime di sicurezza e a fornire un quadro normativo armonizzato per supportare i servizi pubblici digitali.

Il Regolamento unico per le infrastrutture e i servizi cloud per la PA rappresenta un passo fondamentale verso una maggiore sicurezza e efficienza nella gestione dei dati pubblici. Adottato dall’Agenzia per la cybersicurezza nazionale (ACN) in collaborazione con il Dipartimento per la trasformazione digitale, il nuovo regolamento entrerà in vigore il 1° agosto 2024, permettendo alle amministrazioni di familiarizzare con le nuove misure e di adeguarsi alle normative previste.

Principali novità del Regolamento

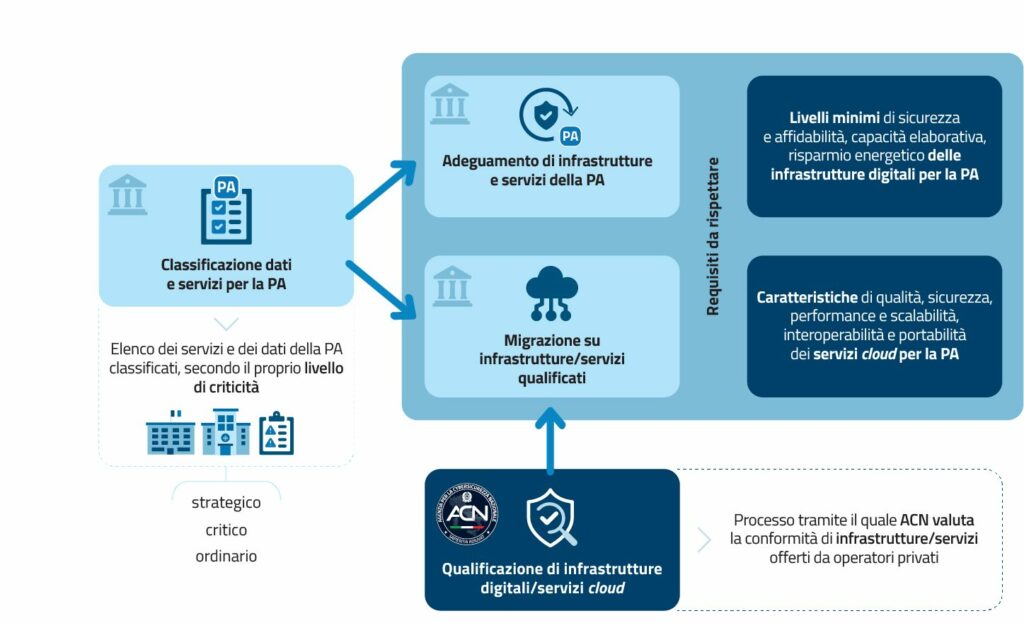

Il regolamento definisce le misure minime che le infrastrutture come i data center e i servizi cloud devono rispettare per supportare i servizi pubblici. Queste misure sono armonizzate in un unico quadro normativo per garantire coerenza e sicurezza a livello nazionale.

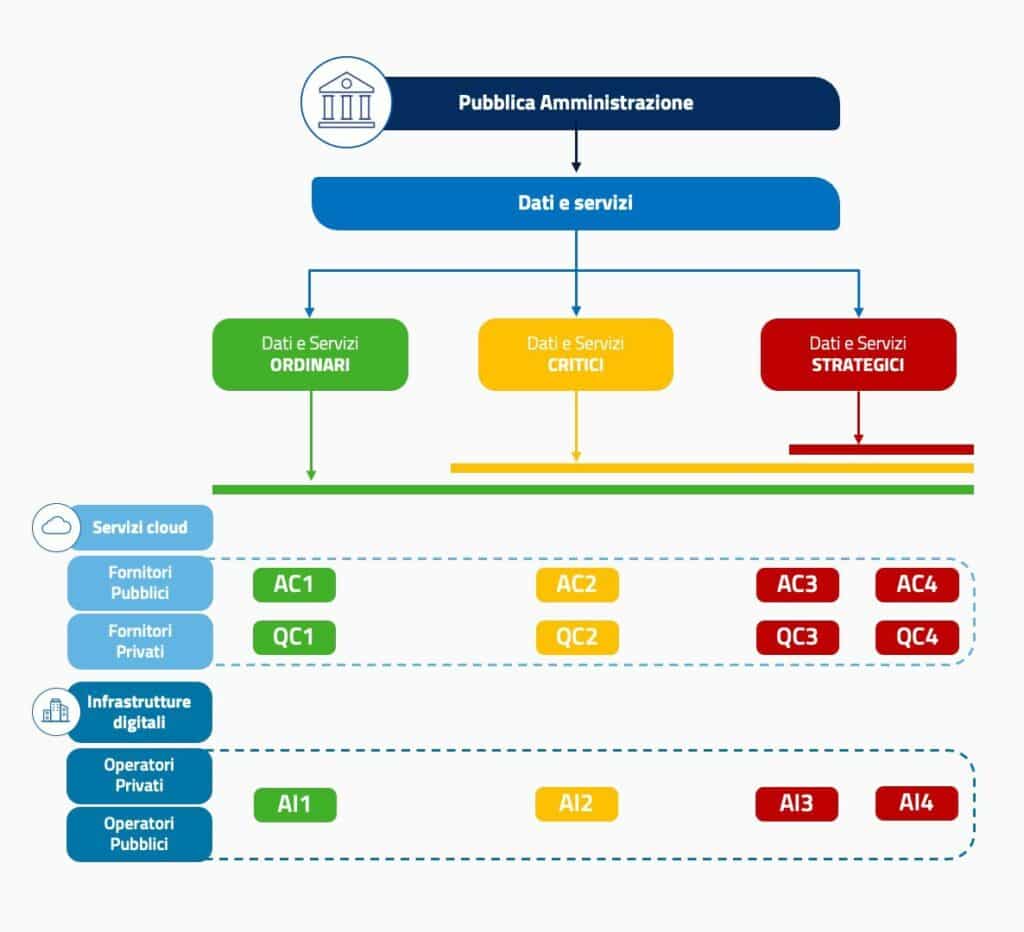

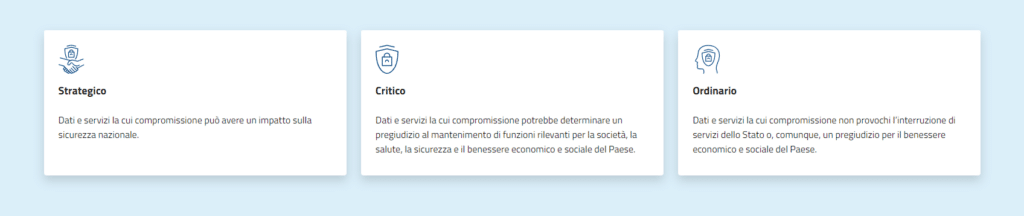

Classificazione dei Dati e Servizi

| Livello di Importanza | Descrizione |

|---|---|

| Basso | Dati e servizi con impatto limitato in caso di violazione |

| Medio | Dati e servizi con impatto moderato in caso di violazione |

| Alto | Dati e servizi con impatto significativo in caso di violazione |

Il regolamento fornisce linee guida su come classificare i dati e i servizi digitali, aiutando le PA a scegliere le soluzioni cloud più appropriate in base all’importanza e alla sensibilità delle informazioni.

Processo di Qualificazione Digitale

Il processo di qualificazione per i fornitori di servizi cloud è stato completamente digitalizzato. I fornitori interessati possono ottenere la qualificazione attraverso il sito dell’Agenzia, semplificando e velocizzando il processo. Le nuove qualifiche saranno valide per 36 mesi e saranno soggette a monitoraggio continuo per garantire il rispetto dei requisiti di sicurezza.

Utilizzo delle Infrastrutture di Housing e Edge Computing

Il regolamento disciplina anche l’uso delle infrastrutture di housing e dei servizi di prossimità, noti come edge computing. Queste infrastrutture sono essenziali per garantire una risposta rapida e efficiente alle esigenze di elaborazione dei dati vicino al punto di raccolta.

Dichiarazioni Ufficiali

Alessio Butti, Sottosegretario alla Presidenza del Consiglio dei ministri con delega all’Innovazione, ha sottolineato l’importanza del regolamento: “L’adozione del Regolamento unico per le infrastrutture e i servizi cloud per la PA è giunta nel pieno rispetto delle tempistiche previste. Questo regolamento rappresenta un passo fondamentale verso un quadro normativo armonizzato, definendo le misure minime che le infrastrutture devono rispettare per supportare i servizi pubblici.”

Bruno Frattasi, Direttore Generale dell’Agenzia per la cybersicurezza nazionale, ha aggiunto: “Dare stabilità alla regolazione dei servizi cloud rappresenta il raggiungimento di una tappa fondamentale per la nostra Agenzia. La migrazione al cloud favorisce una maggiore protezione e sicurezza dei dati, offrendo opportunità straordinarie per lo sviluppo digitale del paese.”

Il nuovo Regolamento unico per le infrastrutture e i servizi cloud per la PA rappresenta un’importante innovazione per la sicurezza e l’efficienza della gestione dei dati pubblici. Le amministrazioni pubbliche avranno a disposizione strumenti e linee guida chiari per classificare e proteggere i dati, migliorando la loro capacità di rispondere alle sfide digitali contemporanee.