Sommario

MySky_co, un utente su X, ha condotto un esperimento che mette in evidenza potenziali vulnerabilità nella versione macOS di Signal, l’app di messaggistica crittografata. Ecco un riassunto del suo esperimento e dei risultati:

Fasi dell’esperimento

- Creazione di uno Script Python: L’utente ha scritto uno script Python semplice che copia la directory di archiviazione locale di Signal in un’altra posizione, simulando un possibile script o app dannosa.

- Esecuzione dello Script: Lo script è stato eseguito nel Terminale, copiando con successo i dati di Signal sul Mac.

- Installazione in una VM: Dopo aver installato una nuova versione di macOS in una macchina virtuale (VM), l’utente ha trasferito la copia dei dati di Signal nella directory prevista:

~/Library/Application Support/Signal. - Avvio di Signal nella VM: Dopo aver installato Signal nella VM, l’app ha avviato la sessione ripristinando tutti i dati delle chat.

- Scambio di Messaggi: L’utente ha potuto scambiare messaggi con un contatto dalla VM, mentre Signal sul Mac e sull’iPhone erano ancora attivi.

- Sessioni Multiple: Con sorpresa dell’utente, le tre sessioni (Mac, iPhone e VM) erano tutte attive simultaneamente. Signal non ha avvisato l’utente della presenza della terza sessione clonata. Inoltre, l’app Signal sull’iPhone mostrava solo un dispositivo collegato.

Rischi identificati

Clonazione Silenziosa delle Sessioni: Un potenziale attaccante potrebbe clonare una sessione di Signal su macOS senza che l’utente venga avvisato. Questo potrebbe permettere a un attaccante sofisticato di intercettare le chat.

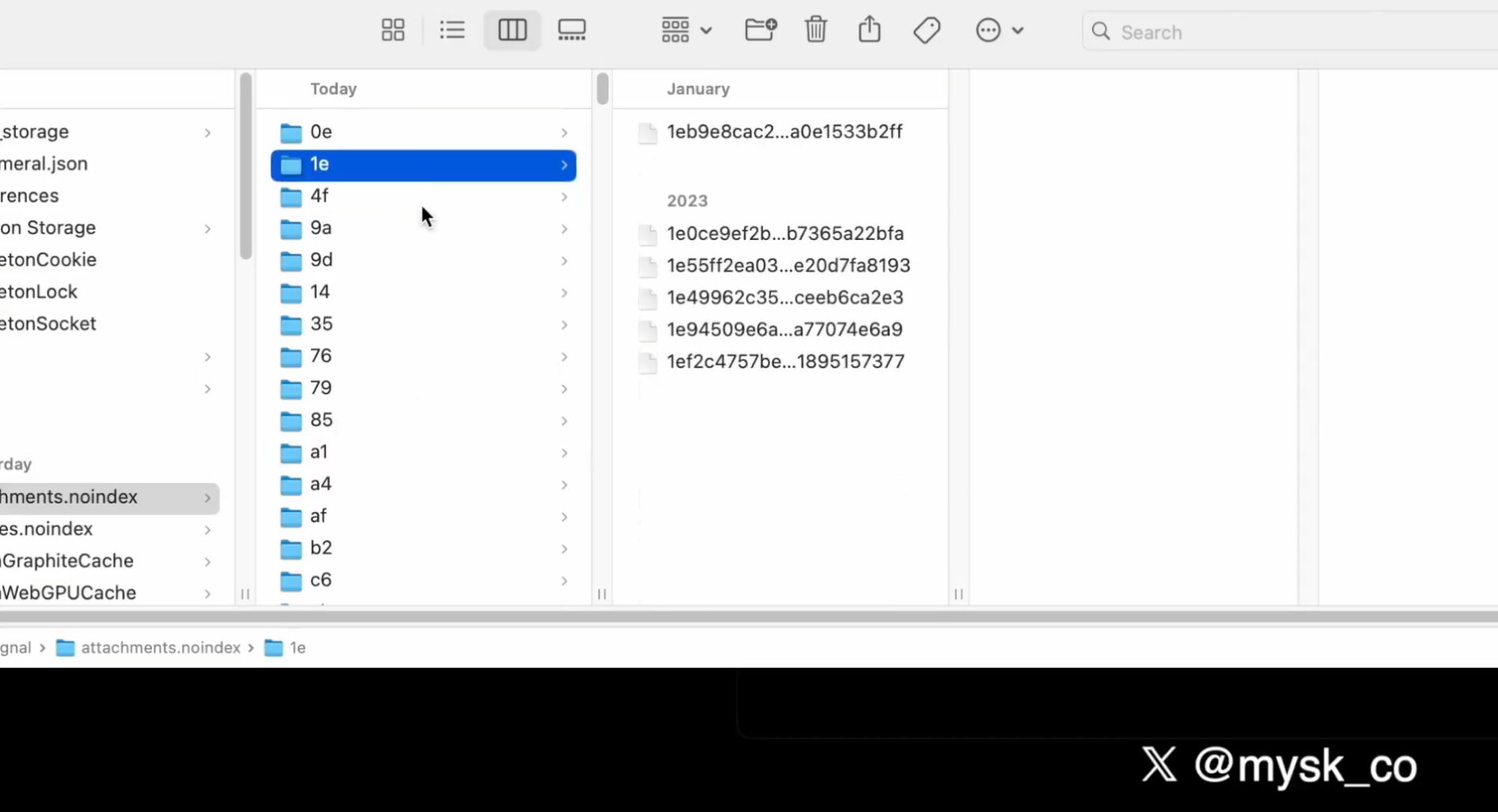

Archiviazione Non Sicura di File: Le foto e i documenti inviati tramite Signal sono memorizzati localmente senza crittografia, in una posizione accessibile da qualsiasi app o script. Tuttavia, i messaggi di testo sono memorizzati in un database crittografato.

L’esperimento evidenzia come un malintenzionato potrebbe sfruttare queste vulnerabilità per accedere alle conversazioni di Signal su macOS. Questo potrebbe spiegare perché alcuni utenti ritengano che Signal abbia una “backdoor”, poiché un attacco sofisticato potrebbe facilmente prendere di mira un utente di Signal su macOS e vedere le sue chat.

Consigli per la sicurezza

Monitorare le Sessioni Attive: Gli utenti dovrebbero monitorare attentamente le sessioni attive dei propri dispositivi e prestare attenzione a qualsiasi attività sospetta.

Aggiornamenti di Sicurezza: Si raccomanda di mantenere aggiornate le proprie applicazioni e il sistema operativo per beneficiare delle ultime patch di sicurezza.