Sicurezza Informatica

Pirateria su Telegram: La polizia prende di mira 545 canali e otto amministratori sospetti

Le autorità italiane hanno annunciato un’operazione per stroncare la pirateria di massa su Telegram. Gli specialisti in frodi tecnologiche hanno eseguito un ordine di sequestro contro 545 canali e condotto perquisizioni fisiche in cinque regioni. Otto amministratori di canali sono sospettati di reati di violazione del copyright. TorrentFreak ha identificato alcuni dei canali e il modo in cui venivano monetizzati. TelegramLa scena mainstream del file-sharing è ben nota per i suoi siti web e forum pubblici, ma al di sotto di tutto ciò, i canali di chat hanno sempre giocato un ruolo importante. La Internet Relay Chat (IRC) era un’opzione popolare quando i siti BitTorrent dominavano le onde. Molti siti avevano canali che fungevano da hub della comunità da un lato e da portali per i file più recenti dall’altro. La curva di apprendimento relativamente ripida di IRC ha contribuito a bloccarne la crescita, ma per gli equivalenti moderni, come Telegram, non ci sono questi problemi. Dopo la prima apparizione di IRC nel 1988, ci sono voluti più di 20 anni prima che le reti più popolari raggiungessero un picco tra i 100 e i 200 mila utenti. Dopo soli nove anni di presenza online, Telegram conta oggi 700 milioni di utenti attivi al mese. I canali sono utilizzati per ogni tipo di discussione immaginabile, con la facilitazione della pirateria e la distribuzione tra le tendenze in più rapida crescita. Di conseguenza, i detentori di copyright hanno un’altra battaglia da affrontare.

La guerra dell’Italia alla pirateria di Telegram

Almeno dal 2019, le autorità italiane hanno preso di mira i canali Telegram legati a servizi IPTV illeciti e alla pirateria di film e spettacoli televisivi, ma la protezione delle opere letterarie sta diventando sempre più comune. Nel 2020, le denunce della Federazione degli editori di giornali (FIEG) sulla distribuzione illegale di giornali, periodici e libri, hanno portato a un’ordinanza d’emergenza che imponeva a Telegram di chiudere 19 canali o di rischiare il blocco. Un anno dopo, la FIEG ha dichiarato di aver eliminato più di 300 canali Telegram che offrivano contenuti simili. Un’importante operazione antipirateria condotta la scorsa settimana dimostra che il lavoro da fare è ancora maggiore.

L’organizzazione dei giornalisti chiede un’azione contro i pirati

Per lavorare legalmente in Italia, i giornalisti devono ottenere l’iscrizione all’Ordine dei Giornalisti (ODG), un organismo approvato dallo Stato che dal 1963 è responsabile della regolamentazione della professione. Sebbene la registrazione e la regolamentazione dei giornalisti siano controverse, l’ODG è considerato un paladino dei diritti dei suoi membri. Oltre a proteggere gli scrittori nelle loro trattative con gli editori, l’ODG lavora per garantire che i suoi membri siano pagati equamente. L’organizzazione cerca anche una concorrenza leale sul mercato, dove la pirateria è vista come un elemento di disturbo. Un memorandum d’intesa firmato due anni fa da ODG e dall’agenzia governativa per l’applicazione della legge, la Guardia di Finanza, è stato concepito per inviare un altro messaggio a nome dei suoi membri: il giornalismo svolge un ruolo chiave nella democrazia e non si dovrebbe permettere ai pirati di minare la democrazia. All’inizio del 2020, ODG ha presentato una denuncia alla Procura della Repubblica presso il Tribunale di Milano. Secondo l’autorità di controllo, i gruppi Telegram e WhatsApp distribuivano quotidianamente copie in PDF di quotidiani e periodici. Poiché questa pirateria danneggia i membri dell’ODG, la chiusura dei canali pirata sarebbe stata una risposta proporzionata. Le autorità hanno ascoltato e decine di canali sono stati bloccati.

L’ultima risposta dell’Unità IT specializzata

I Gruppi Sportivi Fiamme Gialle sono la divisione sportiva delle forze di polizia italiane, che gareggiano nell’atletica, nel canottaggio, nello sci e in discipline come il judo e il karate. Agli specialisti informatici delle Fiamme Gialle è stato riconosciuto il merito di aver individuato 6.500 utenti IPTV pirata e, secondo la Guardia di Finanza di Roma, di recente hanno rintracciato anche chi piratava le opere dei soci ODG. “Le indagini condotte dagli specialisti delle Fiamme Gialle hanno portato all’individuazione di una rete illegale molto più ampia di quella ipotizzata nella denuncia”, si legge in un comunicato della GdF. “Ciò ha consentito di smascherare un consolidato sistema di condivisione e diffusione non autorizzata, non solo di quotidiani e periodici editi dai principali gruppi editoriali italiani, ma anche di palinsesti televisivi, serie tv e altri contenuti di intrattenimento a pagamento, distribuiti via internet dalle principali piattaforme di streaming”.

La polizia ottiene l’autorità di perquisizione e chiusura

Sotto il coordinamento della Procura della Repubblica presso il Tribunale di Milano, il Nucleo Frodi Tecnologiche della Guardia di Finanza di Roma ha ottenuto l’autorizzazione a chiudere i canali Telegram dei pirati e a effettuare perquisizioni nei confronti degli indagati. Il provvedimento di sequestro riguarda 545 “risorse” di Telegram sospettate di distribuire contenuti protetti dal diritto d’autore e persone ritenute coinvolte nel loro funzionamento. In cinque zone d’Italia – Lombardia, Piemonte, Veneto, Emilia Romagna e Campania – sono state eseguite perquisizioni nei confronti di otto persone. La Guardia di Finanza li descrive come presunti amministratori di canali legati a reati di violazione del copyright.

I canali di pirateria di Telegram erano molto popolari

La GdF afferma che i canali Telegram presi di mira avevano oltre 430.000 iscritti che non pagavano nulla per unirsi ai canali, ma venivano monetizzati dagli amministratori in altri modi. Il primo metodo prevedeva che gli amministratori incollassero nei loro canali dei link che rimandavano gli utenti a siti di e-commerce. Quando questi link venivano seguiti e i prodotti venivano acquistati, una percentuale veniva restituita agli amministratori. Il secondo metodo è descritto come “sponsorizzazione”, in cui i banner pubblicitari venivano inseriti sui canali presumibilmente in violazione in cambio di un pagamento da parte dell’inserzionista. Le informazioni relative a questi accordi di sponsorizzazione sono ancora online e mostrano la natura interconnessa dei canali presi di mira dalla polizia.

Quali canali sono stati bloccati?

I canali non sono stati nominati ufficialmente dalle autorità, ma le informazioni ottenute da TorrentFreak ci hanno permesso di identificare un canale chiave nell’indagine, di confermare che è stato vietato da Telegram e di trovare altri canali collegati che hanno ricevuto lo stesso trattamento. Il canale Riviste Gratuite è stato lanciato nel settembre 2020 e un anno dopo contava 30.575 abbonati. Il canale ha raggiunto un picco di 41.046 intorno al 9 ottobre, prima di essere bloccato da Telegram per violazione del copyright. Tra gli altri canali della stessa nicchia, vietati la scorsa settimana, figurano eBook Free House (55.000), Epub Gold (28.500) e Giornali Gratuti (21.800). Come sottolineato dalla GdF, il sistema scoperto dai suoi specialisti non offriva solo giornali e riviste pirata. Alla fine, l’offerta di contenuti diversi da quelli riportati da ODG non è riuscita a mantenerli online. Sia che offrissero film e programmi televisivi o altri contenuti in italiano, House Streaming (29.000 abbonati), Il Cinema Notturno (34.000) e APK Plex (100.500), sono stati tutti bloccati insieme a molti altri.

Chi ha sponsorizzato i canali?

I canali vietati sopra elencati (più altri non documentati in questa sede) si rivolgevano tutti all’Italia, con contenuti incentrati sull’Italia. La loro tendenza a citarsi a vicenda nei rispettivi canali li ha resi molto facili da individuare. L’enorme quantità di dati disponibili su Telegram (per non parlare delle ricerche di base su Google) mostra che avevano collegamenti con “Sponsor Cultura”, che sembra agire come una sorta di agente per potenziali inserzionisti. Un’offerta elenca i canali @RivisteGratuite, @GiornaliGratuiti, @RivisteInternazionali e @AppPlexFree (tre dei quali sono ora bloccati). Si legge che hanno raggiunto 115.000 membri/20.000 visualizzazioni al giorno e hanno offerto una fascia oraria dalle 15:00 alle 20:00 (5 ore) per 40 euro. Altre offerte sono apertamente visibili su Telegram. Questo sponsor non è stato bandito, così come non lo sono i molti altri canali di magazine incentrati sull’Italia che ancora esistono su Telegram. Ci si deve aspettare un’altra serie di rimozioni in un futuro non troppo lontano.

Sicurezza Informatica

Windows, rischi Visual Studio Code, file MSC e kernel

Tempo di lettura: 3 minuti. Attacchi a Visual Studio Code e kernel di Windows: scopri come nuove minacce sfruttano estensioni malevole, file MSC e vulnerabilità critiche per colpire utenti globali.

Negli ultimi giorni, esperti di sicurezza hanno individuato nuove minacce che sfruttano estensioni malevole di Visual Studio Code, file MSC di Microsoft e una vulnerabilità critica nel kernel di Windows. Questi attacchi, sempre più sofisticati, rappresentano rischi significativi per sviluppatori, organizzazioni e utenti globali.

Visual Studio Code: estensioni malevole nel marketplace

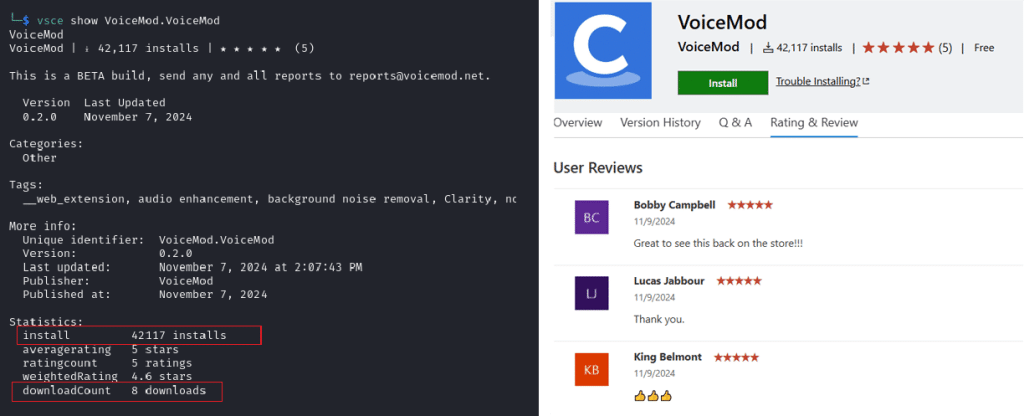

Un’ampia campagna di attacchi è stata individuata su Visual Studio Code (VSCode), con oltre 18 estensioni malevole progettate per colpire sviluppatori e comunità legate alle criptovalute. Le estensioni, tra cui “Ethereum.SoliditySupport” e “ZoomWorkspace.Zoom,” mascherano funzioni dannose attraverso falsi numeri di installazioni e recensioni positive.

Le estensioni scaricano payload offuscati da domini fasulli come “microsoft-visualstudiocode[.]com”. Una volta installate, attivano comandi PowerShell che decriptano stringhe AES per eseguire codice dannoso. I rischi principali includono il furto di credenziali e movimenti laterali verso risorse cloud, specialmente su piattaforme come Microsoft Azure.

Gli esperti raccomandano di validare sempre le estensioni prima di installarle e di controllare i loro codici sorgente per evitare compromissioni della supply chain.

Attacchi tramite file MSC: una minaccia emergente

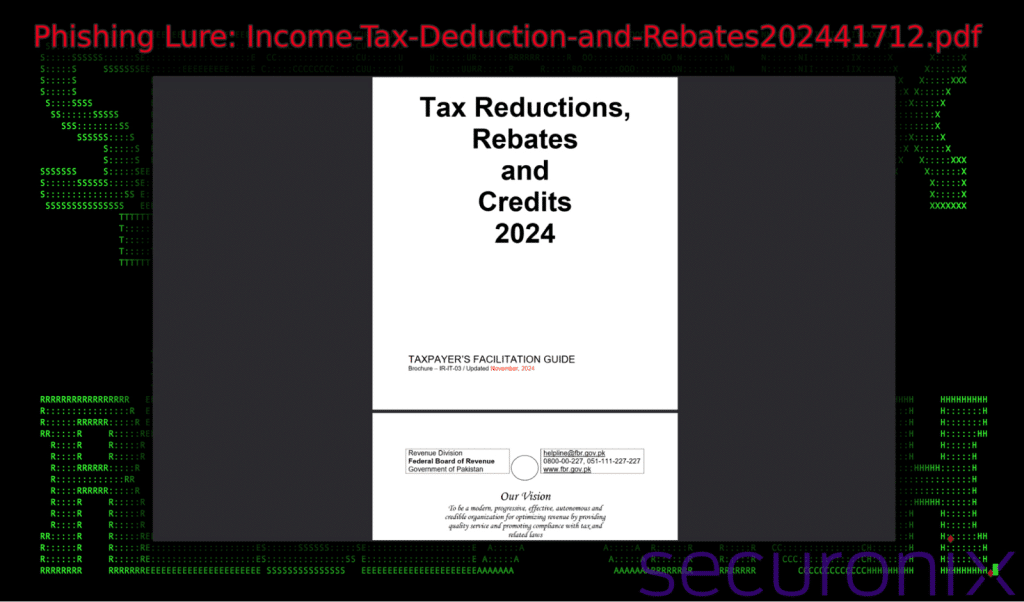

Un’altra campagna, denominata FLUX#CONSOLE, sfrutta file MSC (Microsoft Common Console Document) per distribuire backdoor mirate. Questi file, mascherati da documenti PDF (“Tax Reductions, Rebates and Credits 2024”), eseguono JavaScript integrato per caricare DLL dannose come “DismCore.dll.”

Gli attacchi sono stati osservati principalmente in Pakistan, dove gli aggressori utilizzano documenti a tema fiscale come esca. Questi file MSC rappresentano un’evoluzione dei tradizionali file LNK, offrendo agli attori malevoli un metodo stealth per infiltrarsi nei sistemi.

Le analisi suggeriscono che il malware installato tramite questi attacchi consente la raccolta di dati sensibili e l’esecuzione di comandi remoti, rendendo necessario un monitoraggio continuo e la segmentazione delle reti aziendali.

Kernel di Windows: vulnerabilità sfruttata per ottenere privilegi SYSTEM

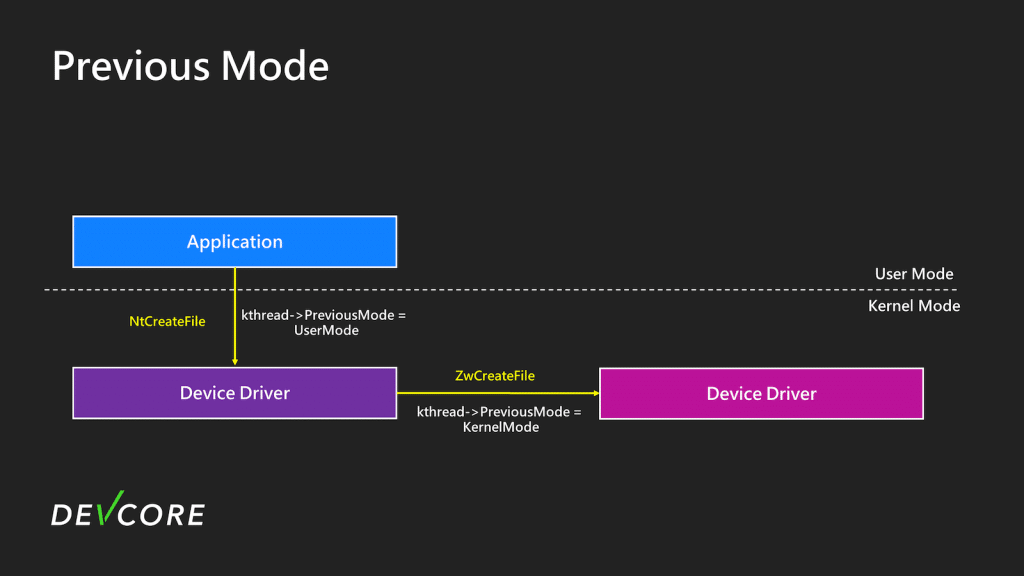

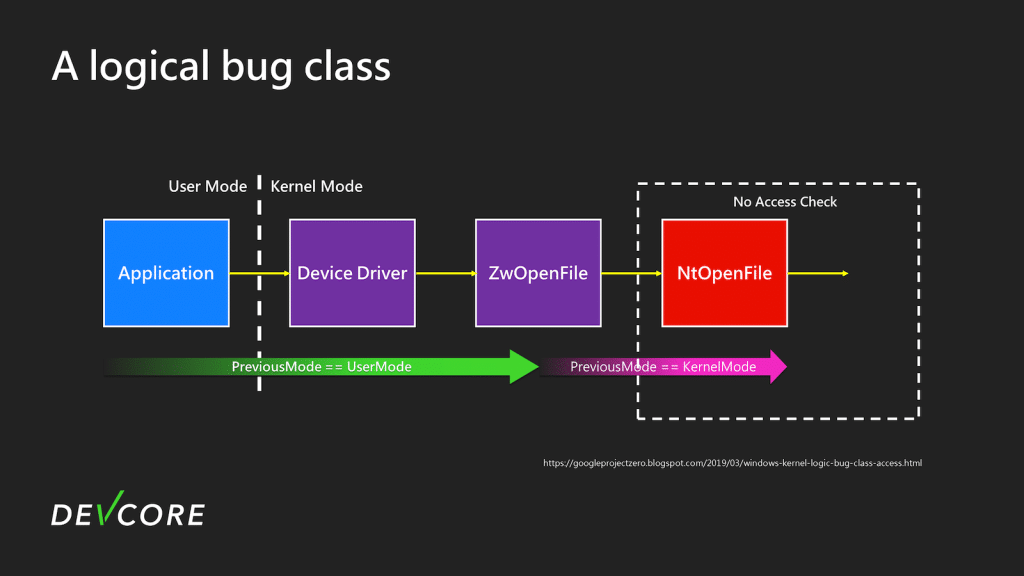

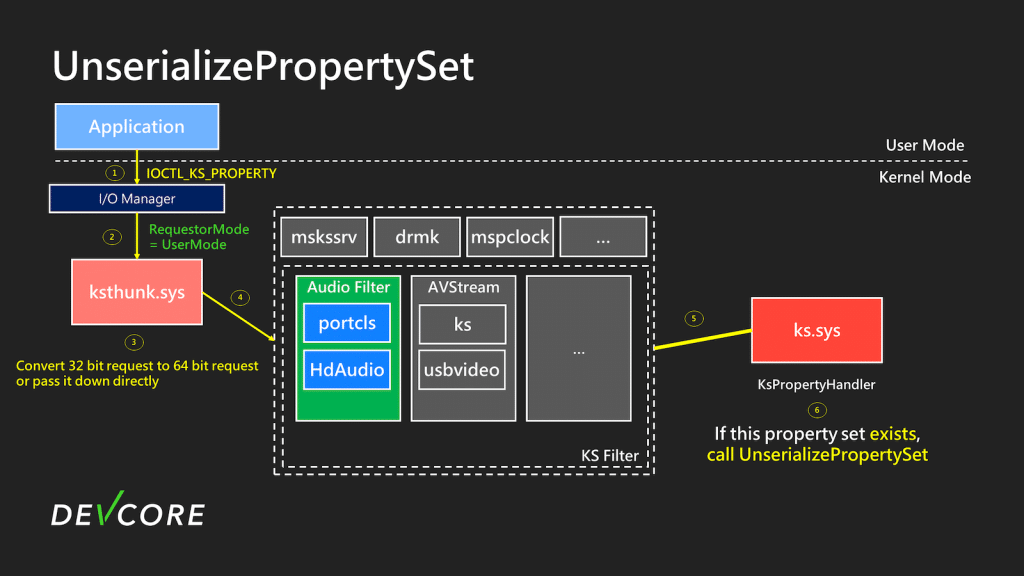

Una vulnerabilità critica del kernel di Windows, identificata come CVE-2024-35250, è attivamente sfruttata per ottenere privilegi SYSTEM. Questa falla, presente nel componente Microsoft Kernel Streaming Service (MSKSSRV.SYS), permette a un attore locale di eseguire attacchi a bassa complessità senza richiedere l’interazione dell’utente.

Originariamente scoperta dal team di ricerca DEVCORE e dimostrata durante il Pwn2Own Vancouver 2024, la vulnerabilità è stata corretta da Microsoft nel Patch Tuesday di giugno 2024. Tuttavia, con la recente pubblicazione di exploit Proof-of-Concept (PoC) su GitHub, gli attacchi sono aumentati in frequenza, rendendo necessario un intervento urgente per mitigare i rischi.

Meccanismo dell’attacco e conseguenze

Gli aggressori sfruttano un untrusted pointer dereference, un tipo di debolezza che consente loro di manipolare la memoria del kernel e di ottenere un controllo completo sul sistema. Durante i test, questa tecnica è stata utilizzata per compromettere dispositivi con Windows 11 versione 23H2, eseguendo comandi con i massimi privilegi.

CISA ha classificato questa vulnerabilità come prioritaria, aggiungendola al suo catalogo Known Exploited Vulnerabilities (KEV) e imponendo alle agenzie federali di aggiornare i propri sistemi entro il 6 gennaio 2025. L’agenzia raccomanda anche alle organizzazioni private di applicare immediatamente le patch e di implementare controlli di accesso rigorosi.

Queste campagne, che spaziano dall’abuso di estensioni di Visual Studio Code alle vulnerabilità nel kernel di Windows, dimostrano la crescente sofisticazione degli attacchi informatici. Proteggersi richiede un approccio proattivo, che includa l’aggiornamento regolare dei software, il monitoraggio delle attività di rete e la segmentazione delle risorse sensibili.

Sicurezza Informatica

HubPhish, targeting politico e vulnerabilità critiche

Tempo di lettura: 3 minuti. HubPhish, targeting politico e vulnerabilità critiche: analisi delle minacce e linee guida di sicurezza di CISA per dispositivi mobili e reti.

Le recenti analisi di esperti di sicurezza mettono in evidenza campagne sofisticate come HubPhish, che sfrutta strumenti di HubSpot per attacchi di phishing su larga scala, e azioni legali contro pratiche di targeting politico illecito in Europa. Parallelamente, CISA introduce linee guida per comunicazioni mobili sicure e aggiunge nuove vulnerabilità critiche al suo catalogo.

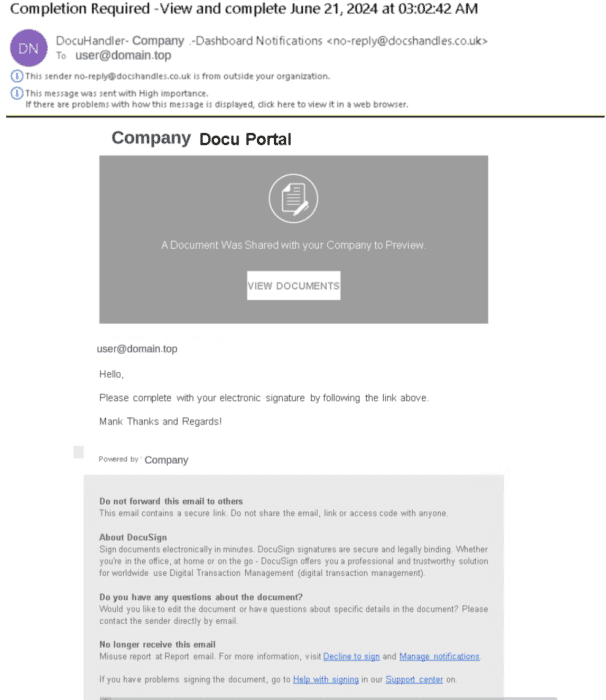

HubPhish: campagne di phishing sofisticate tramite HubSpot

Il gruppo responsabile della campagna HubPhish, individuato da Palo Alto Networks Unit 42, ha preso di mira oltre 20.000 utenti aziendali in Europa, utilizzando i servizi di HubSpot Free Form Builder per ingannare le vittime. I cybercriminali inviavano email di phishing a tema DocuSign che reindirizzavano a falsi login di Office 365, mirati a sottrarre credenziali.

La campagna sfrutta domini ospitati su TLD .buzz e infrastrutture come Bulletproof VPS per garantire persistenza nei sistemi compromessi. Gli attori aggiungono nuovi dispositivi sotto il loro controllo negli account compromessi, continuando con movimenti laterali verso infrastrutture Microsoft Azure per accedere a risorse cloud.

Questo esempio di phishing avanzato dimostra come i servizi legittimi possano essere abusati per campagne malevole, evidenziando la necessità di rigide misure di sicurezza, come il controllo di domini sconosciuti e l’uso di autenticazione a più fattori.

Targeting politico illecito e violazione del GDPR nell’UE

L’European Data Protection Supervisor (EDPS) ha dichiarato illegale il targeting politico dei cittadini basato sulle loro opinioni personali. La decisione segue una denuncia contro la Commissione Europea, accusata di utilizzare dati sensibili per una campagna a favore della regolamentazione CSAR (Child Sexual Abuse Regulation).

Le campagne di micro-targeting hanno sfruttato proxy data come parole chiave di interesse politico per segmentare il pubblico. La violazione del GDPR dimostra il rischio che pratiche simili possano influenzare la democrazia, spingendo i legislatori a considerare regolamenti più rigidi.

CISA: nuove linee guida per comunicazioni mobili sicure

La Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato un nuovo documento di riferimento con linee guida per migliorare la sicurezza delle comunicazioni mobili. Questo strumento è pensato per aiutare le organizzazioni a proteggere i dispositivi mobili aziendali e le reti wireless da minacce crescenti.

Le raccomandazioni principali includono:

- Segmentazione delle reti mobili per separare dispositivi aziendali da quelli personali.

- Autenticazione multi-fattore (MFA) per ridurre il rischio di compromissione delle credenziali.

- Aggiornamenti regolari del firmware per mitigare vulnerabilità nei sistemi operativi mobili.

- Monitoraggio continuo per identificare comportamenti anomali e attività sospette.

Le linee guida sottolineano anche l’importanza di educare i dipendenti sui rischi associati all’uso di dispositivi mobili per attività aziendali, enfatizzando il ruolo della consapevolezza nella protezione delle infrastrutture digitali.

Nuove vulnerabilità aggiunte al catalogo CISA

CISA ha aggiornato il proprio Known Exploited Vulnerabilities Catalog, aggiungendo quattro vulnerabilità critiche che sono già state sfruttate attivamente in attacchi mirati. Tra queste spiccano:

- CVE-2018-14933 NUUO NVRmini Devices OS Command Injection Vulnerability

- CVE-2022-23227 NUUO NVRmini 2 Devices Missing Authentication Vulnerability

- CVE-2019-11001 Reolink Multiple IP Cameras OS Command Injection Vulnerability

- CVE-2021-40407 Reolink RLC-410W IP Camera OS Command Injection Vulnerability

Queste vulnerabilità rappresentano rischi significativi per reti aziendali e infrastrutture governative. BOD 22-01, il Binding Operational Directive emesso da CISA, obbliga le agenzie federali a risolvere queste vulnerabilità entro scadenze specifiche. Tuttavia, CISA raccomanda a tutte le organizzazioni, pubbliche e private, di adottare lo stesso approccio per mitigare le minacce.

Le campagne di phishing come HubPhish, i rischi legati al targeting politico illecito e le vulnerabilità sfruttate attivamente evidenziano l’importanza di misure proattive di sicurezza. Con le nuove linee guida di CISA per le comunicazioni mobili e l’aggiornamento del catalogo di vulnerabilità, le organizzazioni possono rafforzare la propria difesa contro attacchi complessi e persistenti.

Sicurezza Informatica

TA397: spionaggio internazionale con WmRAT e MiyaRAT

Tempo di lettura: 2 minuti. TA397 utilizza nuove tecniche di attacco per distribuire WmRAT e MiyaRAT, colpendo organizzazioni governative e della difesa.

Il gruppo di cyber spionaggio TA397, noto anche come Bitter, ha introdotto nuove e sofisticate catene di attacco per colpire organizzazioni governative e del settore della difesa, principalmente nelle regioni EMEA (Europa, Medio Oriente e Africa) e APAC (Asia-Pacifico). Proofpoint ha analizzato una recente campagna che utilizza tecniche avanzate per distribuire i malware WmRAT e MiyaRAT, progettati per raccogliere informazioni sensibili.

Una catena di infezione mirata e ingannevole

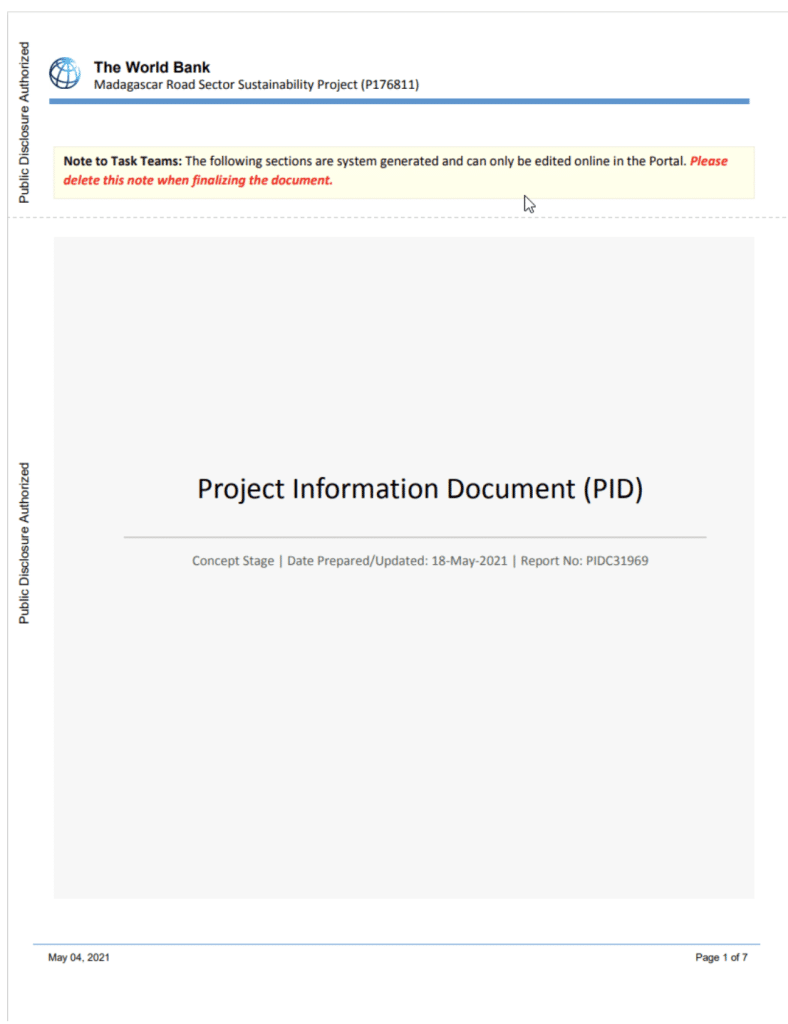

Il 18 novembre 2024, TA397 ha condotto un attacco mirato contro un’organizzazione della difesa in Turchia, utilizzando un’esca sotto forma di email di spear phishing. L’email conteneva un archivio RAR con diversi file, tra cui:

- Un documento PDF legittimo proveniente dalla World Bank che descrive un progetto infrastrutturale in Madagascar.

- Un file di collegamento LNK mascherato da documento PDF.

- Flussi di dati alternativi (ADS) nascosti che contenevano codice PowerShell dannoso.

L’utente, attirato dall’apparente legittimità del file PDF, eseguiva inavvertitamente il file LNK, attivando una catena di infezione che includeva:

- L’apertura del PDF come decoy per distrarre l’utente.

- L’esecuzione di script PowerShell tramite il flusso ADS.

- La creazione di un’attività pianificata che comunicava regolarmente con il server di comando e controllo (C2) jacknwoods[.]com.

Questa attività pianificata inviava informazioni di base sul dispositivo della vittima e scaricava ulteriori payload malevoli, tra cui i RAT (Remote Access Trojans) WmRAT e MiyaRAT.

WmRAT e MiyaRAT: strumenti di spionaggio avanzati

WmRAT, scritto in C++, offre funzionalità classiche di RAT, come la cattura di screenshot, l’esfiltrazione di file e l’esecuzione di comandi remoti. Il malware utilizza una semplice crittografia per comunicare con il server C2, rendendo difficile l’intercettazione da parte delle difese di rete.

MiyaRAT, introdotto più recentemente, include funzionalità simili, ma con una crittografia più sofisticata e un livello più elevato di offuscamento del codice. Questo strumento è riservato a obiettivi di alto valore, come evidenziato dalla distribuzione limitata in campagne selezionate.

Entrambi i malware sono stati utilizzati per raccogliere informazioni critiche, come dati sulle directory, processi in esecuzione e geolocalizzazione, e per interagire direttamente con la rete dell’organizzazione compromessa.

Tecniche di persistenza e copertura delle tracce

TA397 dimostra una notevole abilità nell’evadere le misure di sicurezza, utilizzando:

- Attività pianificate per garantire la persistenza.

- Offuscamento dei file esca, mascherati per sembrare innocui.

- Crittografia personalizzata per proteggere le comunicazioni con i server C2.

Queste tecniche, combinate con un’infrastruttura di comando e controllo che utilizza domini legittimi e indirizzi IP non direttamente riconducibili al gruppo, complicano ulteriormente le indagini forensi.

TA397 “rappresenta una minaccia significativa per organizzazioni strategiche in tutto il mondo”. Le sue campagne mirate dimostrano una continua evoluzione delle tecniche di attacco, sottolineando la necessità di misure di difesa avanzate e un monitoraggio costante delle infrastrutture IT per rilevare attività sospette.

-

Smartphone1 settimana ago

Smartphone1 settimana agoRealme GT 7 Pro vs Motorola Edge 50 Ultra: quale scegliere?

-

Smartphone1 settimana ago

Smartphone1 settimana agoOnePlus 13 vs Google Pixel 9 Pro XL: scegliere o aspettare?

-

Smartphone1 settimana ago

Smartphone1 settimana agoSamsung Galaxy Z Flip 7: il debutto dell’Exynos 2500

-

Smartphone7 giorni ago

Smartphone7 giorni agoRedmi Note 14 Pro+ vs 13 Pro+: quale scegliere?

-

Sicurezza Informatica19 ore ago

Sicurezza Informatica19 ore agoNvidia, SonicWall e Apache Struts: vulnerabilità critiche e soluzioni

-

Sicurezza Informatica5 giorni ago

Sicurezza Informatica5 giorni agoBadBox su IoT, Telegram e Viber: Germania e Russia rischiano

-

Economia1 settimana ago

Economia1 settimana agoControversie e investimenti globali: Apple, Google e TikTok

-

Sicurezza Informatica1 settimana ago

Sicurezza Informatica1 settimana agoVulnerabilità cavi USB-C, Ivanti, WPForms e aggiornamenti Adobe