Sommario

Il panorama delle minacce informatiche è in continua evoluzione, con attori sempre più sofisticati che utilizzano tecniche avanzate per compromettere sistemi aziendali e governativi. Tra le minacce più recenti e pericolose, il malware SocGholish si distingue per la sua capacità di penetrare reti aziendali e facilitare la diffusione del ransomware RansomHub, uno dei più temuti in circolazione.

Questo malware sfrutta vulnerabilità nei Content Management Systems (CMS) di siti web legittimi per infettare i visitatori e ottenere accesso ai loro dispositivi. Una volta eseguito, è in grado di avviare una sequenza di attacco che include l’installazione di backdoor, il movimento laterale all’interno della rete aziendale, il furto di credenziali e, infine, la distribuzione del ransomware RansomHub. Il risultato è spesso devastante: aziende, enti governativi e organizzazioni si trovano improvvisamente con sistemi bloccati e dati crittografati, costrette a pagare riscatti elevati per poter riprendere le operazioni.

Come funziona l’attacco di SocGholish?

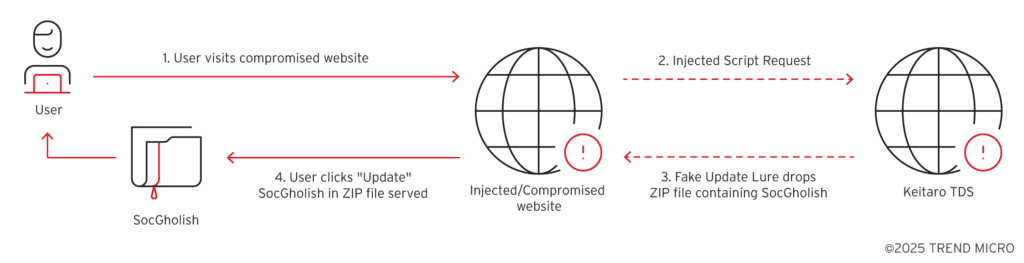

Il malware è progettato per sfruttare la fiducia degli utenti nei siti web compromessi. L’attacco inizia con notifiche di aggiornamenti software fasulli, che inducono le vittime a scaricare file apparentemente innocui ma in realtà contenenti codice dannoso. Una volta eseguito il payload, il malware esegue una serie di operazioni nascoste per ottenere il controllo del sistema infetto.

La sua capacità di operare in modalità fileless lo rende particolarmente pericoloso, poiché le azioni malevole vengono eseguite direttamente nella memoria del sistema senza scrivere file sul disco, eludendo molte soluzioni di sicurezza tradizionali.

L’integrazione con il ransomware RansomHub rende l’attacco ancora più devastante. Dopo aver ottenuto accesso alla rete di un’organizzazione, SocGholish avvia il processo di diffusione del ransomware, crittografando i file essenziali e bloccando interi sistemi aziendali. A questo punto, le vittime ricevono una richiesta di riscatto con l’istruzione di pagare in criptovaluta per ottenere la chiave di decrittazione.

Le tecniche di evasione e la sfida per la cybersecurity

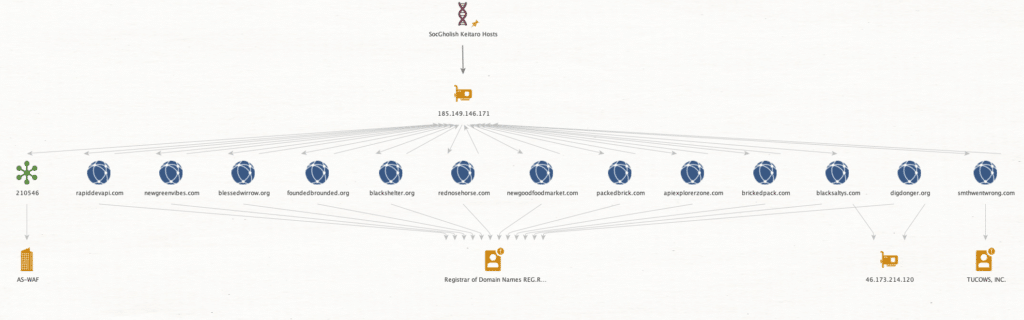

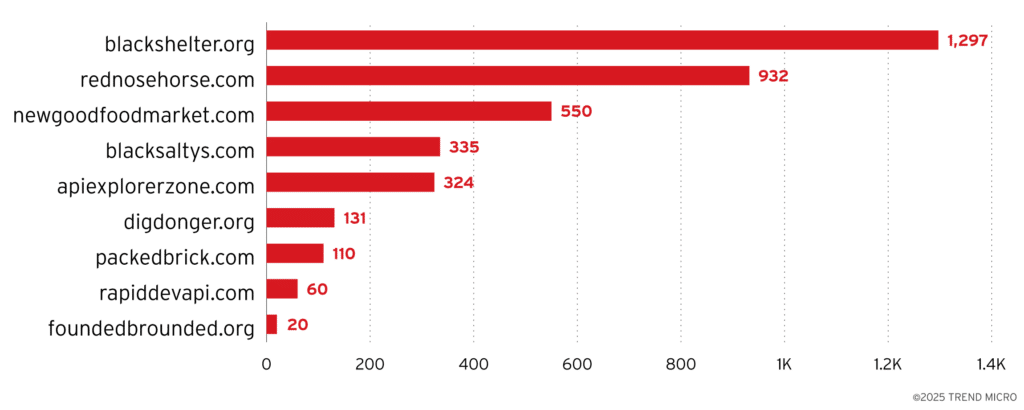

Uno degli aspetti più critici di SocGholish è l’uso di tecniche avanzate di evasione. Il malware sfrutta strumenti di Traffic Distribution System (TDS) per selezionare le vittime in base alla loro geolocalizzazione, tipo di dispositivo e sistema operativo. Questo sistema gli consente di evitare ambienti di analisi e sandbox, rendendo difficile il suo rilevamento da parte delle soluzioni di sicurezza automatizzate.

L’uso di strumenti commerciali di evasione, combinato con routine anti-sandbox, rende SocGholish una delle minacce più sofisticate in circolazione. Gli esperti di cybersecurity hanno osservato che il malware riesce a rimanere inattivo per lunghi periodi prima di attivarsi, rendendo ancora più difficile il rilevamento nelle fasi iniziali dell’infezione.

L’integrazione con RansomHub aggiunge un ulteriore livello di complessità, poiché il malware non solo compromette il sistema infetto, ma lo prepara per l’attacco ransomware vero e proprio. Una volta che l’infrastruttura è stata penetrata, i cybercriminali possono muoversi lateralmente attraverso la rete, identificare asset critici e diffondere il ransomware in modo mirato.

Strategie di protezione e mitigazione

La protezione contro SocGholish richiede un approccio multilivello che comprenda strumenti di rilevamento avanzati e pratiche di sicurezza informatica consolidate. Le aziende devono adottare strategie per identificare e bloccare le minacce prima che possano causare danni irreparabili.

L’uso di soluzioni di rilevamento avanzato (XDR) consente di individuare attività sospette e correlare eventi di attacco in tempo reale. L’implementazione di misure per bloccare esecuzioni sospette di PowerShell e Windows Scripting Host riduce significativamente il rischio di esecuzione del malware.

La protezione dei siti web è un altro aspetto fondamentale. I CMS vulnerabili rappresentano uno dei principali vettori di attacco per SocGholish. Le organizzazioni che gestiscono siti web devono garantire che tutti i componenti siano aggiornati e che le vulnerabilità note vengano corrette tempestivamente. L’adozione di Web Reputation Services (WRS) può aiutare a bloccare connessioni a siti compromessi, riducendo il rischio che gli utenti interagiscano con contenuti dannosi.

La segmentazione delle reti aziendali è un’altra misura efficace. Separare gli asset critici dagli ambienti meno protetti riduce la capacità del malware di muoversi lateralmente e limitare i danni in caso di infezione.

Gli esperti di sicurezza consigliano inoltre di limitare l’accesso ai portali amministrativi, adottando misure come l’autenticazione multi-fattore e l’uso di SSH keys per le connessioni remote. Gli amministratori di sistema devono assicurarsi che i pannelli di controllo dei server non siano direttamente esposti a Internet e che le credenziali utilizzate siano forti e univoche.

L’importanza della threat intelligence e del monitoraggio continuo

L’uso di strumenti di threat intelligence consente alle aziende di rimanere aggiornate sulle nuove tecniche di attacco utilizzate da SocGholish e di adattare le proprie strategie di difesa di conseguenza. Le soluzioni basate su intelligenza artificiale e machine learning possono identificare comportamenti anomali e bloccare potenziali minacce prima che possano causare danni.

L’analisi degli indicatori di compromissione (IoC) è essenziale per il rilevamento precoce delle infezioni. L’implementazione di strumenti di monitoraggio che analizzano il traffico di rete e identificano schemi di attacco può fare la differenza tra un’infezione contenuta e un attacco devastante.

La sicurezza informatica è un processo continuo e richiede un impegno costante per prevenire minacce sempre più sofisticate. SocGholish rappresenta una delle minacce più pericolose attualmente in circolazione, ma con le giuste strategie di protezione, le aziende possono ridurre il rischio di attacchi e proteggere i propri dati e sistemi.

L’evoluzione di SocGholish dimostra come il malware moderno sia diventato sempre più sofisticato e difficile da rilevare. La sua capacità di integrarsi con il ransomware RansomHub rappresenta una minaccia significativa per aziende e organizzazioni in tutto il mondo.

La protezione contro queste minacce richiede un approccio olistico che combini strumenti di rilevamento avanzato, aggiornamenti costanti dei software e una cultura aziendale orientata alla sicurezza informatica. Solo adottando misure proattive e utilizzando le tecnologie più avanzate è possibile contrastare le minacce emergenti e garantire la sicurezza dei dati e delle infrastrutture digitali.