Il gruppo hacktivista Twelve utilizza un arsenale di strumenti disponibili pubblicamente per condurre attacchi distruttivi contro obiettivi allocati in Russia. A differenza dei classici gruppi ransomware che chiedono riscatti, Twelve preferisce criptare i dati delle vittime e successivamente distruggere l’infrastruttura con un wiper, impedendo qualsiasi tentativo di recupero.

Questo approccio riflette l’intento del gruppo di causare il massimo danno possibile senza derivarne un beneficio finanziario diretto. Fondato nell’aprile 2023, Twelve è emerso nel contesto della guerra russo-ucraina e ha condotto una serie di attacchi volti a paralizzare le reti delle vittime, interrompendo le operazioni aziendali.

Analisi della catena di attacco di Twelve e il suo impatto globale

Nel 2024, il gruppo cybercriminale noto come Twelve ha attirato l’attenzione pubblicando dati personali di individui sul suo canale Telegram. Sebbene il canale sia stato successivamente bloccato per violazione delle norme di Telegram, il gruppo è rimasto attivo, utilizzando tecniche avanzate per attacchi cyber, tra cui la cancellazione e crittografia di dati sensibili, rendendo il recupero delle informazioni quasi impossibile.

Il gruppo Twelve e la sua affiliazione con DARKSTAR

Fondato nell’aprile 2023 nel contesto del conflitto russo-ucraino, Twelve si è specializzato nell’attacco a organizzazioni governative della Russia. L’obiettivo principale del gruppo è causare danni massimi alle sue vittime. Utilizzano tecniche condivise con il gruppo di ransomware DARKSTAR, che si concentra su estorsioni tramite doppia crittografia. Questa collaborazione tra i due gruppi riflette la complessità delle moderne minacce cibernetiche, in cui obiettivi e tattiche variano all’interno di uno stesso sindacato.

Catena di attacco Unified Kill Chain

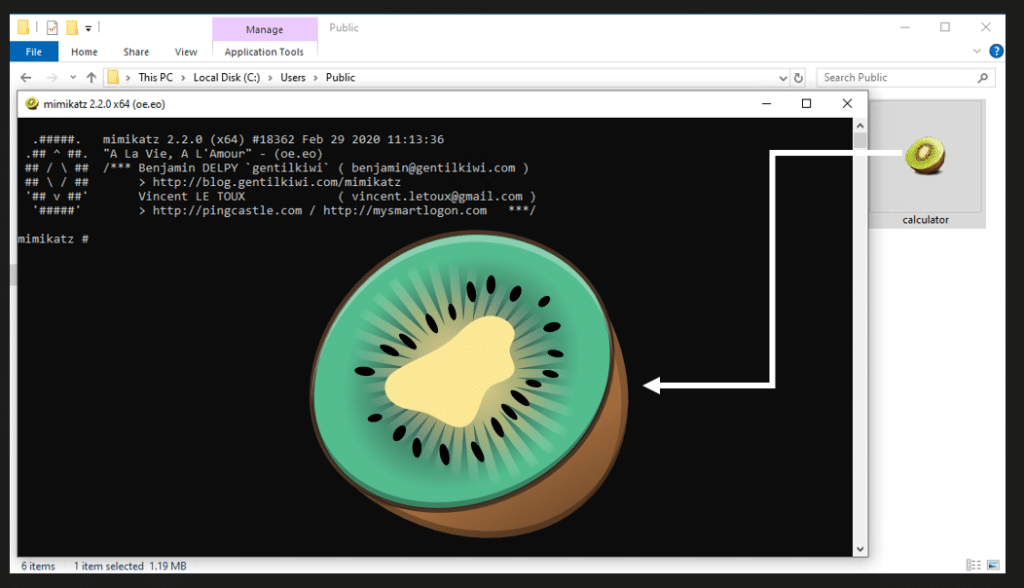

L’analisi delle azioni del gruppo Twelve viene condotta seguendo la metodologia Unified Kill Chain, che segmenta un attacco informatico in diverse fasi, dalla compromissione iniziale fino all’impatto finale. In particolare, il gruppo ha dimostrato una notevole capacità di infiltrazione nelle reti aziendali utilizzando strumenti ben noti come Cobalt Strike, Mimikatz, PowerView e altri per ottenere l’accesso e muoversi lateralmente all’interno delle infrastrutture IT delle vittime.

Fasi dell’attacco: Infiltrazione, sfruttamento e movimento laterale

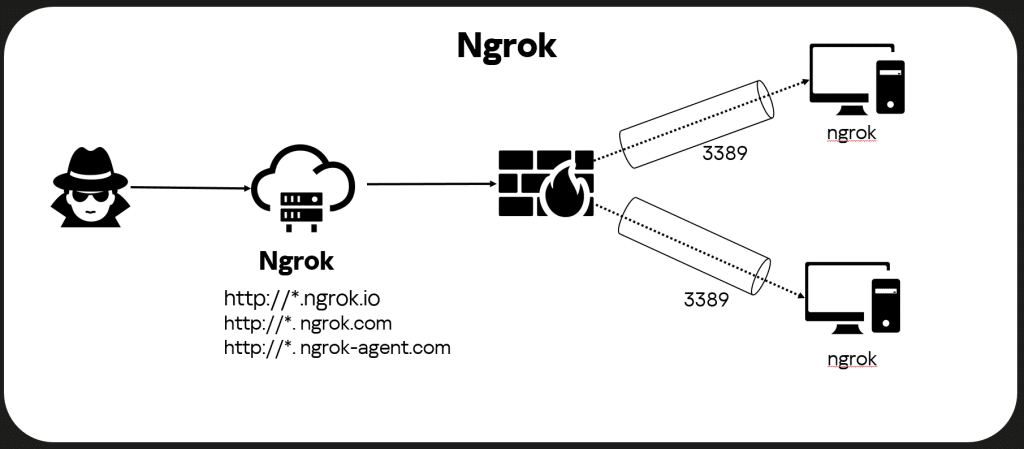

Durante la fase iniziale, Twelve si affida spesso all’accesso tramite account legittimi di dominio, VPN o certificati SSH. Utilizzano strumenti di scansione e analisi come Advanced IP Scanner e BloodHound per ottenere informazioni sulle infrastrutture di rete delle vittime. Per l’escalation dei privilegi, vengono sfruttati comandi PowerShell e strumenti per alterare le policy di dominio.

Nella fase di esecuzione, Twelve distribuisce malware attraverso il sistema di pianificazione delle attività di Windows, eseguendo script in PowerShell per avviare ransomware e wiper (strumenti per cancellare dati). L’algoritmo di ransomware, basato su codice LockBit 3.0, è configurato per crittografare i dati delle vittime in modo rapido ed efficiente, lasciando pochi segni del proprio passaggio.

Impatto finale e crittografia dati

L’obiettivo principale del gruppo è la compromissione della confidenzialità, integrità e disponibilità delle informazioni delle vittime. Utilizzando strumenti come 7z per archiviare i dati rubati, Twelve li carica su piattaforme di condivisione file come DropMeFiles, garantendo una rapida esfiltrazione dei dati sensibili. I ransomware distribuiti hanno caratteristiche avanzate, tra cui la capacità di diffondersi in rete e cancellare i log di sistema per evitare il rilevamento.

Il gruppo Twelve, analizzato da Kaspersky, si basa su un arsenale di strumenti pubblicamente disponibili, rendendo potenzialmente più semplice la rilevazione e la prevenzione dei suoi attacchi e la sua capacità distruttiva, di concerto con l’affiliazione a gruppi come DARKSTAR, rappresenta una minaccia significativa per le entità della Russia.