Le minacce informatiche continuano a evolversi, con nuove vulnerabilità che mettono a rischio reti aziendali, dati sensibili e la privacy degli utenti. Nelle ultime ore, diverse aziende e agenzie di sicurezza hanno rilasciato aggiornamenti e avvisi su criticità che potrebbero essere sfruttate da hacker e gruppi cybercriminali.

Ivanti ha corretto tre vulnerabilità critiche nei suoi prodotti Connect Secure e Policy Secure, che avrebbero potuto consentire l’esecuzione remota di codice malevolo. Google ha risolto un bug su YouTube che poteva rivelare gli indirizzi email degli utenti, compromettendone l’anonimato. La CISA e l’FBI hanno lanciato un allarme sul crescente utilizzo delle vulnerabilità di buffer overflow, utilizzate dagli hacker per compromettere sistemi software. Inoltre, CISA ha aggiunto due nuove falle critiche al catalogo delle vulnerabilità attivamente sfruttate, esortando le aziende ad applicare le patch immediatamente.

Ivanti corregge tre vulnerabilità critiche nei sistemi Connect Secure e Policy Secure

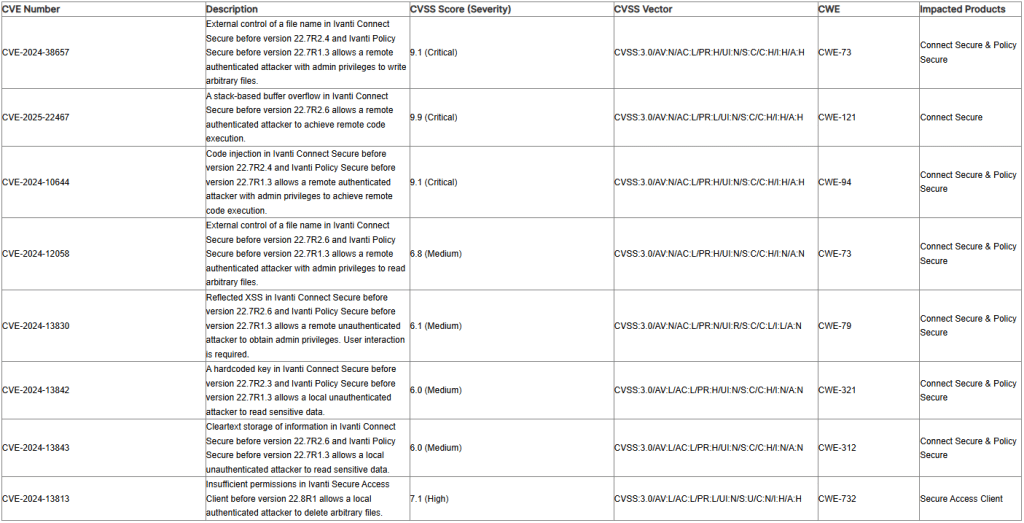

Ivanti ha rilasciato aggiornamenti di sicurezza per correggere tre vulnerabilità critiche nei suoi prodotti Connect Secure (ICS), Policy Secure (IPS) e Secure Access Client (ISAC).

Le falle sono state scoperte attraverso il programma di responsible disclosure di CISA e Akamai, oltre che dal bug bounty di HackerOne. Sebbene non risultino attacchi attivi, Ivanti ha raccomandato un aggiornamento immediato.

Le tre vulnerabilità critiche includono:

- CVE-2025-22467 (CVSS 9.9): un buffer overflow che consente esecuzione remota di codice con privilegi elevati.

- CVE-2024-38657 (CVSS 9.1): un exploit che permette di scrivere file arbitrari nel sistema.

- CVE-2024-10644 (CVSS 9.1): una vulnerabilità di code injection che può essere sfruttata per ottenere il controllo remoto del dispositivo.

Il problema riguarda le versioni ICS 22.7R2.5 e precedenti, IPS 22.7R1.2 e ISAC 22.7R4, mentre la soluzione è stata implementata nella versione 22.8R1. Ivanti ha anche annunciato che non rilascerà aggiornamenti per Pulse Connect Secure 9.x, il cui supporto è terminato.

Le aziende devono aggiornare immediatamente i dispositivi per evitare possibili attacchi futuri.

Google corregge una falla che poteva rivelare gli indirizzi email degli utenti YouTube

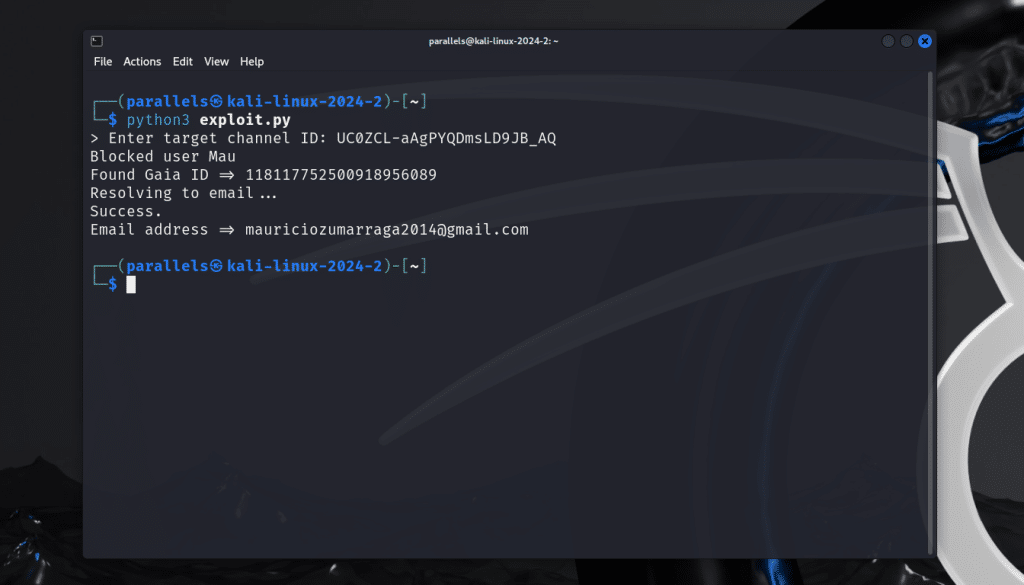

Google ha risolto una vulnerabilità che, se sfruttata, permetteva di ottenere gli indirizzi email degli utenti YouTube, creando un rischio significativo per attivisti, giornalisti e creatori di contenuti anonimi.

La falla, scoperta dai ricercatori Brutecat e Nathan, sfruttava le API di YouTube e Pixel Recorder, rivelando il Google Gaia ID, un identificatore interno degli account. Questo ID poteva essere convertito nell’email dell’utente, consentendo a eventuali attaccanti di compromettere l’anonimato degli account.

Google ha corretto il problema il 9 febbraio 2025, dopo aver inizialmente classificato la vulnerabilità come duplicata di un bug esistente. Tuttavia, quando i ricercatori hanno dimostrato il legame con Pixel Recorder, il bounty è stato aumentato a 10.633 dollari.

Non ci sono prove che la vulnerabilità sia stata sfruttata prima della correzione, ma gli utenti sono invitati a monitorare eventuali attività sospette sui loro account.

CISA e FBI: buffer overflow usati dagli hacker per compromettere sistemi software

La CISA e l’FBI hanno rilasciato un avviso sulle vulnerabilità di buffer overflow, una tecnica spesso utilizzata dai cybercriminali per ottenere accesso non autorizzato ai sistemi informatici.

Il problema riguarda principalmente software che non utilizzano linguaggi di programmazione memory-safe, rendendoli vulnerabili a:

- Corruzione dei dati e crash di sistema

- Accesso a dati sensibili da parte di attaccanti

- Esecuzione di codice malevolo per prendere il controllo del sistema

CISA e FBI raccomandano ai produttori di software di:

- Adottare linguaggi di programmazione memory-safe, come Rust o Go.

- Implementare meccanismi di mitigazione, come Address Space Layout Randomization (ASLR) e Stack Canaries.

- Seguire le best practice Secure by Design, eliminando queste vulnerabilità già in fase di sviluppo.

Le aziende devono essere consapevoli del rischio e demandare prodotti software più sicuri ai fornitori, assicurandosi che adottino misure contro questo tipo di attacchi.

CISA aggiunge due vulnerabilità al catalogo delle minacce attivamente sfruttate

CISA ha aggiornato il suo Known Exploited Vulnerabilities Catalog, aggiungendo due nuove falle attivamente utilizzate in attacchi informatici.

Queste vulnerabilità rappresentano una minaccia per le reti governative e aziendali, motivo per cui CISA esorta tutte le organizzazioni a correggerle immediatamente.

- CVE-2025-24200 Apple iOS and iPadOS Incorrect Authorization Vulnerability

- CVE-2024-41710 Mitel SIP Phones Argument Injection Vulnerability

L’agenzia ha ribadito l’importanza di implementare un piano di gestione delle vulnerabilità, che preveda aggiornamenti regolari per ridurre il rischio di compromissione.

Vulnerabilità software restano una minaccia concreta per utenti e aziende

L’aggiornamento di Ivanti, la vulnerabilità di YouTube e l’allerta di CISA e FBI dimostrano che i rischi legati alle falle software sono più attuali che mai. Dall’esposizione di dati personali fino al controllo remoto dei dispositivi, le minacce informatiche stanno diventando sempre più sofisticate.

Per mitigare i rischi, gli esperti consigliano di:

- Aggiornare immediatamente tutti i software vulnerabili, in particolare Ivanti ICS e IPS.

- Proteggere gli account Google con autenticazione a due fattori.

- Evitare software non sicuri che non implementano tecnologie memory-safe.

Le aziende devono adottare strategie proattive di cybersecurity, mentre gli utenti devono essere sempre più consapevoli dei rischi legati alla sicurezza online.