Sommario

I ricercatori di RedFox Security hanno scoperto sei vulnerabilità di varia gravità nel router Netgear WNR614 N300, un dispositivo economico molto popolare tra gli utenti domestici e le piccole imprese. Sebbene il router abbia raggiunto la fine del suo ciclo di vita (EoL) e non sia più supportato da Netgear, è ancora utilizzato in molti ambienti grazie alla sua affidabilità, facilità d’uso e prestazioni.

Dettagli delle vulnerabilità

CVE-2024-36787: Bypass dell’Autenticazione

Questa vulnerabilità consente a un attaccante di bypassare l’autenticazione e accedere all’interfaccia amministrativa del router tramite vettori non specificati. Questo difetto permette l’accesso non autorizzato alle impostazioni del router, rappresentando una grave minaccia per la sicurezza della rete e dei dati sensibili degli utenti.

CVE-2024-36788: Flag HTTPOnly per i Cookie

Il router non imposta correttamente il flag HTTPOnly per i cookie. Un attaccante potrebbe sfruttare questa vulnerabilità per intercettare e accedere a comunicazioni sensibili tra il router e i dispositivi collegati.

CVE-2024-36789: Politica delle Password Debole

Questa vulnerabilità permette agli attaccanti di creare password che non rispettano gli standard di sicurezza adeguati, accettando anche una sola carattere come password per l’account amministratore. Questo potrebbe portare a accessi non autorizzati, manipolazione della rete e potenziale esposizione dei dati.

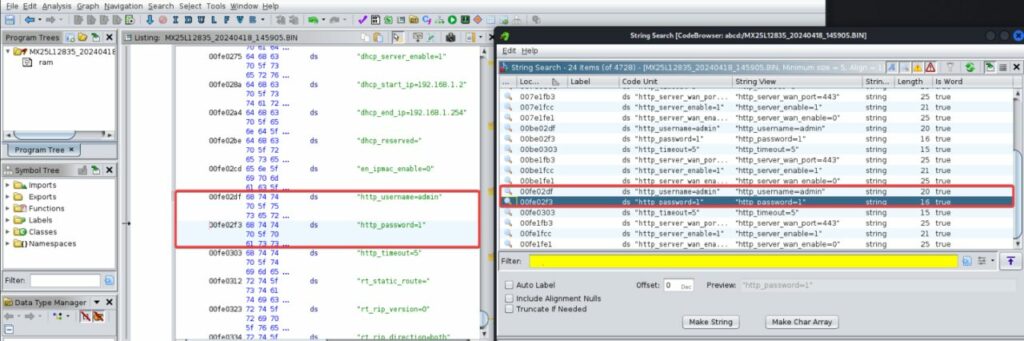

CVE-2024-36790: Conservazione delle Credenziali in Testo Puro

Il router memorizza le credenziali in testo puro, facilitando l’accesso non autorizzato, la manipolazione del router e l’esposizione dei dati sensibili.

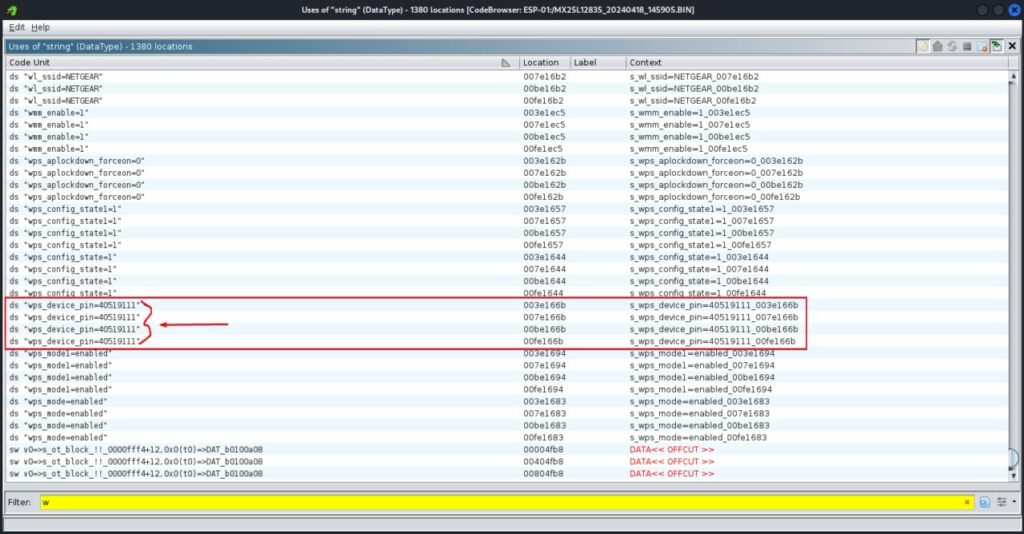

CVE-2024-36792: Esposizione del PIN WPS

L’implementazione della funzione Wi-Fi Protected Setup (WPS) permette agli attaccanti di ottenere il PIN del router. Questo espone il router a potenziali accessi e manipolazioni non autorizzati.

CVE-2024-36795: Permessi Non Sicuri

Il router presenta permessi non sicuri che permettono agli attaccanti di accedere agli URL e alle directory integrate nel firmware del router. Questo aumenta il rischio di accesso e controllo non autorizzati della rete.

Raccomandazioni per la sicurezza

Dato che il router ha raggiunto la fine del supporto, Netgear non rilascerà aggiornamenti di sicurezza per queste vulnerabilità. Gli utenti sono fortemente consigliati di adottare le seguenti misure di mitigazione per prevenire gli attacchi:

- Disattivare le Funzionalità di Gestione Remota: Riduce il rischio di accesso non autorizzato.

- Utilizzare Password Complesse: Cambiare regolarmente le password e usare combinazioni lunghe e complesse.

- Separare il Router da Sistemi Critici: Limitare l’impatto di eventuali violazioni.

- Utilizzare HTTPS: Assicurare tutte le comunicazioni e proteggere contro le intercettazioni.

- Disattivare WPS: Prevenire lo sfruttamento di questa funzione da parte degli attaccanti.

- Passare a WPA3: Migliorare la sicurezza rispetto ai protocolli più vecchi.

- Limitare l’Accesso all’Interfaccia Amministrativa: Ridurre il rischio di manipolazione non autorizzata.

Gli utenti del Netgear WNR614, secondo RedFox, dovrebbero considerare la sostituzione del router con un modello attivamente supportato dal produttore e che offre una migliore sicurezza alle vulnerabilità. Le misure di mitigazione suggerite possono aiutare a proteggere i dispositivi attualmente in uso, ma l’aggiornamento a un router più sicuro è fortemente consigliato.