Sommario

Un recente studio condotto da SafeBreach ha rivelato diverse vulnerabilità in Quick Share, un’applicazione di trasferimento dati peer-to-peer sviluppata inizialmente da Samsung e successivamente unificata con la tecnologia di Nearby Share di Google. Queste vulnerabilità, se sfruttate in maniera concatenata, potrebbero portare a un attacco RCE (Remote Code Execution), consentendo a un attaccante di eseguire codice arbitrario sui computer Windows con Quick Share installato.

Panoramica delle vulnerabilità

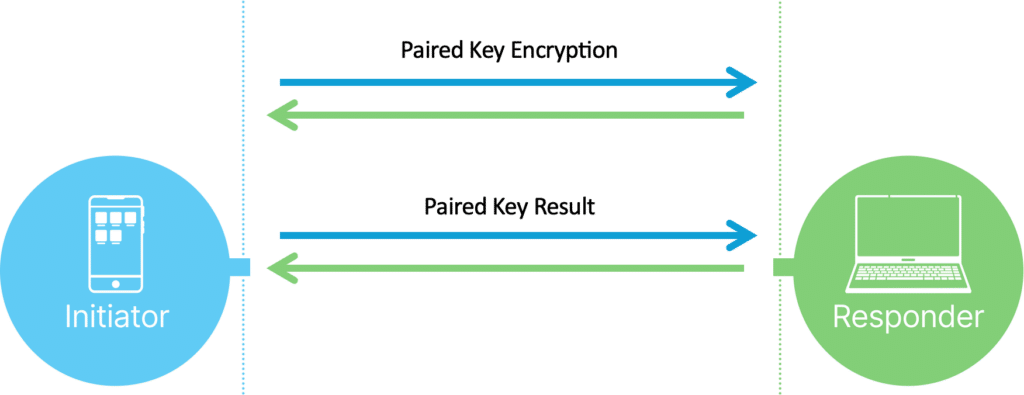

Quick Share utilizza un protocollo di comunicazione specifico per supportare il trasferimento di file tra dispositivi compatibili. Attraverso una serie di test, i ricercatori di SafeBreach hanno identificato dieci vulnerabilità uniche che potrebbero essere sfruttate per creare una catena di attacco RCE. Alcune delle vulnerabilità più significative includono:

- Scrittura di File Non Autorizzata Remota su Windows: Permette a un attaccante di scrivere file arbitrari sul sistema della vittima.

- Scrittura di File Non Autorizzata Remota su Android: Simile alla precedente, ma specifica per i dispositivi Android.

- Connessione Wi-Fi Forzata Remota su Windows: Consente a un attaccante di costringere il dispositivo target a connettersi a una rete Wi-Fi controllata dall’attaccante, aprendo la porta a possibili attacchi man-in-the-middle.

- Traversal di Directory Remoto su Windows: Una vulnerabilità che potrebbe essere utilizzata per spostare file fuori dalla directory di destinazione prevista, potenzialmente eseguendo codice malevolo.

Implicazioni e Rischi

La catena di attacchi scoperta da SafeBreach dimostra come una serie di vulnerabilità minori, quando combinate, possano portare a un attacco significativo. Ad esempio, la capacità di forzare una connessione Wi-Fi, unita alla possibilità di scrivere file in directory specifiche, potrebbe permettere a un attaccante di distribuire ed eseguire malware sul sistema della vittima.

Risposta di Google

Google ha riconosciuto le vulnerabilità scoperte e ha rilasciato patch per correggere i problemi, emettendo due CVE (Common Vulnerabilities and Exposures) specifici per queste vulnerabilità. Tuttavia, l’importanza di questa scoperta sottolinea la necessità per gli sviluppatori di software di considerare attentamente anche le vulnerabilità apparentemente minori, poiché queste possono essere sfruttate in modi inaspettati.

Le scoperte di SafeBreach evidenziano l’importanza di un approccio proattivo alla sicurezza, sia da parte degli sviluppatori di software che degli utenti finali. Mantenere aggiornati i sistemi e le applicazioni con le ultime patch di sicurezza è essenziale per proteggersi da potenziali attacchi che sfruttano catene di vulnerabilità come quella scoperta in Quick Share.