Sommario

Recentemente, è stata scoperta una vulnerabilità di sicurezza critica denominata “Sinkclose”, che interessa praticamente tutti i processori AMD rilasciati dal 2006. Questa vulnerabilità consente agli attaccanti di infiltrarsi profondamente in un sistema, rendendo estremamente difficile rilevare o rimuovere software dannoso. La gravità di questa falla è tale che, in alcuni casi, potrebbe essere più semplice abbandonare una macchina infetta piuttosto che ripararla.

Dettagli della vulnerabilità Sinkclose

La vulnerabilità Sinkclose permette agli hacker di eseguire codice all’interno della modalità di gestione del sistema (SMM) dei processori AMD, un’area altamente privilegiata riservata alle operazioni di firmware critiche. Per sfruttare questa vulnerabilità, gli attaccanti devono prima ottenere l’accesso al kernel del sistema, un compito difficile ma non impossibile, specialmente se il sistema è già stato compromesso da un altro attacco.

Una volta ottenuto l’accesso, Sinkclose consente agli attaccanti di installare malware di tipo bootkit che elude gli strumenti antivirus standard, rimanendo quasi invisibile all’interno del sistema e persistendo anche dopo la reinstallazione del sistema operativo.

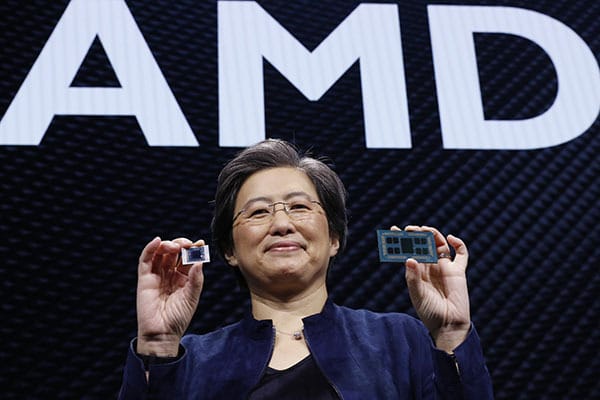

Impatti sui Processori AMD

La vulnerabilità colpisce un’ampia gamma di processori AMD utilizzati in PC client, server e sistemi embedded. I processori più recenti basati su architettura Zen, in particolare quelli in cui la funzione di Secure Boot non è stata implementata correttamente, sono particolarmente vulnerabili. Questo rende più difficile rilevare il malware installato nell’enclave sicura di AMD.

Azioni Correttive e Patch Disponibili

AMD ha iniziato a rilasciare opzioni di mitigazione per i prodotti interessati, inclusi i processori EPYC per data center e Ryzen per PC. Sebbene alcune patch siano già state emesse, AMD non ha ancora chiarito come intende affrontare la vulnerabilità su tutti i dispositivi colpiti.

I ricercatori che hanno identificato Sinkclose, Enrique Nissim e Krzysztof Okupski di IOActive, presenteranno i dettagli della vulnerabilità alla conferenza Defcon. Hanno sottolineato l’importanza di applicare le patch disponibili il prima possibile per proteggere i sistemi, nonostante la difficoltà di sfruttare questa “backdoor”. Gli utenti sono invitati a non ritardare l’implementazione delle correzioni per mantenere la sicurezza dei loro sistemi.

La vulnerabilità Sinkclose rappresenta un rischio significativo per un’ampia gamma di processori AMD, e la tempestiva applicazione delle patch è cruciale per proteggere i sistemi da potenziali attacchi. Con la continua evoluzione delle minacce informatiche, è essenziale che gli utenti e le organizzazioni rimangano vigili e aggiornino regolarmente i loro dispositivi con le ultime correzioni di sicurezza.