Sommario

Gli attacchi informatici continuano a evolversi con tecniche sempre più sofisticate. Due recenti ricerche hanno evidenziato minacce emergenti: da un lato, l’exploit zero-day CVE-2025-0411, che ha colpito organizzazioni ucraine sfruttando un attacco omoglifo; dall’altro, il malware FlexibleFerret, una variante della famiglia Ferret attribuita alla Corea del Nord, che sta prendendo di mira gli utenti macOS.

CVE-2025-0411: exploit zero-day e attacchi omoglifi contro l’Ucraina

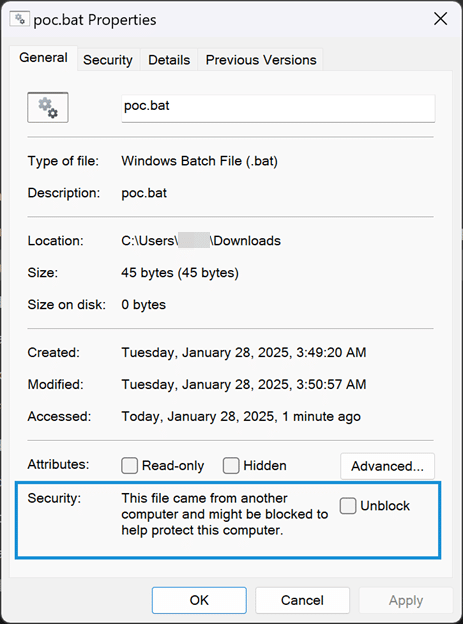

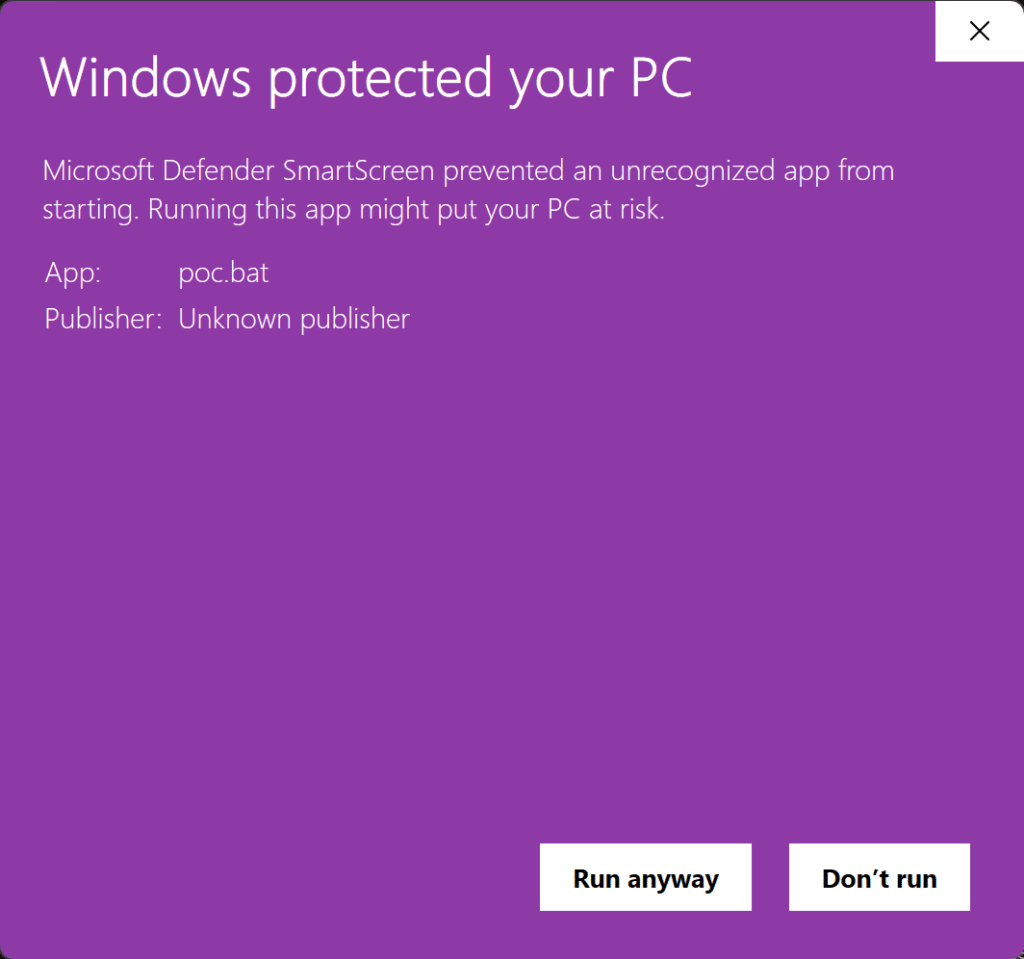

Il CVE-2025-0411 è una vulnerabilità scoperta nella versione precedente a 7-Zip 24.09, sfruttata in attacchi contro organizzazioni ucraine. Gli hacker hanno utilizzato attacchi omoglifi, una tecnica che sfrutta caratteri simili visivamente per ingannare le vittime e indurle ad aprire file dannosi.

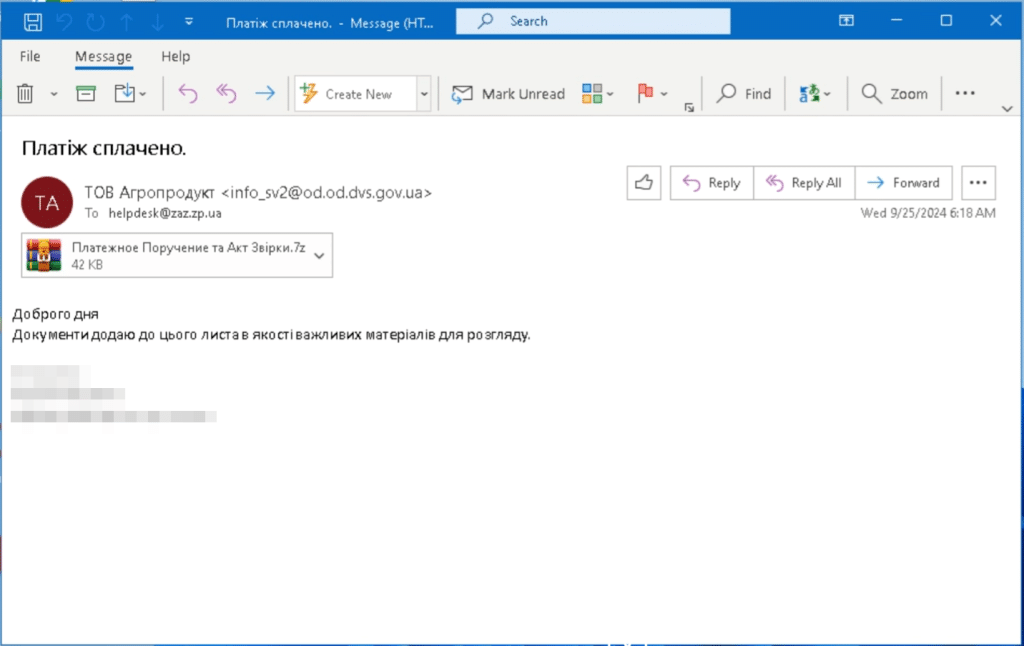

Secondo Trend Micro, la campagna ha preso di mira piccoli enti governativi locali, spesso meno attrezzati in termini di sicurezza informatica rispetto alle istituzioni centrali. Questo li rende bersagli ideali per attacchi di pivoting, cioè utilizzati come punto d’appoggio per colpire organizzazioni più grandi.

Uno degli strumenti usati è stato SmokeLoader, un malware che, una volta eseguito, permette il controllo totale del sistema infetto. Le email di phishing utilizzate per diffondere il malware sembravano provenire da indirizzi email compromessi in attacchi precedenti, aumentando la credibilità dei messaggi per le vittime.

Gli esperti di sicurezza consigliano di:

- aggiornare immediatamente 7-Zip alla versione 24.09 per correggere la vulnerabilità

- implementare filtri email avanzati per bloccare tentativi di phishing

- formare i dipendenti sul riconoscimento di attacchi omoglifi e phishing

- disabilitare l’esecuzione automatica di file provenienti da fonti non attendibili

L’uso di attacchi omoglifi in uno zero-day exploit rappresenta un’evoluzione preoccupante nelle tecniche di cyberattacco, dimostrando come gli attori malevoli affinino costantemente le loro strategie.

Il malware FlexibleFerret e la campagna “Contagious Interview”

Nel frattempo, SentinelOne ha scoperto una nuova minaccia per gli utenti macOS, denominata FlexibleFerret, appartenente alla famiglia Ferret. Questa variante del malware è attribuita a gruppi hacker nordcoreani ed è utilizzata nella campagna “Contagious Interview”, che prende di mira sviluppatori su GitHub e candidati a offerte di lavoro.

Il metodo d’infezione prevede un finto colloquio di lavoro: le vittime ricevono un link per un’intervista, che mostra un messaggio di errore, chiedendo di installare un software come VCam o CameraAccess. Questo software, in realtà, è un dropper che installa il malware sul sistema.

FlexibleFerret si distingue per:

- uso di firme Apple valide per aggirare i controlli di sicurezza

- persistenza nel sistema attraverso agenti di avvio mascherati da servizi legittimi

- esfiltrazione dati via Dropbox, utilizzando api.ipify.org per ottenere l’IP pubblico della vittima

Tra i file dannosi individuati ci sono InstallerAlert.app e versus.pkg, che vengono installati tramite uno script post-installazione. Una volta eseguito, il malware mostra un falso messaggio d’errore per far credere alla vittima che l’app non sia stata eseguita correttamente, mentre in realtà sta lavorando in background.

Nuove tattiche di attacco e implicazioni sulla sicurezza

FlexibleFerret presenta somiglianze con altre campagne malevole nordcoreane, come Hidden Risk, che utilizzano metodi simili per distribuire malware. Inoltre, la scoperta di nuove varianti suggerisce che gli hacker stiano affinando continuamente il loro codice per bypassare le protezioni di macOS.

L’aggiornamento recente di XProtect di Apple ha bloccato alcune varianti del malware, ma gli esperti di SentinelOne hanno identificato nuovi campioni ancora non rilevati dai sistemi di protezione di macOS.

Per proteggersi da queste minacce, gli esperti consigliano di:

- evitare di scaricare software da fonti non ufficiali

- verificare sempre la legittimità delle firme digitali delle applicazioni installate

- monitorare richieste sospette di installazione di aggiornamenti software

- implementare soluzioni di sicurezza avanzate per la protezione dei dispositivi macOS

L’uso crescente di malware mirati contro macOS dimostra che anche gli utenti Apple non sono esenti da minacce avanzate, e l’attenzione verso la sicurezza informatica deve rimanere alta.

Le minacce informatiche stanno diventando sempre più sofisticate. L’attacco zero-day CVE-2025-0411 ha dimostrato come gli hacker sfruttino tecniche avanzate come gli attacchi omoglifi per ingannare le vittime e diffondere malware. Allo stesso tempo, il FlexibleFerret evidenzia la continua evoluzione dei malware per macOS, con tattiche sempre più raffinate per eludere le difese di Apple.

Le organizzazioni e gli utenti devono rimanere vigili, aggiornare costantemente i loro sistemi e implementare strategie avanzate di cybersecurity per contrastare queste minacce emergenti.