Sommario

Un nuovo exploit permette di aggirare i meccanismi di sicurezza di Windows per l’installazione di rootkit kernel su sistemi apparentemente aggiornati. Questa tecnica, scoperta dal ricercatore Alon Leviev, sfrutta una vulnerabilità nel processo di Windows Update per caricare componenti obsoleti e vulnerabili, senza alterare lo stato di aggiornamento completo del sistema operativo. Di seguito i dettagli e le implicazioni della falla di sicurezza, che resta aperta anche in Windows 11.

Downgrade del kernel e bypass delle firme dei driver

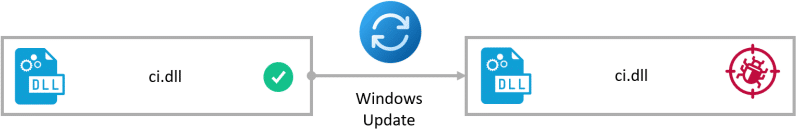

Il metodo di attacco si basa sul controllo del processo di aggiornamento di Windows per introdurre versioni obsolete e vulnerabili di file essenziali come il driver ci.dll, responsabile della verifica delle firme. In questo modo, viene aggirata la Driver Signature Enforcement (DSE), permettendo il caricamento di driver non firmati e quindi l’installazione di malware kernel-level, come i rootkit. Tali malware consentono di nascondere attività illecite e disabilitare le protezioni del sistema, rendendo il monitoraggio dell’attività dell’attaccante estremamente complesso.

Nel corso di conferenze come BlackHat e DEFCON, Leviev ha dimostrato che il downgrade delle componenti critiche del kernel è fattibile e che questa tecnica resta vulnerabile in Windows. Ha inoltre creato uno strumento, chiamato Windows Downdate, che consente di esporre un sistema apparentemente aggiornato a vulnerabilità ormai risolte tramite componenti obsoleti.

Un “race window” per bypassare la verifica di integrità

L’attacco sfrutta una finestra temporale (“race window”) durante la quale Windows Update carica una copia vulnerabile di ci.dll in memoria prima che il sistema possa verificarla. Questo exploit risulta in un’esecuzione del driver non firmato, bypassando quindi i controlli di integrità critici per la sicurezza.

Disabilitazione della Virtualization-based Security (VBS)

La ricerca di Leviev dimostra come sia possibile disabilitare la Virtualization-based Security (VBS), che crea un ambiente isolato per proteggere le risorse critiche di Windows. Questo avviene sostituendo i file essenziali della VBS, come SecureKernel.exe, con versioni corrotte, bypassando le restrizioni di sicurezza se il sistema non è configurato con protezioni massime. Le modifiche apportate alle chiavi di registro permettono l’accesso non autorizzato alla configurazione VBS, facilitando ulteriori attacchi kernel-level.

Lavori come quello di Leviev evidenziano l’importanza di strumenti di sicurezza capaci di monitorare attentamente i processi di downgrade del sistema, anche quando non sembrano attraversare confini di sicurezza critici, e confermano la necessità di protezioni avanzate contro questi tipi di exploit, soprattutto in ambienti aziendali.