Sommario

Il Flipper Zero, un dispositivo di pen-testing portatile da 200 dollari, sta creando problemi di sicurezza per gli utenti di iPhone con iOS 17. Questo strumento, che a prima vista potrebbe essere scambiato per un giocattolo Tamagotchi, è in realtà capace di leggere ed emulare una varietà di segnali radio, inclusi RFID, NFC, Bluetooth e Wi-Fi. Tuttavia, è diventato noto per un utilizzo meno innocente: mandare in crash gli iPhone attraverso una serie di richieste Bluetooth.

Vulnerabilità di iOS 17 agli attacchi Bluetooth

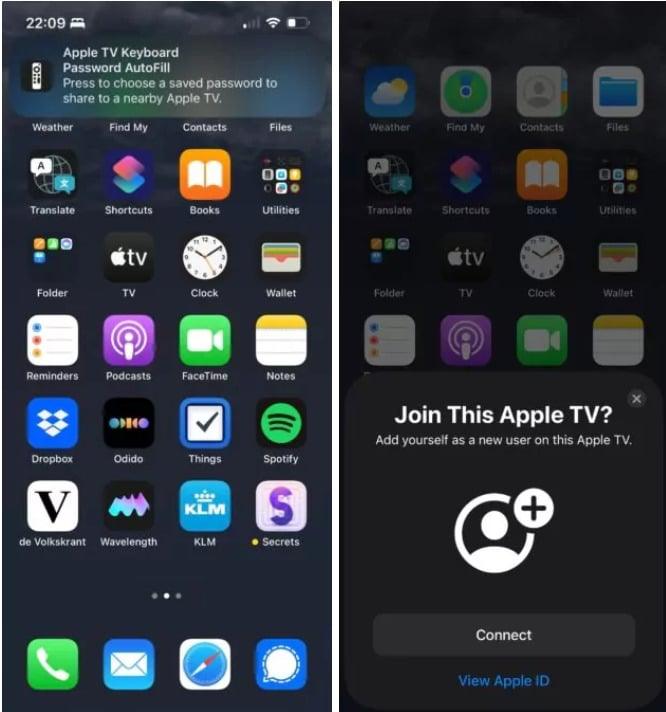

Su iOS 17, il Flipper Zero, equipaggiato con un firmware personalizzato, può inviare un flusso costante di messaggi Bluetooth, che si manifestano come richieste di accoppiamento per un accessorio inesistente. Questo non solo interrompe l’esperienza utente, ma può anche causare il riavvio forzato del dispositivo.

Difesa da attacchi Bluetooth di Flipper Zero su iOS 17

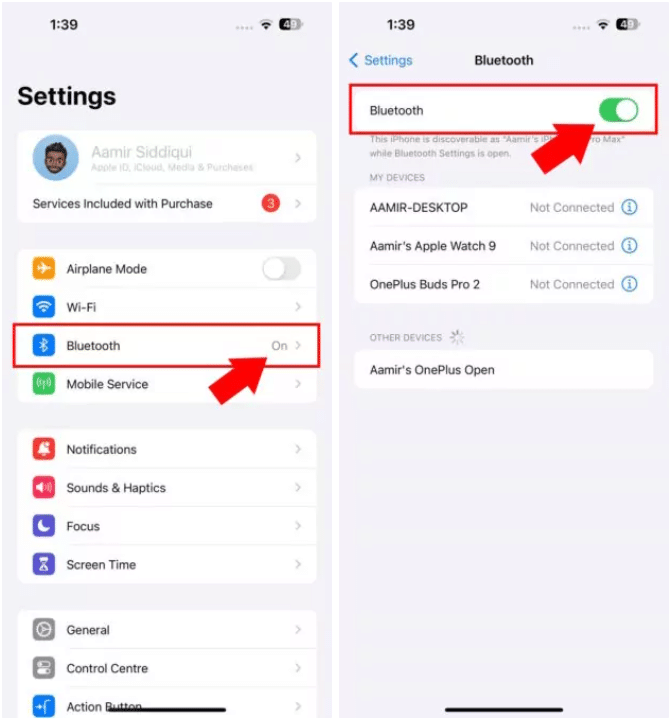

Per gli utenti iPhone che subiscono questi attacchi, la soluzione consiste nel disattivare il Bluetooth dalle impostazioni del dispositivo. È importante notare che disattivare il Bluetooth dal Centro di Controllo non interrompe completamente la funzione, permettendo così alle notifiche Bluetooth indesiderate di continuare ad apparire.

Android e Windows non immuni

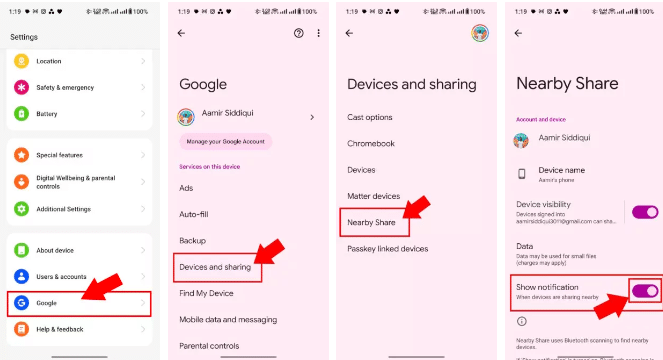

Anche i dispositivi Android e Windows possono essere bersaglio di attacchi simili, anche se non è chiaro se possano essere portati al crash come gli iPhone. Gli utenti Android possono proteggersi disattivando le notifiche di Fast Pair, mentre gli utenti Windows possono fare lo stesso disattivando le richieste di Swift Pair.

La semplicità degli attacchi Bluetooth

Gli attacchi di spoofing Bluetooth non sono una novità, ma il Flipper Zero ha semplificato notevolmente la possibilità di diventare un fastidio pubblico. Fino a quando le aziende non rielaboreranno i meccanismi di accoppiamento rapido per evitare tali sfruttamenti, la soluzione migliore è disattivare le impostazioni appropriate.