Sommario

Microsoft ha pubblicato una nuova analisi sulle attività del gruppo di attacco ransomware noto come Storm-0501 (precedentemente conosciuto come FIN7), che sta espandendo le proprie operazioni, prendendo di mira gli ambienti cloud ibridi. La minaccia rappresenta un rischio significativo per le aziende che utilizzano sia infrastrutture on-premise che servizi cloud, poiché Storm-0501 sta sfruttando la complessità di questi ambienti per colpire un numero più ampio di sistemi e dati sensibili.

Chi è Storm-0501?

Storm-0501 è un gruppo noto per aver condotto operazioni di cyberattacco di ampia portata, in particolare utilizzando ransomware per colpire aziende di vari settori. È conosciuto anche per le sue tattiche sofisticate, che includono l’uso di malware personalizzati, tecniche avanzate di infiltrazione e metodi per rimanere nascosti all’interno delle reti compromesse. In passato, Storm-0501 si è concentrato su attacchi ransomware tradizionali, ma ora sta estendendo le proprie attività sfruttando l’adozione sempre più diffusa di ambienti cloud ibridi.

Espansione degli attacchi agli ambienti cloud ibridi

Gli ambienti cloud ibridi combinano risorse cloud con infrastrutture on-premise, consentendo alle aziende di gestire servizi e dati in modo flessibile. Tuttavia, questa architettura introduce complessità e potenziali vulnerabilità che Storm-0501 sta sfruttando. Il gruppo di attaccanti ha iniziato a sviluppare e utilizzare strumenti specializzati per colpire questi ambienti, passando da reti locali a servizi cloud e viceversa, mettendo a rischio le risorse su entrambe le piattaforme.

Il metodo principale di attacco utilizzato da Storm-0501 in questi ambienti è l’esecuzione di ransomware, con cui gli aggressori cifrano i dati dell’azienda colpita e richiedono un riscatto per ripristinarne l’accesso. Tuttavia, gli attacchi ransomware di Storm-0501 sono spesso preceduti da una fase di infiltrazione e spionaggio, durante la quale gli aggressori raccolgono informazioni dettagliate sull’infrastruttura della vittima, le credenziali di accesso e altri dati sensibili.

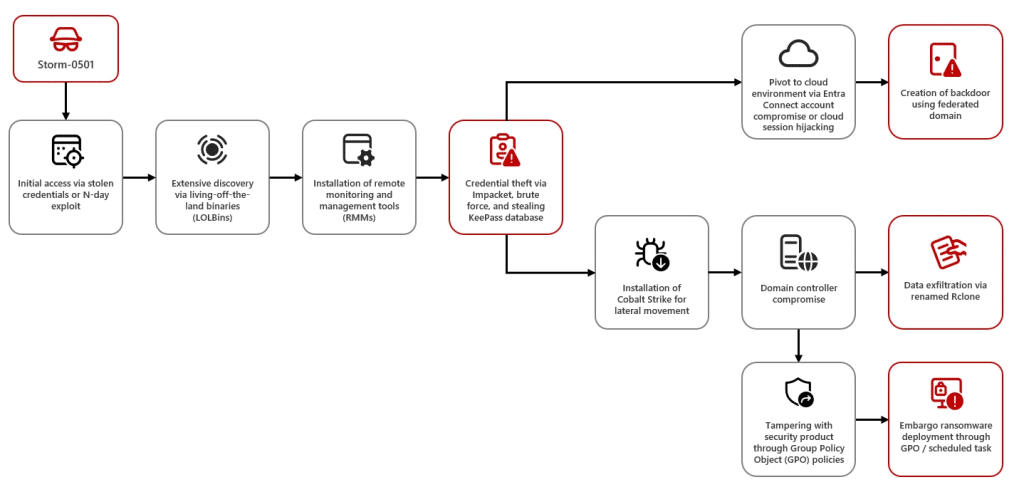

Tattiche, tecniche e procedure (TTP) di Storm-0501

Storm-0501 è noto per utilizzare una serie di tattiche avanzate per penetrare nei sistemi target e diffondersi tra le reti collegate. Alcune delle tecniche utilizzate includono:

- Sfruttamento di credenziali e accessi privilegiati: Il gruppo cerca di ottenere credenziali di accesso tramite phishing, keylogging e altri metodi, per poi utilizzare questi privilegi per spostarsi lateralmente attraverso l’infrastruttura della vittima.

- Uso di malware personalizzato e strumenti open-source: Storm-0501 sviluppa malware specifico per colpire servizi cloud e strumenti di gestione on-premise, combinandolo con tool open-source che rendono più difficile individuare le attività sospette.

- Sfruttamento di vulnerabilità nei sistemi di autenticazione e nei servizi cloud: Gli attaccanti cercano vulnerabilità note o non patchate nei sistemi di autenticazione e negli strumenti di gestione delle risorse cloud per ottenere un accesso non autorizzato e persistere nella rete.

- Compromissione delle risorse cloud tramite l’uso di API: Storm-0501 sfrutta le API di servizi cloud per automatizzare l’accesso e il controllo sulle risorse della vittima, utilizzando spesso script che consentono agli aggressori di scalare rapidamente i loro attacchi.

Mitigazione e strategie di difesa contro Storm-0501

La natura ibrida degli attacchi di Storm-0501, secondo Microsoft, richiede misure di difesa sia per l’ambiente on-premise che per il cloud. Microsoft suggerisce una serie di misure preventive per mitigare i rischi e proteggere le infrastrutture aziendali:

- Implementare un accesso con privilegi minimi: Limitare l’accesso ai sistemi critici solo agli utenti autorizzati e ridurre i privilegi di amministrazione per prevenire movimenti laterali all’interno della rete.

- Adottare l’autenticazione multifattoriale (MFA): L’uso di MFA rende più difficile per gli attaccanti sfruttare le credenziali di accesso compromesse.

- Aggiornare regolarmente le patch di sicurezza: È fondamentale mantenere i sistemi aggiornati con le ultime patch di sicurezza per ridurre il rischio di attacchi che sfruttano vulnerabilità note.

- Monitoraggio e logging delle attività sospette: Implementare strumenti di monitoraggio per individuare attività anomale nei sistemi on-premise e nelle risorse cloud, in modo da poter rispondere rapidamente a potenziali minacce.

- Eseguire backup regolari dei dati: Effettuare backup frequenti dei dati critici e conservarli in modo sicuro, assicurando che questi backup siano isolati dalla rete principale per prevenire compromissioni.

La crescente minaccia agli ambienti cloud ibridi

Gli attacchi di Storm-0501 dimostrano come le minacce informatiche stiano evolvendo per colpire ambienti sempre più complessi, come i cloud ibridi. La combinazione di risorse on-premise e cloud offre un’ampia superficie di attacco, e le tecniche avanzate di Storm-0501 rappresentano un rischio crescente per le organizzazioni che adottano queste architetture. Le misure di sicurezza suggerite da Microsoft sono essenziali per difendersi da queste minacce e proteggere i dati sensibili da potenziali attacchi ransomware.